Sorun

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Vulnerability & Patch Management

- ESET Endpoint Security and ESET Endpoint Antivirus for Windows

- ESET Endpoint Antivirus for Linux

- ESET Mail Security for Microsoft Exchange Server

- ESET PROTECT Hub

- ESET Business Account

- ESET MSP Administrator 2

- ESET Inspect On-Prem and ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security for Android

- ESET Endpoint Security and ESET Endpoint Antivirus for macOS

- ESET Server Security for Linux

- ESET Gateway Security for Linux

- ConnectWise Automate için ESET Direct Endpoint Management eklentisi

- N-able N-central için ESET Direct Endpoint Management eklentisi

- NinjaOne için ESET Direct Endpoint Management eklentisi

- DattoRMM için ESET Direct Endpoint Management eklentisi

Çözüm

ESET PROTECT On-Prem

- Sürüm 11.0 ve önceki sürümlerde, Red Hat Enterprise Linux Server 8'de yüklü ESET PROTECT On-Prem için

.pdfraporları oluşturmak çalışmaz - Bu sorunu gidermek için üçüncü taraf QtWebKit4 paketini satın alıp yükleyebilirsiniz. Bu sorun 11.1 ve sonraki sürümlerde çözülmüştür. - Bir rapor dışa aktarıldıktan sonra İbranice yazılmış bilgisayar adları okunamıyor. Bu sorunu gidermek için Windows sunucu kullanıcıları dil desteğini etkinleştirebilir. Windows sunucusunda Denetim Masası → Saat, Dil ve Bölge → Bölge → Yönetimsel → Sistem yerel ayarını değiştir bölümüne gidin ve Dünya çapında dil desteği için Unicode UTF-8 kullan seçeneğinin yanındaki onay kutusunu işaretleyin. Linux kullanıcıları Soldan Sağa yön (LTR) uyumlu ek yazı tipleri yüklemelidir.

- macOS Ventura (13) aygıtı, şifrelenmemiş olsa bile (ve ESET Full Disk Encryption seçenekleri sunulmasa bile) üçüncü taraf yazılımla şifrelenmiş olarak bildirildi. Geçici çözüm: ESET Full Disk Encryption'yi yüklemek için bir Yazılım Yükleme görevi (ESET Full Disk Encryption lisansıyla) kullanın.

- Windows için ESET Endpoint Antivirus/Security sürüm 9.0 veya 9.1 ile bir yükleyicide parola korumalı ayarları yapılandırırken, ayarlar doğru şekilde uygulanamayabilir. Ayarların doğru ve tutarlı bir şekilde uygulandığından emin olmak için parola korumalı ayarları doğrudan ESET PROTECT Web Konsolu'nda bir ilke oluşturarak ve belirli bilgisayar gruplarına atayarak yapılandırmanızı öneririz.

ESET PROTECT

- Eski BIOS'a sahip bazı Windows 7 bilgisayarlar, ESET PROTECT tarafından ESET Full Disk Encryption dağıtımı için uygun olarak yanlış tanımlanabilir.

- macOS Ventura (13) aygıtı şifrelenmemiş olsa bile (ve hiçbir EFDE şifreleme seçeneği sunulmasa bile) üçüncü taraf yazılımla şifrelenmiş olarak rapor edildi

- Geçici çözüm: ESET Full Disk Encryption'ı yüklemek için bir Yazılım Yükleme görevi (ESET Full Disk Encryption lisansıyla) kullanın.

- Windows için ESET Endpoint Antivirus/Security sürüm 9.0 veya 9.1 ile bir yükleyicide parola korumalı ayarları yapılandırırken, ayarlar doğru şekilde uygulanamayabilir. Ayarların doğru ve tutarlı bir şekilde uygulandığından emin olmak için parola korumalı ayarları doğrudan ESET PROTECT Web Konsolu'nda yapılandırmanızı ve belirli bilgisayar gruplarına bir ilke oluşturup atamanızı öneririz.

- ESET Cloud Office Security kullanan MSP yöneticileri, ESET Cloud Office Security kontrol panelinde MSP müşterilerini filtreleyemez.

- Linux uç noktası 11.x ve sonraki sürüm kullanıcıları Vulnerability and Patch Management etkinleştirebilir, ancak etkinleştirme desteklenen dağıtımlarla sınırlıdır. Bu nedenle, V&PM tüm Linux uç noktalarında etkinleştirilemez ve desteklenmeyen dağıtımlar için etkinleştirme girişimleri başarısız olur (ESET PROTECT'te yanlışlıkla uygun olarak gösterilse bile).

- ESET PROTECT'te gösterilen mevcut yamalar, RHEL, Amazon Linux, Oracle Linux, AlmaLinux veya Rocky Linux üzerinde çalışan Linux uç nokta ve sunucu ürünleri v12.0 için ilgili tüm bağımlılıkları listelemeyebilir. Bu yamalar uygulandığında, listelenmemiş bağımlılıklar da otomatik olarak yükseltilir.

ESET Vulnerability and Patch Management

- MS Windows Server'da güvenlik açıkları tarandıktan sonra, rapor işletim sisteminde herhangi bir güvenlik açığı göstermez.

- Linux uç noktası 11.x ve sonraki sürüm kullanıcıları Vulnerability and Patch Management etkinleştirebilir, ancak etkinleştirme desteklenen dağıtımlarla sınırlıdır. Bu nedenle, V&PM tüm Linux uç noktalarında etkinleştirilemez ve desteklenmeyen dağıtımlar için etkinleştirme girişimleri başarısız olur (ESET PROTECT'te yanlışlıkla uygun olarak gösterilse bile).

- ESET PROTECT'te gösterilen mevcut yamalar, RHEL, Amazon Linux, Oracle Linux, AlmaLinux veya Rocky Linux üzerinde çalışan Linux uç nokta ve sunucu ürünleri v12.0 için ilgili tüm bağımlılıkları listelemeyebilir. Bu yamalar uygulandığında, listelenmemiş bağımlılıklar da otomatik olarak yükseltilir.

ESET Endpoint Security ve ESET Endpoint Antivirus for Windows

- Ağdaki istemci bilgisayarlara push yüklemesi sırasında "Uzaktan Kayıt Defteri Açma (ESET Security Ürün Bilgisi) Sonuç Kodu: 5 (Erişim reddedildi.)" hata iletisini görebilirsiniz. Bu, bir izin çakışması olduğunu gösterir.

- Ransomware Remediation klasör istisnaları, her girdinin işlevsel olması için manuel sonradan düzenleme gerektirir - bir yıldız işareti eklenmesi gerekir.

Belirli bir kullanıcının izinlerini kontrol edin

-

Başlat düğmesine tıklayın, regedit yazın ve sol taraftaki menüden Kayıt Defteri düzenleyicisi simgesine tıklayın veya Enter tuşuna basın.

-

HKEY_LOCAL_MACHINE öğesine sağ tıklayın ve menüden İzinler öğesini seçin.

-

HKEY_LOCAL_MACHINE için İzinler penceresinde Gelişmiş'i tıklatın.

-

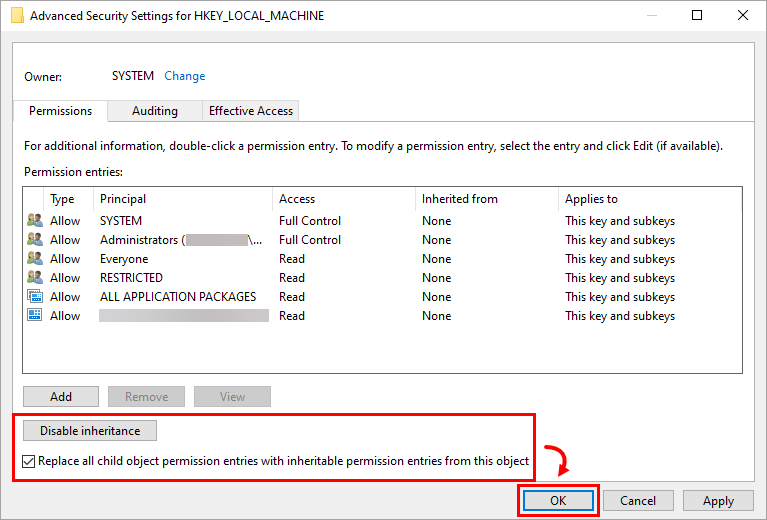

Düğmenin Devralmayı devre dışı bırak'ı gösterdiğini doğrulayın ve Tüm alt nesne izinleri girdilerini bu nesneden devralınabilir izin girdileriyle değiştir'in yanındaki onay kutusunu işaretleyin. Tamam düğmesine tıklayın.

Şekil 1-1 -

İzinler penceresinden çıkmak için Tamam 'a tıklayın.

ESET Endpoint Antivirus for Linux

- Snap altında yüklü uygulamalar (örneğin, Firefox) bilinen güvenlik açıkları için taranmayabilir, bu nedenle güvenlik açıkları listelenmeyebilir.

- Güvenlik açığı değerlendirmesi Linux Mint sürüm 21.3'te mevcut değil

ESET Mail Security for Microsoft Exchange

- Microsoft Exchange Server 2013 SP1 yüklü bir sistemde ESET Mail Security for Microsoft Exchange yüklemesi sırasında veya ESET Mail Security for Microsoft Exchange Server zaten çalışırken Microsoft Exchange Server 2013'ü SP1 ile güncellerken "0xC00CE503: MSG_E_COMMENTSYNTAX Bir yorumda yanlış sözdizimi kullanıldı". Bu sorunu çözmek için Microsoft düzeltmesini uygulayın.

- Güvenlik açığı taramaları şu anda Windows Server İşletim sistemleri için güvenlik açıklarını listeleyememektedir.

ESET PROTECT Hub

- ESET PROTECT Hub'daki bilinen sorunlara bakın (bağlantıya yalnızca kayıtlı ESET PROTECT Hub müşterileri erişebilir ve içeriği görüntülemek için oturum açmanız gerekir).

ESET Business Account

- ESA kullanıcı sayısı belirtilen marjı aşabilir.

- Etkinleştirilmiş EFSU ve ESET Full Disk Encryption aygıtları, etkinleştirme sonrasında Çevrimdışı lisans dosyasıyla birlikte görünmeyebilir.

- ESET Cloud Office Security yeniden etkinleştirmesi sorunlarla sonuçlanabilir.

- Birden fazla lisans kaldırma işlemi beklenmeyen bir hatayla sonuçlanabilir.

- Bir lisans ESET License Administrator'dan ESET Business Account'a geçirildiğinde yinelenen etkinleştirilmiş aygıtlar görünebilir.

- Kontrol panelinde görüntülenen etkinleştirilmiş cihaz sayısı, ürün kullanımıyla senkronize olmayabilir.

- Bir lisansın bireysel ürününe düşürülmesi, ESET Business Account için geçerli olmayabilir.

- Yalnızca en fazla 200 koltuğa sahip lisansları devre dışı bırakabilirsiniz.

- Son görülme durumuna göre filtreleme veya artan/azalan sıralamaya göre sıralama EBA'nın Aktif Cihazlar bölümünde çalışmıyor.

ESET MSP Administrator 2

ESET Inspect On-Prem ve ESET Inspect

- ESET Inspect On-Prem (tüm sürümler): ESET Inspect sunucusunu ESET PROTECT sürüm 11.1 kullanarak yüklerken veya yükseltirken, bu işlemde kullanılan kullanıcı hesabının ESET Inspect sunucusu izin setine ve ayrıca yükleme veya yükseltmenin düzgün çalışması için İstemci görevi (tüm kategori) izin setine sahip olması gerekir.

ESET Secure Authentication On-Prem

- ESET Secure Authentication version 3.0.69.0 not sending radius attributes

- ESET Secure Authentication hizmeti yeniden başlatılamıyor veya yeniden yüklenemiyor (Active Directory tümleşik modu)

ESET Endpoint Encryption (EEE)

- Ağ Oturum Açma kimlik doğrulama türünü kullanan oturumlar, önceki bir sürümden yükseltme yapıldığında taşınmaz.

- MacOS istemci paketi için bir EEE'nin çok kiracılı olmayan moddaki bir EEE sunucusuna yüklenmesi başarısız olur. Oturum açma ekranında sürüm numarasını doğrulayabilirsiniz. Örneğin, 3.3.0.321 MT sunucunun çoklu kiracı modunda olduğunu gösterir. 3.3.0.321, çok kiracılı olmayan modda olduğunu ve başarısızlık yaşayacağını gösterir.

- Windows 10 Özellik Güncellemesi yüklenirken, işlem 0xC1900101 - 0x20017 Yükleme SAFE_OS aşamasında BOOT işlemi sırasında bir hatayla başarısız oldu mesajıyla başarısız oluyor.

- Bir Windows 10 sistemini 1903 yapısına yükseltirken, güncelleştirmenin yüklenmesi sistemin önyükleme sırasında çökmesine neden olabilir.

- Tam Disk Şifreleme Oturum Açma Ekranı Boyutu - Önceki sürümlerde, önyükleme öncesi FDE oturum açma penceresi ekranı tam olarak doldurmaz. Oturum açma ekranı 80x25 karakterlik bir ekran olarak başlatılır ve grafik kartı çözünürlüğe uyması için ekranı otomatik olarak ölçeklendirir. Bazı cihazlarda (örneğin, Microsoft Surface), oturum açma ekranının ölçeklendirilmesi ürün yazılımı veya ekran tarafından kontrol edilir. V4.9.2 ile başlayarak, graphics for high-resolution screens geliştirmek için destek eklenmiş ve bir yakınlaştırma özelliği getirilmiştir.

- Bazı DELL Latitude sistemleri Tam Disk Şifrelendikten sonra önyükleme yapamıyor.

- EEE istemci v5.3.71 ve v5.3.75'te, Doğrudan Uç Nokta Yönetimi (DEM) tarafından yönetilen bir bilgisayarda Tam Disk Şifreleme başlatıldıktan sonra, Güvenli Başlatma başarısız olur ve şifreleme başlamaz. Hata düzeltmesi daha sonraki bir sürümde yayınlanana kadar EEE istemcisinin önceki sürümünü kullanmaya devam edin.

ESET Full Disk Encryptiondan sonra DELL sistemleri önyükleme yapamıyor

Aşağıdaki DELL Latitude sistemlerinin, Legacy BIOS etkinleştirildiğinde ve SATA İşlemi AHCI veya RAID Açık olarak ayarlandığında etkilendiği bilinmektedir:

- E7250

- E7350

- E7450 (7000 Serisi Ultrabook)

- E5250

- E5350

- E5450

- E5550 (5000 Serisi Dizüstü Bilgisayar)

UEFI modunda başlayan sistemlerin etkilenmediği bilinmektedir. Bu DELL Latitude sistemlerindeki BIOS'un belirli sürümlerinde, Tam Disk Şifrelemenin başlatma sırasında diske doğru şekilde erişememesine neden olan bir hata olduğu bilinmektedir. Bilgisayarınızı başlatırken yanıp sönen bir imleç ile siyah bir ekran görüntülenir.

Bu, sistem Tam Disk Şifrelemesi yapıldıktan hemen sonra ortaya çıkabileceği gibi, çok sayıda başarılı yeniden başlatmanın ardından daha sonraki bir zamanda da ortaya çıkabilir. Bu durum yalnızca ESET Endpoint Encryption Tam Disk Şifreleme'yi değil, diğer birçok yazılım disk şifreleme üreticisini de etkiler.

DELL tarafından sağlanan bir BIOS güncellemesi sorunu çözebilir.

ESET Endpoint Security for Android

- Google tarafından Stock Android'de yapılan değişiklikler nedeniyle, ESET Endpoint Security for Android artık Wipe komutuyla ilgili adımları yürütemiyor. Android 6 cihazlarında en azından bir miktar veri güvenliği sağlamak için bu komut, Gelişmiş fabrika ayarlarına sıfırlama ile aynı şekilde davranır. Diğer şeylerin yanı sıra, örneğin, işlem fabrika varsayılan ayarlarına geri yükleme ile sona erecektir.

- Android 7'deki değişiklikler nedeniyle Google, kullanıcının aktif bir cihaz yöneticisini devre dışı bırakmasını ve uygulamayı tek bir işlemle kaldırmasını sağlar. Kullanıcılar artık yönetici şifresini girmeden EESA'yı kaldırabilir.

- Android 6 (Marshmallow) cihazınızda ekran kaplama izinlerine sahip etkin bir uygulamanız varsa ESET ürününüz de dahil olmak üzere başka hiçbir uygulamaya izin veremezsiniz. ESET ürününüzün izinlerini etkinleştirmek için uygulamanın ekran kaplama izinlerini devre dışı bırakmanız gerekir.

ESET Endpoint Antivirus ve ESET Endpoint Security for macOS

Sürüm 8.x (ESET Endpoint Security for macOS)

- Önceki sürümler olan 7.1 veya 7.2, TSN RTP ayarlarını sürüm 6'dan yanlış bir şekilde taşımıştır. Kullanıcı sürüm 6'dan 7.1 veya 7.2 yapısının önceki bir sürümüne yükseltirse, 8.0 yapısını yüklemenizi, RTP TSN → Tüm dosya işlemleri için ayarlarını açmanızı ve Gelişmiş sezgisel ayarını devre dışı bırakmanızı önemle tavsiye ederiz. Bu ayar, sürüm 6'dan geçişte yanlışlıkla Açık olarak ayarlanmıştı.

- Proxy parolası yapılandırma dökümünde şifrelenmiyor.

- MacOS Sonoma yeniden başlatıldıktan sonra tam disk erişimi kaybolur.

- Bu, Apple'ın bildiği ve gelecek küçük macOS sürümlerinde düzelteceği bir macOS sorunudur.

- Bunun için 8.0 sürümüne geçici bir çözüm ekledik ve en azından gerçek donanımda tam disk erişimi kaybolmadı.

- Sanal ortamlarda hala kayıp olabilir. Geçici çözüm, sürüm 7.4 ile aynı kalır.

Sürüm 7.4 (ESET Endpoint Antivirus for macOS)

- 7.3 ila 7.4.1500.0 sürümlerinde, uzaktan yükleme sırasında ilk katılım sihirbazı gösterilir. İlk katılım sihirbazı çalışırken, ürün durumlarını ESET PROTECT Web Konsolu'na iletmez, bu da yöneticinin ürünün geçerli durumundan haberdar olmamasına neden olur

- Geçici çözüm

- Ana Yöntem: Uzaktan yüklemeyi başlatmadan önce sahte bir yapılandırma dosyası oluşturun. Ayrıntılı bir kılavuz için macOS için ESET Endpoint Antivirus uzaktan yüklemesi sırasında görüntülenen ilk katılım sihirbazı adresini ziyaret edin

- Alternatif Yöntem 1: Yerel kullanıcı ilk katılım sihirbazından çıkar.

- Alternatif Yöntem 2: Kurulumdan sonra uç nokta cihazını yeniden başlatın. Bu işlem ilk katılım sihirbazından çıkmanızı sağlar ve ürün doğru şekilde başlatılır.

- Geçici çözüm

- Sürüm 7.1 ve 7.2'nin önceki sürümleri TSN RTP ayarını yanlışlıkla sürüm 6'dan taşımıştır. Kullanıcı sürüm 6'dan sürüm 7.1 veya 7.2'ye yükseltirse, sürüm 8.0'ı yüklemenizi, TSN RTP → Tüm dosya işlemleri için seçeneğine gitmenizi ve Gelişmiş sezgisel ayarını devre dışı bırakmanızı önemle tavsiye ederiz. Sürüm 6'dan geçişte bu ayar yanlışlıkla etkinleştirilmiştir.

Sürüm 7 (macOS için ESET Endpoint Antivirus)

- ESET Endpoint Antivirus for macOS 7ye.

- Sürüm 6'dan sürüm 7'ye yükseltirken, yükseltme tamamlandıktan sonra ve ana uygulama için Tam Disk Erişimine izin vermeden önce sistemi yeniden başlatmak gerekir.

Sürüm 6

- MacOS Sonoma (14) üzerinde, Güvenlik Duvarı ayarları → Bölgeler'de Wi-Fi ağları listesini içeren açılır menü boştur.

- MacOS Big Sur (11) üzerinde çalışan ESET Endpoint Security for Mac ve ESET Endpoint Antivirus for Mac içindeki Zamanlayıcı aracı, korumalı alan uygulamaları için zamanlanmış görevleri çalıştıramaz. Örneğin, Apple Store'dan indirilen tüm uygulamalar korumalı alana alınmıştır. Apple belgelerinde Sandbox hakkında daha fazla bilgi bulabilirsiniz

- Zamanlayıcı, ESET uygulamaları ve diğer sandbox dışı uygulamalar için görevler oluşturmaya devam edebilir.

- ERA'dan tetiklenen ve kötü amaçlı yazılım bulan bir bilgisayar taraması, uç nokta bilgisayarında kullanıcı etkileşimi gerektiren bir eylem penceresi görüntüler

- Çözüm: ERA'dan taramaları tetiklerken Sıkı Temizleme özelliğini kullanın.

- Sürüm 6'dan 6.1 ve sonrasına yükseltme sırasında Ortam Denetimi ayarları Aygıt Denetimi'ne taşınmıyor.

- Posta koruması, ISO-2022-JP kodlamasıyla gönderilirken bir e-postayı kesiyor.

- Sürüm 6'ya yükseltme yalnızca ESET NOD32 Antivirus 4 Business Edition sürüm 4.1.100 ve sonraki sürümlerden yapılabilir.

- Çeşitli OS X Server hizmetleri için depolama alanı olarak kullanılan klasörler tarama dışında bırakılmalıdır.

- Uç Nokta Lisansını ESET License Administrator'dan devre dışı bırakamazsınız.

- Dosyada Tara eylemi, sürüm 7'den itibaren VMware Fusion ile sürüm 10.10.4'ten itibaren OS X üzerinde vCenter arasındaki iletişimi engelliyor

- Çözüm: Dışlamaları ayarlamalı ve aşağıdaki klasörü dışlamalısınız

- MacOS High Sierra (10.13) ve önceki sürümlerde:

/System/Library/Preferences/Logging/Subsystems - MacOS Mojave (10.14) üzerinde:

/private/etc/*.*/Applications/VMware Fusion.app/Contents/*.*/Library/Preferences/Logging/*.*

- MacOS High Sierra (10.13) ve önceki sürümlerde:

- Çözüm: Dışlamaları ayarlamalı ve aşağıdaki klasörü dışlamalısınız

- MacOS High Sierra'da (10.13)

loginwindow.plist'i temizlemek yalnızca aynı uygulama paketi adına sahip ürünlerle yükseltme yaparsanız çalışır. - MacOS Big Sur (11) üzerinde ESET Endpoint Security for Mac 6.10.900.0'da güvenlik duvarı başarısız olabilir. ESET Endpoint Security ürününü macOS BigSur (11) üzerinde 6.10.900.0 sürümüne yükseltmeden önce ESET PROTECT On-Prem ilkelerindeki güvenlik duvarı için uygulamaya özgü tüm kuralları devre dışı bırakmanızı öneririz. Bu değişiklikleri kısmen telafi etmek için ilkelerinizi iki ilkeye bölmenizi öneririz. İlk ilke, önceki ilkenizle aynı güvenlik duvarı ayarlarına sahip olacak ancak yalnızca macOS Catalina (10.15) ve önceki sürümlere sahip bilgisayarlara uygulanacaktır. İkinci ilke, uygulamaya özgü kuralların kaldırılacağı macOS Big Sur (11) yüklü bilgisayarlar için olacaktır.

- Text is missing in firewall dialogues in your ESET product for Mac.

Products affected:- ESET Cyber Security Pro 6.10.600.0 and later

- ESET Cyber Security 6.10.600.0 and later

- ESET Endpoint Security for Mac 6.10.900.0 and later

- ESET Endpoint Antivirus for Mac 6.10.900.0 and later

ESET Server Securit for Linux

ESET Gateway Security for Linux

- Bazı yapılandırmalarda, ağınızda video akışıyla ilgili sorunlar yaşayabilirsiniz. Örneğin, medya oynatıcınız video arabelleğini dolduramayabilir ve video konferanslarınız sırasında gecikmelere veya senkronizasyon sorunlarına neden olabilir.

Video akışı sorunlarını önlemek için ESET Gateway Security'yi optimize edin

Bu veya benzer belirtilerle karşılaşırsanız, ESETS yapılandırma dizininin http dizinine sorunlu akış adresi için bir tarama istisnası eklemenizi öneririz. Bir akış adresini tarama dışında bırakmak için aşağıdaki talimatları kullanın:

-

Tarama dışında bırakmak istediğiniz akış adresini whitelist_url dosyasına ekleyin. Bir istisna eklemek için, aşağıdaki komuttaki akış adresi örneğini hariç tutmak istediğiniz adresle değiştirin ve komutu çalıştırın:

echo "streaming.address.com:80/*" >> /etc/esets/http/whitelist_url -

URL adresleri ekleme/kaldırma işlemini tamamlamak için ESETS arka plan programını yeniden başlatmanız gerekir. Anında yeniden başlatma gerçekleştirmek için aşağıdaki komutu kullanın:

/etc/init.d/esets_daemon restart

Daha fazla bilgi için esets_http man sayfasını okumak üzere aşağıdaki komutu kullanın:

man esets_http