Problema

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Vulnerability & Patch Management

- ESET Endpoint Security y ESET Endpoint Antivirus para Windows

- ESET Endpoint Antivirus para Linux

- ESET Mail Security para Microsoft Exchange Server

- ESET PROTECT Hub

- ESET Business Account

- ESET MSP Administrator 2

- ESET Inspect On-Prem y ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security para Android

- ESET Endpoint Security y ESET Endpoint Antivirus para macOS

- ESET Server Security para Linux

- ESET Gateway Security para Linux

- Complemento de ESET Direct Endpoint Management para ConnectWise Automate

- Complemento de ESET Direct Endpoint Management para N-able N-central

- Complemento de ESET Direct Endpoint Management para NinjaOne

- Complemento de ESET Direct Endpoint Management para DattoRMM

Solución

ESET PROTECT On-Prem

- En la versión 11.0 y anteriores, la generación de informes en PDF no funciona para ESET PROTECT On-Prem instalado en Red Hat Enterprise Linux Server 8. Para solucionar este problema, puede comprar e instalar un paquete QtWebKit4 de terceros. Este problema se ha resuelto en la versión 11.1 y posteriores.

- Los nombres de ordenador escritos en hebreo son ilegibles después de exportar un informe. Para solucionar este problema, los usuarios de servidores Windows pueden habilitar el soporte de idiomas. En el servidor Windows, vaya a Panel de control → Reloj, idioma y región → Región → Administrativo → Cambiar configuración regional del sistema y active la casilla de verificación situada junto a Usar Unicode UTF-8 para la compatibilidad con idiomas de todo el mundo. Los usuarios de Linux deben instalar fuentes adicionales compatibles con la dirección de izquierda a derecha (LTR).

- dispositivo macOS Ventura (13) informado como cifrado con software de terceros aunque no esté cifrado (y no se ofrezcan opciones de ESET Full Disk Encryption). Solución: Utilice una tarea de Instalación de software (con una licencia de ESET Full Disk Encryption) para instalar ESET Full Disk Encryption.

- Al configurar los ajustes protegidos por contraseña en un instalador con ESET Endpoint Antivirus/Security versión 9.0 o 9.1 para Windows, es posible que los ajustes no se apliquen correctamente. Le recomendamos que configure los ajustes protegidos por contraseña directamente en ESET PROTECT Web Console creando una política y asignándola a grupos de equipos específicos para garantizar que los ajustes se aplican de forma precisa y coherente.

- Al actualizar a un nivel de protección superior (por ejemplo, de ESET PROTECT Advanced a ESET PROTECT Complete), las tareas existentes y los instaladores creados previamente dejarán de funcionar. Deberá volver a crearlos para que funcionen con el nivel de protección superior.

- La configuración del sensor de detección de intrusos no se puede gestionar a través de las políticas de la consola.

ESET PROTECT

- Algunos equipos Windows 7 con BIOS heredadas pueden ser identificados incorrectamente como elegibles para la implementación de ESET Full Disk Encryption por ESET PROTECT.

- dispositivo macOS Ventura (13) reportado como cifrado con software de terceros incluso si no está cifrado (y no se ofrecen opciones de cifrado EFDE)

- Solución: Utilice una tarea de Instalación de software (con una licencia de ESET Full Disk Encryption) para instalar ESET Full Disk Encryption.

- Al configurar los ajustes protegidos por contraseña en un instalador con ESET Endpoint Antivirus/Security versión 9.0 o 9.1 para Windows, es posible que los ajustes no se apliquen correctamente. Recomendamos configurar los ajustes protegidos por contraseña directamente en ESET PROTECT Web Console creando y asignando una política a grupos de equipos específicos para garantizar que los ajustes se apliquen de forma precisa y coherente.

- Los administradores de MSP que utilizan ESET Cloud Office Security no pueden filtrar clientes de MSP en el panel de ESET Cloud Office Security.

- Los usuarios de Linux endpoint 11.x y posteriores pueden activar Vulnerability & Patch Management, sin embargo, la activación está limitada a las distribuciones compatibles. Por lo tanto, V&PM no se puede activar en todos los endpoints Linux y los intentos de activación fallarán para las distribuciones no compatibles (incluso si se indican incorrectamente como elegibles en ESET PROTECT).

- Es posible que los parches disponibles que se muestran en ESET PROTECT no enumeren todas las dependencias relacionadas para los productos de punto final y servidor Linux v12.0 que se ejecutan en RHEL, Amazon Linux, Oracle Linux, AlmaLinux o Rocky Linux. Cuando se aplican estos parches, las dependencias no enumeradas también se actualizan automáticamente.

- Cuando se actualiza a un nivel de protección superior (por ejemplo, de ESET PROTECT Advanced a ESET PROTECT Complete), las tareas existentes y los instaladores creados previamente dejan de funcionar. Debe volver a crearlos para que funcionen con el nivel de protección superior.

- La configuración del sensor de detección de intrusos no se puede gestionar a través de las políticas de la consola.

Gestión de vulnerabilidades y parches de ESET

- Después de buscar vulnerabilidades en MS Windows Server, el informe no muestra ninguna vulnerabilidad en el sistema operativo.

- Los usuarios de Linux endpoint 11.x y posteriores pueden activar Vulnerability & Patch Management, sin embargo, la activación está limitada a las distribuciones compatibles. Por lo tanto, V&PM no puede activarse en todos los endpoints Linux y los intentos de activación fallarán para las distribuciones no compatibles (incluso si se indican incorrectamente como elegibles en ESET PROTECT).

- Es posible que los parches disponibles que se muestran en ESET PROTECT no enumeren todas las dependencias relacionadas para los productos de punto final y servidor Linux v12.0 que se ejecutan en RHEL, Amazon Linux, Oracle Linux, AlmaLinux o Rocky Linux. Cuando se aplican estos parches, las dependencias no listadas también se actualizan automáticamente.

ESET Endpoint Security y ESET Endpoint Antivirus para Windows

- el estado de la aplicación "El sistema operativo instalado no está actualizado" se muestra en ESET Endpoint Antivirus y ESET Endpoint Security v11.0 y posteriores, varios días después de la actualización del sistema operativo a Windows 11. El estado de la aplicación desaparecerá automáticamente transcurridos 7 días.

- el estado de la aplicación "El sistema operativo instalado no está actualizado" se muestra en las versiones LTSB/LTSC de Windows 10.

- Durante una instalación push en equipos cliente de la red, es posible que aparezca el mensaje de error "Remote Registry Opening (ESET Security Product Info) Result Code: 5 (Acceso denegado.)". Esto significa un conflicto de permisos.

- Las exclusiones de carpetas de Ransomware Remediation requieren una postedición manual para que cada entrada sea funcional: es necesario añadir un asterisco.

- Las acciones de ESET no están presentes en el menú contextual de Windows 11 después de instalar el producto a través de Windows RDP.

- El reenvío de notificaciones del escritorio al correo electrónico no funciona a través del proxy.

Comprobar los permisos de un usuario específico

-

Haga clic en el botón Inicio, escriba regedit y haga clic en el icono Editor del Registro del menú de la izquierda o pulse la tecla Intro.

-

Haga clic con el botón derecho en HKEY_LOCAL_MACHINE y seleccione Permisos en el menú.

-

En la ventana Permisos para HKEY_LOCAL_MACHINE, haz clic en Avanzado.

-

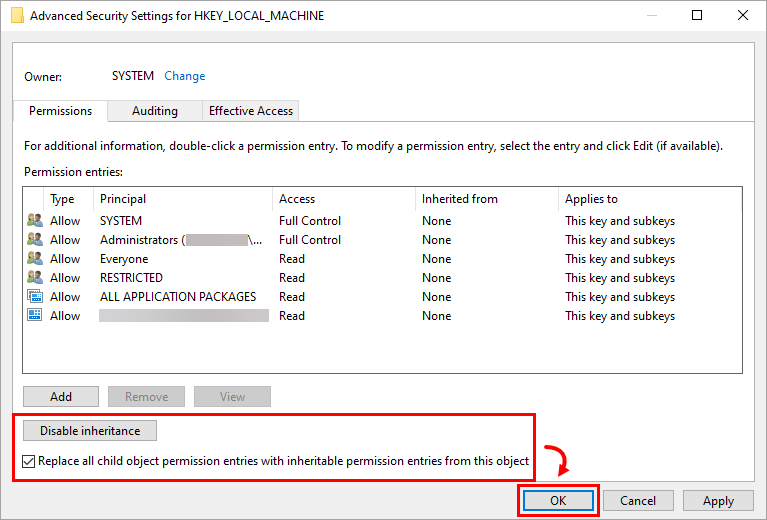

Verifique que el botón muestre Deshabilitar herencia y seleccione la casilla junto a Reemplazar todas las entradas de permisos de objetos secundarios con entradas de permisos heredables de este objeto. Haga clic en Aceptar.

Figura 1-1 -

Haga clic en Aceptar para salir de la ventana Permisos.

Antivirus ESET Endpoint para Linux

- Es posible que las aplicaciones instaladas en Snap (por ejemplo, Firefox) no se analicen en busca de vulnerabilidades conocidas, por lo que es posible que sus vulnerabilidades no aparezcan en la lista.

- La evaluación de vulnerabilidades no está disponible en Linux Mint versión 21.3

ESET Mail Security para Microsoft Exchange

- Durante la instalación de ESET Mail Security para Microsoft Exchange Server en un sistema con Microsoft Exchange Server 2013 SP1 instalado, o al actualizar su Microsoft Exchange Server 2013 con SP1 mientras ya está ejecutando ESET Mail Security para Microsoft Exchange Server, puede recibir el mensaje de error "0xC00CE503: MSG_E_COMMENTSYNTAX Se ha utilizado una sintaxis incorrecta en un comentario". Para resolver este problema, aplique la revisión de Microsoft.

- Los análisis de vulnerabilidades actualmente no pueden listar vulnerabilidades para los sistemas operativos Windows Server.

Centro ESET PROTECT

- Consulte los problemas conocidos en ESET PRO TECT Hub (sólo pueden acceder al enlace los clientes registrados de ESET PROTECT Hub, y debe iniciar sesión para ver el contenido).

Cuenta ESET Business

- La cantidad de usuarios de ESA podría exceder el margen especificado.

- Es posible que los dispositivos EFSU y ESET Full Disk Encryption activados no aparezcan con un archivo de licencia sin conexión después de la activación.

- La reactivación de ESET Cloud Office Security puede terminar con problemas.

- La eliminación de varias licencias puede provocar un error inesperado.

- Pueden aparecer dispositivos activados duplicados cuando se migra una licencia de ESET License Administrator a ESET Business Account.

- Es posible que el número de dispositivos activados que se muestra en el panel no se sincronice con el uso del producto.

- Es posible que la reducción de una licencia a un producto Home no se aplique a una cuenta de ESET Business.

- Sólo se pueden desactivar licencias con un máximo de 200 puestos.

- El filtrado por estado LastSeen o la clasificación por orden ascendente/descendente no funcionan en la sección Dispositivos activados de EBA.

Administrador de ESET MSP 2

- Consulte los Problemas conocidos en ESET MSP Administrator.

ESET Inspect On-Prem y ESET Inspect

- ESET Inspect On-Prem (todas las versiones): Al instalar o actualizar el servidor de ESET Inspect mediante la versión 11.1 de ESET PROTECT, la cuenta de usuario que se utiliza en este proceso requiere el permiso del servidor de ESET Insp ect y también el permiso de la tarea Cliente (toda la categoría) para que la instalación o actualización funcione correctamente.

ESET Secure Authentication On-Prem

- ESET Secure Authentication versión 3.0.69.0 no envía atributos radius

- No se puede reiniciar o reinstalar el servicio ESET Secure Authentication (modo integrado con Active Directory)

ESET Endpoint Encryption (EEE)

- La carga de un paquete de cliente de EEE para macOS en un servidor de EEE en modo no multitenant fallará. Puede verificar el número de versión en la pantalla de inicio de sesión. Por ejemplo, 3.3.0.321 MT indica que el servidor está en modo multi-tenant. 3.3.0.321 indica que está en modo no multi-tenant y experimentará un fallo.

- Al instalar una actualización de características de Windows, el proceso falla con el mensaje 0xC1900101 - 0x20017 La instalación falló en la fase SAFE_OS con un error durante la operación de arranque.

- Algunos sistemas DELL Latitude fallan al arrancar después de haber sido encriptados a disco completo.

- En EEE client v5.3.71 y v5.3.75, después de iniciar el cifrado de disco completo en un equipo gestionado por Direct Endpoint Management (DEM), el arranque seguro fallará y el cifrado no se iniciará. Siga utilizando la versión anterior del cliente AEE hasta que se publique la corrección de errores en una versión posterior.

Los sistemas DELL no arrancan después del cifrado de disco completo de ESET

Se sabe que los siguientes sistemas DELL Latitude se ven afectados cuando la BIOS heredada está activada y el funcionamiento SATA está configurado como AHCI o RAID activado:

- E7250

- E7350

- E7450 (Ultrabook Serie 7000)

- E5250

- E5350

- E5450

- E5550 (Portátil Serie 5000)

No se sabe si los sistemas que se inician en modo UEFI están afectados. Se sabe que algunas versiones del BIOS de estos sistemas DELL Latitude tienen un error que hace que el cifrado de disco completo no pueda acceder al disco correctamente durante el arranque. Al arrancar el ordenador aparece una pantalla negra con un cursor parpadeante.

Esto puede ocurrir directamente después de que el sistema esté cifrado en disco completo, pero también puede ocurrir en un momento posterior después de numerosos reinicios con éxito. Esto afecta no sólo a ESET Endpoint Encryption Full Disk Encryption, sino también a muchos otros fabricantes de software de cifrado de disco.

Una actualización de la BIOS proporcionada por DELL podría solucionar el problema.

ESET Endpoint Security para Android

- Debido a los cambios realizados por Google en Stock Android, ESET Endpoint Security para Android ya no puede ejecutar los pasos pertinentes relacionados con el comando Wipe. Para garantizar al menos cierta seguridad de los datos en los dispositivos Android 6, este comando se comporta de la misma manera que el restablecimiento de fábrica mejorado. Entre otras cosas, por ejemplo, el proceso terminará con una restauración a los valores predeterminados de fábrica.

- Debido a los cambios introducidos en Android 7, Google permite al usuario desactivar un administrador de dispositivos activo y desinstalar la aplicación en una sola acción. Ahora los usuarios pueden desinstalar EESA sin introducir la contraseña de administrador.

- Si tiene una app activa en su dispositivo con permisos de superposición de pantalla en su dispositivo Android 6 (Marshmallow), no podrá conceder permisos a ninguna otra app, incluido su producto ESET. Para habilitar los permisos para su producto ESET, debe deshabilitar los permisos de superposición de pantalla para la aplicación.

ESET Endpoint Antivirus y ESET Endpoint Security para macOS

Versión 9.x (ESET Endpoint Security para macOS)

- Las reglas de sólo lectura de Control de dispositivos a veces desencadenan un comportamiento extraño del sistema durante la manipulación de medios extraíbles.

- Problemas de V&PM: el análisis y la aplicación de parches de macOS no funcionan en macOS 26 (Tahoe), así como la aplicación de parches de aplicaciones de terceros.

- Las versiones anteriores, 7.1 o 7.2, migraban erróneamente los ajustes TSN RTP de la versión 6. Si el usuario actualiza desde la versión 6 a una versión anterior de la compilación 7.1 o 7.2, recomendamos encarecidamente instalar la versión 9, abrir la configuración RTP TSN → Para todas las operaciones de archivo y desactivar la configuración Heurística avanzada . Este ajuste se estableció erróneamente en On por la migración desde la versión 6.

- La contraseña del proxy no está cifrada en el volcado de configuración.

- Se pierde el acceso completo al disco tras el reinicio de macOS Sonoma.

- Se trata de un problema de macOS que Apple conoce y solucionará en las próximas versiones menores de macOS.

- Hemos añadido una solución para esto, y el acceso completo al disco no se pierde, al menos en hardware real. Es posible que se pierda en entornos virtuales. La solución sigue siendo la misma que para la versión 7.4.

Versión 8.x (ESET Endpoint Security para macOS)

- Las versiones anteriores, 7.1 o 7.2, migraban erróneamente la configuración RTP de TSN desde la versión 6. Si el usuario actualiza desde la versión 6 a una versión anterior de la compilación 7.1 o 7.2, recomendamos encarecidamente instalar la versión 9, abrir la configuración RTP TSN → Para todas las operaciones de archivos y desactivar la configuración Heurística avanzada . Este ajuste se estableció erróneamente en On por la migración desde la versión 6.

- La contraseña del proxy no está cifrada en el volcado de configuración.

- Se pierde el acceso completo al disco tras el reinicio de macOS Sonoma.

- Se trata de un problema de macOS que Apple conoce y solucionará en las próximas versiones menores de macOS.

- Hemos añadido una solución para esto, y el acceso completo al disco no se pierde, al menos en hardware real. Es posible que se pierda en entornos virtuales. La solución sigue siendo la misma que para la versión 7.4.

Versión 7.4 (ESET Endpoint Antivirus para macOS)

- El asistente de instalación se muestra durante la instalación remota. Cuando se ejecuta el asistente de onboarding, el producto no comunica sus estados a ESET PROTECT Web Console, por lo que el administrador no conoce el estado actual del producto

- Solución

- Método principal: Cree un archivo de configuración ficticio antes de iniciar la instalación remota.

- Método alternativo 1: El usuario local sale del asistente de incorporación.

- Método alternativo 2: Tras la instalación, reinicie el dispositivo terminal. De este modo, saldrá del asistente de incorporación y el producto se iniciará correctamente.

- Solución

ESET Server Security para Linux

ESET Gateway Security para Linux

- En determinadas configuraciones, puede experimentar problemas con la transmisión de vídeo en su red. Por ejemplo, su reproductor multimedia puede ser incapaz de llenar su búfer de vídeo, causando retrasos o problemas de sincronización durante sus videoconferencias.

Optimice ESET Gateway Security para evitar problemas de transmisión de vídeo

Si encuentra estos síntomas u otros similares, le recomendamos que agregue una excepción de análisis para la dirección de streaming problemática al directorio http del directorio de configuración de ESETS. Para excluir una dirección de transmisión del análisis, siga estas instrucciones:

-

Agregue la dirección de streaming que desea excluir del análisis al archivo whitelist_url. Para agregar una excepción, reemplace el ejemplo de la dirección de streaming en el siguiente comando por la dirección que desea excluir y ejecute el comando:

echo "streaming.direccion.com:80/*" >> /etc/esets/http/whitelist_url -

Para finalizar la adición/eliminación de direcciones URL, debe reiniciar el demonio de ESETS. Utilice el siguiente comando para ejecutar un reinicio inmediato:

/etc/init.d/esets_daemon restart

Para obtener más información, utilice el siguiente comando para leer la página man esets_http:

man esets_httpComplemento de ESET Direct Endpoint Management para ConnectWise Automate

- Consulte los problemas conocidos del complemento ESET Direct Endpoint Management para ConnectWise Automate.

Complemento de ESET Direct Endpoint Management para N-able N-central

- Consulte los problemas conocidos del complemento ESET Direct Endpoint Management para N-able N-central.