Masalah

- ESET PROTECT On-Prem

- ESET PROTECT

- Manajemen Kerentanan & Patch ESET

- Keamanan Titik Akhir ESET dan Antivirus Titik Akhir ESET untuk Windows

- ESET Endpoint Antivirus untuk Linux

- Keamanan Email ESET untuk Microsoft Exchange Server

- Hub ESET PROTECT

- Akun Bisnis ESET

- Administrator ESET MSP 2

- ESET Inspect On-Prem dan ESET Inspect

- Otentikasi Aman ESET On-Prem

- Enkripsi Titik Akhir ESET

- Keamanan Titik Akhir ESET untuk Android

- Keamanan Titik Akhir ESET dan Antivirus Titik Akhir ESET untuk macOS

- Keamanan Server ESET untuk Linux

- Keamanan Gerbang ESET untuk Linux

- Plugin Manajemen Titik Akhir Langsung ESET untuk ConnectWise Automate

- Plugin Manajemen Titik Akhir Langsung ESET untuk N-able N-central

- Plugin Manajemen Titik Akhir Langsung ESET untuk NinjaOne

- Plugin Manajemen Titik Akhir Langsung ESET untuk DattoRMM

Solusi

ESET PROTECT On-Prem

- Membuat laporan PDF tidak berfungsi untuk ESET PROTECT On-Prem 13.0 (dan yang lebih baru) yang diinstal pada Red Hat 10.

- Saat membuat penginstal di ESET PROTECT On-Prem 13.0, langganan mungkin gagal mengisi ulang di bawah beban berat. Dalam kasus seperti itu, langganan harus dipilih secara manual.

- Pada versi 11.0 dan sebelumnya, pembuatan laporan PDF tidak berfungsi untuk ESET PROTECT On-Prem yang diinstal pada Red Hat Enterprise Linux Server 8. Untuk mengatasi masalah ini, Anda bisa membeli dan menginstal paket QtWebKit4 pihak ketiga. Masalah ini teratasi pada versi 11.1 dan yang lebih baru.

- Nama komputer yang ditulis dalam bahasa Ibrani tidak dapat dibaca setelah laporan diekspor. Untuk memperbaiki masalah ini, pengguna server Windows dapat mengaktifkan dukungan bahasa. Pada server Windows, buka Control Panel → Clock, Language, and Region → Region → Administrative → Change system locale, dan pilih kotak centang di samping Use Unicode UTF-8 untuk dukungan bahasa di seluruh dunia. Pengguna Linux harus menginstal font tambahan yang kompatibel dengan arah kiri ke kanan (LTR).

- perangkat macOS Ventura (13) dilaporkan dienkripsi dengan perangkat lunak pihak ketiga meskipun tidak dienkripsi (dan tidak ada pilihan Enkripsi Disk Penuh ESET yang ditawarkan). Solusi: Gunakan tugas Instal Perangkat Lunak (dengan lisensi Enkripsi Disk Penuh ESET) untuk menginstal Enkripsi Disk Penuh ESET.

- Saat mengonfigurasi pengaturan yang dilindungi kata sandi di penginstal dengan ESET Endpoint Antivirus/Security versi 9.0 atau 9.1 untuk Windows, pengaturan mungkin tidak diterapkan dengan benar. Kami menyarankan untuk mengonfigurasi pengaturan yang dilindungi kata sandi secara langsung di Konsol Web ESET PROTECT dengan membuat kebijakan dan menetapkannya ke grup komputer tertentu untuk memastikan pengaturan diterapkan secara akurat dan konsisten.

- Ketika Anda meningkatkan ke tingkat perlindungan yang lebih tinggi (misalnya, dari ESET PROTECT Advanced ke ESET PROTECT Complete), tugas-tugas yang sudah ada dan penginstal yang telah dibuat sebelumnya tidak akan berfungsi lagi. Anda harus membuatnya kembali agar dapat bekerja dengan tingkat perlindungan yang lebih tinggi.

- Konfigurasi Sensor Deteksi Nakal tidak dapat dikelola melalui kebijakan konsol.

ESET PROTECT

- Beberapa komputer Windows 7 dengan BIOS lawas mungkin diidentifikasi secara tidak benar sebagai komputer yang memenuhi syarat untuk penerapan Enkripsi Disk Penuh ESET oleh ESET PROTECT.

- perangkat macOS Ventura (13) dilaporkan dienkripsi dengan perangkat lunak pihak ketiga meskipun tidak dienkripsi (dan tidak ada opsi enkripsi EFDE yang ditawarkan)

- Solusi: Gunakan tugas Instal Perangkat Lunak (dengan lisensi Enkripsi Disk Penuh ESET) untuk menginstal Enkripsi Disk Penuh ESET.

- Saat mengonfigurasi pengaturan yang dilindungi kata sandi di penginstal dengan ESET Endpoint Antivirus/Security versi 9.0 atau 9.1 untuk Windows, pengaturan mungkin tidak diterapkan dengan benar. Kami menyarankan untuk mengonfigurasi pengaturan yang dilindungi kata sandi secara langsung di Konsol Web ESET PROTECT dengan membuat dan menetapkan kebijakan ke grup komputer tertentu untuk memastikan pengaturan diterapkan secara akurat dan konsisten.

- Administrator MSP yang menggunakan ESET Cloud Office Security tidak dapat memfilter pelanggan MSP di dasbor ESET Cloud Office Security.

- Pengguna Linux endpoint 11.x dan yang lebih baru dapat mengaktifkan Vulnerability & Patch Management, namun aktivasi terbatas pada distribusi yang didukung. Oleh karena itu, V&PM tidak dapat diaktifkan di semua titik akhir Linux dan upaya aktivasi akan gagal untuk distribusi yang tidak didukung (meskipun secara tidak tepat diindikasikan memenuhi syarat di ESET PROTECT).

- Patch yang tersedia yang ditampilkan di ESET PROTECT mungkin tidak mencantumkan semua ketergantungan terkait untuk produk titik akhir dan server Linux v12.0 yang berjalan di RHEL, Amazon Linux, Oracle Linux, AlmaLinux, atau Rocky Linux. Ketika patch ini diterapkan, dependensi yang tidak terdaftar juga secara otomatis ditingkatkan.

- Ketika Anda meningkatkan ke tingkat perlindungan yang lebih tinggi (misalnya, dari ESET PROTECT Advanced ke ESET PROTECT Complete), tugas-tugas yang sudah ada dan penginstal yang telah dibuat sebelumnya akan berhenti berfungsi. Anda harus membuatnya kembali agar dapat bekerja dengan tingkat perlindungan yang lebih tinggi.

- Konfigurasi Rogue Detection Sensor tidak dapat dikelola melalui kebijakan konsol.

Manajemen Kerentanan & Patch ESET

- Setelah memindai kerentanan pada MS Windows Server, laporan tidak menampilkan kerentanan apa pun di sistem operasi.

- Pengguna Linux endpoint 11.x dan yang lebih baru dapat mengaktifkan Vulnerability & Patch Management, namun aktivasi terbatas pada distribusi yang didukung. Oleh karena itu, V&PM tidak dapat diaktifkan di semua titik akhir Linux dan upaya aktivasi akan gagal untuk distribusi yang tidak didukung (meskipun secara tidak tepat diindikasikan memenuhi syarat di ESET PROTECT).

- Patch yang tersedia yang ditampilkan di ESET PROTECT mungkin tidak mencantumkan semua ketergantungan terkait untuk produk titik akhir dan server Linux v12.0 yang berjalan di RHEL, Amazon Linux, Oracle Linux, AlmaLinux, atau Rocky Linux. Ketika patch ini diterapkan, dependensi yang tidak terdaftar juga secara otomatis ditingkatkan.

ESET Endpoint Security dan ESET Endpoint Antivirus untuk Windows

- status aplikasi "Sistem operasi yang diinstal sudah kedaluwarsa" ditampilkan di ESET Endpoint Antivirus dan ESET Endpoint Security v11.0 dan yang lebih baru, beberapa hari setelah pemutakhiran OS ke Windows 11. Status aplikasi akan hilang secara otomatis setelah 7 hari.

- status aplikasi "Sistem operasi yang diinstal sudah usang" ditampilkan pada versi LTSB/LTSC Windows 10.

- Selama penginstalan push ke komputer klien di jaringan, Anda mungkin melihat pesan kesalahan "Pembukaan Registri Jarak Jauh (Info Produk Keamanan ESET) Kode Hasil: 5 (Akses ditolak)". Ini menandakan adanya konflik izin.

- Pengecualian folder Remediasi Ransomware memerlukan pengeditan manual agar setiap entri dapat berfungsi - tanda bintang perlu ditambahkan.

- Tindakan ESET tidak ada di menu konteks Windows 11 setelah produk diinstal melalui Windows RDP.

- Meneruskan pemberitahuan Desktop ke email tidak berfungsi melalui proxy.

Periksa izin pengguna tertentu

-

Klik tombol Start, ketik regedit dan klik ikon Registry editor pada menu sebelah kiri atau tekan tombol Enter.

-

Klik kanan HKEY_LOCAL_MACHINE dan pilih Permissions dari menu.

-

Pada jendela Izin untuk HKEY_LOCAL_MACHINE, klik Lanjutan.

-

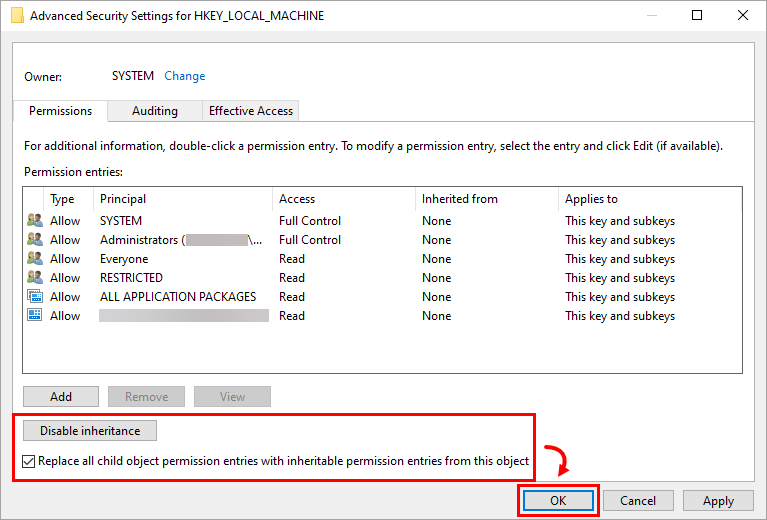

Verifikasi bahwa tombol menunjukkan Nonaktifkan pewarisan dan pilih kotak centang di samping Ganti semua entri izin objek anak dengan entri izin yang dapat diwariskan dari objek ini. Klik OK.

Gambar 1-1 -

Klik OK untuk keluar dari jendela Izin.

Antivirus Titik Akhir ESET untuk Linux

- Aplikasi yang diinstal di bawah Snap (misalnya, Firefox) mungkin tidak dipindai untuk mengetahui kerentanan yang diketahui, sehingga kerentanannya mungkin tidak terdaftar.

- Penilaian kerentanan tidak tersedia di Linux Mint versi 21.3

Keamanan Email ESET untuk Microsoft Exchange

- Selama penginstalan ESET Mail Security for Microsoft Exchange Server pada sistem yang sudah terinstal Microsoft Exchange Server 2013 SP1, atau saat memperbarui Microsoft Exchange Server 2013 dengan SP1 saat sudah menjalankan ESET Mail Security for Microsoft Exchange Server, Anda mungkin akan menerima pesan kesalahan "0xC00CE503: MSG_E_COMMENTSYNTAX Sintaks yang salah digunakan dalam komentar". Untuk mengatasi masalah ini, terapkan perbaikan terbaru Microsoft.

- Pemindaian kerentanan saat ini tidak dapat mencantumkan kerentanan untuk sistem Operasi Windows Server.

Hub ESET PROTECT

- Lihat masalah yang diketahui di ESET PROTECT Hub (tautan ini hanya dapat diakses oleh pelanggan ESET PROTECT Hub yang terdaftar, dan Anda harus masuk untuk melihat konten).

Akun Bisnis ESET

- Jumlah pengguna ESA mungkin melebihi batas yang ditentukan.

- Perangkat EFSU dan Enkripsi Disk Penuh ESET yang diaktifkan mungkin tidak muncul dengan file lisensi Offline setelah aktivasi.

- Pengaktifan kembali ESET Cloud Office Security mungkin berakhir dengan masalah.

- Penghapusan beberapa lisensi mungkin berakhir dengan kesalahan yang tidak terduga.

- Perangkat yang diaktifkan yang diduplikasi mungkin muncul ketika lisensi dimigrasikan dari Administrator Lisensi ESET ke Akun Bisnis ESET.

- Jumlah perangkat yang diaktifkan yang ditampilkan di dasbor mungkin tidak disinkronkan dengan penggunaan produk.

- Menurunkan lisensi ke produk Home mungkin tidak berlaku untuk Akun Bisnis ESET.

- Anda dapat menonaktifkan lisensi hanya dengan maksimal 200 kursi.

- Pemfilteran berdasarkan status LastSeen atau pengurutan berdasarkan urutan naik/turun tidak berfungsi di bagian Perangkat yang Diaktifkan di EBA.

Administrator ESET MSP 2

ESET Inspect On-Prem dan ESET Inspect

- ESET Inspect On-Prem (semua versi): Saat menginstal atau memutakhirkan server ESET Inspect menggunakan ESET PROTECT versi 11.1, akun pengguna yang digunakan dalam proses ini memerlukan set izin server ESET Inspect dan juga set izin tugas Klien (seluruh kategori) agar penginstalan atau pemutakhiran dapat berjalan dengan baik.

Otentikasi Aman ESET Pada Prem

- Tidak dapat memulai ulang atau menginstal ulang layanan Autentikasi Aman ESET (mode terintegrasi Direktori Aktif)

Enkripsi Titik Akhir ESET (EEE)

- Mengunggah EEE untuk paket klien macOS ke server EEE dalam mode non-multi-penyewa akan gagal. Anda dapat memverifikasi nomor versi pada layar masuk. Misalnya, 3.3.0.321 MT mengindikasikan server dalam mode multi-penyewa. 3.3.0.321 mengindikasikan server dalam mode non-multi-tenant dan akan mengalami kegagalan.

- Saat menginstal Pembaruan Fitur Windows, prosesnya gagal dengan pesan 0xC1900101 - 0x20017 Instalasi gagal pada fase SAFE_OS dengan kesalahan selama operasi BOOT.

- Beberapa sistem DELL Latitude gagal melakukan booting setelah sistem dienkripsi dengan Full Disk.

- Pada klien EEE v5.3.71 dan v5.3.75, setelah memulai Enkripsi Disk Penuh pada komputer yang dikelola oleh Direct Endpoint Management (DEM), Safe Start akan gagal dan enkripsi tidak akan dimulai. Lanjutkan menggunakan versi klien EEE sebelumnya hingga perbaikan bug dirilis dalam versi yang lebih baru.

Sistem DELL gagal melakukan booting setelah Enkripsi Disk Penuh ESET

Sistem DELL Latitude berikut ini diketahui terpengaruh ketika Legacy BIOS diaktifkan, dan Operasi SATA diatur ke AHCI atau RAID On:

- E7250

- E7350

- E7450 (Ultrabook Seri 7000)

- E5250

- E5350

- E5450

- E5550 (Laptop Seri 5000)

Sistem yang dimulai dalam mode UEFI tidak diketahui terpengaruh. Versi BIOS tertentu pada sistem DELL Latitude ini diketahui memiliki bug, yang menyebabkan Enkripsi Disk Penuh tidak dapat mengakses disk dengan benar selama pengaktifan. Layar hitam dengan kursor yang berkedip-kedip muncul saat komputer dihidupkan.

Hal ini dapat terjadi secara langsung setelah sistem dienkripsi dengan Full Disk Encryption, tetapi juga dapat terjadi di kemudian hari setelah beberapa kali pengaktifan ulang yang berhasil. Hal ini tidak hanya memengaruhi Enkripsi Disk Penuh Enkripsi Endpoint ESET, tetapi juga banyak produsen enkripsi disk perangkat lunak lainnya.

Pembaruan BIOS yang disediakan DELL dapat memperbaiki masalah ini.

Keamanan Titik Akhir ESET untuk Android

- Karena perubahan pada Stock Android oleh Google, ESET Endpoint Security untuk Android tidak lagi dapat menjalankan langkah-langkah yang relevan terkait perintah Wipe. Untuk memastikan setidaknya beberapa keamanan data pada perangkat Android 6, perintah ini berperilaku sama seperti pengaturan ulang pabrik yang disempurnakan. Di antara hal-hal lain, misalnya, proses ini pada akhirnya akan menghasilkan pemulihan ke pengaturan default pabrik.

- Karena perubahan pada Android 7, Google memungkinkan pengguna untuk menonaktifkan administrator perangkat yang aktif dan menghapus aplikasi dalam satu tindakan. Pengguna sekarang dapat menghapus EESA tanpa memasukkan kata sandi admin.

- Jika Anda memiliki aplikasi aktif di perangkat Anda dengan izin hamparan layar di perangkat Android 6 (Marshmallow), Anda tidak dapat memberikan izin ke aplikasi lain, termasuk produk ESET Anda. Untuk mengaktifkan izin untuk produk ESET Anda, Anda harus menonaktifkan izin hamparan layar untuk aplikasi tersebut.

ESET Endpoint Antivirus dan ESET Endpoint Security untuk macOS

Versi 9.x (Keamanan Titik Akhir ESET untuk macOS)

- Aturan hanya-baca dari Kontrol Perangkat terkadang dapat memicu perilaku sistem yang tidak biasa selama manipulasi media yang dapat dipindahkan.

- Masalah V&PM - Pemindaian dan Penambalan macOS tidak berfungsi di macOS 26 (Tahoe), serta aplikasi pihak ketiga Penambalan tidak berfungsi.

- Versi sebelumnya, 7.1 atau 7.2, salah memigrasikan pengaturan TSN RTP dari versi 6. Jika pengguna memutakhirkan dari versi 6 ke versi sebelumnya, yaitu versi 7.1 atau 7.2, kami sangat menyarankan untuk menginstal versi 9, membuka pengaturan RTP TSN → Untuk semua operasi file, dan menonaktifkan pengaturan Advanced heuristic . Pengaturan ini salah ditetapkan ke On (Aktif ) saat migrasi dari versi 6.

- Kata sandi proxy tidak dienkripsi di dalam dump konfigurasi.

- Akses disk penuh hilang setelah macOS Sonoma dihidupkan ulang.

- Ini adalah masalah macOS yang diketahui Apple dan akan diperbaiki dalam rilis macOS minor mendatang.

- Kami menambahkan solusi untuk hal ini, dan akses disk penuh tidak hilang, setidaknya pada perangkat keras yang sebenarnya. Mungkin masih hilang di lingkungan virtual. Solusinya tetap sama dengan versi 7.4.

Versi 8.x (ESET Endpoint Security untuk macOS)

- Versi sebelumnya, 7.1 atau 7.2, salah memigrasikan pengaturan TSN RTP dari versi 6. Jika pengguna memutakhirkan dari versi 6 ke versi sebelumnya yaitu versi 7.1 atau 7.2, kami sangat menyarankan untuk menginstal versi 9, membuka pengaturan RTP TSN → Untuk semua operasi file, dan menonaktifkan pengaturan heuristik Lanjutan . Pengaturan ini salah ditetapkan ke On selama migrasi dari versi 6.

- Kata sandi proxy tidak dienkripsi dalam dump konfigurasi.

- Akses disk penuh hilang setelah macOS Sonoma dihidupkan ulang.

- Ini adalah masalah macOS yang diketahui Apple dan akan diperbaiki dalam rilis macOS minor mendatang.

- Kami menambahkan solusi untuk hal ini, dan akses disk penuh tidak hilang, setidaknya pada perangkat keras yang sebenarnya. Mungkin masih hilang di lingkungan virtual. Solusinya tetap sama dengan versi 7.4.

Versi 7.4 (ESET Endpoint Antivirus untuk macOS)

- Wizard orientasi ditampilkan selama penginstalan jarak jauh. Saat wizard penginstalan berjalan, produk tidak mengomunikasikan statusnya ke Konsol Web ESET PROTECT, sehingga admin tidak mengetahui status produk saat ini

- Solusi

- Metode Utama: Buat file konfigurasi tiruan sebelum meluncurkan penginstalan jarak jauh.

- Metode Alternatif 1: Pengguna lokal keluar dari wizard penginstalan.

- Metode Alternatif 2: Setelah penginstalan, mulai ulang perangkat titik akhir. Ini akan keluar dari wizard penginstalan, dan produk akan diluncurkan dengan benar.

- Solusi

Keamanan Server ESET untuk Linux

Keamanan Gerbang ESET untuk Linux

- Pada konfigurasi jaringan tertentu, Anda mungkin mengalami masalah dengan streaming video. Misalnya, pemutar media Anda mungkin tidak dapat mengisi buffer videonya, sehingga menyebabkan kelambatan atau masalah sinkronisasi selama konferensi video.

Optimalkan ESET Gateway Security untuk mencegah masalah streaming video

Jika Anda mengalami gejala ini atau gejala serupa, kami sarankan Anda menambahkan pengecualian pemindaian untuk alamat streaming yang bermasalah ke direktori http pada direktori konfigurasi ESETS. Untuk mengecualikan alamat streaming dari pemindaian, gunakan petunjuk berikut:

-

Tambahkan alamat streaming yang ingin Anda kecualikan dari pemindaian ke file daftar_url. Untuk menambahkan pengecualian, ganti contoh alamat streaming pada perintah berikut dengan alamat yang ingin Anda kecualikan, lalu jalankan perintah:

echo "streaming.address.com:80/*" >> /etc/esets/http/whitelist_url -

Untuk menyelesaikan penambahan atau penghapusan alamat URL, Anda harus memulai ulang daemon ESETS. Gunakan perintah berikut untuk menjalankan restart langsung:

/etc/init.d/esets_daemon restart

Untuk informasi lebih lanjut, gunakan perintah berikut untuk membaca halaman man esets_http:

man esets_httpPlugin Manajemen Titik Akhir Langsung ESET untuk ConnectWise Automate

- Lihat Masalah yang diketahui dalam plugin ESET Direct Endpoint Management untuk ConnectWise Automate.