Издание

- ESET PROTECT On-Prem

- ESET PROTECT

- Управление на уязвимостите и кръпките на ESET

- ESET Endpoint Security и ESET Endpoint Antivirus за Windows

- ESET Endpoint Antivirus за Linux

- ESET Mail Security за Microsoft Exchange Server

- ESET PROTECT Hub

- Бизнес акаунт на ESET

- ESET MSP Administrator 2

- ESET Inspect On-Prem и ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security за Android

- ESET Endpoint Security и ESET Endpoint Antivirus за macOS

- ESET Server Security за Linux

- ESET Gateway Security за Linux

- Приставка ESET Direct Endpoint Management за ConnectWise Automate

- Приставка ESET Direct Endpoint Management за N-able N-central

- Плъгин за ESET Direct Endpoint Management за NinjaOne

- Плъгин за ESET Direct Endpoint Management за DattoRMM

Решение

ESET PROTECT On-Prem

- Във версия 11.0 и по-ранни версии генерирането на PDF отчети не работи за ESET PROTECT On-Prem, инсталиран на Red Hat Enterprise Linux Server 8. За да отстраните този проблем, можете да закупите и инсталирате пакет QtWebKit4 от трета страна. Този проблем е разрешен във версия 11.1 и по-нови версии.

- Имената на компютри, написани на иврит, са нечетими след експортиране на отчет. За да отстранят този проблем, потребителите на сървъри с Windows могат да активират езиковата поддръжка. В сървъра на Windows отидете в Control Panel (Контролен панел) → Clock, Language, and Region (Часовник, език и регион) → Region (Регион) → Administrative (Административен) → Change system locale (Промяна на системния локал) и поставете отметка в квадратчето до Use Unicode UTF-8 for worldwide language support (Използвай Unicode UTF-8 за световна езикова поддръжка). Потребителите на Linux трябва да инсталират допълнителни шрифтове, съвместими с посоката отляво надясно (LTR).

- macOS Ventura (13) устройство се отчита като криптирано със софтуер на трета страна, дори ако то не е криптирано (и не се предлагат опции за пълно криптиране на диска на ESET). Обходно решение: Използвайте задачата за инсталиране на софтуер (с лиценз за ESET Full Disk Encryption), за да инсталирате ESET Full Disk Encryption.

- При конфигуриране на защитени с парола настройки в инсталатора с ESET Endpoint Antivirus/Security версия 9.0 или 9.1 за Windows, настройките може да не се приложат правилно. Препоръчваме да конфигурирате настройките, защитени с парола, директно в уеб конзолата на ESET PROTECT, като създадете политика и я присвоите на конкретни компютърни групи, за да се гарантира, че настройките се прилагат точно и последователно.

- Когато преминете към по-високо ниво на защита (например от ESET PROTECT Advanced към ESET PROTECT Complete), съществуващите задачи и създадените преди това инсталатори няма да функционират. Трябва да ги създадете отново, за да работят с по-високото ниво на защита.

- Конфигурацията на сензора за откриване на измамници не може да се управлява чрез конзолни политики.

ESET PROTECT

- Някои компютри с Windows 7 с наследен BIOS може да бъдат неправилно идентифицирани като отговарящи на условията за внедряване на ESET Full Disk Encryption от ESET PROTECT.

- устройството macOS Ventura (13) се съобщава като криптирано със софтуер на трета страна, дори ако не е криптирано (и не се предлагат опции за EFDE криптиране)

- Обходно решение: Използвайте задачата за инсталиране на софтуер (с лиценз за ESET Full Disk Encryption), за да инсталирате ESET Full Disk Encryption.

- При конфигуриране на защитени с парола настройки в инсталатора с ESET Endpoint Antivirus/Security версия 9.0 или 9.1 за Windows, настройките може да не се приложат правилно. Препоръчваме да конфигурирате настройките, защитени с парола, директно в уеб конзолата на ESET PROTECT, като създадете и присвоите политика към определени компютърни групи, за да се гарантира, че настройките се прилагат точно и последователно.

- Администраторите на МСП, използващи ESET Cloud Office Security, не могат да филтрират клиентите на МСП в таблото за управление на ESET Cloud Office Security.

- Потребителите на Linux крайни точки 11.x и по-нови версии могат да активират Vulnerability & Patch Management, но активирането е ограничено до поддържаните дистрибуции. Поради това V&PM не може да бъде активиран на всички Linux крайни точки и опитите за активиране ще бъдат неуспешни за неподдържани дистрибуции (дори ако са неправилно посочени като допустими в ESET PROTECT).

- Наличните кръпки, показани в ESET PROTECT, може да не изброяват всички свързани зависимости за Linux продукти за крайни точки и сървъри v12.0, работещи на RHEL, Amazon Linux, Oracle Linux, AlmaLinux или Rocky Linux. Когато се прилагат тези кръпки, невключените в списъка зависимости също се обновяват автоматично.

- Когато надграждате до по-високо ниво на защита (например от ESET PROTECT Advanced до ESET PROTECT Complete), съществуващите задачи и създадените преди това инсталатори спират да функционират. Трябва да ги създадете отново, за да работят с по-високото ниво на защита.

- Конфигурацията на сензора за откриване на измамници не може да се управлява чрез конзолни политики.

Управление на уязвимостите и кръпките в ESET

- След сканиране за уязвимости на MS Windows Server, отчетът не показва никакви уязвимости в операционната система.

- Потребителите на Linux крайна точка 11.x и по-нови версии могат да активират Vulnerability & Patch Management, но активирането е ограничено до поддържаните дистрибуции. Поради това V&PM не може да бъде активиран на всички Linux крайни точки и опитите за активиране ще бъдат неуспешни за неподдържани дистрибуции (дори ако са неправилно посочени като допустими в ESET PROTECT).

- Наличните кръпки, показани в ESET PROTECT, може да не изброяват всички свързани зависимости за Linux продукти за крайни точки и сървъри v12.0, работещи на RHEL, Amazon Linux, Oracle Linux, AlmaLinux или Rocky Linux. Когато се прилагат тези кръпки, невключените в списъка зависимости също се обновяват автоматично.

ESET Endpoint Security и ESET Endpoint Antivirus за Windows

- статусът на приложението "Инсталираната операционна система е остаряла" се показва в ESET Endpoint Antivirus и ESET Endpoint Security v11.0 и по-нови версии, няколко дни след обновяването на операционната система до Windows 11. Състоянието на приложението ще изчезне автоматично след 7 дни.

- статусът на приложението "Инсталираната операционна система е остаряла" се показва в LTSB/LTSC компилации на Windows 10.

- По време на push инсталация към клиентски компютри в мрежата може да се появи съобщение за грешка "Remote Registry Opening (ESET Security Product Info) Result Code: 5 (Достъпът е отказан.)". Това означава конфликт на разрешенията.

- Изключванията на папката Ransomware Remediation изискват ръчна последваща редакция, за да може всеки запис да функционира - трябва да се добави звездичка.

- Действията на ESET не присъстват в контекстното меню на Windows 11, след като продуктът е инсталиран чрез Windows RDP.

- Препращането на известия от работния плот към имейл не работи чрез прокси сървър.

Проверка на разрешенията на определен потребител

-

Щракнете върху бутона Start, въведете regedit и щракнете върху иконата Registry editor (Редактор на системния регистър) в менюто от лявата страна или натиснете клавиша Enter.

-

Щракнете с десния бутон на мишката върху HKEY_LOCAL_MACHINE и изберете Permissions (Разрешения) от менюто.

-

В прозореца Permissions for HKEY_LOCAL_MACHINE (Разрешения за HKEY_LOCAL_MACHINE ) щракнете върху Advanced (Разширени).

-

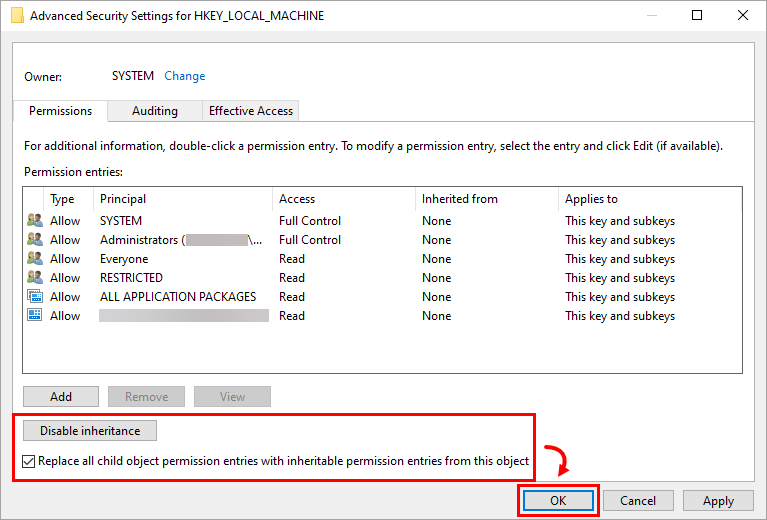

Уверете се, че бутонът показва Disable inheritance (Изключване на наследяването) и поставете отметка в квадратчето до Replace all child object permissions entries (Замяна на всички записи на разрешения на подчинени обекти с наследявани записи на разрешения от този обект). Щракнете върху OK.

Фигура 1-1 -

Щракнете върху OK, за да излезете от прозореца Permissions (Разрешения).

ESET Endpoint Antivirus за Linux

- Приложенията, инсталирани под Snap (напр. Firefox), може да не са сканирани за известни уязвимости, така че техните уязвимости може да не са изброени.

- Оценката на уязвимостите не е налична във версия 21.3 на Linux Mint

ESET Mail Security за Microsoft Exchange

- По време на инсталирането на ESET Mail Security за Microsoft Exchange Server на система с инсталиран Microsoft Exchange Server 2013 SP1 или при актуализиране на Microsoft Exchange Server 2013 с SP1, докато вече използвате ESET Mail Security за Microsoft Exchange Server, може да получите съобщение за грешка "0xC00CE503: MSG_E_COMMENTSYNTAX В коментар е използван неправилен синтаксис". За да разрешите този проблем, приложете горещата поправка на Microsoft.

- Понастоящем сканирането на уязвимостите не може да посочи уязвимости за операционните системи Windows Server.

ESET PROTECT Hub

- Вижте известните проблеми в ESET PROTECT Hub (връзката е достъпна само за регистрирани клиенти на ESET PROTECT Hub и трябва да влезете, за да видите съдържанието).

Бизнес акаунт в ESET

- Количеството на потребителите на ESA може да надхвърли определения марж.

- Активираните устройства EFSU и ESET Full Disk Encryption може да не се появят с офлайн лицензионен файл след активиране.

- Повторното активиране на ESET Cloud Office Security може да завърши с проблеми.

- Многократното премахване на лицензи може да завърши с неочаквана грешка.

- Дублирани активирани устройства може да се появят, когато лицензът се мигрира от ESET License Administrator към ESET Business Account.

- Броят на активираните устройства, показан на таблото за управление, може да не се синхронизира с използването на продукта.

- Намаляването на лиценза до Home продукт може да не се прилага за ESET Бизнес акаунт.

- Можете да деактивирате лицензи само с до 200 места.

- Филтрирането по статус LastSeen или сортирането по възходящ/намаляващ ред не работи в раздела Активирани устройства на EBA.

ESET MSP Administrator 2

ESET Inspect On-Prem и ESET Inspect

- ESET Inspect On-Prem (всички версии): Когато инсталирате или надграждате сървъра на ESET Inspect с помощта на ESET PROTECT версия 11.1, потребителският акаунт, който се използва в този процес, изисква зададено разрешение за сървъра на ESET Inspect, както и зададено разрешение за клиентската задача (цялата категория), за да работи инсталацията или надграждането правилно.

ESET Secure Authentication On-Prem

- ESET Secure Authentication версия 3.0.69.0 не изпраща радиус атрибути

- Не може да се рестартира или преинсталира услугата ESET Secure Authentication (интегриран режим на Active Directory)

ESET Endpoint Encryption (EEE)

- Качването на EEE за клиентски пакет за macOS в EEE сървър в режим, различен от режим на много наематели, ще се провали. Можете да проверите номера на версията на екрана за влизане в системата. Например, 3.3.0.321 MT показва, че сървърът е в режим на много наематели. 3.версия 3.0.321 показва, че е в режим, различен от режим "много наематели", и ще се получи неуспех.

- При инсталиране на Windows Feature Update процесът се проваля със съобщението 0xC1900101 - 0x20017 Инсталацията се провали във фазата SAFE_OS с грешка по време на операцията BOOT.

- Някои системи DELL Latitude не успяват да се заредят, след като са били криптирани на пълен диск.

- В EEE client v5.3.71 и v5.3.75, след започване на Full Disk Encryption (Пълно криптиране на диска) на компютър, управляван от Direct Endpoint Management (DEM), Safe Start (Безопасно стартиране) ще се провали и криптирането няма да започне. Продължете да използвате предишната версия на EEE клиента, докато поправката на грешката не бъде публикувана в по-късна версия.

Системите DELL не успяват да се стартират след ESET Full Disk Encryption

Известно е, че следните системи DELL Latitude са засегнати, когато е активиран Legacy BIOS и SATA Operation е зададен на AHCI или RAID On:

- E7250

- E7350

- E7450 (ултрабук от серия 7000)

- E5250

- E5350

- E5450

- E5550 (лаптоп от серия 5000)

Не е известно системите, стартиращи в режим UEFI, да са засегнати. Известно е, че в някои версии на BIOS в тези системи DELL Latitude има грешка, която води до невъзможност за правилен достъп до диска по време на стартиране на системата Full Disk Encryption. При стартиране на компютъра се показва черен екран с мигащ курсор.

Това може да се случи непосредствено след като системата е Full Disk Encrypted, но може да се случи и по-късно след множество успешни рестартирания. Това засяга не само ESET Endpoint Encryption Full Disk Encryption, но и много други производители на софтуер за криптиране на дискове.

Предоставената от DELL актуализация на BIOS може да отстрани проблема.

ESET Endpoint Security за Android

- Поради промени в стоковия Android от Google, ESET Endpoint Security за Android вече не може да изпълнява съответните стъпки, свързани с командата Wipe. За да се гарантира поне някаква сигурност на данните на устройствата с Android 6, тази команда се държи по същия начин като Enhanced factory reset. Наред с други неща, например, процесът ще завърши с възстановяване на фабричните настройки по подразбиране.

- Поради промените в Android 7 Google дава възможност на потребителя да деактивира активен администратор на устройството и да деинсталира приложението с едно действие. Потребителите вече могат да деинсталират EESA, без да въвеждат паролата на администратора.

- Ако на Вашето устройство с Android 6 (Marshmallow) има активно приложение с права за наслагване на екрана, не можете да давате права на друго приложение, включително на Вашия продукт на ESET. За да разрешите разрешенията за Вашия продукт ESET, трябва да деактивирате разрешенията за наслагване на екрана за приложението.

ESET Endpoint Antivirus и ESET Endpoint Security за macOS

Версия 9.x (ESET Endpoint Security за macOS)

- Правилата само за четене на Контрол на устройствата понякога предизвикват странно поведение на системата по време на манипулация със сменяеми носители.

- Проблеми с V&PM - macOS Сканиране и пачове не работят на macOS 26 (Tahoe), както и приложенията на трети страни Пачове не работят.

- Предишните версии, 7.1 или 7.2, погрешно мигрират настройките на TSN RTP от версия 6. Ако потребителят премине от версия 6 към предишна версия 7.1 или 7.2 build, силно препоръчваме да инсталира версия 9, да отвори настройките RTP TSN → For all file operations (За всички файлови операции) и да деактивира настройката Advanced heuristic (Разширена евристична настройка). Тази настройка е била погрешно зададена на Включено при миграцията от версия 6.

- Паролата на прокси сървъра не е криптирана в конфигурационния дамп.

- Достъпът до пълния диск се губи след рестартиране на MacOS Sonoma.

- Това е проблем на macOS, за който Apple знае и ще отстрани в предстоящите второстепенни версии на macOS.

- Добавихме обходен път за това и пълният достъп до диска не се губи, поне на реален хардуер. Възможно е той все още да се губи във виртуални среди. Обходният път остава същият като при версия 7.4.

Версия 8.x (ESET Endpoint Security за macOS)

- Предишните версии, 7.1 или 7.2, погрешно мигрираха TSN RTP настройките от версия 6. Ако потребителят премине от версия 6 към предишна версия 7.1 или 7.2 build, силно препоръчваме да инсталира версия 9, да отвори настройките TSN RTP → За всички файлови операции и да деактивира настройката Advanced heuristic . Тази настройка е била погрешно зададена на Включено при миграцията от версия 6.

- Паролата на прокси сървъра не е криптирана в конфигурационния дамп.

- Достъпът до пълния диск се губи след рестартиране на MacOS Sonoma.

- Това е проблем на macOS, за който Apple знае и ще отстрани в предстоящите второстепенни версии на macOS.

- Добавихме обходен път за това и пълният достъп до диска не се губи, поне на реален хардуер. Възможно е той все още да се губи във виртуални среди. Обходният път остава същият като при версия 7.4.

Версия 7.4 (ESET Endpoint Antivirus за macOS)

- По време на отдалечената инсталация се показва съветникът за включване в системата. Когато съветникът за включване е стартиран, продуктът не съобщава своите състояния на уеб конзолата на ESET PROTECT, в резултат на което администраторът не е наясно с текущото състояние на продукта

- Обходно решение

- Основен метод: Създайте фиктивен конфигурационен файл, преди да стартирате отдалечената инсталация.

- Алтернативен метод 1: Локалният потребител излиза от съветника за инсталиране.

- Алтернативен метод 2: След инсталацията рестартирайте крайното устройство. Това ще доведе до излизане от съветника за включване и продуктът ще се стартира правилно.

- Обходно решение

ESET Server Security за Linux

ESET Gateway Security за Linux

- При определени конфигурации може да възникнат проблеми с видеопотока в мрежата. Например вашият мултимедиен плейър може да не е в състояние да запълни видео буфера си, което да доведе до забавяне или проблеми със синхронизацията по време на вашите видеоконференции.

Оптимизирайте ESET Gateway Security, за да предотвратите проблеми с видеопотока

Ако се сблъскате с тези или подобни симптоми, препоръчваме Ви да добавите изключение за сканиране на проблемния адрес за стрийминг в директорията http на конфигурационната директория на ESET. За да изключите стрийминг адрес от сканиране, използвайте следните инструкции:

-

Добавете стрийминг адреса, който искате да изключите от сканиране, към файла whitelist_url. За да добавите изключение, заменете примера за стрийминг адреса в следната команда с адреса, който искате да изключите, и изпълнете командата:

echo "streaming.address.com:80/*" >> /etc/esets/http/whitelist_url -

За да завършите добавянето/премахването на URL адреси, трябва да рестартирате демона на ESETS. Използвайте следната команда, за да извършите незабавно рестартиране:

/etc/init.d/esets_daemon restart

За повече информация използвайте следната команда, за да прочетете ръководната страница на esets_http:

man esets_http