Izdevums

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET mākoņdatora darba slodzes aizsardzība

- ESET ievainojamību un labojumu pārvaldība

- ESET Endpoint Security un ESET Endpoint Antivirus operētājsistēmai Windows

- ESET Endpoint Antivirus operētājsistēmai Linux

- ESET Mail Security Microsoft Exchange serverim

- ESET PROTECT Hub

- ESET Biznesa konts

- ESET MSP administrators

- ESET Inspect On-Prem un ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security for Android

- ESET Endpoint Security un ESET Endpoint Antivirus operētājsistēmai macOS

- ESET Server Security Linux operētājsistēmai

- ESET Direct Endpoint Management spraudnis ConnectWise Automate

- ESET Direct Endpoint Management spraudnis sistēmai N-able N-central

- ESET Direct Endpoint Management spraudnis sistēmai NinjaOne

- ESET Direct Endpoint Management spraudnis DattoRMM

Risinājums

ESET PROTECT On-Prem

- PDF pārskatu ģenerēšana nedarbojas ESET PROTECT On-Prem 13.0 (un jaunākajai) versijai, kas instalēta uz Red Hat 10.

- Veidojot instalētājus programmā ESET PROTECT On-Prem 13.0, pie lielas slodzes abonements var neizdoties iepriekš aizpildīt. Šādos gadījumos abonements jāizvēlas manuāli.

- Versijā 11.0 un agrākajās versijās PDF pārskatu ģenerēšana nedarbojas ESET PROTECT On-Prem, kas instalēta uz Red Hat Enterprise Linux Server 8. Lai novērstu šo problēmu, varat iegādāties un instalēt trešās puses QtWebKit4 pakotni. Šī problēma ir atrisināta 11.1 un jaunākajā versijā.

- Datoru nosaukumi, kas rakstīti ivritā, pēc atskaites eksportēšanas nav salasāmi. Lai novērstu šo problēmu, Windows serveru lietotāji var iespējot valodas atbalstu. Windows serverī dodieties uz Vadības panelis → Pulkstenis, valoda un reģions → Reģions → Administratīvais → Mainīt sistēmas lokali un atzīmējiet izvēles rūtiņu pie izvēles rūtiņas Lietot Unicode UTF-8 pasaules valodas atbalstam. Linux lietotājiem ir jāinstalē papildu ar kreisās puses labajā virzienā (LTR) saderīgi fonti.

- macOS Ventura (13) ierīce tiek ziņota kā šifrēta ar trešās puses programmatūru, pat ja tā nav šifrēta (un netiek piedāvātas ESET Full Disk Encryption opcijas). Risinājums: Izmantojiet programmatūras instalēšanas uzdevumu (ar ESET Full Disk Encryption abonementu), lai instalētu ESET Full Disk Encryption.

- Konfigurējot ar paroli aizsargātus iestatījumus instalēšanas programmā ar ESET Endpoint Antivirus/Security 9.0 vai 9.1 versiju Windows, iestatījumi var netikt piemēroti pareizi. Mēs iesakām konfigurēt ar paroli aizsargātos iestatījumus tieši ESET PROTECT Web Console, izveidojot politiku un piešķirot to konkrētām datoru grupām, lai nodrošinātu, ka iestatījumi tiek piemēroti precīzi un konsekventi.

- Kad Jūs pāriet uz augstāku aizsardzības līmeni (piemēram, no ESET PROTECT Advanced uz ESET PROTECT Complete), Jūsu esošie uzdevumi un iepriekš izveidotie instalēšanas rīki vairs nedarbosies. Jums tie ir jāizveido no jauna, lai tie darbotos ar augstāko aizsardzības līmeni.

- Ļaundargu atklāšanas sensora konfigurāciju nevar pārvaldīt, izmantojot konsoles politikas.

ESET PROTECT

- macOS Ventura (13) ierīce ziņo kā šifrēta ar trešās puses programmatūru, pat ja tā nav šifrēta (un netiek piedāvātas EFDE šifrēšanas opcijas)

- Risinājums: Izmantojiet programmatūras instalēšanas uzdevumu (ar ESET Full Disk Encryption abonementu), lai instalētu ESET Full Disk Encryption.

- MSP administratori, kas izmanto ESET Cloud Office Security, nevar filtrēt MSP klientus ESET Cloud Office Security vadības panelī.

- Linux galapunktu lietotāji 11.x un jaunākās versijās var aktivizēt Vulnerability & Patch Management; tomēr aktivizēšana ir ierobežota līdz atbalstītajām izplatnēm. Tāpēc V&PM nevar aktivizēt visos Linux galapunktos, un aktivizēšanas mēģinājumi neatbalstītām izplatnēm (pat ja ESET PROTECT ir nepareizi norādītas kā atbilstošas) būs neveiksmīgi.

- ESET PROTECT norādītajos pieejamajos labojumos var nebūt uzskaitītas visas saistītās atkarības Linux galapunktu un serveru lietojumprogrammām v12.0, kas darbojas ar RHEL, Amazon Linux, Oracle Linux, AlmaLinux vai Rocky Linux. Kad tiek piemēroti šie labojumi, automātiski tiek atjauninātas arī sarakstā neuzskaitītās atkarības.

- Kad tiek atjaunināts uz augstāku aizsardzības līmeni (piemēram, no ESET PROTECT Advanced uz ESET PROTECT Complete), pārtrauc darboties esošie uzdevumi un iepriekš izveidotie instalēšanas rīki. Jums tie ir jāizveido no jauna, lai tie darbotos ar augstāko aizsardzības līmeni.

- Ļaundargu atklāšanas sensora konfigurāciju nevar pārvaldīt, izmantojot konsoles politikas.

ESET Cloud Workload aizsardzība

- Mākoņdatora VM identitāte var mainīties pēc dzīves cikla operācijām (piemēram, reimage, atjaunošana no momentuzņēmuma, mērogošana vai klonēšana), kā rezultātā konsole var radīt dublētus līdzekļus, aģentu bāreņus vai nekonsekventu aizsardzības stāvokli.

Papildu jautājumi un priekšnoteikumi

-

- Dažus sinhronizētus Linux VM nav iespējams aizsargāt, jo Secure Boot bloķē drošības lietojumprogrammas instalēšanu.

- Entra/Azure/GCP integrācijām, ja lietotājam nav pietiekamu atļauju, lai izveidotu nepieciešamos resursus CWP integrāciju darbībai, integrācijas izveide neizdodas

- Lai daļēji mazinātu šo problēmu, iestatīšanas vedņa laikā pārbaudiet, vai lietotājam ir tiesības izveidot resursu grupu un notikumu centru izvēlētajā Azure abonementā

- Attiecībā uz GCP pārbaudiet, vai lietotājam ir atļaujas izveidot projektu savā organizācijā.

- AWS gadījumā resursi tiek izveidoti, izmantojot CloudFormation veidni.

- Lai daļēji mazinātu šo problēmu, iestatīšanas vedņa laikā pārbaudiet, vai lietotājam ir tiesības izveidot resursu grupu un notikumu centru izvēlētajā Azure abonementā

ESET ievainojamību un labojumu pārvaldība

- Pēc MS Windows Server ievainojamību skenēšanas ziņojumā nav redzamas operētājsistēmas ievainojamības.

- Linux galapunktu 11.x un jaunāku versiju lietotāji var aktivizēt Vulnerability & Patch Management; tomēr aktivizēšana attiecas tikai uz atbalstītajām izplatnēm. Tāpēc V&PM nevar aktivizēt visos Linux galapunktos, un aktivizēšanas mēģinājumi neatbalstītām izplatnēm (pat ja ESET PROTECT ir nepareizi norādītas kā atbilstošas) būs neveiksmīgi.

- ESET PROTECT norādītajos pieejamajos labojumos var nebūt uzskaitītas visas saistītās atkarības Linux galapunktu un serveru lietojumprogrammām v12.0, kas darbojas ar RHEL, Amazon Linux, Oracle Linux, AlmaLinux vai Rocky Linux. Kad tiek piemēroti šie labojumi, automātiski tiek atjauninātas arī sarakstā neuzskaitītās atkarības.

ESET Endpoint Security un ESET Endpoint Antivirus operētājsistēmai Windows

- Ja ESET Endpoint Security / ESET Endpoint Antivirus 12.1.2076.0 tiek atjaunināts, izmantojot pilnu instalēšanas programmu, atjaunināšana var neizdoties, atstājot sistēmu bez aizsardzības. Lai iegūtu vairāk informācijas par šo problēmu, skatiet ESET Customer Advisory: ESET drošības lietojumprogrammu obligātie automātiskie atjauninājumi Windows platformai.

- "Instalētā operētājsistēma ir novecojusi" programmas statuss tiek parādīts ESET Endpoint Antivirus un ESET Endpoint Security v11.0 un jaunākās versijās vairākas dienas pēc operētājsistēmas atjaunināšanas uz Windows 11. Lietojumprogrammas statuss automātiski pazudīs pēc 7 dienām.

- "Instalētā operētājsistēma ir novecojusi" lietojumprogrammas statuss tiek parādīts Windows 10 LTSB/LTSC komplektācijās.

- Veicot push instalāciju uz klientu datoriem tīklā, var tikt parādīts kļūdas paziņojums "Attālās reģistra atvēršanas (ESET Security application Info) rezultāta kods: (Piekļuve ir liegta.)". Tas norāda uz atļauju konfliktu.

- Ransomware Remediation mapes izslēgšanai ir nepieciešama manuāla pēcreģistratora rediģēšana, lai katrs ieraksts būtu funkcionāls - ir jāpievieno zvaigznīte.

- ESET darbības nav redzamas Windows 11 konteksta izvēlnē pēc tam, kad programma ir instalēta, izmantojot Windows RDP.

Pārbaudīt konkrēta lietotāja atļaujas

-

Noklikšķiniet uz pogas Start, ierakstiet regedit un noklikšķiniet uz reģistra redaktora ikonas kreisās puses izvēlnē vai nospiediet taustiņu Enter.

-

Ar peles labo pogu noklikšķiniet uz HKEY_LOCAL_MACHINE un izvēlnē izvēlieties Atļaujas.

-

Logā Permissions for HKEY_LOCAL_MACHINE noklikšķiniet uz Advanced (Paplašināt).

-

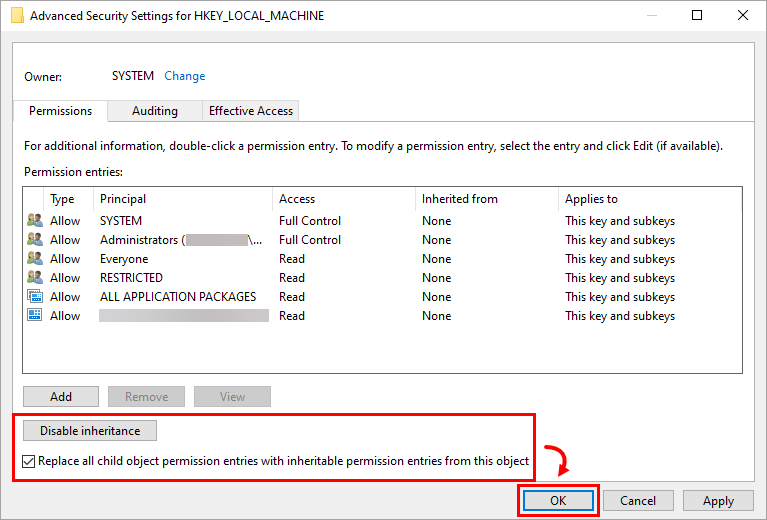

Pārbaudiet, vai poga rāda Disable inheritance (Aizliegt mantošanu), un atzīmējiet izvēles rūtiņu blakus Replace all child object permissions entries with inheritable permissions entries from this object (Aizstāt visus atvasināto objektu atļauju ierakstus ar šī objekta atļauju ierakstiem, kas ir mantojami no šī objekta). Noklikšķiniet uz Labi.

-

Noklikšķiniet uz Labi, lai izietu no loga Atļaujas.

ESET Endpoint Antivirus Linux

- ESET Endpoint Antivirus for Linux 12.2 un agrāku versiju nav iespējams atjaunināt uz 13.1 vai jaunāku versiju.

- Programmas, kas instalētas zem Snap (piemēram, Firefox), var netikt skenētas, lai noteiktu zināmās ievainojamības, tāpēc to ievainojamības var nebūt uzskaitītas.

ESET Mail Security for Microsoft Exchange

- ESET Mail Security for Microsoft Exchange Server instalēšanas laikā sistēmā, kurā ir instalēts Microsoft Exchange Server 2013 SP1, vai atjauninot Microsoft Exchange Server 2013 ar SP1, kad jau darbojas ESET Mail Security for Microsoft Exchange Server, var tikt saņemts kļūdas ziņojums "0xC00CE503: MSG_E_COMMENTSYNTAX Komentārā tika izmantota nepareiza sintakse". Lai atrisinātu šo problēmu, pielietojiet Microsoft karsto labojumu.

- Pašlaik ievainojamību skeneri nevar uzskaitīt Windows Server operētājsistēmu ievainojamības.

ESET PROTECT Centrs

- Skatiet zināmās problēmas ESET PROTECT Hub (saite ir pieejama tikai reģistrētiem ESET PROTECT Hub klientiem, un, lai skatītu saturu, ir jāpiesakās).

ESET Biznesa konts

-

Esošie lietotāji ar jau aktivizētiem kontiem var sastapties ar paziņojumu "Konts nav aktivizēts. Jūsu konts vēl nav aktivizēts.", mēģinot pieteikties ESET Biznesa kontā.

- Lai atrisinātu šo problēmu, ieteicams pabeigt procesu Aizmirsta parole. Pēc jaunas paroles iestatīšanas piekļuve kontam būtu jāatjauno.

- ESA lietotāju skaits var pārsniegt norādīto rezervi.

- Aktivizētas EFSU un ESET Full Disk Encryption ierīces pēc aktivizēšanas var neparādīties ar bezsaistes abonēšanas failu.

- ESET Cloud Office Security atkārtota aktivizēšana var radīt problēmas.

- Vairāku abonementu noņemšana var beigties ar neparedzētu kļūdu.

- Var parādīties dubultas aktivizētas ierīces, kad abonements tiek migrēts no ESET licenču administratora uz ESET Uzņēmuma kontu.

- Aktivizēto ierīču skaits, kas tiek parādīts vadības panelī, var neprecīzi atspoguļot lietojumprogrammas izmantošanu.

- Abonementa samazināšana līdz Home lietojumprogrammai var nebūt piemērojama ESET Biznesa kontā.

- Jūs varat deaktivizēt abonementus tikai ar ne vairāk kā 200 vietām.

- EBA sadaļā Aktivētās ierīces nedarbojas filtrēšana pēc statusa Pēdējo reizi skatīts vai šķirošana augošā/samazinošā secībā.

ESET MSP administrators

ESET Inspect On-Prem un ESET Inspect

- ESET Inspect On-Prem (visas versijas): Instalējot vai atjauninot ESET Inspect serveri, izmantojot ESET PROTECT 11.1 versiju, lai instalēšana vai atjaunināšana darbotos pareizi, procesa laikā izmantotajam lietotāja kontam ir jābūt iestatītai atļaujai ESET Inspect serveris un atļaujai Klienta uzdevums (visa kategorija).

ESET Secure Authentication On-Prem

- ESET Secure Authentication 3.0.69.0 versija nesūta radius atribūtus#

- Nevar restartēt vai pārinstalēt ESET Secure Authentication pakalpojumu (Active Directory integrētais režīms)

ESET Galapunktu šifrēšana

- Nesanāk augšupielādēt EEE paketi macOS klientam ESET Endpoint Encryption serverī, kas darbojas režīmā, kas nav vairāku īrnieku režīms. Versijas numuru var pārbaudīt pieteikšanās ekrānā. Piemēram, 3.3.0.321 MT norāda, ka serveris darbojas vairāku nomnieku režīmā. 3.3.0.321 norāda, ka serveris atrodas režīmā, kas nav vairāku īrnieku režīms, un tas neizdosies.

- Instalējot Windows funkciju atjauninājumu, process neizdodas ar paziņojumu 0xC1900101 - 0x20017 Instalācija neizdevās SAFE_OS fāzē ar kļūdu BOOT operācijas laikā.

- Dažas Dell Latitude sistēmas neizdodas ielādēt pēc pilnas diska šifrēšanas.

- ESET Endpoint Encryption klienta 5.3.71 un 5.3.75 versijā pēc Pilna diska šifrēšanas uzsākšanas datorā, ko pārvalda Direct Endpoint Management (DEM), Droša palaišana neizdodas un šifrēšana nesākas. Turpiniet izmantot iepriekšējo ESET Endpoint Encryption klienta versiju, līdz kļūdu labojums tiks publicēts jaunākajā versijā.

DELL sistēmas pēc ESET Pilna diska šifrēšanas neizdodas iedarbināt

Ir zināms, ka šādām DELL Latitude sistēmām ir traucējumi, ja ir ieslēgts Legacy BIOS un SATA darbība ir iestatīta uz AHCI vai RAID On:

- E7250

- E7350

- E7450 (7000 sērijas ultrabook)

- E5250

- E5350

- E5450

- E5550 (5000 sērijas klēpjdators)

Nav zināms, ka sistēmas, kas startē UEFI režīmā, būtu skartas. Ir zināms, ka dažās šo DELL Latitude sistēmu BIOS versijās ir kļūda, kuras dēļ pilnas diska šifrēšanas sistēma nevar pareizi piekļūt diskam palaišanas laikā. Datora palaišanas laikā tiek parādīts melns ekrāns ar mirgojošu kursoru.

Tas var notikt uzreiz pēc tam, kad sistēma ir pilnībā šifrēta, vai arī vēlāk pēc vairākkārtējas veiksmīgas restartēšanas. Tas ietekmē ne tikai ESET Endpoint Encryption Pilna diska šifrēšana, bet arī daudzu citu ražotāju diska šifrēšanas programmatūru.

Problēmu varētu novērst DELL nodrošinātais BIOS atjauninājums.

ESET Endpoint Security operētājsistēmai Android

- Sakarā ar Google veiktajām izmaiņām operētājsistēmā Android, ESET Endpoint Security for Android vairs nevar izpildīt attiecīgās darbības, kas saistītas ar komandu Wipe. Lai nodrošinātu vismaz nelielu datu drošību Android 6 ierīcēs, šī komanda darbojas tāpat kā uzlabota rūpnīcas atiestatīšana. Cita starpā, piemēram, procesa rezultātā galu galā tiks atjaunoti rūpnīcas noklusējuma iestatījumi.

- Sakarā ar izmaiņām operētājsistēmā Android 7 Google ļauj lietotājam ar vienu darbību deaktivizēt aktīvu ierīces administratoru un atinstalēt lietotni. Tagad lietotāji var atinstalēt EESA, neievadot administratora paroli.

- Ja jūsu Android 6 (Marshmallow) ierīcē ir aktīva lietotne ar ekrāna pārklāšanas atļaujām, jūs nevarat piešķirt atļaujas nevienai citai lietotnei, tostarp ESET lietotnei. Lai aktivizētu atļaujas savai ESET lietojumprogrammai, ir jāatslēdz ekrāna pārklāšanās atļaujas šai lietojumprogrammai.

ESET Endpoint Antivirus un ESET Endpoint Security operētājsistēmai macOS

Versija 9.x (ESET Endpoint Security for macOS)

- Tikai lasīšanai paredzētie noteikumi Ierīču kontrolē dažkārt var izraisīt neparastu sistēmas uzvedību, manipulējot ar noņemamiem datu nesējiem.

- V&PM problēmas - macOS skenēšana un labošana nedarbojas macOS 26 (Tahoe), kā arī nedarbojas trešo pušu programmu labošana.

- Iepriekšējās versijās, 7.1 vai 7.2, kļūdaini migrēti TSN RTP iestatījumi no 6. versijas. Ja lietotājs atjaunina no 6. versijas uz iepriekšējo 7.1 vai 7.2 versiju, ļoti iesakām instalēt 9. versiju, atvērt RTP TSN → Visu failu operāciju iestatījumus un atspējot uzlaboto heiristikas iestatījumu. Šis iestatījums, migrējot no 6. versijas, tika kļūdaini iestatīts uz Ieslēgts.

- Proxy parole nav šifrēta konfigurācijas izgāztuvē.

- Pēc macOS Sonoma restartēšanas tiek zaudēta piekļuve visam diskam.

- Šī ir macOS problēma, par kuru Apple ir informēta un kas tiks novērsta nākamajos mazākajos macOS laidienos.

- Mēs pievienojām risinājumu, kā to novērst, un pilnīga piekļuve diskam netiek zaudēta, vismaz uz reālās aparatūras. Virtuālajās vidēs tā joprojām var tikt zaudēta. Risinājums paliek tāds pats kā 7.4 versijā.

Versija 8.x (ESET Endpoint Security for macOS)

- Iepriekšējās versijās, 7.1 vai 7.2, tika kļūdaini migrēti TSN RTP iestatījumi no 6. versijas. Ja lietotājs atjaunina no 6. versijas uz iepriekšējo versiju 7.1 vai 7.2 komplektāciju, ļoti iesakām instalēt 9. versiju, atvērt RTP TSN → Visām failu operācijām iestatījumus un atspējot Uzlaboto heiristisko iestatījumu. Migrēšanas laikā no 6. versijas šis iestatījums bija nepareizi iestatīts uz Ieslēgts.

- Proxy parole nav šifrēta konfigurācijas izgāztuvē.

- Pēc macOS Sonoma restartēšanas tiek zaudēta piekļuve visam diskam.

- Šī ir macOS problēma, par kuru Apple ir informēta un kas tiks novērsta nākamajos mazākajos macOS laidienos.

- Mēs pievienojām risinājumu, kā to novērst, un pilnīga piekļuve diskam netiek zaudēta, vismaz uz reālās aparatūras. Virtuālajās vidēs tā joprojām var tikt zaudēta. Risinājums paliek tāds pats kā 7.4 versijā.

Versija 7.4 (ESET Endpoint Antivirus for macOS)

- Attālinātās instalēšanas laikā tiek parādīts ieslēgšanas vednis. Kad darbojas ievades vednis, lietojumprogramma nepaziņo savus statusus ESET PROTECT Web konsolei, kā rezultātā administrators nezina par pašreizējo lietojumprogrammas stāvokli

- Risinājums

- Galvenā metode: Pirms attālinātās instalācijas palaišanas izveidojiet fiktīvu konfigurācijas failu.

- Alternatīva metode: Vietējais lietotājs iziet no uzstādīšanas vedņa.

- Alternatīva metode: Pēc instalēšanas restartējiet galapunkta ierīci. Tādējādi tiks iziets no ievades vedņa, un lietojumprogramma tiks palaista pareizi.

- Risinājums

ESET Server Security for Linux

- ESET Server Security for Linux 12.2 un agrāku versiju nav iespējams atjaunināt uz 13.1 vai jaunāku versiju.

- Webgui nevar piesaistīties tīkla saskarnei.