Problemă

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Vulnerabilitate & Patch Management

- ESET Endpoint Security și ESET Endpoint Antivirus pentru Windows

- ESET Endpoint Antivirus pentru Linux

- ESET Mail Security pentru Microsoft Exchange Server

- ESET PROTECT Hub

- Contul ESET Business

- ESET MSP Administrator 2

- ESET Inspect On-Prem și ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security pentru Android

- ESET Endpoint Security și ESET Endpoint Antivirus pentru macOS

- ESET Server Security pentru Linux

- ESET Gateway Security pentru Linux

- Plugin ESET Direct Endpoint Management pentru ConnectWise Automate

- ESET Direct Endpoint Management plugin pentru N-able N-central

- ESET Direct Endpoint Management plugin pentru NinjaOne

- ESET Direct Endpoint Management plugin pentru DattoRMM

Soluție

ESET PROTECT On-Prem

- Generarea rapoartelor PDF nu funcționează pentru ESET PROTECT On-Prem 13.0 (și ulterior) instalat pe Red Hat 10.

- La crearea instalatoarelor în ESET PROTECT On-Prem 13.0, este posibil ca abonamentul să nu reușească să se preumple în cazul unei sarcini mari. În astfel de cazuri, abonamentul trebuie selectat manual.

- În versiunea 11.0 și anterioare, generarea rapoartelor PDF nu funcționează pentru ESET PROTECT On-Prem instalat pe Red Hat Enterprise Linux Server 8. Pentru a rezolva această problemă, puteți cumpăra și instala un pachet QtWebKit4 terță parte. Această problemă este rezolvată în versiunea 11.1 și ulterioare.

- Numele computerelor scrise în ebraică sunt ilizibile după ce un raport este exportat. Pentru a rezolva această problemă, utilizatorii de servere Windows pot activa suportul lingvistic. Pe serverul Windows, navigați la Control Panel → Clock, Language, and Region → Region → Administrative → Change system locale și bifați caseta de selectare de lângă Use Unicode UTF-8 for worldwide language support. Utilizatorii Linux trebuie să instaleze fonturi suplimentare compatibile cu direcția de la stânga la dreapta (LTR).

- dispozitivul macOS Ventura (13) raportat ca fiind criptat cu software terț chiar dacă nu este criptat (și nu sunt oferite opțiuni ESET Full Disk Encryption). Soluție: Utilizați o sarcină Software Install (cu o licență ESET Full Disk Encryption) pentru a instala ESET Full Disk Encryption.

- La configurarea setărilor protejate prin parolă într-un program de instalare cu ESET Endpoint Antivirus/Security versiunea 9.0 sau 9.1 pentru Windows, setările pot să nu fie aplicate corect. Vă recomandăm să configurați setările protejate prin parolă direct în Consola Web ESET PROTECT prin crearea unei politici și atribuirea acesteia unor grupuri de calculatoare specifice pentru a vă asigura că setările sunt aplicate corect și consecvent.

- Când faceți upgrade la un nivel de protecție superior (de exemplu, de la ESET PROTECT Advanced la ESET PROTECT Complete), sarcinile existente și instalatoarele create anterior nu vor mai funcționa. Trebuie să le recreați pentru a funcționa cu nivelul de protecție superior.

- Configurarea Rogue Detection Sensor nu poate fi gestionată prin intermediul politicilor din consolă.

ESET PROTECT

- Unele computere Windows 7 cu BIOS vechi pot fi identificate incorect ca fiind eligibile pentru implementarea ESET Full Disk Encryption de către ESET PROTECT.

- dispozitiv macOS Ventura (13) raportat ca fiind criptat cu software terță parte chiar dacă nu este criptat (și nu sunt oferite opțiuni de criptare EFDE)

- Soluție: Utilizați o sarcină Software Install (cu o licență ESET Full Disk Encryption) pentru a instala ESET Full Disk Encryption.

- La configurarea setărilor protejate prin parolă într-un program de instalare cu ESET Endpoint Antivirus/Security versiunea 9.0 sau 9.1 pentru Windows, setările pot să nu fie aplicate corect. Recomandăm configurarea setărilor protejate prin parolă direct în Consola Web ESET PROTECT prin crearea și atribuirea unei politici anumitor grupuri de calculatoare pentru a vă asigura că setările sunt aplicate corect și consecvent.

- Administratorii MSP care utilizează ESET Cloud Office Security nu pot filtra clienții MSP în tabloul de bord ESET Cloud Office Security.

- Utilizatorii Linux endpoint 11.x și ulterior pot activa Vulnerability & Patch Management, însă activarea este limitată la distribuțiile acceptate. Prin urmare, V&PM nu poate fi activat pe toate punctele finale Linux, iar încercările de activare vor eșua pentru distribuțiile neasumate (chiar dacă sunt indicate incorect ca fiind eligibile în ESET PROTECT).

- Este posibil ca patch-urile disponibile afișate în ESET PROTECT să nu listeze toate dependențele aferente pentru produsele Linux endpoint și server v12.0 care rulează pe RHEL, Amazon Linux, Oracle Linux, AlmaLinux sau Rocky Linux. Atunci când sunt aplicate aceste patch-uri, dependențele care nu sunt listate sunt, de asemenea, actualizate automat.

- Când faceți upgrade la un nivel de protecție superior (de exemplu, de la ESET PROTECT Advanced la ESET PROTECT Complete), sarcinile existente și instalatoarele create anterior nu mai funcționează. Trebuie să le recreați pentru a funcționa cu nivelul de protecție superior.

- Configurarea Rogue Detection Sensor nu poate fi gestionată prin intermediul politicilor din consolă.

ESET Vulnerabilitate și gestionarea patch-urilor

- După scanarea pentru vulnerabilități pe MS Windows Server, raportul nu afișează nicio vulnerabilitate în sistemul de operare.

- Utilizatorii Linux endpoint 11.x și ulterior pot activa Vulnerability & Patch Management, însă activarea este limitată la distribuțiile acceptate. Prin urmare, V&PM nu poate fi activat pe toate punctele finale Linux, iar încercările de activare vor eșua pentru distribuțiile neacceptate (chiar dacă sunt indicate incorect ca fiind eligibile în ESET PROTECT).

- Este posibil ca patch-urile disponibile afișate în ESET PROTECT să nu listeze toate dependențele aferente pentru produsele Linux endpoint și server v12.0 care rulează pe RHEL, Amazon Linux, Oracle Linux, AlmaLinux sau Rocky Linux. Atunci când aceste patch-uri sunt aplicate, dependențele care nu sunt listate sunt, de asemenea, actualizate automat.

ESET Endpoint Security și ESET Endpoint Antivirus pentru Windows

- starea aplicației "Sistemul de operare instalat este depășit" este afișată în ESET Endpoint Antivirus și ESET Endpoint Security v11.0 și ulterior, la câteva zile după actualizarea sistemului de operare la Windows 11. Starea aplicației va dispărea automat după 7 zile.

- starea aplicației "Sistemul de operare instalat este depășit" este afișată pe build-urile LTSB/LTSC ale Windows 10.

- În timpul unei instalări push pe computerele client din rețea, este posibil să apară mesajul de eroare "Remote Registry Opening (ESET Security Product Info) Result Code: 5 (Accesul este refuzat.)". Acest lucru semnifică un conflict de permisiuni.

- Excluderile din dosarul Ransomware Remediation necesită post-editare manuală pentru ca fiecare intrare să fie funcțională - trebuie adăugat un asterisc.

- Acțiunile ESET nu sunt prezente în meniul contextual Windows 11 după ce produsul este instalat prin Windows RDP.

- Transmiterea notificărilor Desktop către e-mail nu funcționează prin proxy.

Verificați permisiunile unui anumit utilizator

-

Faceți clic pe butonul Start, tastați regedit și faceți clic pe pictograma Registry editor din meniul din partea stângă sau apăsați tasta Enter.

-

Faceți clic dreapta pe HKEY_LOCAL_MACHINE și selectați Permissions din meniu.

-

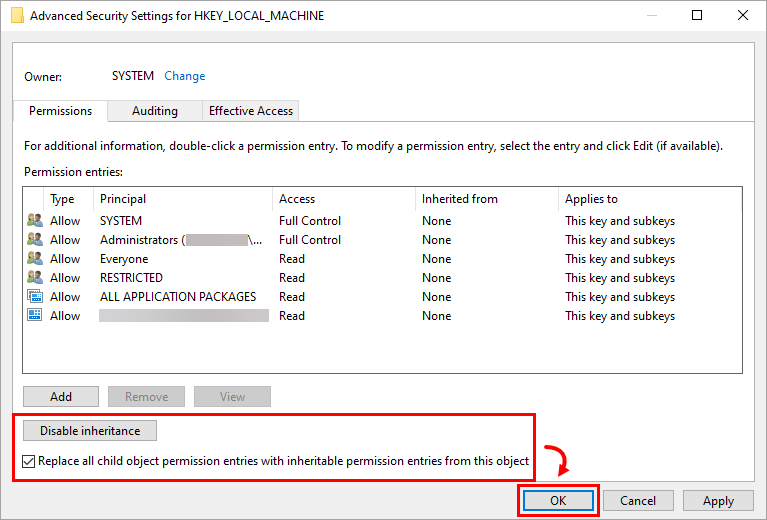

În fereastra Permissions for HKEY_LOCAL_MACHINE, faceți clic pe Advanced (Avansate).

-

Verificați dacă butonul afișează Disable inheritance și bifați caseta de selectare de lângă Replace all child object permissions entries with inheritable permissions entries from this object. Faceți clic pe OK.

Figura 1-1 -

Faceți clic pe OK pentru a ieși din fereastra Permissions (Permisiuni ).

ESET Endpoint Antivirus pentru Linux

- Este posibil ca aplicațiile instalate sub Snap (de exemplu, Firefox) să nu fie scanate pentru vulnerabilități cunoscute, deci este posibil ca vulnerabilitățile lor să nu fie listate.

- Evaluarea vulnerabilităților nu este disponibilă în Linux Mint versiunea 21.3

ESET Mail Security pentru Microsoft Exchange

- În timpul instalării ESET Mail Security for Microsoft Exchange Server pe un sistem cu Microsoft Exchange Server 2013 SP1 instalat sau la actualizarea Microsoft Exchange Server 2013 cu SP1 în timp ce deja executați ESET Mail Security for Microsoft Exchange Server, este posibil să primiți mesajul de eroare "0xC00CE503: MSG_E_COMMENTSYNTAX Sintaxa incorectă a fost utilizată într-un comentariu". Pentru a rezolva această problemă, aplicați hotfixul Microsoft.

- Scanările de vulnerabilități nu pot lista în prezent vulnerabilitățile pentru sistemele de operare Windows Server.

ESET PROTECT Hub

- Consultați problemele cunoscute în ESET PROTECT Hub (link-ul este accesibil numai clienților înregistrați ESET PROTECT Hub și trebuie să vă conectați pentru a vizualiza conținutul).

Contul ESET Business

- Cantitatea de utilizatori ESA ar putea depăși marja specificată.

- Dispozitivele EFSU și ESET Full Disk Encryption activate ar putea să nu apară cu un fișier de licență offline după activare.

- Reactivarea ESET Cloud Office Security s-ar putea încheia cu probleme.

- Eliminarea mai multor licențe s-ar putea încheia cu o eroare neașteptată.

- Este posibil să apară dispozitive activate duplicat atunci când o licență este migrată de la ESET License Administrator la ESET Business Account.

- Numărul de dispozitive activate afișat în tabloul de bord ar putea să nu se sincronizeze cu utilizarea produsului.

- Retrogradarea unei licențe la un produs Home s-ar putea să nu se aplice unui ESET Business Account.

- Puteți dezactiva licențele cu numai până la 200 de locuri.

- Filtrarea după starea LastSeen sau sortarea în ordine crescătoare/descrescătoare nu funcționează în secțiunea Dispozitive activate din EBA.

ESET MSP Administrator 2

- Consultați Problemele cunoscute în ESET MSP Administrator.

ESET Inspect On-Prem și ESET Inspect

- ESET Inspect On-Prem (toate versiunile): Atunci când instalați sau actualizați serverul ESET Inspect utilizând ESET PROTECT versiunea 11.1, contul de utilizator utilizat în acest proces necesită setul de permisiuni pentru serverul ESET Inspect și, de asemenea, setul de permisiuni pentru sarcina Client (întreaga categorie) pentru ca instalarea sau actualizarea să funcționeze corect.

ESET Secure Authentication On-Prem

- ESET Secure Authentication version 3.0.69.0 not sending radius attributes

- Nu se poate reporni sau reinstala serviciul ESET Secure Authentication (modul integrat Active Directory)

ESET Endpoint Encryption (EEE)

- Încărcarea unui EEE pentru un pachet client macOS într-un server EEE în modul non-multi-tenant va eșua. Puteți verifica numărul versiunii pe ecranul de conectare. De exemplu, 3.3.0.321 MT indică faptul că serverul este în modul multi-tenant. 3.3.0.321 indică faptul că serverul este în modul non-multi-tenant și va suferi un eșec.

- La instalarea unui Windows Feature Update, procesul eșuează cu mesajul 0xC1900101 - 0x20017 The installation failed in the SAFE_OS phase with an error during BOOT operation.

- Unele sisteme DELL Latitude nu reușesc să pornească după ce au fost criptate integral pe disc.

- În EEE client v5.3.71 și v5.3.75, după inițierea Criptării complete a discului pe un computer gestionat de Direct Endpoint Management (DEM), Safe Start va eșua și criptarea nu va începe. Continuați să utilizați versiunea anterioară a clientului EEE până când remedierea erorii este lansată într-o versiune ulterioară.

Sistemele DELL nu reușesc să pornească după ESET Full Disk Encryption

Se știe că următoarele sisteme DELL Latitude sunt afectate atunci când Legacy BIOS este activat și SATA Operation este setat la AHCI sau RAID On:

- E7250

- E7350

- E7450 (seria 7000 Ultrabook)

- E5250

- E5350

- E5450

- E5550 (laptop din seria 5000)

Sistemele care pornesc în modul UEFI nu sunt cunoscute a fi afectate. Anumite versiuni ale BIOS-ului din aceste sisteme DELL Latitude sunt cunoscute ca având o eroare, care face ca criptarea completă a discului să nu poată accesa corect discul în timpul pornirii. Un ecran negru cu un cursor intermitent se afișează la pornirea computerului.

Acest lucru se poate întâmpla imediat după ce sistemul este criptat integral pe disc, dar poate apărea și ulterior, după numeroase reporniri reușite. Acest lucru afectează nu numai ESET Endpoint Encryption Full Disk Encryption, ci și mulți alți producători de software de criptare a discurilor.

O actualizare a BIOS-ului furnizată de DELL ar putea rezolva problema.

ESET Endpoint Security pentru Android

- Datorită modificărilor aduse de Google în Stock Android, ESET Endpoint Security pentru Android nu mai poate executa pașii relevanți legați de comanda Wipe. Pentru a asigura cel puțin o anumită securitate a datelor pe dispozitivele Android 6, această comandă se comportă la fel ca resetarea din fabrică îmbunătățită. Printre altele, de exemplu, procesul va duce în cele din urmă la o restaurare a setărilor implicite din fabrică.

- Datorită modificărilor din Android 7, Google permite utilizatorului să dezactiveze un administrator de dispozitiv activ și să dezinstaleze aplicația într-o singură acțiune. Utilizatorii pot dezinstala acum EESA fără a introduce parola de administrator.

- Dacă aveți o aplicație activă pe dispozitiv cu permisiuni de suprapunere a ecranului pe dispozitivul dvs. Android 6 (Marshmallow), nu puteți acorda permisiuni niciunei alte aplicații, inclusiv produsului dvs. ESET. Pentru a activa permisiunile pentru produsul ESET, trebuie să dezactivați permisiunile de suprapunere a ecranului pentru aplicație.

ESET Endpoint Antivirus și ESET Endpoint Security pentru macOS

Versiunea 9.x (ESET Endpoint Security pentru macOS)

- Regulile de numai citire din Device Control pot declanșa uneori un comportament neobișnuit al sistemului în timpul manipulării mediilor amovibile.

- Probleme V&PM - MacOS Scanarea și patch-ul nu funcționează pe macOS 26 (Tahoe), precum și aplicații terțe Patch-ul nu funcționează.

- Versiunile anterioare, 7.1 sau 7.2, migrau în mod greșit setările TSN RTP de la versiunea 6. Dacă utilizatorul face upgrade de la versiunea 6 la o versiune anterioară a build-ului 7.1 sau 7.2, recomandăm instalarea versiunii 9, deschiderea setărilor RTP TSN → Pentru toate operațiile cu fișiere și dezactivarea setării euristice avansate . Această setare a fost setată greșit la On prin migrarea de la versiunea 6.

- Parola proxy-ului nu este criptată în dump-ul de configurare.

- Accesul complet la disc este pierdut după repornirea macOS Sonoma.

- Aceasta este o problemă macOS despre care Apple știe și pe care o va rezolva în următoarele versiuni minore de macOS.

- Am adăugat o soluție pentru această problemă, iar accesul complet la disc nu este pierdut, cel puțin pe hardware real. Este posibil să se piardă în continuare în mediile virtuale. Soluția rămâne aceeași ca pentru versiunea 7.4.

Versiunea 8.x (ESET Endpoint Security pentru macOS)

- Versiunile anterioare, 7.1 sau 7.2, migrau greșit setările TSN RTP de la versiunea 6. Dacă utilizatorul face upgrade de la versiunea 6 la o versiune anterioară a build-ului 7.1 sau 7.2, vă recomandăm să instalați versiunea 9, să deschideți setările RTP TSN → Pentru toate operațiunile cu fișiere și să dezactivați setarea euristică avansată . Această setare a fost setată incorect la On în timpul migrării de la versiunea 6.

- Parola proxy-ului nu este criptată în dump-ul de configurare.

- Accesul complet la disc este pierdut după repornirea macOS Sonoma.

- Aceasta este o problemă macOS despre care Apple știe și pe care o va rezolva în următoarele versiuni minore de macOS.

- Am adăugat o soluție pentru această problemă, iar accesul complet la disc nu este pierdut, cel puțin pe hardware real. Este posibil să se piardă în continuare în mediile virtuale. Soluția rămâne aceeași ca pentru versiunea 7.4.

Versiunea 7.4 (ESET Endpoint Antivirus pentru macOS)

- Asistentul de inițiere este afișat în timpul instalării la distanță. Atunci când se execută expertul de inițiere, produsul nu comunică starea sa către Consola Web ESET PROTECT, ceea ce face ca administratorul să nu fie conștient de starea curentă a produsului

- Soluție de remediere

- Metoda principală: Creați un fișier de configurare fictiv înainte de lansarea instalării la distanță.

- Metoda alternativă 1: Utilizatorul local iese din expertul de onboarding.

- Metoda alternativă 2: După instalare, reporniți dispozitivul terminal. Astfel, se va ieși din expertul de inițiere, iar produsul va fi lansat corect.

- Soluție de remediere

ESET Server Security pentru Linux

ESET Gateway Security pentru Linux

- În anumite configurații de rețea, este posibil să întâmpinați probleme cu transmisia video. De exemplu, este posibil ca playerul dvs. media să nu poată umple bufferul video, cauzând întârzieri sau probleme de sincronizare în timpul conferințelor dvs. video.

Optimizați ESET Gateway Security pentru a preveni problemele de streaming video

Dacă întâmpinați aceste simptome sau simptome similare, vă recomandăm să adăugați o excepție de scanare pentru adresa de streaming problematică la directorul http din directorul de configurare ESETS. Pentru a exclude o adresă de streaming de la scanare, utilizați următoarele instrucțiuni:

-

Adăugați adresa de streaming pe care doriți să o excludeți de la scanare la fișierul whitelist_url. Pentru a adăuga o excepție, înlocuiți exemplul de adresă de streaming din următoarea comandă cu adresa pe care doriți să o excludeți și executați comanda:

echo "streaming.adresa.com:80/*" >> /etc/esets/http/whitelist_url -

Pentru a finaliza adăugarea sau eliminarea adreselor URL, trebuie să reporniți daemonul ESETS. Utilizați următoarea comandă pentru a executa o repornire imediată:

/etc/init.d/esets_daemon restart

Pentru mai multe informații, utilizați următoarea comandă pentru a citi pagina de manual esets_http:

man esets_httpPlugin ESET Direct Endpoint Management pentru ConnectWise Automate

- Consultați Problemele cunoscute în pluginul ESET Direct Endpoint Management pentru ConnectWise Automate.