Probleem

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Kwetsbaarheid & Patchbeheer

- ESET Eindpunt Beveiliging en ESET Eindpunt Antivirus voor Windows

- ESET Endpoint Antivirus voor Linux

- ESET Mail Beveiliging voor Microsoft Exchange Server

- ESET PROTECT Hub

- ESET Zakelijk Account

- ESET MSP-beheerder 2

- ESET Inspect On-Prem en ESET Inspect

- ESET Beveiligde Authenticatie On-Prem

- ESET Endpoint Encryptie

- ESET Eindpunt Beveiliging voor Android

- ESET Endpoint Beveiliging en ESET Endpoint Antivirus voor macOS

- ESET Server Beveiliging voor Linux

- ESET Gateway Beveiliging voor Linux

- ESET Direct Endpoint Management plugin voor ConnectWise Automate

- ESET Direct Endpoint Management plugin voor N-able N-central

- ESET Direct Endpoint Management plugin voor NinjaOne

- ESET Direct Endpoint Management plugin voor DattoRMM

Oplossing

ESET PROTECT On-Prem

- In versie 11.0 en eerder, werkt het genereren van PDF-rapporten niet voor ESET PROTECT On-Prem geïnstalleerd op Red Hat Enterprise Linux Server 8. Om dit probleem op te lossen, kunt u een QtWebKit4-pakket van derden kopen en installeren. Dit probleem is opgelost in versie 11.1 en later.

- Computernamen die in het Hebreeuws zijn geschreven, zijn onleesbaar nadat een rapport is geëxporteerd. Om dit probleem op te lossen, kunnen gebruikers van Windows-servers taalondersteuning inschakelen. Navigeer op de Windows-server naar Configuratiescherm → Klok, taal en regio → Regio → Administratief → Systeemlocale wijzigen en schakel het selectievakje in naast Unicode UTF-8 gebruiken voor wereldwijde taalondersteuning. Linux-gebruikers moeten extra lettertypen installeren die compatibel zijn met de links-naar-rechts richting (LTR).

- macOS Ventura (13) apparaat gerapporteerd als versleuteld met software van derden, zelfs als het niet versleuteld is (en er geen ESET Full Disk Encryption opties worden aangeboden). Workaround: Gebruik een Software Install taak (met een ESET Full Disk Encryption licentie) om ESET Full Disk Encryption te installeren.

- Bij het configureren van de wachtwoordbeveiligde instellingen in een installatieprogramma met ESET Endpoint Antivirus/Security versie 9.0 of 9.1 voor Windows, worden de instellingen mogelijk niet correct toegepast. We raden aan om wachtwoordbeveiligde instellingen rechtstreeks in de ESET PROTECT Web Console te configureren door een beleid aan te maken en toe te wijzen aan specifieke computergroepen om ervoor te zorgen dat de instellingen nauwkeurig en consistent worden toegepast.

- Wanneer u een upgrade uitvoert naar een hoger beschermingsniveau (bijvoorbeeld van ESET PROTECT Advanced naar ESET PROTECT Complete), zullen uw bestaande taken en eerder gemaakte installatieprogramma's niet langer werken. U moet ze opnieuw aanmaken om te werken met het hogere beschermingsniveau.

- Rogue Detection Sensor configuratie kan niet beheerd worden via console policies.

ESET PROTECT

- Sommige Windows 7-computers met verouderde BIOS kunnen ten onrechte worden geïdentificeerd als in aanmerking komend voor ESET Full Disk Encryption-implementatie door ESET PROTECT.

- macOS Ventura (13) apparaat gerapporteerd als versleuteld met software van derden, zelfs als het niet versleuteld is (en er geen EFDE-versleutelingsopties worden aangeboden)

- Workaround: Gebruik een Software Install taak (met een ESET Full Disk Encryption licentie) om ESET Full Disk Encryption te installeren.

- Bij het configureren van de wachtwoordbeveiligde instellingen in een installatieprogramma met ESET Endpoint Antivirus/Security versie 9.0 of 9.1 voor Windows, worden de instellingen mogelijk niet correct toegepast. We raden aan om wachtwoordbeveiligde instellingen rechtstreeks in de ESET PROTECT Web Console te configureren door een beleid aan te maken en toe te wijzen aan specifieke computergroepen om ervoor te zorgen dat de instellingen nauwkeurig en consistent worden toegepast.

- MSP-beheerders die ESET Cloud Office Security gebruiken, kunnen geen MSP-klanten filteren in het ESET Cloud Office Security-dashboard.

- Linux endpoint 11.x en later gebruikers kunnen Vulnerability & Patch Management activeren, maar de activering is beperkt tot ondersteunde distributies. Daarom kan V&PM niet worden geactiveerd op alle Linux endpoints en activeringspogingen zullen mislukken voor niet-ondersteunde distributies (zelfs als ten onrechte wordt aangegeven dat ze in aanmerking komen in ESET PROTECT).

- Beschikbare patches die worden weergegeven in ESET PROTECT vermelden mogelijk niet alle gerelateerde afhankelijkheden voor Linux eindpunt- en serverproducten v12.0 die draaien op RHEL, Amazon Linux, Oracle Linux, AlmaLinux of Rocky Linux. Wanneer deze patches worden toegepast, worden niet vermelde afhankelijkheden ook automatisch bijgewerkt.

- Wanneer u een upgrade uitvoert naar een hoger beschermingsniveau (bijvoorbeeld van ESET PROTECT Advanced naar ESET PROTECT Complete), stoppen uw bestaande taken en eerder gemaakte installatieprogramma's met werken. U moet ze opnieuw aanmaken om te werken met het hogere beschermingsniveau.

- Rogue Detection Sensor configuratie kan niet beheerd worden via console policies.

ESET Kwetsbaarheid & Patchbeheer

- Na het scannen op kwetsbaarheden op MS Windows Server, toont het rapport geen kwetsbaarheden in het besturingssysteem.

- Linux endpoint 11.x en later gebruikers kunnen Vulnerability & Patch Management activeren, maar de activering is beperkt tot ondersteunde distributies. Daarom kan V&PM niet worden geactiveerd op alle Linux endpoints en activeringspogingen zullen mislukken voor niet-ondersteunde distributies (zelfs als ten onrechte wordt aangegeven dat ze in aanmerking komen in ESET PROTECT).

- Beschikbare patches die worden weergegeven in ESET PROTECT vermelden mogelijk niet alle gerelateerde afhankelijkheden voor Linux eindpunt- en serverproducten v12.0 die draaien op RHEL, Amazon Linux, Oracle Linux, AlmaLinux of Rocky Linux. Wanneer deze patches worden toegepast, worden de niet vermelde afhankelijkheden ook automatisch geüpgraded.

ESET Endpoint Security en ESET Endpoint Antivirus voor Windows

- "Het geïnstalleerde besturingssysteem is verouderd" toepassingsstatus wordt weergegeven in ESET Endpoint Antivirus en ESET Endpoint Security v11.0 en later, enkele dagen na de upgrade van het besturingssysteem naar Windows 11. De applicatiestatus verdwijnt automatisch na 7 dagen.

- de applicatiestatus "Het geïnstalleerde besturingssysteem is verouderd" wordt weergegeven op LTSB/LTSC builds van Windows 10.

- Tijdens een push-installatie op clientcomputers in het netwerk kunt u de foutmelding "Remote Registry Opening (ESET Security Product Info) Result Code: 5 (Toegang geweigerd.)". Dit duidt op een machtigingsconflict.

- Ransomware Remediation map uitsluitingen vereisen handmatige post-editing voor elk item om functioneel te zijn - een sterretje moet worden toegevoegd.

- ESET acties zijn niet aanwezig in het Windows 11 context menu nadat het product is geïnstalleerd via Windows RDP.

- Het doorsturen van bureaubladmeldingen naar e-mail werkt niet via proxy.

Controleer de permissies van een specifieke gebruiker

-

Klik op de knop Start, typ regedit en klik op het pictogram Register-editor in het menu aan de linkerkant of druk op de Enter-toets.

-

Klik met de rechtermuisknop op HKEY_LOCAL_MACHINE en selecteer Machtigingen in het menu.

-

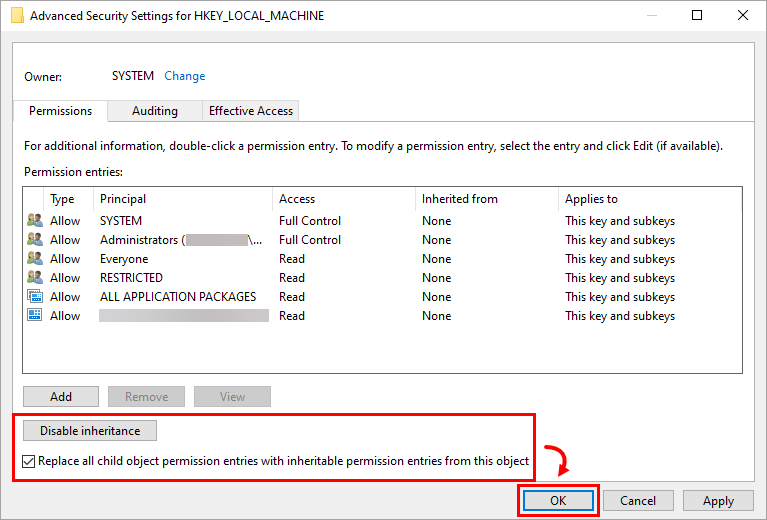

Klik in het venster Machtigingen voor HKEY_LOCAL_MACHINE op Geavanceerd.

-

Controleer of de knop Overerving uitschakelen aangeeft en schakel het selectievakje naast Alle machtigingsvermeldingen voor kinderobjecten vervangen door overerfbare machtigingsvermeldingen van dit object in. Klik op OK.

Afbeelding 1-1 -

Klik op OK om het venster Machtigingen af te sluiten.

ESET Endpoint Antivirus voor Linux

- Toepassingen die zijn geïnstalleerd onder Snap (bijv. Firefox) worden mogelijk niet gescand op bekende kwetsbaarheden, dus hun kwetsbaarheden worden mogelijk niet weergegeven.

- Beoordeling van kwetsbaarheden is niet beschikbaar in Linux Mint versie 21.3

ESET Mail Beveiliging voor Microsoft Exchange

- Tijdens de installatie van ESET Mail Security for Microsoft Exchange Server op een systeem waarop Microsoft Exchange Server 2013 SP1 is geïnstalleerd, of bij het updaten van uw Microsoft Exchange Server 2013 met SP1 terwijl ESET Mail Security for Microsoft Exchange Server al wordt uitgevoerd, kunt u de foutmelding "0xC00CE503: MSG_E_COMMENTSYNTAX Onjuiste syntaxis gebruikt in een opmerking". U kunt dit probleem oplossen door de hotfix van Microsoft toe te passen.

- Vulnerability scans kunnen momenteel geen kwetsbaarheden weergeven voor de Windows Server besturingssystemen.

ESET PROTECT Hub

- Bekijk de bekende problemen in ESET PROTECT Hub (de link is alleen toegankelijk voor geregistreerde ESET PROTECT Hub-klanten en u moet inloggen om de inhoud te bekijken).

ESET Zakelijke Account

- Het aantal ESA-gebruikers overschrijdt mogelijk de opgegeven marge.

- Geactiveerde EFSU en ESET Full Disk Encryption apparaten verschijnen mogelijk niet met een Offline licentiebestand na activering.

- ESET Cloud Office Security heractivering kan eindigen met problemen.

- Meerdere licentieverwijderingen kunnen eindigen in een onverwachte fout.

- Dubbel geactiveerde apparaten kunnen verschijnen wanneer een licentie wordt gemigreerd van ESET License Administrator naar ESET Business Account.

- Het aantal geactiveerde apparaten dat wordt weergegeven op het dashboard synchroniseert mogelijk niet met het productgebruik.

- Downgraden van een licentie naar een Home-product is mogelijk niet van toepassing op een ESET Business Account.

- U kunt licenties tot 200 seats deactiveren.

- Filteren op LastSeen status of sorteren op oplopende/aflopende volgorde werkt niet in de geactiveerde apparaten sectie van EBA.

ESET MSP-beheerder 2

- Bekijk de gekende problemen in ESET MSP Administrator.

ESET Inspect On-Prem en ESET Inspect

- ESET Inspect On-Prem (alle versies): Bij het installeren of upgraden van de ESET Inspect server met behulp van de ESET PROTECT versie 11.1, moet het gebruikersaccount dat wordt gebruikt in dit proces de ESET Inspect server rechten instellen en ook de Client taak (de hele categorie) rechten instellen om de installatie of upgrade correct te laten werken.

ESET Veilige Authenticatie On-Prem

- ESET Secure Authentication versie 3.0.69.0 verzendt geen radiusattributen

- Kan de ESET Secure Authentication service (Active Directory geïntegreerde modus) niet opnieuw opstarten of installeren

ESET Endpoint Encryptie (EEE)

- Het uploaden van een EEE voor een macOS-clientpakket naar een EEE-server in non-multi-tenant modus mislukt. Je kunt het versienummer controleren op het inlogscherm. Bijvoorbeeld, 3.3.0.321 MT geeft aan dat de server in multi-tenant modus staat. 3.3.0.321 geeft aan dat de server in niet-multi-tenant modus staat en dat er een storing zal optreden.

- Tijdens.

- Sommige DELL Latitude-systemen starten niet op nadat ze volledig schijfversleuteld zijn.

- In EEE client v5.3.71 en v5.3.75, na het starten van Full Disk Encryption op een computer die wordt beheerd door Direct Endpoint Management (DEM), zal Safe Start mislukken en zal de encryptie niet starten. Blijf de vorige versie van de EEE-client gebruiken totdat de bugfix wordt uitgebracht in een latere versie.

DELL systemen starten niet op na ESET Full Disk Encryption

Van de volgende DELL Latitude systemen is bekend dat ze worden beïnvloed wanneer Legacy BIOS is ingeschakeld en SATA Operation is ingesteld op AHCI of RAID On:

- E7250

- E7350

- E7450 (7000 serie Ultrabook)

- E5250

- E5350

- E5450

- E5550 (5000-serie laptop)

Systemen die starten in UEFI-modus zijn voor zover bekend niet getroffen. Van bepaalde versies van het BIOS in deze DELL Latitude systemen is bekend dat ze een bug bevatten, waardoor Full Disk Encryption tijdens het opstarten geen correcte toegang kan krijgen tot de schijf. Bij het opstarten van de computer verschijnt een zwart scherm met een knipperende cursor.

Dit kan direct gebeuren nadat het systeem Full Disk Encrypted is, maar kan ook op een later tijdstip gebeuren na meerdere succesvolle herstarts. Dit heeft niet alleen invloed op ESET Endpoint Encryption Full Disk Encryption, maar ook op veel andere fabrikanten van software voor schijfversleuteling.

Een door DELL geleverde BIOS-update kan het probleem verhelpen.

ESET Endpoint Beveiliging voor Android

- Als gevolg van wijzigingen in Stock Android door Google, kan ESET Endpoint Security voor Android niet langer de relevante stappen met betrekking tot het Wipe commando uitvoeren. Om ten minste enige gegevensbeveiliging op Android 6-apparaten te garanderen, gedraagt deze opdracht zich hetzelfde als een uitgebreide fabrieksreset. Het proces eindigt bijvoorbeeld met een herstel naar de fabrieksinstellingen.

- Door wijzigingen in Android 7 stelt Google de gebruiker in staat om een actieve apparaatbeheerder te deactiveren en de app in één handeling te verwijderen. Gebruikers kunnen nu EESA verwijderen zonder het beheerderswachtwoord in te voeren.

- Als je een actieve app op je apparaat hebt met screen overlay rechten op je Android 6 (Marshmallow) apparaat, kun je geen rechten verlenen aan andere apps, inclusief je ESET product. Om machtigingen voor uw ESET-product in te schakelen, moet u de screen overlay-machtigingen voor de app uitschakelen.

ESET Endpoint Antivirus en ESET Endpoint Security voor macOS

Versie 9.x (ESET Endpoint Security voor macOS)

- Alleen-lezen regels van Apparaatbeheer veroorzaken soms vreemd systeemgedrag tijdens de manipulatie van verwisselbare media.

- V&PM-problemen - macOS Scannen en patchen werkt niet op macOS 26 (Tahoe), evenals patchen van toepassingen van derden werkt niet.

- De vorige versies, 7.1 of 7.2, hebben de TSN RTP-instellingen van versie 6 verkeerd gemigreerd. Als de gebruiker een upgrade uitvoert van versie 6 naar een eerdere versie van de 7.1 of 7.2 build, raden we ten zeerste aan om versie 9 te installeren, de RTP TSN → Voor alle bestandsoperaties instellingen te openen en de Geavanceerde heuristische instelling uit te schakelen. Deze instelling was ten onrechte ingesteld op Aan bij migratie vanuit versie 6.

- Het proxy-wachtwoord is niet versleuteld in de configuratiedump.

- Volledige schijftoegang gaat verloren na het opnieuw opstarten van macOS Sonoma.

- Dit is een macOS-probleem waar Apple van op de hoogte is en dat in komende kleine macOS-releases zal worden opgelost.

- We hebben hiervoor een workaround toegevoegd en de volledige schijftoegang gaat niet verloren, tenminste op echte hardware. Het kan nog steeds verloren gaan in virtuele omgevingen. De workaround blijft hetzelfde als voor versie 7.4.

Versie 8.x (ESET Endpoint Security voor macOS)

- In de vorige versies, 7.1 of 7.2, werden de TSN RTP-instellingen van versie 6 verkeerd gemigreerd. Als de gebruiker een upgrade uitvoert van versie 6 naar een eerdere versie van de 7.1 of 7.2 build, raden we ten zeerste aan om versie 9 te installeren, de RTP TSN → Voor alle bestandsbewerkingen instellingen te openen en de Geavanceerde heuristische instelling uit te schakelen. Deze instelling was ten onrechte ingesteld op Aan bij migratie vanuit versie 6.

- Het proxy-wachtwoord is niet versleuteld in de configuratiedump.

- Volledige schijftoegang gaat verloren na het opnieuw opstarten van macOS Sonoma.

- Dit is een macOS-probleem waar Apple van op de hoogte is en dat in komende kleine macOS-releases zal worden opgelost.

- We hebben hiervoor een workaround toegevoegd en de volledige schijftoegang gaat niet verloren, tenminste op echte hardware. Het kan nog steeds verloren gaan in virtuele omgevingen. De workaround blijft hetzelfde als voor versie 7.4.

Versie 7.4 (ESET Endpoint Antivirus voor macOS)

- De onboarding wizard wordt weergegeven tijdens de installatie op afstand. Wanneer de onboarding wizard wordt uitgevoerd, communiceert het product zijn statussen niet naar de ESET PROTECT Web Console, waardoor de beheerder niet op de hoogte is van de huidige status van het product

- Workaround

- Belangrijkste methode: Maak een dummy configuratiebestand voordat u de installatie op afstand start.

- Alternatieve methode 1: De lokale gebruiker sluit de onboarding wizard af.

- Alternatieve methode 2: Start na de installatie het eindpuntapparaat opnieuw op. Hierdoor wordt de onboarding wizard afgesloten en wordt het product correct gestart.

- Workaround

ESET Serverbeveiliging voor Linux

ESET Gateway Beveiliging voor Linux

- In bepaalde configuraties kunt u problemen ondervinden met videostreaming op uw netwerk. Uw mediaspeler kan bijvoorbeeld zijn videobuffer niet vullen, waardoor vertragingen of synchronisatieproblemen ontstaan tijdens uw videoconferenties.

Optimaliseer ESET Gateway Security om problemen met videostreaming te voorkomen

Als u deze of soortgelijke symptomen tegenkomt, raden wij u aan een scanuitzondering voor het problematische streamingadres toe te voegen aan de http-map van de ESETS-configuratiemap. Om een streamingadres uit te sluiten van scannen, gebruikt u de volgende instructies:

-

Voeg het streamingadres dat u wilt uitsluiten van scannen toe aan het bestand whitelist_url. Om een uitzondering toe te voegen, vervangt u het voorbeeld van het streamingadres in de volgende opdracht door het adres dat u wilt uitsluiten en voert u de opdracht uit:

echo "streaming.address.com:80/*" >> /etc/esets/http/whitelist_url -

Om het toevoegen/verwijderen van URL-adressen af te ronden, moet je de ESETS daemon herstarten. Gebruik het volgende commando om een directe herstart uit te voeren:

/etc/init.d/esets_daemon restart

Voor meer informatie, gebruik het volgende commando om de esets_http man pagina te lezen:

man esets_http