Problemstilling

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Sårbarhets- og oppdateringshåndtering

- ESET Endpoint Security og ESET Endpoint Antivirus for Windows

- ESET Endpoint Antivirus for Linux

- ESET Mail Security for Microsoft Exchange Server

- ESET PROTECT Hub

- ESET Business-konto

- ESET MSP Administrator 2

- ESET Inspect On-Prem og ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security for Android

- ESET Endpoint Security og ESET Endpoint Antivirus for macOS

- ESET Server Security for Linux

- ESET Gateway Security for Linux

- ESET Direct Endpoint Management-plugin for ConnectWise Automate

- ESET Direct Endpoint Management-plugin for N-able N-central

- ESET Direct Endpoint Management-plugin for NinjaOne

- ESET Direct Endpoint Management-plugin for DattoRMM

Løsning

ESET PROTECT On-Prem

- I versjon 11.0 og tidligere fungerer ikke generering av PDF-rapporter for ESET PROTECT On-Prem installert på Red Hat Enterprise Linux Server 8. For å løse dette problemet kan du kjøpe og installere en tredjeparts QtWebKit4-pakke. Dette problemet er løst i versjon 11.1 og nyere.

- Datamaskinnavn skrevet på hebraisk er uleselige etter at en rapport er eksportert. For å løse dette problemet kan brukere av Windows-servere aktivere språkstøtte. På Windows-serveren går du til Kontrollpanel → Klokke, språk og region → Region → Administrativt → Endre systemspråk, og merker av i avmerkingsboksen ved siden av Bruk Unicode UTF-8 for global språkstøtte. Linux-brukere må installere flere skrifter som er kompatible med venstre-til-høyre-retning (LTR).

- macOS Ventura (13)-enheten rapporteres som kryptert med tredjepartsprogramvare selv om den ikke er kryptert (og ingen ESET Full Disk Encryption-alternativer tilbys). Løsning: Bruk en programvareinstallasjonsoppgave (med en ESET Full Disk Encryption-lisens) til å installere ESET Full Disk Encryption.

- Når du konfigurerer de passordbeskyttede innstillingene i et installasjonsprogram med ESET Endpoint Antivirus/Security versjon 9.0 eller 9.1 for Windows, kan det hende at innstillingene ikke blir brukt riktig. Vi anbefaler at du konfigurerer passordbeskyttede innstillinger direkte i ESET PROTECT Web Console ved å opprette en policy og tilordne den til bestemte datagrupper for å sikre at innstillingene brukes nøyaktig og konsekvent.

- Når du oppgraderer til et høyere beskyttelsesnivå (for eksempel fra ESET PROTECT Advanced til ESET PROTECT Complete), vil de eksisterende oppgavene og tidligere opprettede installasjonsprogrammene ikke lenger fungere. Du må opprette dem på nytt for å fungere med det høyere beskyttelsesnivået.

- Konfigurasjon av Rogue Detection Sensor kan ikke administreres via konsollpolicyer.

ESET PROTECT

- Noen Windows 7-datamaskiner med eldre BIOS kan bli feilaktig identifisert som kvalifisert for ESET Full Disk Encryption-distribusjon av ESET PROTECT.

- macOS Ventura (13)-enhet rapportert som kryptert med tredjepartsprogramvare selv om den ikke er kryptert (og ingen EFDE-krypteringsalternativer tilbys)

- Løsning: Bruk en programvareinstallasjonsoppgave (med en ESET Full Disk Encryption-lisens) for å installere ESET Full Disk Encryption.

- Når du konfigurerer de passordbeskyttede innstillingene i et installasjonsprogram med ESET Endpoint Antivirus/Security versjon 9.0 eller 9.1 for Windows, kan det hende at innstillingene ikke blir brukt riktig. Vi anbefaler at du konfigurerer passordbeskyttede innstillinger direkte i ESET PROTECT Web Console ved å opprette og tilordne en policy til bestemte datagrupper for å sikre at innstillingene brukes nøyaktig og konsekvent.

- MSP-administratorer som bruker ESET Cloud Office Security, kan ikke filtrere MSP-kunder i ESET Cloud Office Security-dashbordet.

- Brukere av Linux-sluttpunkt 11.x og nyere kan aktivere Vulnerability & Patch Management, men aktiveringen er begrenset til støttede distribusjoner. Derfor kan ikke V&PM aktiveres på alle Linux-endepunkter, og aktiveringsforsøk vil mislykkes for ikke-støttede distribusjoner (selv om de feilaktig er angitt som kvalifiserte i ESET PROTECT).

- Tilgjengelige oppdateringer som vises i ESET PROTECT, viser kanskje ikke alle relaterte avhengigheter for Linux-sluttpunkt- og serverprodukter v12.0 som kjører på RHEL, Amazon Linux, Oracle Linux, AlmaLinux eller Rocky Linux. Når disse oppdateringene brukes, oppgraderes også avhengigheter som ikke er oppført, automatisk.

- Når du oppgraderer til et høyere beskyttelsesnivå (for eksempel fra ESET PROTECT Advanced til ESET PROTECT Complete), slutter de eksisterende oppgavene og tidligere opprettede installasjonsprogrammene å fungere. Du må opprette dem på nytt for at de skal fungere med det høyere beskyttelsesnivået.

- Konfigurasjon av Rogue Detection Sensor kan ikke administreres via konsollpolicyer.

ESET Sårbarhets- og oppdateringsadministrasjon

- Etter skanning etter sårbarheter på MS Windows Server viser ikke rapporten noen sårbarheter i operativsystemet.

- Brukere av Linux-sluttpunkt 11.x og nyere kan aktivere Vulnerability & Patch Management, men aktiveringen er begrenset til støttede distribusjoner. Derfor kan V&PM ikke aktiveres på alle Linux-endepunkter, og aktiveringsforsøk vil mislykkes for distribusjoner som ikke støttes (selv om de feilaktig er angitt som kvalifiserte i ESET PROTECT).

- Tilgjengelige oppdateringer som vises i ESET PROTECT, viser kanskje ikke alle relaterte avhengigheter for Linux-sluttpunkt- og serverprodukter v12.0 som kjører på RHEL, Amazon Linux, Oracle Linux, AlmaLinux eller Rocky Linux. Når disse oppdateringene brukes, oppgraderes også avhengigheter som ikke er oppført, automatisk.

ESET Endpoint Security og ESET Endpoint Antivirus for Windows

- programstatusen "Det installerte operativsystemet er utdatert" vises i ESET Endpoint Antivirus og ESET Endpoint Security v11.0 og nyere, flere dager etter at operativsystemet er oppgradert til Windows 11. Programstatusen forsvinner automatisk etter 7 dager.

- programstatusen "Det installerte operativsystemet er utdatert" vises på LTSB/LTSC-versjoner av Windows 10.

- Under en push-installasjon til klientdatamaskiner i nettverket kan du se feilmeldingen "Remote Registry Opening (ESET Security Product Info) Result Code: 5 (Tilgang er nektet.)". Dette betyr at det er en rettighetskonflikt.

- Utelukkelser fra Ransomware Remediation-mappen krever manuell etterredigering for at hver oppføring skal fungere - en stjerne må legges til.

- ESET-handlinger finnes ikke i Windows 11-kontekstmenyen etter at produktet er installert via Windows RDP.

- Videresending av skrivebordsvarsler til e-post fungerer ikke via proxy.

Kontroller tillatelsene til en bestemt bruker

-

Klikk på Start-knappen, skriv inn regedit, og klikk på ikonet for registerredigering i menyen til venstre, eller trykk på Enter-tasten.

-

Høyreklikk på HKEY_LOCAL_MACHINE, og velg Tillatelser fra menyen.

-

I vinduet Tillatelser for HKEY_LOCAL_MACHINE klikker du på Avansert.

-

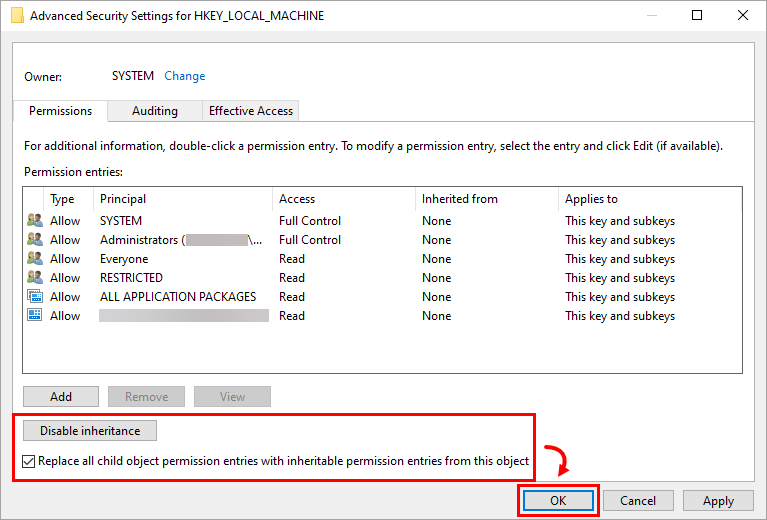

Kontroller at knappen viser Deaktiver arv, og merk av i avmerkingsboksen ved siden av Erstatt alle oppføringer for underordnede objekttillatelser med oppføringer for tillatelser som kan arves fra dette objektet. Klikk på OK.

Figur 1-1 -

Klikk på OK for å lukke vinduet Tillatelser.

ESET Endpoint Antivirus for Linux

- Programmer som er installert under Snap (f.eks. Firefox), er kanskje ikke skannet for kjente sårbarheter, og det er derfor ikke sikkert at sårbarhetene deres er oppført.

- Sårbarhetsvurdering er ikke tilgjengelig i Linux Mint versjon 21.3

ESET Mail Security for Microsoft Exchange

- Under installasjonen av ESET Mail Security for Microsoft Exchange Server på et system med Microsoft Exchange Server 2013 SP1 installert, eller når du oppdaterer Microsoft Exchange Server 2013 med SP1 mens du allerede kjører ESET Mail Security for Microsoft Exchange Server, kan du motta feilmeldingen "0xC00CE503: MSG_E_COMMENTSYNTAX Feil syntaks ble brukt i en kommentar". Du kan løse dette problemet ved å bruke Microsofts hurtigreparasjon.

- Sårbarhetsskanninger kan for øyeblikket ikke liste opp sårbarheter for Windows Server-operativsystemene.

ESET PROTECT Hub

- Se de kjente problemene i ESET PROTECT Hub (lenken er bare tilgjengelig for registrerte ESET PROTECT Hub-kunder, og du må logge inn for å se innholdet).

ESET Business-konto

- Antall ESA-brukere kan overskride den angitte marginen.

- Aktiverte EFSU- og ESET Full Disk Encryption-enheter vises kanskje ikke med en frakoblet lisensfil etter aktivering.

- Reaktivering av ESET Cloud Office Security kan ende med problemer.

- Flere lisensfjerninger kan ende i en uventet feil.

- Dupliserte aktiverte enheter kan vises når en lisens migreres fra ESET License Administrator til ESET Business Account.

- Antall aktiverte enheter som vises på dashbordet, synkroniseres kanskje ikke med produktbruken.

- Nedgradering av en lisens til et Home-produkt gjelder kanskje ikke for en ESET Business-konto.

- Du kan deaktivere lisenser med bare opptil 200 seter.

- Filtrering etter LastSeen-status eller sortering etter stigende/fallende rekkefølge fungerer ikke i delen Aktiverte enheter i EBA.

ESET MSP Administrator 2

ESET Inspect On-Prem og ESET Inspect

- ESET Inspect On-Prem (alle versjoner): Når du installerer eller oppgraderer ESET Inspect-serveren ved hjelp av ESET PROTECT versjon 11.1, må brukerkontoen som brukes i denne prosessen, ha tillatelsen ESET Inspect-server og også tillatelsen Klientoppgave (hele kategorien) angitt for at installasjonen eller oppgraderingen skal fungere korrekt.

ESET Secure Authentication On-Prem

- ESET Secure Authentication versjon 3.0.69.0 sender ikke radius-attributter

- Kan ikke starte på nytt eller installere ESET Secure Authentication-tjenesten på nytt (Active Directory-integrert modus)

ESET Endpoint Encryption (EEE)

- Opplasting av en EEE for en macOS-klientpakke til en EEE-server i ikke-multi-leietakermodus vil mislykkes. Du kan bekrefte versjonsnummeret på påloggingsskjermen. For eksempel indikerer 3.3.0.321 MT at serveren er i flerleietakermodus. 3.3.0.321 indikerer at den er i ikke-flerleietakermodus og vil oppleve feil.

- Når du installerer en Windows Feature Update, mislykkes prosessen med meldingen 0xC1900101 - 0x20017 Installasjonen mislyktes i SAFE_OS-fasen med en feil under BOOT-operasjonen.

- Noen DELL Latitude-systemer kan ikke starte opp etter at de har blitt fulldiskkryptert.

- I EEE-klienten v5.3.71 og v5.3.75, etter at full diskkryptering er startet på en datamaskin som administreres av Direct Endpoint Management (DEM), vil Safe Start mislykkes, og krypteringen vil ikke starte. Fortsett å bruke den forrige versjonen av EEE-klienten til feilrettingen er utgitt i en senere versjon.

DELL-systemer starter ikke opp etter ESET Full Disk Encryption

Følgende DELL Latitude-systemer er kjent for å være berørt når Legacy BIOS er aktivert og SATA Operation er satt til enten AHCI eller RAID On:

- E7250

- E7350

- E7450 (7000-serien Ultrabook)

- E5250

- E5350

- E5450

- E5550 (bærbar PC i 5000-serien)

Systemer som starter i UEFI-modus, er ikke kjent for å være berørt. Enkelte versjoner av BIOS i disse DELL Latitude-systemene er kjent for å ha en feil som gjør at Full Disk Encryption ikke får tilgang til disken på riktig måte under oppstart. En svart skjerm med en blinkende markør vises når du starter datamaskinen.

Dette kan skje rett etter at systemet er fulldiskkryptert, men kan også oppstå på et senere tidspunkt etter flere vellykkede omstarter. Dette påvirker ikke bare ESET Endpoint Encryption Full Disk Encryption, men også mange andre produsenter av programvare for diskkryptering.

En BIOS-oppdatering fra DELL kan løse problemet.

ESET Endpoint Security for Android

- På grunn av endringer i Stock Android av Google, kan ESET Endpoint Security for Android ikke lenger utføre de relevante trinnene knyttet til Wipe-kommandoen. For å sikre i det minste noe datasikkerhet på Android 6-enheter, oppfører denne kommandoen seg på samme måte som Enhanced factory reset. Blant annet vil prosessen for eksempel ende opp med en gjenoppretting til fabrikkinnstillingene.

- På grunn av endringer i Android 7 gjør Google det mulig for brukeren å deaktivere en aktiv enhetsadministrator og avinstallere appen i en enkelt handling. Brukere kan nå avinstallere EESA uten å oppgi administratorpassordet.

- Hvis du har en aktiv app på enheten din med skjermoverleggstillatelser på Android 6 (Marshmallow)-enheten, kan du ikke gi tillatelser til andre apper, inkludert ESET-produktet ditt. Hvis du vil aktivere tillatelser for ESET-produktet ditt, må du deaktivere skjermoverleggstillatelser for appen.

ESET Endpoint Antivirus og ESET Endpoint Security for macOS

Versjon 9.x (ESET Endpoint Security for macOS)

- Skrivebeskyttede regler i Device Control utløser noen ganger merkelig systematferd under manipulering av flyttbare medier.

- V&PM-problemer - macOS-skanning og oppdatering fungerer ikke på macOS 26 (Tahoe), og oppdatering av tredjepartsapplikasjoner fungerer ikke.

- De tidligere versjonene, 7.1 eller 7.2, migrerte feilaktig TSN RTP-innstillinger fra versjon 6. Hvis brukeren oppgraderer fra versjon 6 til en tidligere versjon av 7.1 eller 7.2, anbefaler vi på det sterkeste at du installerer versjon 9, åpner innstillingene RTP TSN → For alle filoperasjoner, og deaktiverer innstillingen Avansert heuristikk . Denne innstillingen ble feilaktig satt til På ved migrering fra versjon 6.

- Proxy-passordet er ikke kryptert i konfigurasjonsdumpen.

- Full disktilgang går tapt etter omstart av macOS Sonoma.

- Dette er et macOS-problem som Apple kjenner til og vil fikse i kommende mindre macOS-utgivelser.

- Vi har lagt til en løsning for dette, og full disktilgang går ikke tapt, i hvert fall ikke på ekte maskinvare. Den kan fortsatt gå tapt i virtuelle miljøer. Løsningen er den samme som for versjon 7.4.

Versjon 8.x (ESET Endpoint Security for macOS)

- De tidligere versjonene, 7.1 eller 7.2, migrerte feilaktig TSN RTP-innstillinger fra versjon 6. Hvis brukeren oppgraderer fra versjon 6 til en tidligere versjon av 7.1 eller 7.2, anbefaler vi på det sterkeste at du installerer versjon 9, åpner RTP TSN → For alle filoperasjoner-innstillingene og deaktiverer innstillingen Avansert heuristikk . Denne innstillingen ble feilaktig satt til På ved migrering fra versjon 6.

- Proxy-passordet er ikke kryptert i konfigurasjonsdumpen.

- Full disktilgang går tapt etter omstart av macOS Sonoma.

- Dette er et macOS-problem som Apple kjenner til og vil fikse i kommende mindre macOS-utgivelser.

- Vi har lagt til en løsning for dette, og full disktilgang går ikke tapt, i hvert fall ikke på ekte maskinvare. Den kan fortsatt gå tapt i virtuelle miljøer. Løsningen er den samme som for versjon 7.4.

Versjon 7.4 (ESET Endpoint Antivirus for macOS)

- Veiviseren for oppstart vises under den eksterne installasjonen. Når veiviseren for oppstart kjører, kommuniserer ikke produktet statusen sin til ESET PROTECT Web Console, noe som fører til at administratoren ikke er klar over produktets nåværende tilstand

- Løsning på problemet

- Hovedmetode: Opprett en dummy-konfigurasjonsfil før du starter den eksterne installasjonen.

- Alternativ metode 1: Den lokale brukeren avslutter veiviseren for oppstart.

- Alternativ metode 2: Etter installasjonen starter du endepunktsenheten på nytt. Dette vil avslutte veiviseren for oppstart, og produktet vil starte på riktig måte.

- Løsning på problemet

ESET Server Security for Linux

ESET Gateway Security for Linux

- I visse konfigurasjoner kan du oppleve problemer med videostrømming på nettverket. Det kan for eksempel hende at mediespilleren ikke klarer å fylle videobufferen, noe som kan føre til forsinkelser eller synkroniseringsproblemer under videokonferanser.

Optimaliser ESET Gateway Security for å forhindre problemer med videostrømming

Hvis du opplever disse eller lignende symptomer, anbefaler vi at du legger til et unntak for skanning for den problematiske strømmeadressen i http-katalogen i ESETS-konfigurasjonskatalogen. Bruk følgende instruksjoner for å ekskludere en strømmeadresse fra skanning:

-

Legg til strømmeadressen du vil ekskludere fra skanning, i whitelist_url-filen. Hvis du vil legge til et unntak, erstatter du eksemplet med strømmeadressen i følgende kommando med adressen du vil ekskludere, og kjører kommandoen:

echo "streaming.adresse.com:80/*" >> /etc/esets/http/whitelist_url -

For å legge til/fjerne URL-adresser må du starte ESETS-daemon på nytt. Bruk følgende kommando for å utføre en umiddelbar omstart:

/etc/init.d/esets_daemon restart

Hvis du vil ha mer informasjon, kan du bruke følgende kommando for å lese man-siden esets_http:

man esets_http