Выпуск

- ESET PROTECT On-Prem

- ESET PROTECT

- Управление уязвимостями и исправлениями ESET

- ESET Endpoint Security и ESET Endpoint Antivirus для Windows

- ESET Endpoint Antivirus для Linux

- ESET Mail Security для Microsoft Exchange Server

- ESET PROTECT Hub

- Бизнес-аккаунт ESET

- ESET MSP Administrator 2

- ESET Inspect On-Prem и ESET Inspect

- ESET Secure Authentication On-Prem

- ESET Endpoint Encryption

- ESET Endpoint Security для Android

- ESET Endpoint Security и ESET Endpoint Antivirus для macOS

- ESET Server Security для Linux

- ESET Gateway Security для Linux

- Плагин ESET Direct Endpoint Management для ConnectWise Automate

- Плагин ESET Direct Endpoint Management для N-able N-central

- Плагин ESET Direct Endpoint Management для NinjaOne

- Плагин ESET Direct Endpoint Management для DattoRMM

Решение

ESET PROTECT On-Prem

- В версии 11.0 и более ранних версиях генерация отчетов в формате PDF не работает для ESET PROTECT On-Prem, установленного на Red Hat Enterprise Linux Server 8. Для устранения этой проблемы можно приобрести и установить сторонний пакет QtWebKit4. Эта проблема решена в версии 11.1 и более поздних.

- Имена компьютеров, написанные на иврите, становятся нечитаемыми после экспорта отчета. Чтобы устранить эту проблему, пользователи серверов Windows могут включить поддержку языка. На сервере Windows перейдите в Панель управления → Часы, язык и регион → Регион → Административный → Изменить системную локаль и установите флажок рядом с пунктом Использовать Unicode UTF-8 для поддержки языков во всем мире. Пользователи Linux должны установить дополнительные шрифты, совместимые с направлением слева направо (LTR).

- устройство macOS Ventura (13) сообщается как зашифрованное сторонним программным обеспечением, даже если оно не зашифровано (и не предлагаются опции ESET Full Disk Encryption). Решение: Используйте задачу установки программного обеспечения (с лицензией ESET Full Disk Encryption) для установки ESET Full Disk Encryption.

- При настройке защищенных паролем параметров в программе установки с ESET Endpoint Antivirus/Security версии 9.0 или 9.1 для Windows параметры могут применяться некорректно. Мы рекомендуем настраивать параметры, защищенные паролем, непосредственно в веб-консоли ESET PROTECT, создав политику и назначив ее определенным группам компьютеров, чтобы обеспечить точное и последовательное применение параметров.

- При переходе на более высокий уровень защиты (например, с ESET PROTECT Advanced на ESET PROTECT Complete) существующие задачи и ранее созданные программы установки перестают работать. Их необходимо создать заново для работы с более высоким уровнем защиты.

- Конфигурацией датчика обнаружения мошенников нельзя управлять с помощью консольных политик.

ESET PROTECT

- Некоторые компьютеры под управлением Windows 7 с устаревшим BIOS могут быть неправильно определены как подходящие для развертывания ESET Full Disk Encryption в ESET PROTECT.

- устройство macOS Ventura (13) сообщается как зашифрованное с помощью стороннего программного обеспечения, даже если оно не зашифровано (и не предлагаются варианты шифрования EFDE)

- Решение проблемы: Используйте задачу установки программного обеспечения (с лицензией ESET Full Disk Encryption) для установки ESET Full Disk Encryption.

- При настройке параметров, защищенных паролем, в программе установки с ESET Endpoint Antivirus/Security версии 9.0 или 9.1 для Windows настройки могут применяться некорректно. Мы рекомендуем настраивать параметры, защищенные паролем, непосредственно в веб-консоли ESET PROTECT, создавая и назначая политику для определенных групп компьютеров, чтобы обеспечить точное и последовательное применение параметров.

- Администраторы MSP, использующие ESET Cloud Office Security, не могут фильтровать клиентов MSP на панели управления ESET Cloud Office Security.

- Пользователи Linux endpoint 11.x и более поздних версий могут активировать Vulnerability & Patch Management, однако активация ограничена поддерживаемыми дистрибутивами. Поэтому V&PM нельзя активировать на всех конечных точках Linux, а попытки активации для неподдерживаемых дистрибутивов (даже если они ошибочно указаны в ESET PROTECT как подходящие) будут неудачными.

- Доступные исправления, показанные в ESET PROTECT, могут не содержать всех соответствующих зависимостей для конечных точек Linux и серверных продуктов v12.0, работающих на RHEL, Amazon Linux, Oracle Linux, AlmaLinux или Rocky Linux. При применении этих исправлений автоматически обновляются и не включенные в список зависимости.

- При переходе на более высокий уровень защиты (например, с ESET PROTECT Advanced на ESET PROTECT Complete) существующие задачи и ранее созданные программы установки перестают работать. Их необходимо создать заново для работы с более высоким уровнем защиты.

- Конфигурацией датчика обнаружения мошенников нельзя управлять с помощью консольных политик.

Управление уязвимостями и исправлениями ESET

- После сканирования на наличие уязвимостей на сервере MS Windows Server в отчете не отображаются уязвимости в операционной системе.

- Пользователи Linux endpoint 11.x и более поздних версий могут активировать Vulnerability & Patch Management, однако активация ограничена поддерживаемыми дистрибутивами. Поэтому V&PM не может быть активирован на всех конечных точках Linux, а попытки активации для неподдерживаемых дистрибутивов (даже если они неверно указаны в ESET PROTECT как подходящие) будут неудачными.

- Доступные исправления, показанные в ESET PROTECT, могут не содержать всех соответствующих зависимостей для конечных точек Linux и серверных продуктов v12.0, работающих на RHEL, Amazon Linux, Oracle Linux, AlmaLinux или Rocky Linux. При применении этих исправлений автоматически обновляются и не указанные в списке зависимости.

ESET Endpoint Security и ESET Endpoint Antivirus для Windows

- статус приложения "Установленная операционная система устарела" отображается в ESET Endpoint Antivirus и ESET Endpoint Security v11.0 и более поздних версиях через несколько дней после обновления ОС до Windows 11. Статус приложения автоматически исчезает через 7 дней.

- статус приложения "Установленная операционная система устарела" отображается в LTSB/LTSC-сборках Windows 10.

- При установке на клиентские компьютеры в сети может появиться сообщение об ошибке "Удаленное открытие реестра (ESET Security Product Info) Код результата: 5 (Доступ запрещен.)". Это означает конфликт разрешений.

- Исключения из папки Ransomware Remediation требуют ручного редактирования для обеспечения работоспособности каждой записи - необходимо добавить звездочку.

- Действия ESET не присутствуют в контекстном меню Windows 11 после установки продукта через Windows RDP.

- Пересылка уведомлений рабочего стола по электронной почте не работает через прокси-сервер.

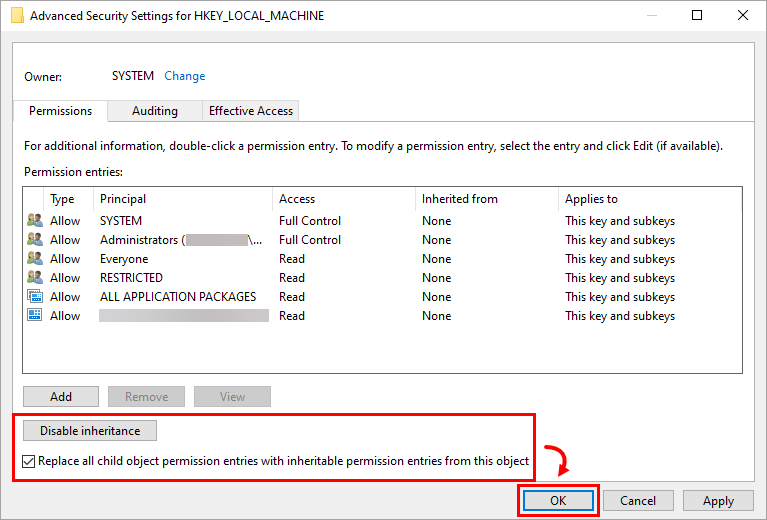

Проверка разрешений определенного пользователя

-

Нажмите кнопку "Пуск", введите regedit и щелкните значок редактора реестра в левом боковом меню или нажмите клавишу Enter.

-

Щелкните правой кнопкой мыши HKEY_LOCAL_MACHINE и выберите в меню пункт Разрешения.

-

В окне Разрешения для HKEY_LOCAL_MACHINE нажмите Дополнительно.

-

Убедитесь, что кнопка показывает Отключить наследование, и установите флажок рядом с пунктом Заменить все записи разрешений дочерних объектов записями разрешений, наследуемыми от этого объекта. Нажмите OK.

Рисунок 1-1 -

Нажмите OK, чтобы выйти из окна Разрешения.

ESET Endpoint Antivirus для Linux

- Приложения, установленные под Snap (например, Firefox), могут не проверяться на наличие известных уязвимостей, поэтому их уязвимости могут отсутствовать в списке.

- Оценка уязвимостей недоступна в Linux Mint версии 21.3

ESET Mail Security для Microsoft Exchange

- Во время установки ESET Mail Security для Microsoft Exchange Server на систему с установленным Microsoft Exchange Server 2013 SP1 или при обновлении Microsoft Exchange Server 2013 до SP1, когда уже запущен ESET Mail Security для Microsoft Exchange Server, может появиться сообщение об ошибке "0xC00CE503: MSG_E_COMMENTSYNTAX В комментарии использован неправильный синтаксис". Чтобы решить эту проблему, примените исправление Microsoft.

- В настоящее время сканирование уязвимостей не позволяет обнаружить уязвимости для операционных систем Windows Server.

ESET PROTECT Hub

- Ознакомьтесь с известными проблемами в ESET PROTECT Hub (ссылка доступна только для зарегистрированных пользователей ESET PROTECT Hub, и для просмотра содержимого необходимо войти в систему).

Бизнес-аккаунт ESET

- Количество пользователей ESA может превышать установленный предел.

- Активированные устройства EFSU и ESET Full Disk Encryption могут не отображаться с файлом лицензии Offline после активации.

- Повторная активация ESET Cloud Office Security может закончиться проблемами.

- Многократное удаление лицензий может завершиться непредвиденной ошибкой.

- При переносе лицензии из ESET License Administrator в ESET Business Account могут появиться дублированные активированные устройства.

- Количество активированных устройств, отображаемое на приборной панели, может не совпадать с использованием продукта.

- Понижение уровня лицензии до продукта Home может не применяться к ESET Business Account.

- Можно деактивировать лицензии, содержащие не более 200 мест.

- Фильтрация по статусу LastSeen или сортировка по возрастанию/убыванию не работает в разделе "Активированные устройства" в EBA.

ESET MSP Administrator 2

- Ознакомьтесь с известными проблемами в ESET MSP Administrator.

ESET Inspect On-Prem и ESET Inspect

- ESET Inspect On-Prem (все версии): При установке или обновлении сервера ESET Inspect с помощью ESET PROTECT версии 11.1 для корректной работы установки или обновления учетной записи пользователя, используемой в этом процессе, требуется набор разрешений сервера ESET Inspect, а также набор разрешений задачи клиента (вся категория).

ESET Secure Authentication On-Prem

- ESET Secure Authentication версии 3.0.69.0 не отправляет атрибуты радиуса

- Невозможно перезапустить или переустановить службу ESET Secure Authentication (интегрированный режим Active Directory)

ESET Endpoint Encryption (EEE)

- Загрузка клиентского пакета EEE для macOS на сервер EEE в многопользовательском режиме не удается. Номер версии можно проверить на экране входа в систему. Например, 3.3.0.321 MT означает, что сервер находится в многопользовательском режиме. 3.3.0.321 означает, что сервер находится в многопользовательском режиме и будет работать со сбоями.

- При установке обновления Windows Feature Update процесс завершается с сообщением 0xC1900101 - 0x20017 The installation failed in the SAFE_OS phase with an error during BOOT operation.

- Некоторые системы DELL Latitude не загружаются после полного шифрования диска.

- В клиентах EEE v5.3.71 и v5.3.75 после запуска полнодискового шифрования на компьютере, управляемом Direct Endpoint Management (DEM), безопасный запуск будет неудачным, и шифрование не начнется. Продолжайте использовать предыдущую версию клиента EEE до тех пор, пока исправление ошибки не будет выпущено в более поздней версии.

Системы DELL не загружаются после использования ESET Full Disk Encryption

Известно, что следующие системы DELL Latitude могут быть затронуты, если включен Legacy BIOS и для параметра SATA Operation установлено значение AHCI или RAID On:

- E7250

- E7350

- E7450 (ультрабук серии 7000)

- E5250

- E5350

- E5450

- E5550 (ноутбук серии 5000)

Системы, запускаемые в режиме UEFI, не затронуты. Известно, что некоторые версии BIOS в этих системах DELL Latitude имеют ошибку, из-за которой система Full Disk Encryption не может корректно получить доступ к диску во время запуска. При запуске компьютера отображается черный экран с мигающим курсором.

Это может произойти сразу после того, как система зашифрована Full Disk Encrypt, но может и позже, после многочисленных успешных перезагрузок. Это касается не только ESET Endpoint Encryption Full Disk Encryption, но и многих других производителей программного обеспечения для шифрования дисков.

Обновление BIOS, предоставленное компанией DELL, может устранить проблему.

ESET Endpoint Security для Android

- В связи с изменениями, внесенными в стоковую версию Android компанией Google, ESET Endpoint Security для Android больше не может выполнять соответствующие действия, связанные с командой Wipe. Чтобы обеспечить хоть какую-то безопасность данных на устройствах с Android 6, эта команда ведет себя так же, как и расширенный сброс к заводским настройкам. Помимо прочего, процесс завершится восстановлением заводских настроек по умолчанию.

- Благодаря изменениям в Android 7, Google позволяет пользователю деактивировать активного администратора устройства и удалить приложение одним действием. Теперь пользователи могут удалить EESA без ввода пароля администратора.

- Если на устройстве с Android 6 (Marshmallow) установлено активное приложение с разрешениями на наложение экрана, вы не сможете предоставить разрешения другим приложениям, включая продукт ESET. Чтобы включить разрешения для продукта ESET, необходимо отключить разрешения наложения экрана для этого приложения.

ESET Endpoint Antivirus и ESET Endpoint Security для macOS

Версия 9.x (ESET Endpoint Security для macOS)

- Правила "Только чтение" в "Контроле устройств" иногда вызывают странное поведение системы при работе со съемными носителями.

- Проблемы с V&PM - сканирование и исправление macOS не работает на macOS 26 (Tahoe), а также не работает исправление приложений сторонних производителей.

- Предыдущие версии, 7.1 или 7.2, ошибочно переносили настройки TSN RTP из версии 6. Если пользователь переходит с версии 6 на предыдущую версию сборки 7.1 или 7.2, мы настоятельно рекомендуем установить версию 9, открыть настройки RTP TSN → Для всех файловых операций и отключить настройку Advanced heuristic . При переходе с версии 6 эта настройка была ошибочно установлена в значение On.

- Пароль прокси-сервера не шифруется в дампе конфигурации.

- Полный доступ к диску теряется после перезапуска macOS Sonoma.

- Это проблема macOS, о которой Apple знает и исправит в ближайших минорных выпусках macOS.

- Мы добавили обходное решение, и полный доступ к диску не теряется, по крайней мере, на реальном оборудовании. Он может быть потерян в виртуальных средах. Обходной путь остался таким же, как и в версии 7.4.

Версия 8.x (ESET Endpoint Security для macOS)

- Предыдущие версии, 7.1 или 7.2, ошибочно переносили настройки TSN RTP из версии 6. Если пользователь переходит с версии 6 на предыдущую версию сборки 7.1 или 7.2, мы настоятельно рекомендуем установить версию 9, открыть настройки RTP TSN → Для всех файловых операций и отключить настройку Расширенная эвристика . При переходе с версии 6 эта настройка была ошибочно установлена в значение On.

- Пароль прокси-сервера не шифруется в дампе конфигурации.

- Полный доступ к диску теряется после перезапуска macOS Sonoma.

- Это проблема macOS, о которой Apple знает и исправит в ближайших минорных выпусках macOS.

- Мы добавили обходное решение, и полный доступ к диску не теряется, по крайней мере, на реальном оборудовании. Он может быть потерян в виртуальных средах. Обходной путь остался таким же, как и в версии 7.4.

Версия 7.4 (ESET Endpoint Antivirus для macOS)

- Во время удаленной установки отображается мастер установки. Когда мастер установки запущен, продукт не передает данные о своем состоянии в веб-консоль ESET PROTECT, в результате чего администратор не знает о текущем состоянии продукта

- Решение проблемы

- Основной метод: Создайте фиктивный файл конфигурации перед запуском удаленной установки.

- Альтернативный метод 1: локальный пользователь выходит из мастера установки.

- Альтернативный способ 2: После установки перезагрузите конечное устройство. Это приведет к выходу из мастера установки, и продукт запустится правильно.

- Решение проблемы

ESET Server Security для Linux

ESET Gateway Security для Linux

- В некоторых конфигурациях могут возникать проблемы с потоковым видео в сети. Например, медиаплеер может быть не в состоянии заполнить свой видеобуфер, что приводит к задержкам или проблемам синхронизации во время видеоконференций.

Оптимизация ESET Gateway Security для предотвращения проблем с потоковым видео

Если вы столкнулись с этими или подобными симптомами, рекомендуем добавить исключение сканирования для проблемного адреса потоковой передачи в каталог http в каталоге конфигурации ESETS. Чтобы исключить потоковый адрес из сканирования, воспользуйтесь следующими инструкциями:

-

Добавьте потоковый адрес, который необходимо исключить из сканирования, в файл whitelist_url. Чтобы добавить исключение, замените пример потокового адреса в следующей команде на адрес, который вы хотите исключить, и выполните команду:

echo "streaming.address.com:80/*" >> /etc/esets/http/whitelist_url -

Чтобы завершить добавление/удаление адресов URL, необходимо перезапустить демон ESETS. Для немедленного перезапуска используйте следующую команду:

/etc/init.d/esets_daemon restart

Для получения дополнительной информации воспользуйтесь следующей командой, чтобы прочитать man-страницу esets_http:

man esets_httpПлагин ESET Direct Endpoint Management для ConnectWise Automate

- Ознакомьтесь с известными проблемами в плагине ESET Direct Endpoint Management для ConnectWise Automate.

Плагин ESET Direct Endpoint Management для N-able N-central

- Ознакомьтесь с известными проблемами в плагине ESET Direct Endpoint Management для N-able N-central.