Problem

- ESET PROTECT On-Prem

- ESET PROTECT

- ESET Cloud Workload-Schutz

- ESET Vulnerability & Patch Management

- ESET Endpoint Security und ESET Endpoint Antivirus für Windows

- ESET Endpunkt-Virenschutz für Linux

- ESET Mail Security für Microsoft Exchange Server

- ESET PROTECT Hub

- ESET Business-Konto

- ESET MSP Verwalter

- ESET Inspect On-Prem und ESET Inspect

- ESET Sichere Authentifizierung On-Prem

- ESET Endpoint-Verschlüsselung

- ESET Endpoint Security für Android

- ESET Endpoint Security und ESET Endpoint Antivirus für macOS

- ESET Server-Sicherheit für Linux

- ESET Direktes Endpunktverwaltungs-Plugin für ConnectWise Automate

- ESET Direktes Endpunktmanagement-Plugin für N-able N-central

- ESET Direktes Endpunktmanagement-Plugin für NinjaOne

- ESET Direktes Endpunktverwaltungs-Plugin für DattoRMM

Lösung

ESET PROTECT On-Prem

- Die Erstellung von PDF-Berichten funktioniert nicht für ESET PROTECT On-Prem 13.0 (und höher), das auf Red Hat 10 installiert ist.

- Bei der Erstellung von Installationsprogrammen in ESET PROTECT On-Prem 13.0 kann es vorkommen, dass die Subskription unter hoher Last nicht vorausgefüllt wird. In solchen Fällen muss das Abonnement manuell ausgewählt werden.

- In Version 11.0 und früher funktioniert die Erstellung von PDF-Berichten nicht für ESET PROTECT On-Prem, das auf Red Hat Enterprise Linux Server 8 installiert ist. Um dieses Problem zu beheben, können Sie ein QtWebKit4-Paket eines Drittanbieters erwerben und installieren. Dieses Problem ist in Version 11.1 und höher behoben.

- In Hebräisch geschriebene Computernamen sind nach dem Exportieren eines Berichts nicht mehr lesbar. Um dieses Problem zu beheben, können Benutzer von Windows-Servern die Sprachunterstützung aktivieren. Navigieren Sie auf dem Windows-Server zu Systemsteuerung → Uhr, Sprache und Region → Region → Verwaltung → Systemgebietsschema ändern, und aktivieren Sie das Kontrollkästchen neben Unicode UTF-8 für weltweite Sprachunterstützung verwenden. Linux-Benutzer müssen zusätzliche Schriftarten installieren, die mit der Links-Rechts-Richtung (LTR) kompatibel sind.

- macOS Ventura (13) meldet, dass das Gerät mit Software von Drittanbietern verschlüsselt ist, auch wenn es nicht verschlüsselt ist (und keine ESET Full Disk Encryption Optionen angeboten werden). Umgehung: Verwenden Sie eine Softwareinstallationsaufgabe (mit einem ESET Full Disk Encryption-Abonnement), um ESET Full Disk Encryption zu installieren.

- Beim Konfigurieren der kennwortgeschützten Einstellungen in einem Installationsprogramm mit ESET Endpoint Antivirus/Security Version 9.0 oder 9.1 für Windows werden die Einstellungen möglicherweise nicht korrekt angewendet. Wir empfehlen, passwortgeschützte Einstellungen direkt in der ESET PROTECT Web Console zu konfigurieren, indem Sie eine Richtlinie erstellen und diese bestimmten Computergruppen zuweisen, um sicherzustellen, dass die Einstellungen korrekt und konsistent angewendet werden.

- Wenn Sie ein Upgrade auf eine höhere Schutzstufe durchführen (z. B. von ESET PROTECT Advanced auf ESET PROTECT Complete), funktionieren Ihre vorhandenen Aufgaben und zuvor erstellten Installationsprogramme nicht mehr. Sie müssen sie neu erstellen, um mit der höheren Schutzstufe arbeiten zu können.

- Die Konfiguration des Rogue Detection Sensors kann nicht über Konsolenrichtlinien verwaltet werden.

ESET PROTECT

- macOS Ventura (13) Gerät wird als mit Drittanbietersoftware verschlüsselt gemeldet, auch wenn es nicht verschlüsselt ist (und keine EFDE-Verschlüsselungsoptionen angeboten werden)

- Umgehung: Verwenden Sie eine Softwareinstallationsaufgabe (mit einem ESET Full Disk Encryption-Abonnement), um ESET Full Disk Encryption zu installieren.

- MSP-Administratoren, die ESET Cloud Office Security verwenden, können keine MSP-Kunden im ESET Cloud Office Security-Dashboard filtern.

- Linux-Endpunktbenutzer auf 11.x und höher können Vulnerability & Patch Management aktivieren; die Aktivierung ist jedoch auf unterstützte Distributionen beschränkt. Daher kann V&PM nicht auf allen Linux-Endpunkten aktiviert werden, und Aktivierungsversuche für nicht unterstützte Distributionen schlagen fehl (auch wenn sie in ESET PROTECT fälschlicherweise als berechtigt angezeigt werden).

- Die in ESET PROTECT angezeigten verfügbaren Patches enthalten möglicherweise nicht alle zugehörigen Abhängigkeiten für Linux-Endpunkt- und -Serveranwendungen v12.0, die unter RHEL, Amazon Linux, Oracle Linux, AlmaLinux oder Rocky Linux laufen. Wenn diese Patches angewendet werden, werden auch nicht aufgeführte Abhängigkeiten automatisch aktualisiert.

- Wenn Sie ein Upgrade auf eine höhere Schutzstufe durchführen (z. B. von ESET PROTECT Advanced auf ESET PROTECT Complete), funktionieren Ihre vorhandenen Aufgaben und zuvor erstellten Installationsprogramme nicht mehr. Sie müssen sie neu erstellen, um mit der höheren Schutzstufe arbeiten zu können.

- Die Konfiguration des Rogue Detection Sensors kann nicht über Konsolenrichtlinien verwaltet werden.

ESET Cloud Workload-Schutz

- Die Identität von Cloud-VMs kann sich nach Lebenszyklus-Vorgängen (z. B. Re-Image, Wiederherstellung aus Snapshot, Skalierung oder Klonen) ändern, was zu doppelten Assets, verwaisten Agenten oder inkonsistentem Schutzstatus in der Konsole führen kann.

Weitere Probleme und Voraussetzungen

-

- Einige synchronisierte Linux-VMs können nicht geschützt werden, da Secure Boot die Installation der Sicherheitsanwendung blockiert.

- Bei Entra/Azure/GCP-Integrationen schlägt die Erstellung der Integration fehl, wenn der Benutzer nicht über ausreichende Berechtigungen verfügt, um die erforderlichen Ressourcen für CWP-Integrationen zu erstellen

- Um dieses Problem teilweise zu entschärfen, überprüfen Sie während des Setup-Assistenten, ob der Benutzer die Berechtigung hat, eine Ressourcengruppe und einen Event Hub im ausgewählten Azure-Abonnement zu erstellen

- Prüfen Sie bei GCP, ob der Benutzer die Berechtigung hat, ein Projekt in seiner Organisation zu erstellen.

- Bei AWS werden die Ressourcen über eine CloudFormation-Vorlage erstellt.

- Um dieses Problem teilweise zu entschärfen, überprüfen Sie während des Setup-Assistenten, ob der Benutzer die Berechtigung hat, eine Ressourcengruppe und einen Event Hub im ausgewählten Azure-Abonnement zu erstellen

ESET Schwachstellen- und Patch-Management

- Nach dem Scannen auf Sicherheitslücken auf MS Windows Server zeigt der Bericht keine Sicherheitslücken im Betriebssystem an.

- Benutzer von Linux-Endpunkten 11.x und höher können Vulnerability & Patch Management aktivieren; die Aktivierung ist jedoch auf unterstützte Distributionen beschränkt. Daher kann V&PM nicht auf allen Linux-Endpunkten aktiviert werden, und Aktivierungsversuche für nicht unterstützte Distributionen schlagen fehl (auch wenn sie in ESET PROTECT fälschlicherweise als geeignet angezeigt werden).

- Die in ESET PROTECT angezeigten verfügbaren Patches enthalten möglicherweise nicht alle zugehörigen Abhängigkeiten für Linux-Endpunkt- und -Serveranwendungen v12.0, die unter RHEL, Amazon Linux, Oracle Linux, AlmaLinux oder Rocky Linux laufen. Wenn diese Patches angewendet werden, werden die nicht aufgelisteten Abhängigkeiten automatisch ebenfalls aktualisiert.

ESET Endpoint Security und ESET Endpoint Antivirus für Windows

- Wenn ESET Endpoint Security / ESET Endpoint Antivirus 12.1.2076.0 mit einem vollständigen Installationsprogramm aktualisiert wird, kann das Update fehlschlagen und das System bleibt ungeschützt. Weitere Informationen zu diesem Problem finden Sie unter ESET Customer Advisory: Obligatorische Auto-Updates von ESET-Sicherheitsanwendungen für die Windows-Plattform.

- der Anwendungsstatus "Das installierte Betriebssystem ist veraltet" wird in ESET Endpoint Antivirus und ESET Endpoint Security v11.0 und höher einige Tage nach dem Upgrade des Betriebssystems auf Windows 11 angezeigt. Der Anwendungsstatus wird nach 7 Tagen automatisch ausgeblendet.

- der Anwendungsstatus "Das installierte Betriebssystem ist veraltet" wird auf LTSB/LTSC-Builds von Windows 10 angezeigt.

- Während einer Push-Installation auf Client-Computern im Netzwerk wird möglicherweise die Fehlermeldung "Remote Registry Opening (ESET Security application Info) Result Code: 5 (Zugriff wird verweigert.)". Dies deutet auf einen Berechtigungskonflikt hin.

- Die Ausnahmen für den Ransomware-Beseitigungsordner müssen manuell nachbearbeitet werden, damit jeder Eintrag funktioniert - ein Sternchen muss angehängt werden.

- ESET-Aktionen sind im Kontextmenü von Windows 11 nicht vorhanden, nachdem die Anwendung über Windows RDP installiert wurde.

Überprüfen Sie die Berechtigungen eines bestimmten Benutzers

-

Klicken Sie auf die Schaltfläche Start, geben Sie regedit ein und klicken Sie im Menü auf der linken Seite auf das Symbol für den Registrierungseditor oder drücken Sie die Eingabetaste.

-

Klicken Sie mit der rechten Maustaste auf HKEY_LOCAL_MACHINE und wählen Sie im Menü die Option Berechtigungen aus.

-

Klicken Sie im Fenster Berechtigungen für HKEY_LOCAL_MACHINE auf Erweitert.

-

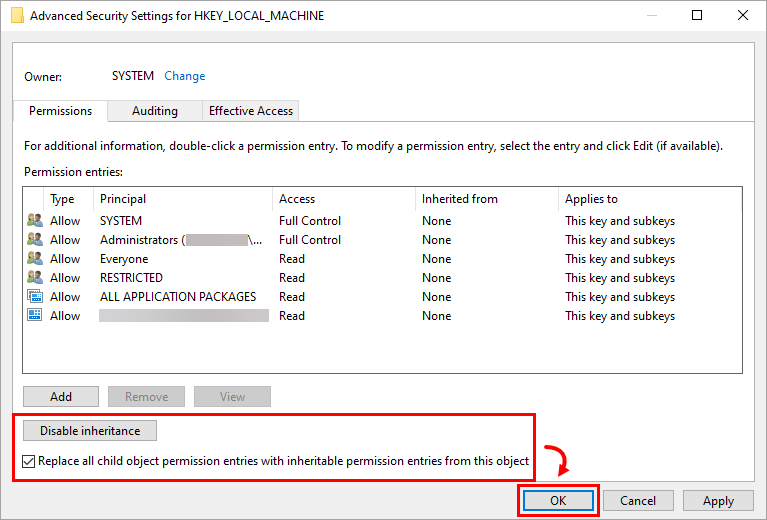

Vergewissern Sie sich, dass die Schaltfläche Vererbung deaktivieren angezeigt wird, und aktivieren Sie das Kontrollkästchen neben Alle Berechtigungseinträge für untergeordnete Objekte durch vererbbare Berechtigungseinträge von diesem Objekt ersetzen. Klicken Sie auf OK.

-

Klicken Sie auf OK, um das Fenster Berechtigungen zu schließen.

ESET Endpoint Antivirus für Linux

- Es ist nicht möglich, ESET Endpoint Antivirus für Linux Version 12.2 und früher auf Version 13.1 oder höher zu aktualisieren.

- Unter Snap installierte Anwendungen (z. B. Firefox) werden möglicherweise nicht auf bekannte Schwachstellen gescannt, so dass ihre Schwachstellen nicht aufgelistet werden.

ESET Mail Security für Microsoft Exchange

- Während der Installation von ESET Mail Security für Microsoft Exchange Server auf einem System, auf dem Microsoft Exchange Server 2013 SP1 installiert ist, oder wenn Sie Ihren Microsoft Exchange Server 2013 mit SP1 aktualisieren, während ESET Mail Security für Microsoft Exchange Server bereits ausgeführt wird, erhalten Sie möglicherweise die Fehlermeldung "0xC00CE503: MSG_E_COMMENTSYNTAX Falsche Syntax wurde in einem Kommentar verwendet". Wenden Sie den Microsoft-Hotfix an, um dieses Problem zu beheben.

- Schwachstellen-Scans können derzeit keine Schwachstellen für die Windows Server-Betriebssysteme auflisten.

ESET PROTECT Hub

- Sehen Sie sich die bekannten Probleme im ESET PROTECT Hub an (der Link ist nur für registrierte ESET PROTECT Hub-Kunden zugänglich, und Sie müssen sich anmelden, um den Inhalt zu sehen).

ESET Business-Konto

-

Bestehende Benutzer mit bereits aktivierten Konten erhalten möglicherweise die Meldung "Konto nicht aktiviert. Ihr Konto wurde noch nicht aktiviert.", wenn Sie versuchen, sich bei ESET Business Account anzumelden.

- Um das Problem zu beheben, wird empfohlen, den Prozess "Passwort vergessen" abzuschließen. Nachdem Sie ein neues Kennwort festgelegt haben, sollte der Zugriff auf das Konto wiederhergestellt sein.

- Die Anzahl der ESA-Benutzer überschreitet möglicherweise die angegebene Spanne.

- Aktivierte EFSU- und ESET Full Disk Encryption-Geräte werden nach der Aktivierung möglicherweise nicht mit einer Offline-Abonnementdatei angezeigt.

- Die Reaktivierung von ESET Cloud Office Security kann zu Problemen führen.

- Mehrere Abonnemententfernungen können zu einem unerwarteten Fehler führen.

- Doppelt aktivierte Geräte werden möglicherweise angezeigt, wenn ein Abonnement vom ESET Lizenzadministrator zum ESET Business Account migriert wird.

- Die Anzahl der aktivierten Geräte, die auf dem Dashboard angezeigt wird, spiegelt möglicherweise nicht genau die Anwendungsnutzung wider.

- Die Herabstufung eines Abonnements auf eine Heimanwendung ist möglicherweise nicht auf ein ESET Business-Konto anwendbar.

- Sie können nur Abonnements mit bis zu 200 Plätzen deaktivieren.

- Das Filtern nach dem LastSeen-Status oder das Sortieren nach aufsteigender/absteigender Reihenfolge funktioniert im Abschnitt Aktivierte Geräte der EBA nicht.

ESET MSP-Verwalter

- Siehe die bekannten Probleme in ESET MSP Administrator.

ESET Inspect On-Prem und ESET Inspect

- ESET Inspect On-Prem (alle Versionen): Bei der Installation oder dem Upgrade des ESET Inspect-Servers mit ESET PROTECT Version 11.1 muss das Benutzerkonto, das während des Prozesses verwendet wird, über die Berechtigung ESET Inspect-Server und die Berechtigung Client-Task (die gesamte Kategorie) verfügen, damit die Installation oder das Upgrade korrekt funktioniert.

ESET Secure Authentication On-Prem

- ESET Secure Authentication Version 3.0.69.0 sendet keine Radiusattribute

- Neustart oder Neuinstallation des ESET Secure Authentication Dienstes (Active Directory integrierter Modus) nicht möglich

ESET Endpoint-Verschlüsselung

- Das Hochladen eines EEE für ein macOS-Client-Paket auf einen ESET Endpoint Encryption-Server im Nicht-Multi-Tenant-Modus schlägt fehl. Sie können die Versionsnummer auf dem Anmeldebildschirm überprüfen. Beispielsweise zeigt 3.3.0.321 MT an, dass sich der Server im Multi-Tenant-Modus befindet. 3.3.0.321 bedeutet, dass er sich im Nicht-Mandantenmodus befindet und ein Fehler auftritt.

- Bei der Installation eines Windows Feature-Updates schlägt der Prozess mit der Meldung 0xC1900101 - 0x20017 The installation failed in the SAFE_OS phase with an error during BOOT operation fehl.

- Einige Dell Latitude-Systeme booten nicht, nachdem sie vollständig verschlüsselt wurden.

- In den ESET Endpoint Encryption-Client-Versionen 5.3.71 und 5.3.75 schlägt der sichere Start nach dem Starten der Festplattenverschlüsselung auf einem Computer, der von Direct Endpoint Management (DEM) verwaltet wird, fehl und die Verschlüsselung wird nicht gestartet. Verwenden Sie weiterhin die vorherige Version des ESET Endpoint Encryption-Clients, bis die Fehlerbehebung in einer späteren Version veröffentlicht wird.

DELL-Systeme lassen sich nach ESET Full Disk Encryption nicht starten

Die folgenden DELL Latitude-Systeme sind bekanntermaßen betroffen, wenn Legacy BIOS aktiviert ist und SATA-Betrieb entweder auf AHCI oder RAID On eingestellt ist:

- E7250

- E7350

- E7450 (Ultrabook der Serie 7000)

- E5250

- E5350

- E5450

- E5550 (5000er Laptop-Serie)

Es ist nicht bekannt, dass Systeme, die im UEFI-Modus gestartet werden, betroffen sind. Bestimmte Versionen des BIOS in diesen DELL Latitude-Systemen weisen bekanntermaßen einen Fehler auf, der dazu führt, dass die Festplattenverschlüsselung beim Start nicht korrekt auf die Festplatte zugreifen kann. Ein schwarzer Bildschirm mit einem blinkenden Cursor erscheint, wenn Sie Ihren Computer starten.

Dies kann sofort nach der vollständigen Verschlüsselung des Systems auftreten oder zu einem späteren Zeitpunkt nach mehreren erfolgreichen Neustarts. Dies betrifft nicht nur ESET Endpoint Encryption Full Disk Encryption, sondern auch viele andere Hersteller von Festplattenverschlüsselungssoftware.

Ein von DELL bereitgestelltes BIOS-Update könnte das Problem beheben.

ESET Endpoint Security für Android

- Aufgrund von Änderungen in Stock Android durch Google kann ESET Endpoint Security für Android die relevanten Schritte im Zusammenhang mit dem Befehl Wipe nicht mehr ausführen. Um zumindest eine gewisse Datensicherheit auf Android 6-Geräten zu gewährleisten, verhält sich dieser Befehl wie ein erweiterter Werksreset. Unter anderem führt der Prozess letztendlich zu einer Wiederherstellung der Werkseinstellungen.

- Aufgrund von Änderungen in Android 7 ermöglicht Google dem Benutzer, einen aktiven Geräteadministrator zu deaktivieren und die App in einer einzigen Aktion zu deinstallieren. Benutzer können EESA nun deinstallieren, ohne das Administrator-Passwort einzugeben.

- Wenn Sie eine aktive App auf Ihrem Android 6 (Marshmallow)-Gerät mit Bildschirm-Overlay-Berechtigungen haben, können Sie keiner anderen App, einschließlich Ihrer ESET-Anwendung, Berechtigungen erteilen. Um Berechtigungen für Ihre ESET-Anwendung zu aktivieren, müssen Sie die Bildschirm-Overlay-Berechtigungen für die App deaktivieren.

ESET Endpoint Antivirus und ESET Endpoint Security für macOS

Version 9.x (ESET Endpoint Security für macOS)

- Nur-Lese-Regeln in der Gerätesteuerung können manchmal ein ungewöhnliches Systemverhalten beim Umgang mit Wechselmedien auslösen.

- V&PM-Probleme - macOS Scanning und Patching funktionieren nicht unter macOS 26 (Tahoe), ebenso funktioniert das Patchen von Drittanbieter-Anwendungen nicht.

- In den Vorgängerversionen 7.1 und 7.2 wurden die TSN-RTP-Einstellungen von Version 6 fälschlicherweise migriert. Wenn der Benutzer ein Upgrade von Version 6 auf eine frühere Version des 7.1 oder 7.2 Builds durchführt, empfehlen wir dringend, Version 9 zu installieren, die Einstellungen RTP TSN → Für alle Dateioperationen zu öffnen und die Einstellung Erweiterte Heuristik zu deaktivieren. Diese Einstellung wurde bei der Migration von Version 6 fälschlicherweise auf Ein gesetzt.

- Das Proxy-Passwort wird im Konfigurationsdump nicht verschlüsselt.

- Der volle Festplattenzugriff geht nach dem Neustart von macOS Sonoma verloren.

- Dies ist ein macOS-Problem, das Apple kennt und in kommenden kleineren macOS-Versionen beheben wird.

- Wir haben einen Workaround für dieses Problem hinzugefügt, und der volle Festplattenzugriff geht nicht verloren, zumindest nicht auf echter Hardware. In virtuellen Umgebungen kann er dennoch verloren gehen. Die Problemumgehung bleibt dieselbe wie in Version 7.4.

Version 8.x (ESET Endpoint Security für macOS)

- In den Vorgängerversionen 7.1 und 7.2 wurden die TSN-RTP-Einstellungen von Version 6 fälschlicherweise migriert. Wenn der Benutzer ein Upgrade von Version 6 auf eine frühere Version des 7.1 oder 7.2 Builds durchführt, empfehlen wir dringend, Version 9 zu installieren, die Einstellungen RTP TSN → Für alle Dateioperationen zu öffnen und die Einstellung Erweiterte Heuristik zu deaktivieren. Diese Einstellung wurde bei der Migration von Version 6 fälschlicherweise auf Ein gesetzt.

- Das Proxy-Kennwort wird im Konfigurationsdump nicht verschlüsselt.

- Der volle Festplattenzugriff geht nach dem Neustart von macOS Sonoma verloren.

- Dies ist ein macOS-Problem, das Apple kennt und in kommenden kleineren macOS-Versionen beheben wird.

- Wir haben einen Workaround für dieses Problem hinzugefügt, und der volle Festplattenzugriff geht nicht verloren, zumindest nicht auf echter Hardware. In virtuellen Umgebungen kann er dennoch verloren gehen. Die Problemumgehung bleibt dieselbe wie in Version 7.4.

Version 7.4 (ESET Endpoint Antivirus für macOS)

- Der Einrichtungsassistent wird während der Ferninstallation angezeigt. Wenn der Onboarding-Assistent ausgeführt wird, übermittelt die Anwendung ihren Status nicht an die ESET PROTECT Web Console, so dass der Administrator nicht über den aktuellen Status der Anwendung informiert ist

- Umgehung

- Hauptmethode: Erstellen Sie eine Dummy-Konfigurationsdatei, bevor Sie die Remote-Installation starten.

- Alternative Methode 1: Der lokale Benutzer verlässt den Einführungsassistenten.

- Alternative Methode 2: Starten Sie nach der Installation das Endgerät neu. Dadurch wird der Einführungsassistent beendet, und die Anwendung wird korrekt gestartet.

- Umgehung

ESET Server Security für Linux

- Es ist nicht möglich, ESET Server Security für Linux Version 12.2 und früher auf Version 13.1 oder später zu aktualisieren.

- Webgui kann sich nicht an die Netzwerkschnittstelle binden.

ESET Direct Endpoint Management-Plugin für ConnectWise Automate

ESET Direct Endpoint Management-Plugin für N-able N-central

ESET Direct Endpoint Management-Plugin für NinjaOne

- Sehen Sie sich die bekannten Probleme im ESET Direct Endpoint Management Plugin für NinjaOne an.