Problema

- Configurazione di impostazioni antispam aggiuntive in ESET Mail Security per Microsoft Exchange Server

- Creare un criterio in ESET PROTECT con impostazioni antispam aggiuntive per ESET Mail Security for Microsoft Exchange Server per proteggersi dal malware ransomware (file coder)

- Creare manualmente un criterio ESET PROTECT/configurare le impostazioni in ESET Mail Security per Microsoft Exchange Server

- Scaricare e importare il criterio ESET PROTECT

- Esempio di filtraggio del dropper ransomware

Dettagli

Fare clic per espandere

Utilizzando le regole Antispam predefinite, le e-mail in arrivo sono già filtrate sul server di posta. Ciò garantisce che l'allegato contenente il dropper dannoso non venga consegnato alla casella di posta dell'utente finale e che il ransomware non possa essere eseguito.

Per prevenire ulteriormente il malware ransomware sul server Microsoft Exchange, creare le seguenti regole nell'ultima versione di ESET Mail Security per Microsoft Exchange Server o creare e applicare un criterio ESET PROTECT.

Soluzione

Creare manualmente un criterio ESET PROTECT/configurare le impostazioni in ESET Mail Security per Microsoft Exchange Server

- Aprire ESET PROTECT o ESET PROTECT On-Prem. Nel menu a discesa Collegamenti rapidi, fare clic su Crea nuovo criterio.

ESET Mail Security per gli utenti di Microsoft Exchange Server:

Aprire la finestra del programma principale del prodotto ESET Windows, premere il tasto F5 per accedere all'impostazione avanzata e procedere al passaggio 3. Fare clic su Impostazioni e, nel menu Seleziona prodotto, fare clic su Crea nuovo criterio.

-

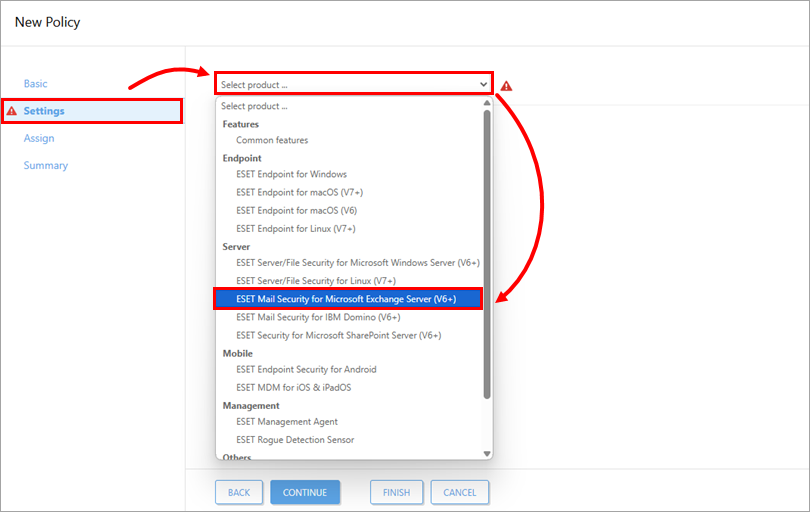

Fare clic su Impostazioni e nel menu a discesa Seleziona prodotto selezionare ESET Mail Security per Microsoft Exchange Server (V6+).

Figura 1-1

-

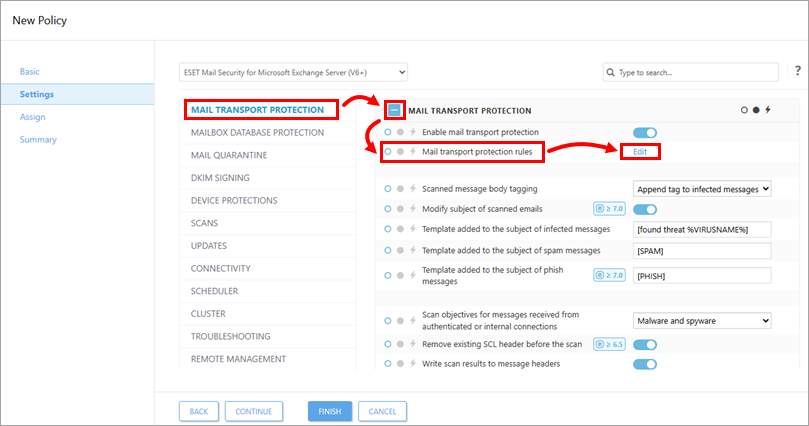

Fare clic suProtezione trasporto posta. Espandere Protezione trasporto posta e fare clic su Modifica accanto a Regole di protezione trasporto posta.

Figura 1-2 -

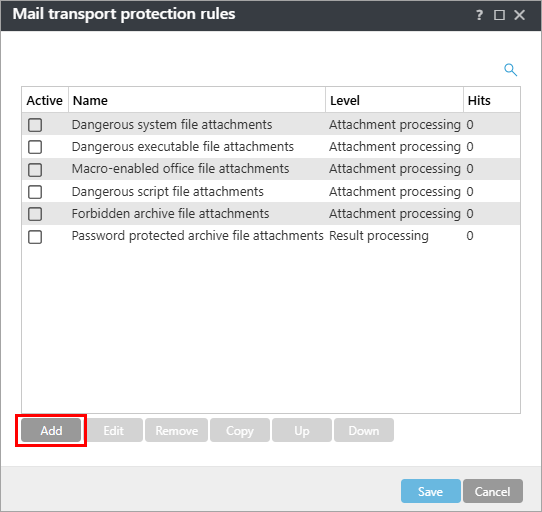

Fare clic su Aggiungi per creare una regola per mettere in quarantena i dropper ransomware più comuni.

Figura 1-3 -

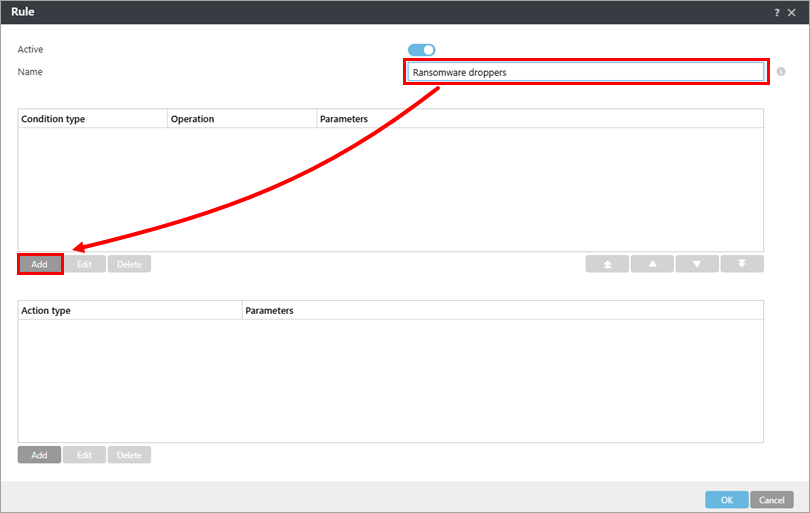

Digitare Ransomware droppers nel campo Nome. Nella sezione Tipo di condizione, fare clic su Aggiungi.

Figura 1-4 -

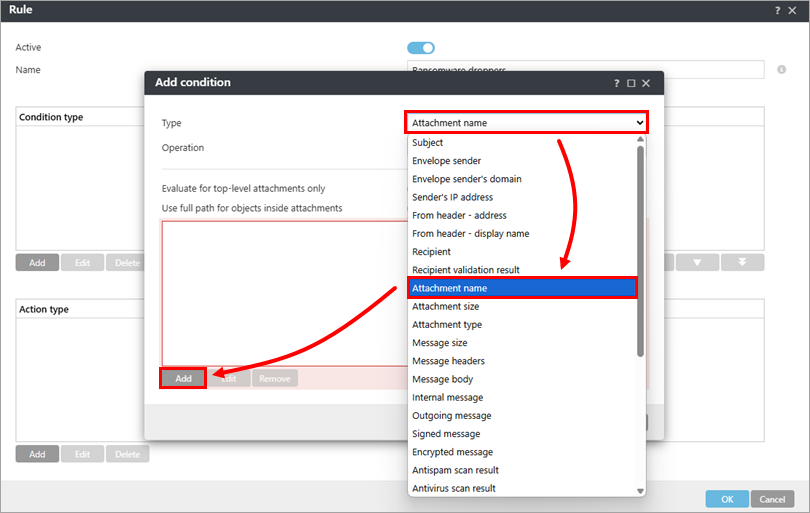

Dal menu a discesa Tipo , selezionare Nome allegato e fare clic su Aggiungi.

Figura 1-5 -

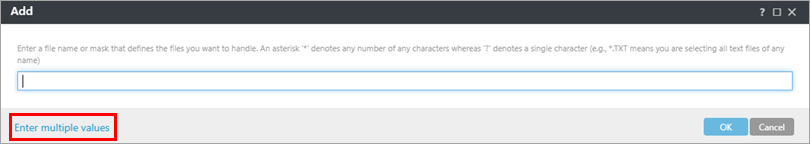

Fare clic su Inserisci valori multipli.

Figura 1-6 -

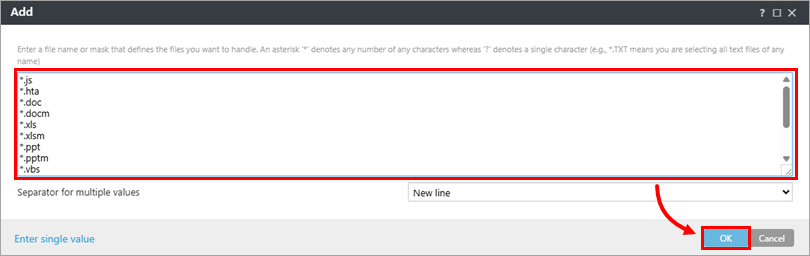

Digitate i seguenti nomi di file, premendo Return o Invio dopo ciascuno di essi e fate clic su OK → OK.

- *.js/li>

- *.hta

- *.doc

- *.docm

- *.xls

- *.xlsm

- *.ppt

- *.pptm

- *.vbs

- *.bat

- *.wsf

- *.7z

- *.zip

- *.rar

Figura 1-7

-

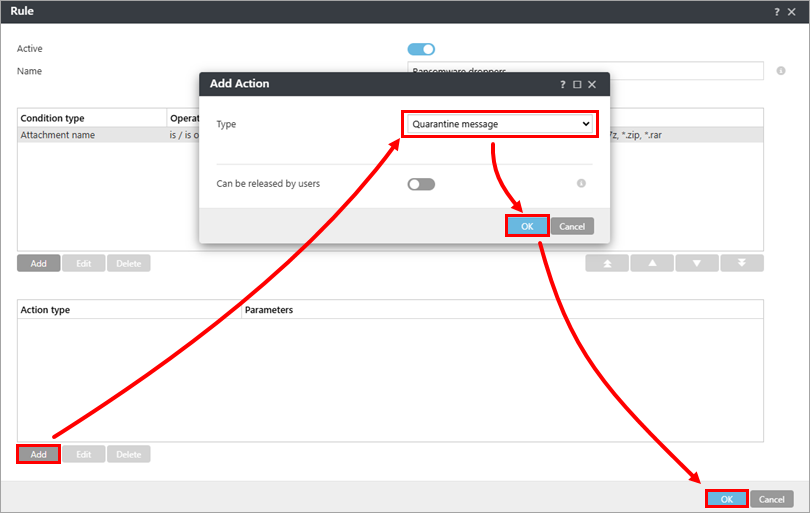

Fare clic su Aggiungi in Tipo di azione e nel menu a discesa Tipo selezionare l'azione preferita. In questo esempio, abbiamo selezionato Messaggio in quarantena. Fare clic su OK → OK.

Figura 1-8

-

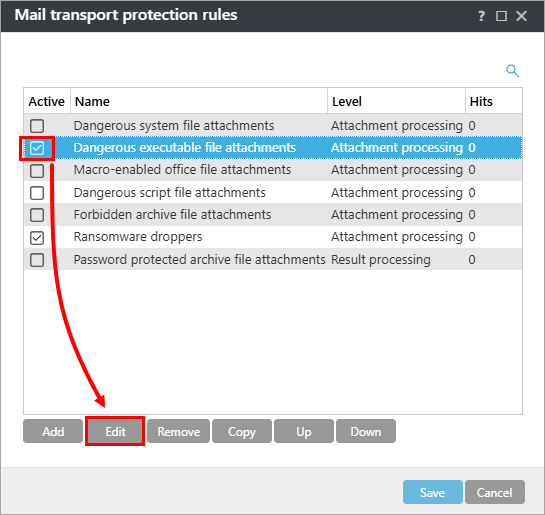

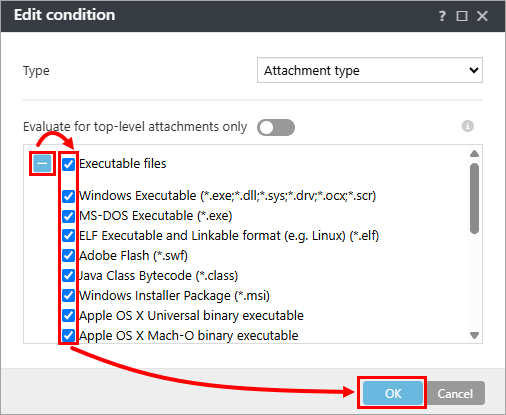

Selezionate la casella di controllo accanto a Pericolosi allegati di file eseguibili e fate clic su Modifica.

Figura 1-9 -

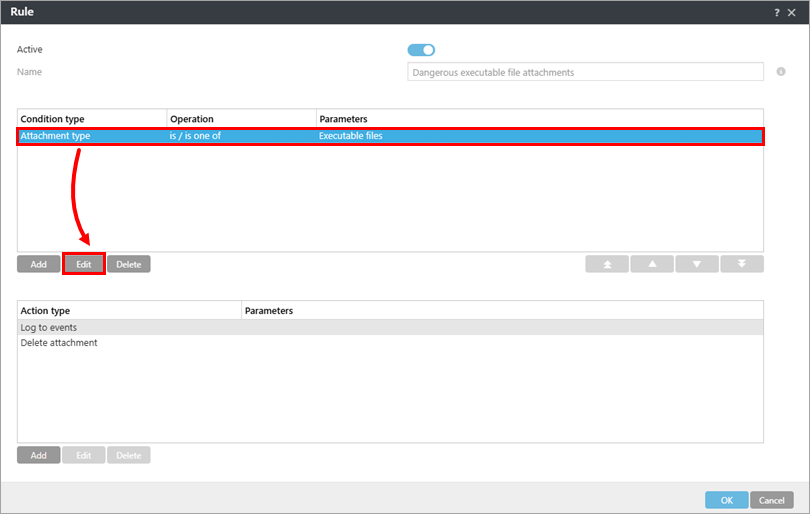

Selezionate la voce in Tipo di condizione e fate clic su Modifica.

Figura 1-10 -

Fare clic sull'icona più

per espandere File eseguibili, selezionare la casella di controllo accanto a ciascun tipo di file che si desidera consentire nel proprio ambiente di sistema (la selezione della casella di controllo deselezionerà l'elemento dall'essere eliminato dal tipo di azione scelto al punto 10) e fare clic su OK → OK.

per espandere File eseguibili, selezionare la casella di controllo accanto a ciascun tipo di file che si desidera consentire nel proprio ambiente di sistema (la selezione della casella di controllo deselezionerà l'elemento dall'essere eliminato dal tipo di azione scelto al punto 10) e fare clic su OK → OK.

Figura 1-11

Vengono elaborati i seguenti allegati di file eseguibili. Se l'ambiente di rete richiede l'uso di uno di questi formati di file, è possibile modificare i formati di file bloccati. La maggior parte delle aziende potrebbe voler deselezionare i formati .exe e .msi.

-

- Eseguibile Windows (*.exe, *.dll,* .sys*, *.drv; *.ocx, *.scr)

- Eseguibile MS-DOS (*.exe)

- Formato eseguibile e collegabile ELF (ad esempio, Linux) (*.elf)

- Adobe Flash (*.swf)

- Bytecode di classe Java (*.class)

- Pacchetto di installazione Windows (*.msi)

- Eseguibile binario Apple OS X Universal

- Eseguibile binario Apple OS X Mach-O

- Eseguibile Android (*.dex)

-

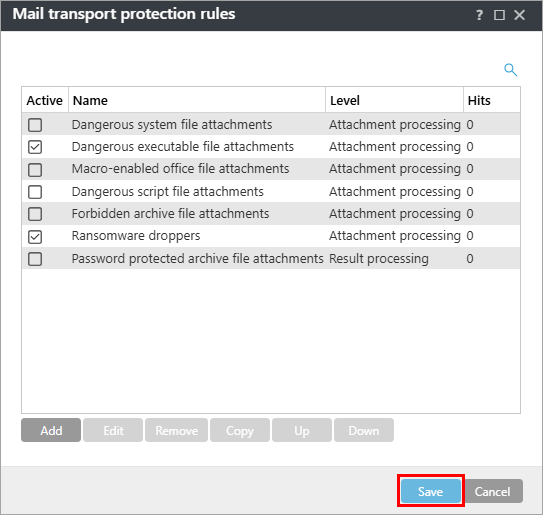

Nella finestra Regole di protezione del trasporto della posta , fare clic su Salva. Espandere Assegna per assegnare il criterio a un client o a un gruppo; altrimenti, fare clic su Fine nella schermata Nuovo criterio - Impostazioni. Se assegnate, le impostazioni del criterio verranno applicate ai gruppi o ai computer client di destinazione quando effettueranno il check-in in ESET PROTECT.

Figura 1-12

ESET Mail Security per gli utenti di Microsoft Exchange Server:

Se si utilizza ESET Mail Security per Microsoft Exchange Server senza gestione remota, fare clic su OK → OK.

Scaricare e importare il criterio ESET PROTECT

Il criterio ESET PROTECT per ESET Mail Security for Microsoft Exchange Server con impostazioni Antispam aggiuntive per la protezione dal malware ransomware (file coder) può essere scaricato e importato dal link sottostante.

Il criterio ESET PROTECT è disponibile solo per la versione più recente dei prodotti ESET. La compatibilità con le versioni precedenti non può essere garantita.

-

Scarica il criterio ESET PROTECT di protezione aggiuntiva contro i ransomware.

-

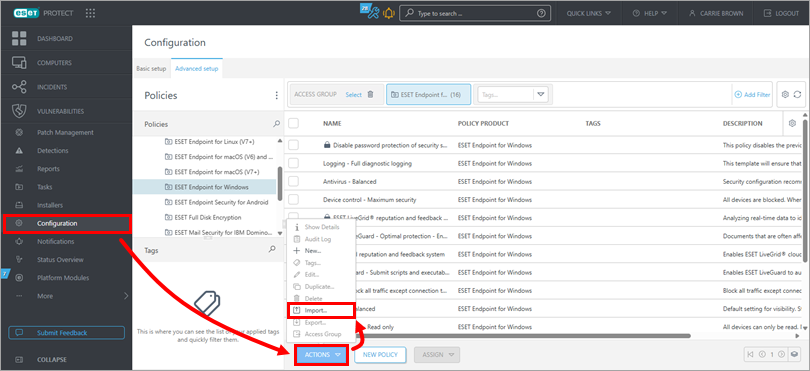

Aprire ESET PROTECT o ESET PROTECT On-Prem. Nel menu principale.

-

Fare clic su Configurazione → Azioni → Importazione.

Figura 2-1 -

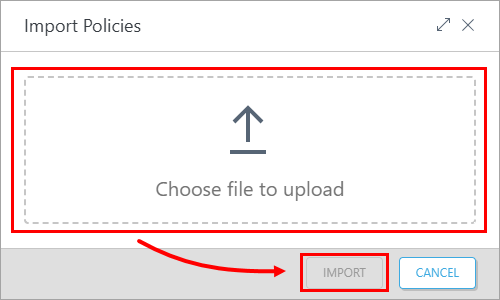

Fare clic su Scegli file da caricare, selezionare il criterio scaricato e fare clic su Importa.

Figura 2-2 -

Assegnare il criterio a un client o assegnarlo a un gruppo. Le impostazioni del criterio verranno applicate ai gruppi o ai computer client di destinazione quando effettueranno il check-in in ESET PROTECT.

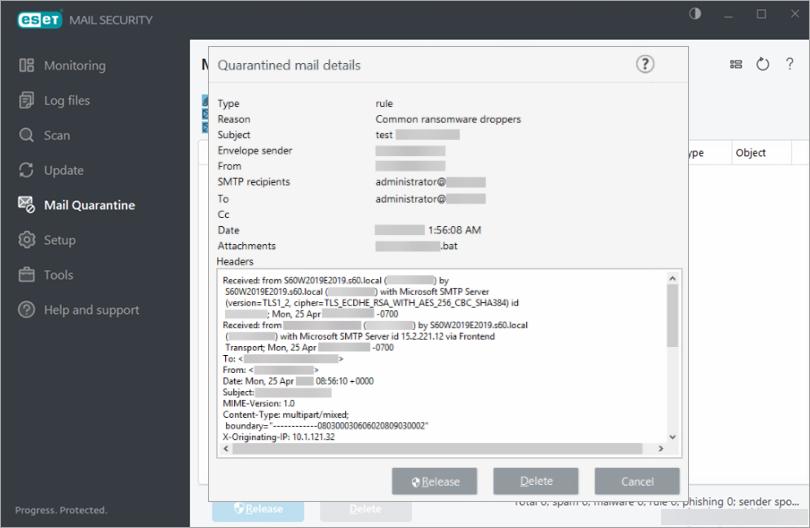

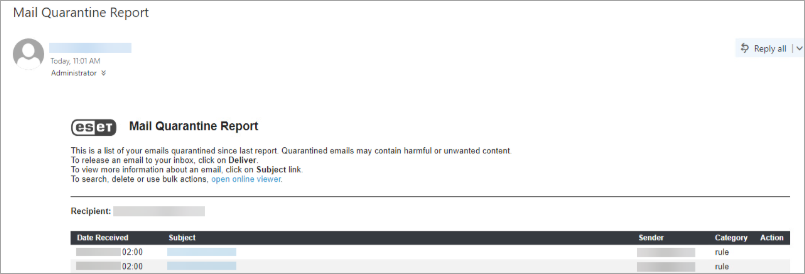

Esempio di filtraggio dei dropper ransomware

Di seguito viene riportato un esempio del criterio Ransomware dropper che filtra un dropper ransomware, insieme a un rapporto di quarantena della posta corrispondente: