Probleem

- Extra antispam-instellingen configureren in ESET Mail Security voor Microsoft Exchange Server

- Maak een beleid in ESET PROTECT of ESET PROTECT On-Prem met extra antispaminstellingen voor ESET Mail Security for Microsoft Exchange Server om te beschermen tegen ransomware-malware (bestandscoder)

- Maak handmatig een ESET PROTECT beleid aan/configureer de instellingen in ESET Mail Security voor Microsoft Exchange Server

- ESET PROTECT Policy downloaden en importeren

- Voorbeeld van Ransomware dropper filtering

Click an image to open the ESET Knowledgebase article for anti-ransomware best practices and additional product configurations:

Details

Klik om uit te breiden

Met behulp van de standaard Antispamregels worden inkomende e-mails al gefilterd op de mailserver zelf. Dit zorgt ervoor dat de bijlage met de schadelijke dropper niet wordt afgeleverd bij de mailbox van de eindgebruiker en de ransomware niet kan worden uitgevoerd.

Om ransomware-malware op uw Microsoft Exchange-server verder te helpen voorkomen, maakt u de volgende regels in de nieuwste ESET Mail Security for Microsoft Exchange Server of maakt u een ESET PROTECT Policy aan en past u deze toe.

Oplossing

Maak handmatig een ESET PROTECT-beleid aan/configureer de instellingen in ESET Mail Security voor Microsoft Exchange Server

-

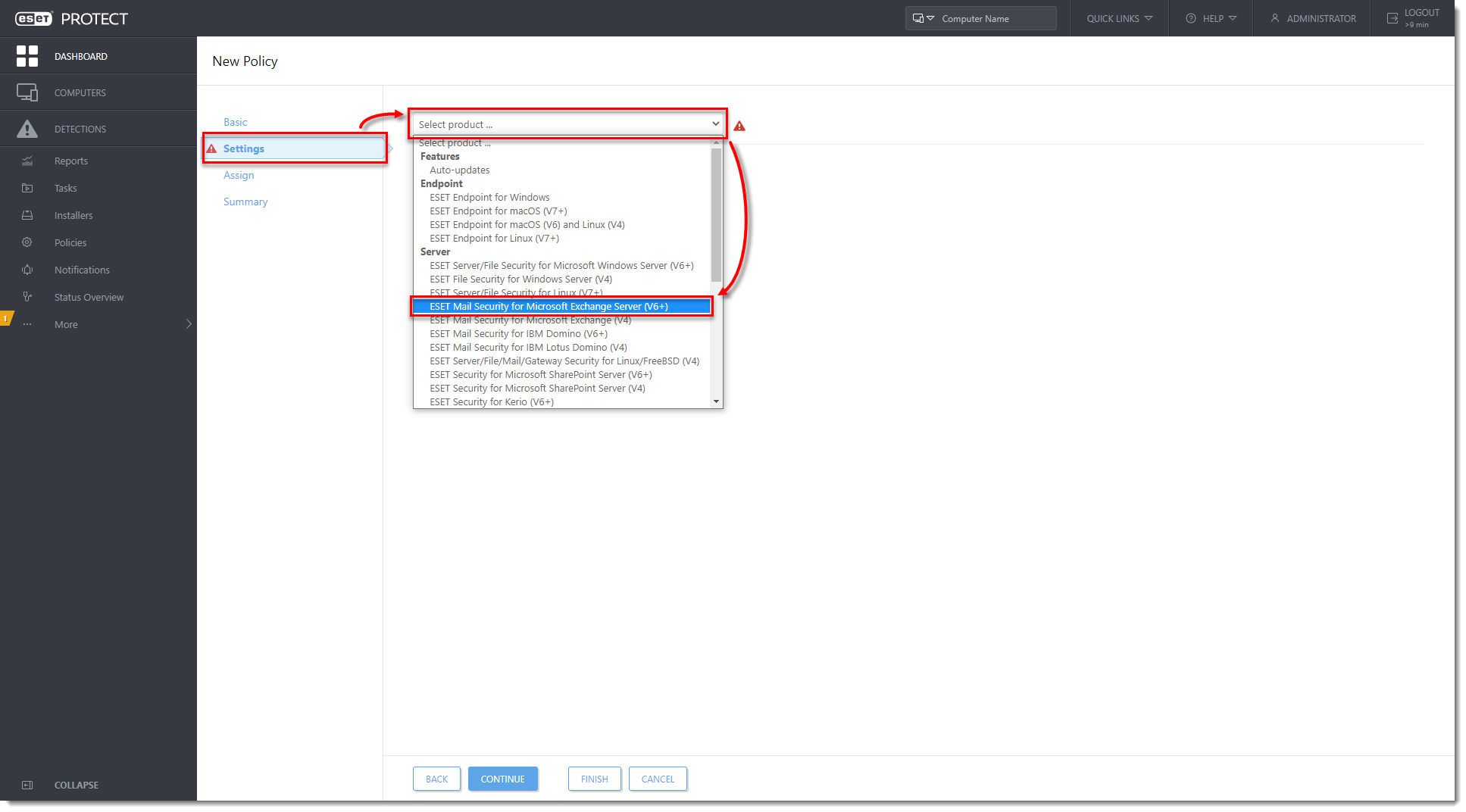

Open de ESET PROTECT of ESET PROTECT On-Prem. Klik in het vervolgkeuzemenu Snelle koppelingen op Nieuw beleid maken.

ESET Mail Security voor Microsoft Exchange Server gebruikers:

Open het hoofdprogrammavenster van uw ESET Windows-product, druk op de F5-toets om naar Geavanceerde instellingen te gaan en ga verder naar Stap 3.

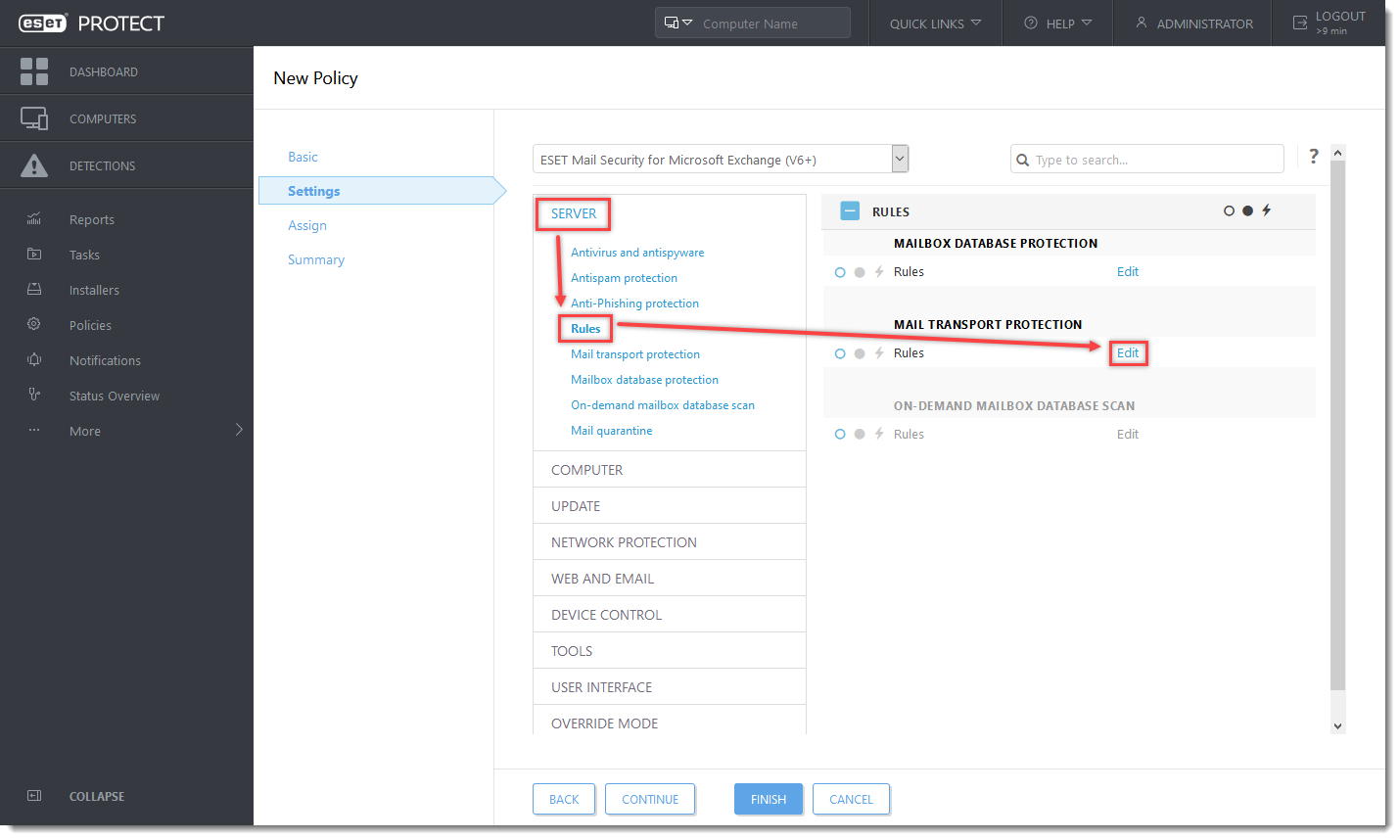

- Klik op Instellingen en selecteer in het vervolgkeuzemenu Selecteer product ESET Mail Security voor Microsoft Exchange Server (V6+).

Klik op de afbeelding om deze groter weer te geven in een nieuw venster

Klik op de afbeelding om deze groter weer te geven in het nieuwe venster

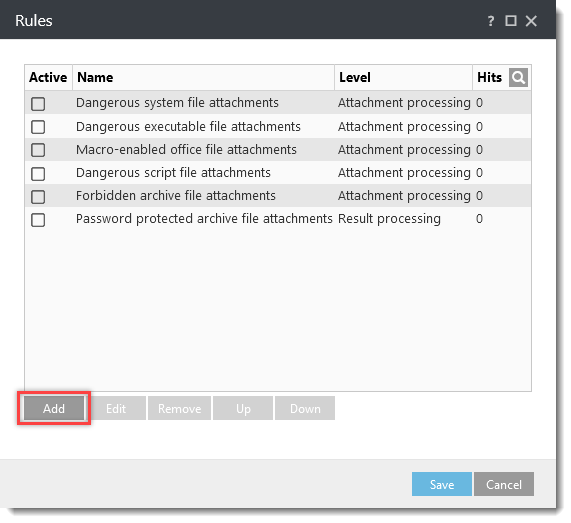

- Klik op Toevoegen om een regel te maken om veelvoorkomende ransomware-droppers in quarantaine te plaatsen.

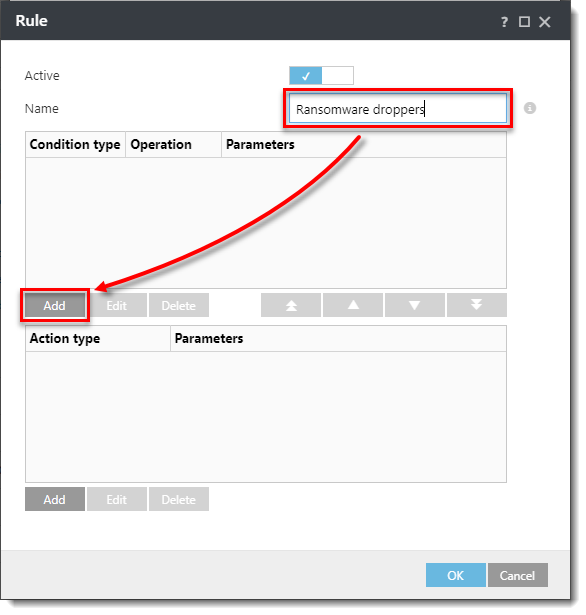

- Typ Ransomware-droppers in het veld Naam. Klik in de sectie Type voorwaarde op Toevoegen.

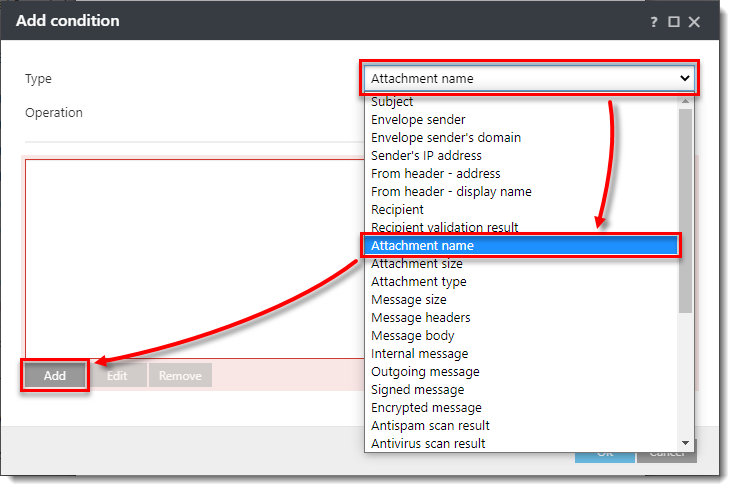

- Selecteer Naam bijlage in het vervolgkeuzemenu Type en klik op Toevoegen.

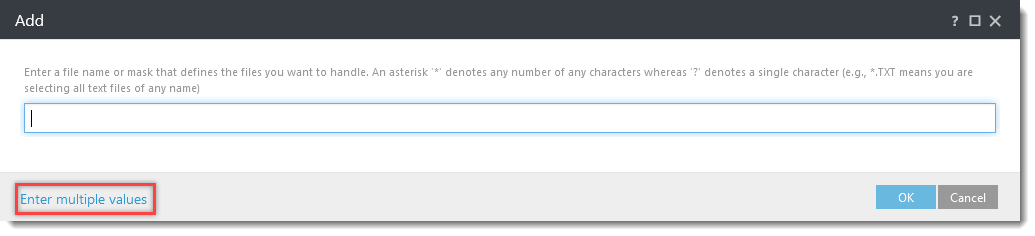

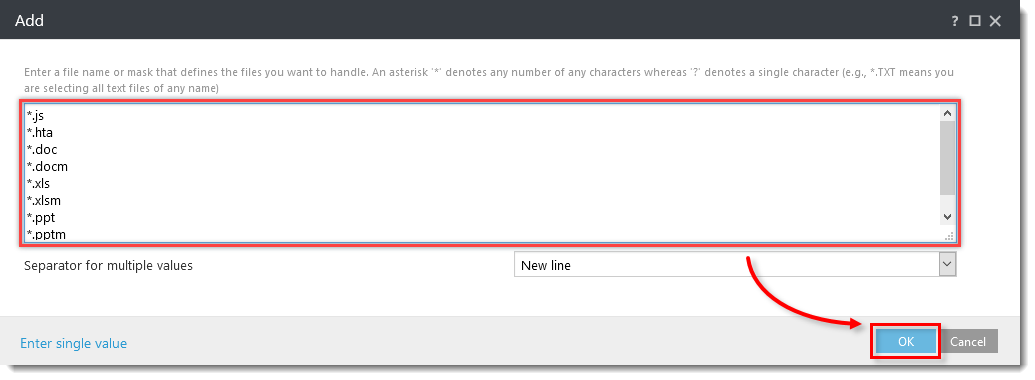

- Klik op Meerdere waarden invoeren.

-

Typ de volgende bestandsnamen, druk op Return of Enter na elke naam en klik op OK → OK.

- *.js

- *.hta

- *.doc

- *.docm

- *.xls

- *.xlsm

- *.ppt

- *.pptm

- *.vbs

- *.bat

- *.wsf

- *.7z

- *.zip

- *.rar

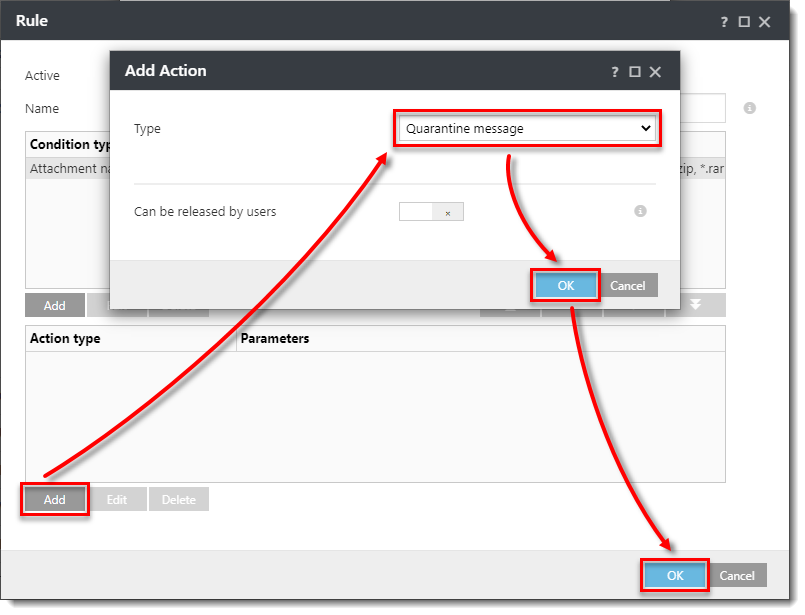

- Klik op Toevoegen onder Actietype en selecteer in het vervolgkeuzemenu Type de gewenste actie. In dit voorbeeld hebben we Quarantainemelding geselecteerd. Klik op OK → OK.

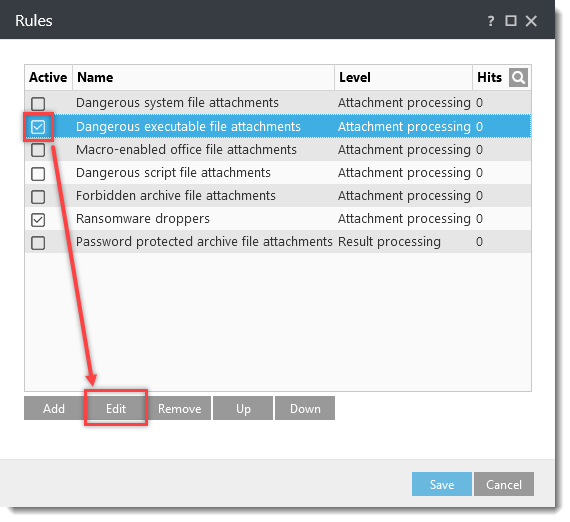

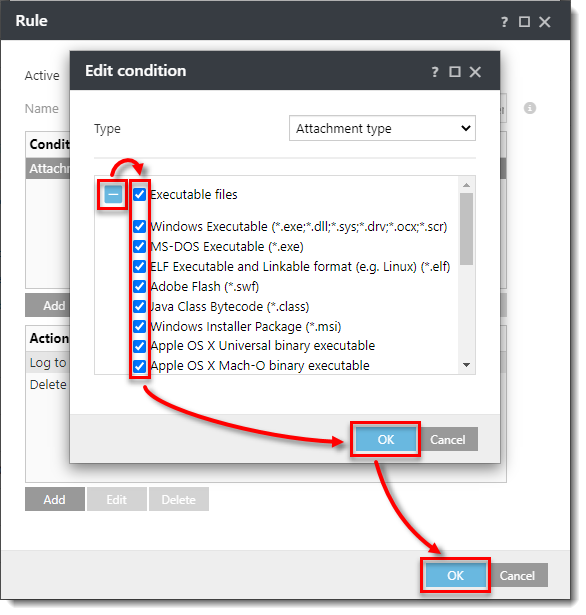

- Schakel het selectievakje naast Uitvoerbare bestandsbijlagen gevaarlijk in en klik op Bewerken.

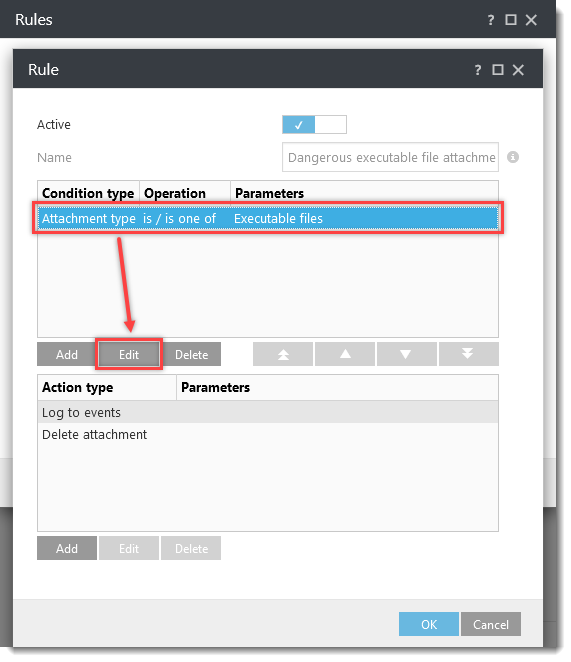

- Selecteer het item onder Type voorwaarde en klik op Bewerken.

- Klik op het pluspictogram

om Uitvoerbare bestanden uit te vouwen, schakel het selectievakje in naast elk bestandstype dat u wilt toestaan in uw systeemomgeving (als u het selectievakje inschakelt, wordt het item niet langer verwijderd door het Actietype dat u in stap 10 hierboven hebt gekozen) en klik vervolgens op OK → OK.

om Uitvoerbare bestanden uit te vouwen, schakel het selectievakje in naast elk bestandstype dat u wilt toestaan in uw systeemomgeving (als u het selectievakje inschakelt, wordt het item niet langer verwijderd door het Actietype dat u in stap 10 hierboven hebt gekozen) en klik vervolgens op OK → OK.

De volgende uitvoerbare bestandsbijlagen worden verwerkt. Als uw netwerkomgeving het gebruik van een van deze bestandsindelingen vereist, kunt u wijzigen welke bestandsindelingen worden geblokkeerd. De meeste bedrijven zullen de .exe- en .msi-bestandsindelingen deselecteren.

-

- Windows Executable (*.exe, *.dll,* .sys*, *.drv; *.ocx, *.scr)

- MS-DOS uitvoerbaar (*.exe)

- ELF Uitvoerbaar en koppelbaar formaat (bijvoorbeeld Linux) (*.elf)

- Adobe Flash (*.swf)

- Java-klasse bytecode (*.class)

- Windows-installatiepakket (*.msi)

- Apple OS X Universal binair uitvoerbaar

- Apple OS X Mach-O binair uitvoerbaar

- Android uitvoerbaar (*.dex)

-

Klik in het venster Regels op Opslaan. Vouw Toewijzen uit om het beleid aan een client of groep toe te wijzen; klik anders op Voltooien in het scherm Nieuw beleid - Instellingen. Indien toegewezen, worden uw beleidsinstellingen toegepast op de doelgroepen of clientcomputers wanneer zij zich aanmelden bij ESET PROTECT of ESET PROTECT On-Prem.

ESET Mail Security voor Microsoft Exchange Server gebruikers:

Als u ESET Mail Security for Microsoft Exchange Server gebruikt zonder beheer op afstand, klikt u op OK → OK.

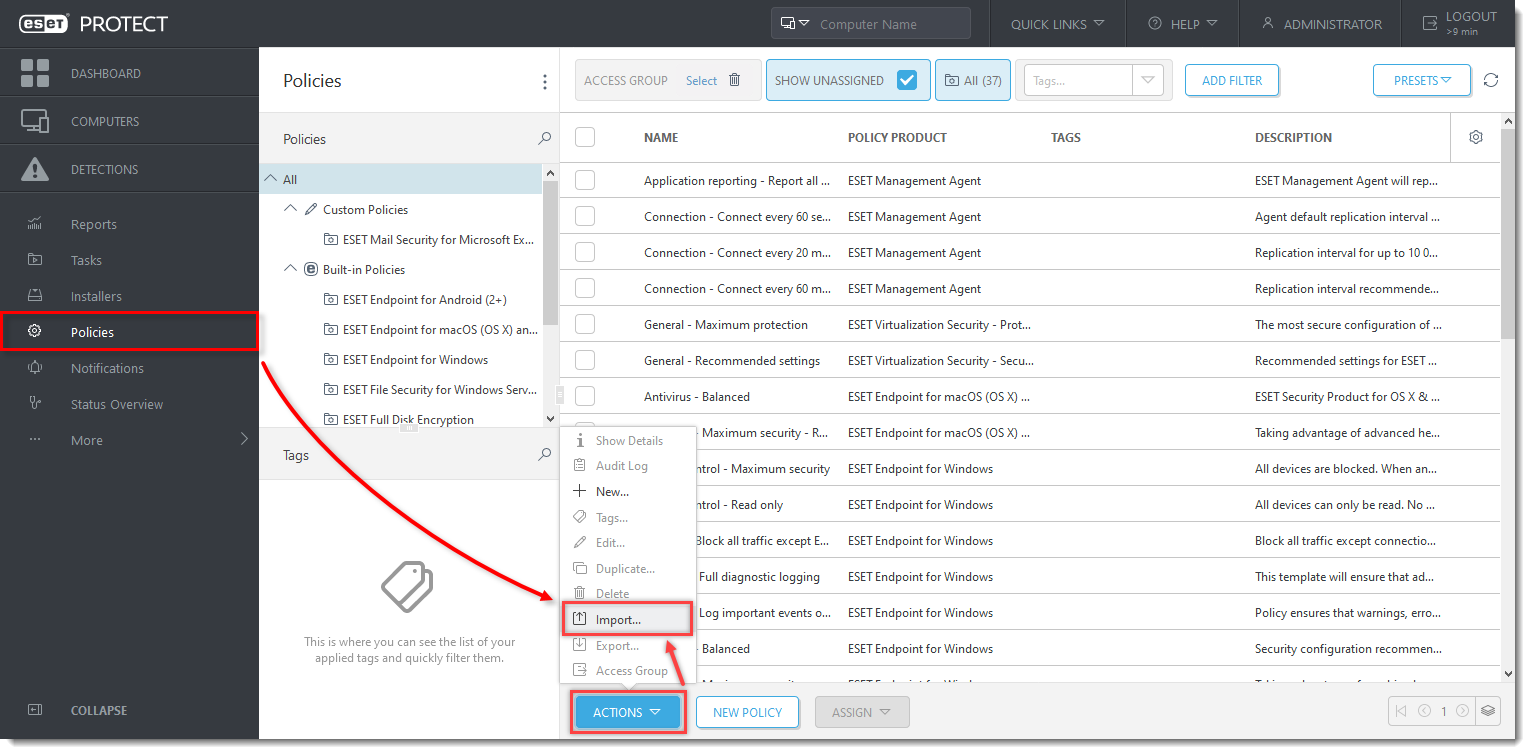

Het ESET PROTECT-beleid downloaden en importeren

Het ESET PROTECT-beleid voor ESET Mail Security for Microsoft Exchange Server met extra antispaminstellingen voor bescherming tegen ransomware-malware (bestandscoder) kan worden gedownload en geïmporteerd via de onderstaande koppeling.

De ESET PROTECT Policy is alleen beschikbaar voor de nieuwste versie van ESET producten. Compatibiliteit met eerdere versies kan niet worden gegarandeerd.

-

Download de Extra bescherming tegen Ransomware ESET PROTECT Policy.

-

Open de ESET PROTECT of ESET PROTECT On-Prem. In het hoofdmenu.

- Klik op Beleid → Acties → Importeren.

Klik op de afbeelding om deze groter weer te geven in het nieuwe venster

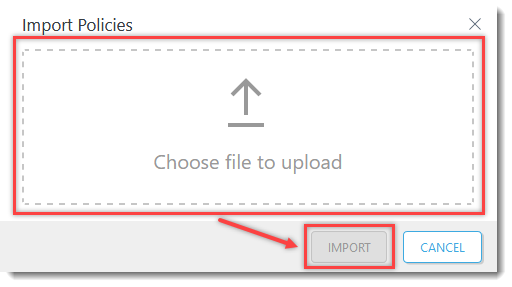

- Klik op Bestand kiezen om te uploaden, selecteer het gedownloade beleid en klik op Importeren.

-

Wijs het beleid toe aan een client of wijs het beleid toe aan een groep. De beleidsinstellingen worden toegepast op de doelgroepen of clientcomputers wanneer ze zich aanmelden bij ESET PROTECT of ESET PROTECT On-Prem.

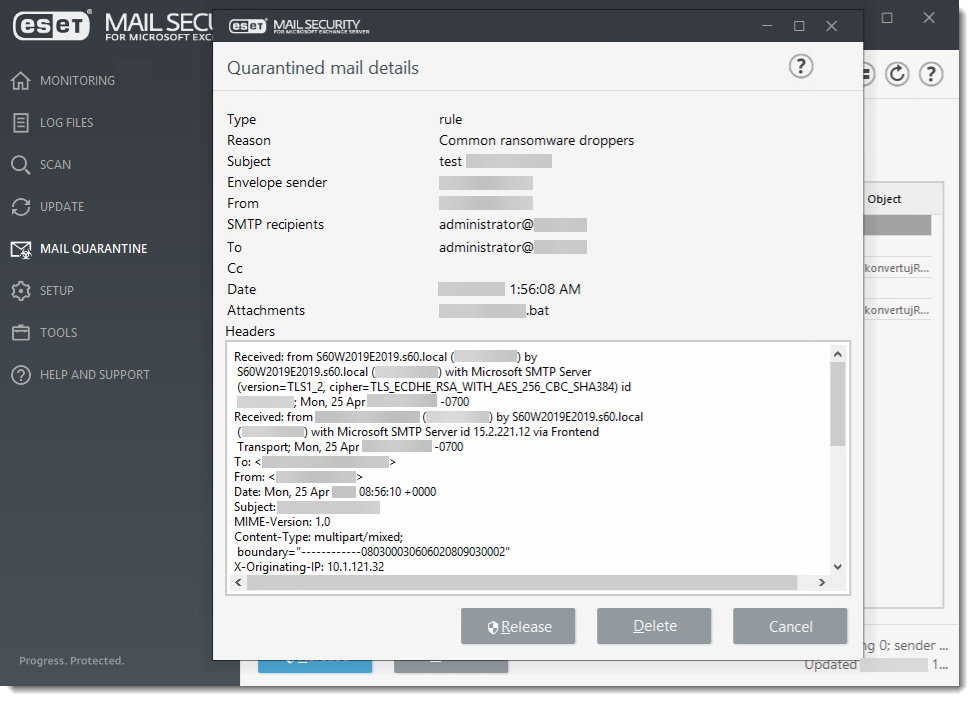

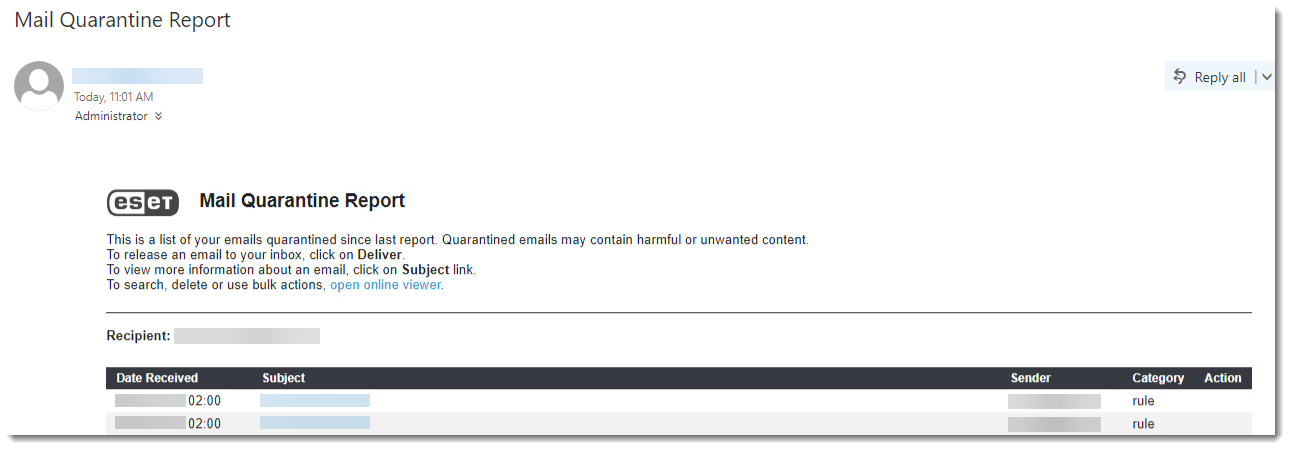

Voorbeeld van Ransomware dropper filtering

Het volgende is een voorbeeld van het Ransomware dropper beleid dat een ransomware dropper filtert, samen met een corresponderend mail quarantaine rapport: