Questão

- Configurar definições adicionais de antispam no ESET Mail Security para Microsoft Exchange Server

- Criar uma política no ESET PROTECT com configurações adicionais de antispam para o ESET Mail Security para Microsoft Exchange Server para proteger contra malware de ransomware (codificador de arquivos)

- Criar manualmente uma política do ESET PROTECT/configurar as definições no ESET Mail Security para Microsoft Exchange Server

- Baixar e importar a Política do ESET PROTECT

- Exemplo de filtragem de dropper de ransomware

Detalhes

Clique para expandir

Usando as regras padrão do Antispam, os e-mails recebidos já são filtrados no servidor de e-mail. Isso garante que o anexo que contém o dropper malicioso não seja entregue à caixa de correio do usuário final e que o ransomware não possa ser executado.

Para ajudar ainda mais a evitar o malware de ransomware em seu servidor Microsoft Exchange, crie as seguintes regras na versão mais recente do ESET Mail Security para Microsoft Exchange Server ou crie e aplique uma política do ESET PROTECT.

Solução

Criar manualmente uma política do ESET PROTECT/configurar as definições no ESET Mail Security para Microsoft Exchange Server

- Abra o ESET PROTECT ou ESET PROTECT On-Prem. No menu suspenso Links rápidos, clique em Criar nova política.

ESET Mail Security para usuários do Microsoft Exchange Server:

Abra a janela principal do programa de seu produto ESET Windows, pressione a tecla F5 para acessar a Configuração avançada e prossiga para a Etapa 3.

-

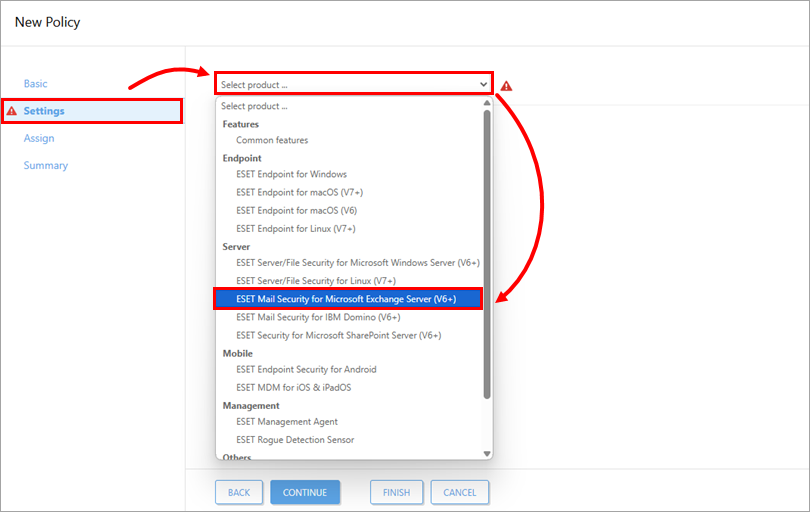

Clique em Configurações e, no menu suspenso Selecionar produto, selecione ESET Mail Security para Microsoft Exchange Server (V6+).

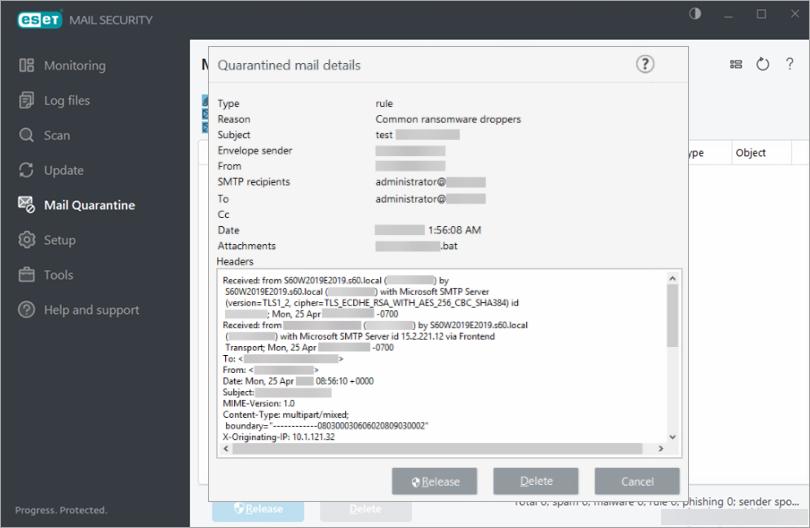

Figura 1-1

-

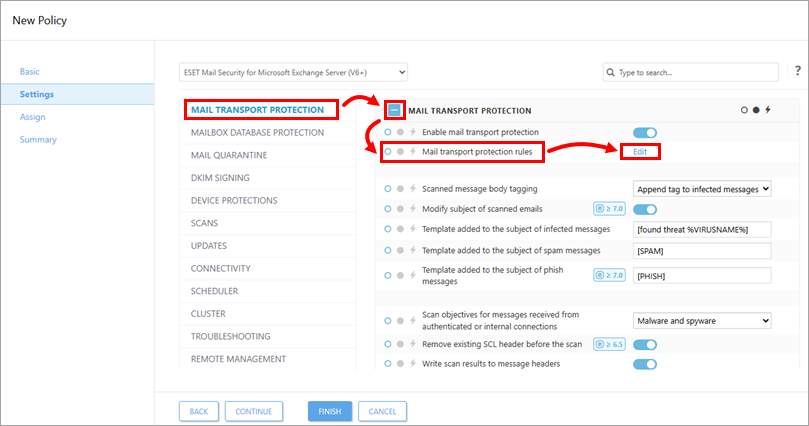

Clique emProteção de transporte de correio. Expanda Proteção de transporte de correio e clique em Editar ao lado de Regras de proteção de transporte de correio.

Figura 1-2 -

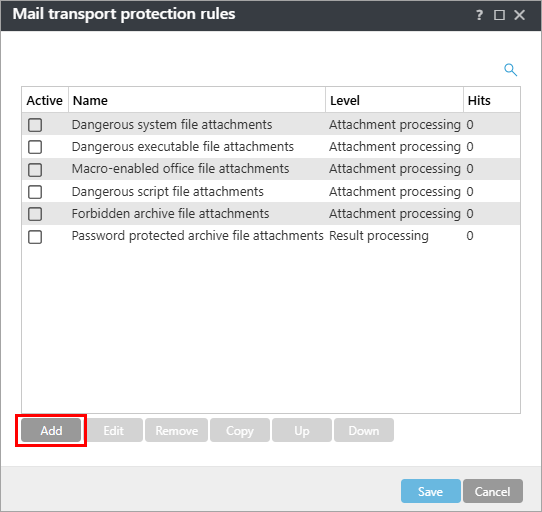

Clique em Add para criar uma regra para colocar em quarentena os droppers comuns de ransomware.

Figura 1-3 -

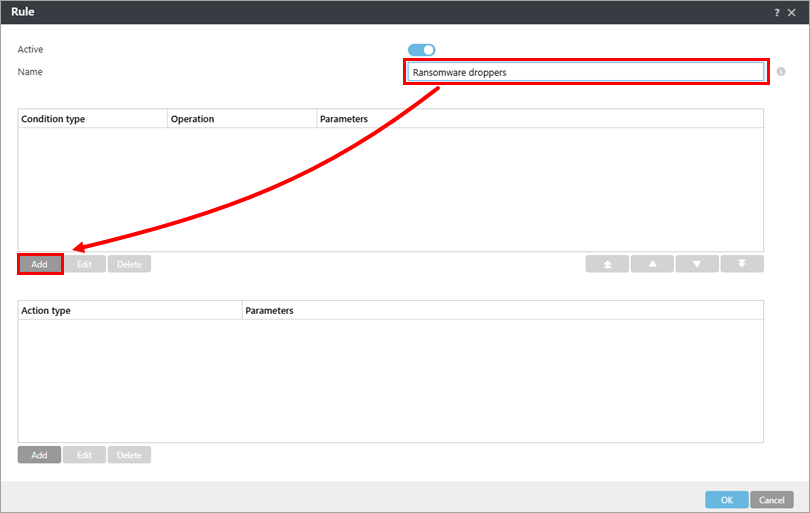

Digite Ransomware droppers no campo Name (Nome). Na seção Tipo de condição, clique em Add (Adicionar).

Figura 1-4 -

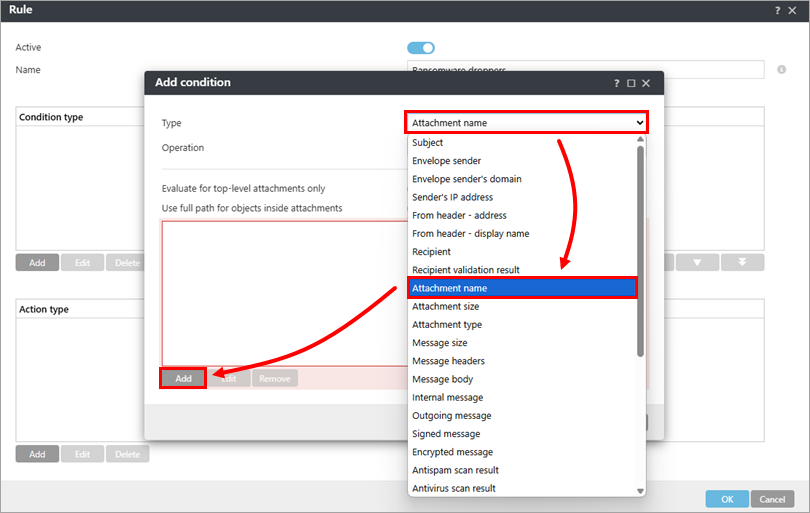

No menu suspenso Type (Tipo ), selecione Attachment name (Nome do anexo) e clique em Add (Adicionar).

Figura 1-5 -

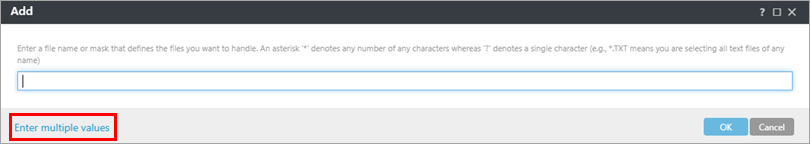

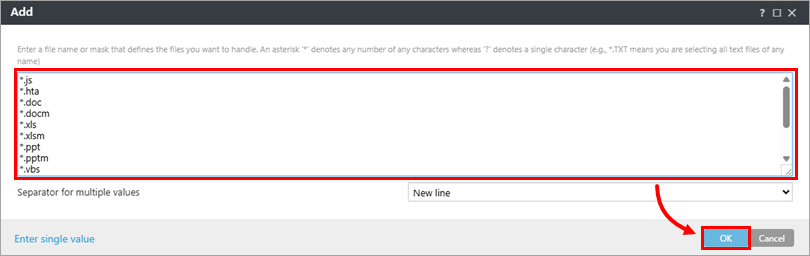

Clique em Enter multiple values (Inserir vários valores).

Figura 1-6 -

Digite os seguintes nomes de arquivo, pressionando Return ou Enter após cada um e clique em OK → OK.

- *.js/li>

- *.hta

- *.doc

- *.docm

- *.xls

- *.xlsm

- *.ppt

- *.pptm

- *.vbs

- *.bat

- *.wsf

- *.7z

- *.zip

- *.rar

Figura 1-7

-

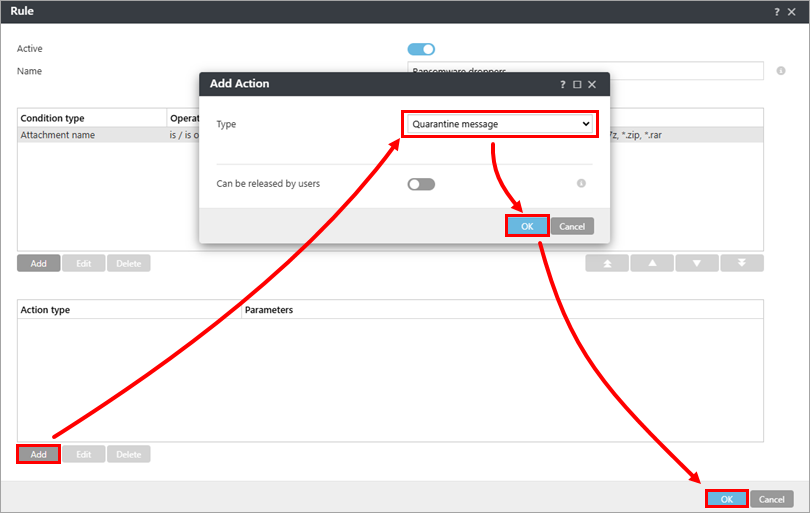

Clique em Add (Adicionar ) em Action type( Tipo de ação) e, no menu suspenso Type (Tipo ), selecione a ação de sua preferência. Neste exemplo, selecionamos Quarantine message (Mensagem de quarentena). Clique em OK → OK.

Figura 1-8

-

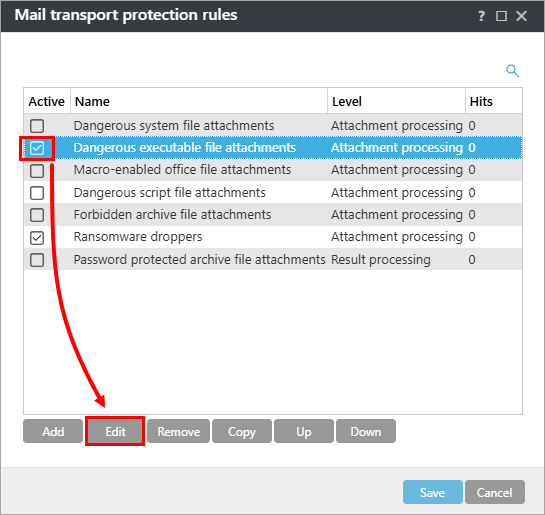

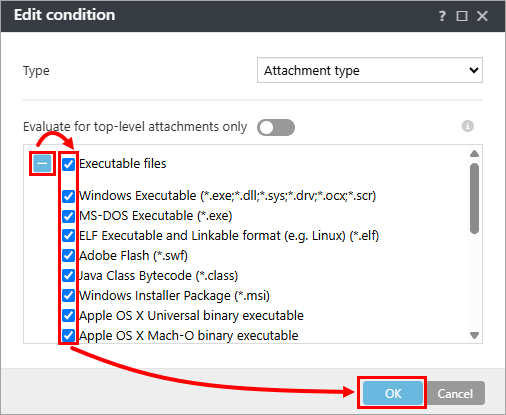

Marque a caixa de seleção ao lado de Dangerous executable file attachments (Anexos de arquivos executáveis perigosos ) e clique em Edit (Editar).

Figura 1-9 -

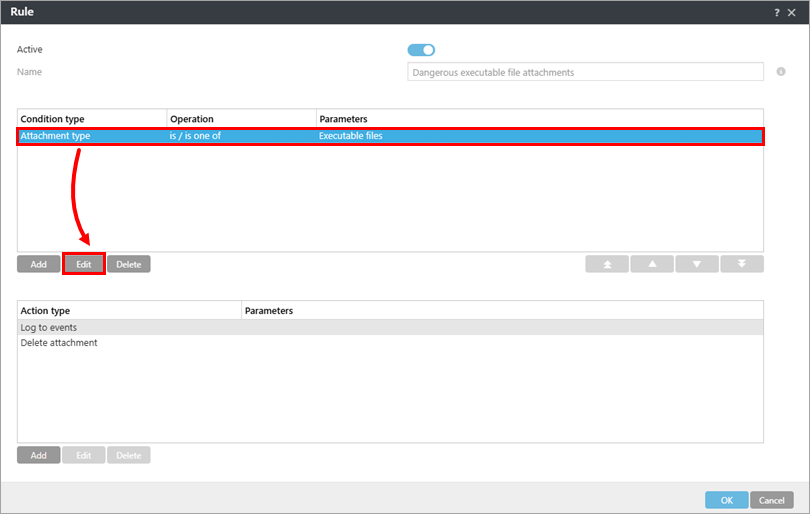

Selecione a entrada em Condition type (Tipo de condição ) e clique em Edit (Editar).

Figura 1-10 -

Clique no ícone de mais

para expandir Executable files (Arquivos executáveis), marque a caixa de seleção ao lado de cada tipo de arquivo que deseja permitir no ambiente do sistema (marcar a caixa de seleção desmarcará a exclusão do item pelo tipo de ação que você escolheu na etapa 10 acima) e clique em OK → OK.

para expandir Executable files (Arquivos executáveis), marque a caixa de seleção ao lado de cada tipo de arquivo que deseja permitir no ambiente do sistema (marcar a caixa de seleção desmarcará a exclusão do item pelo tipo de ação que você escolheu na etapa 10 acima) e clique em OK → OK.

Figura 1-11

Os seguintes anexos de arquivos executáveis são processados. Se o seu ambiente de rede exigir o uso de qualquer um desses formatos de arquivo, você poderá modificar quais formatos de arquivo serão bloqueados. A maioria das empresas pode querer desmarcar os formatos de arquivo .exe e .msi.

-

- Executável do Windows (*.exe, *.dll,* .sys*, *.drv; *.ocx, *.scr)

- Executável MS-DOS (*.exe)

- Formato ELF executável e vinculável (por exemplo, Linux) (*.elf)

- Adobe Flash (*.swf)

- Bytecode de classe Java (*.class)

- Pacote do instalador do Windows (*.msi)

- Executável binário Apple OS X Universal

- Executável binário Apple OS X Mach-O

- Executável Android (*.dex)

-

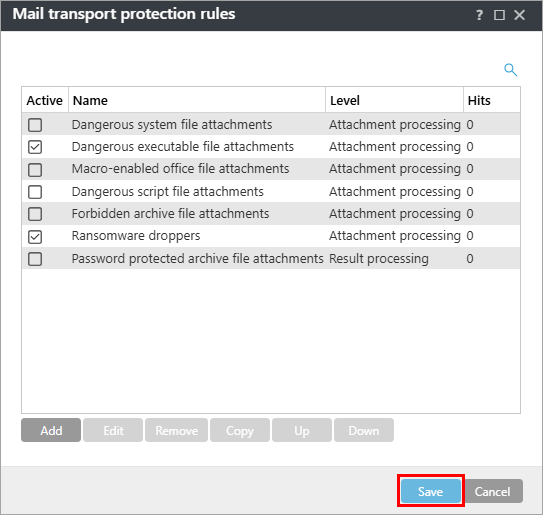

Na janela Regras de proteção de transporte de correio eletrônico , clique em Salvar. Expanda Assign (Atribuir ) para atribuir a política a um cliente ou grupo; caso contrário, clique em Finish (Concluir ) na tela New Policy - Settings (Nova política - Configurações ). Se atribuídas, as configurações de sua política serão aplicadas aos grupos-alvo ou computadores clientes quando eles fizerem o check-in no ESET PROTECT.

Figura 1-12

ESET Mail Security para usuários do Microsoft Exchange Server:

Se você utilizar o ESET Mail Security para Microsoft Exchange Server sem gerenciamento remoto, clique em OK → OK.

Download e importação da política do ESET PROTECT

A política do ESET PROTECT para o ESET Mail Security para Microsoft Exchange Server com configurações adicionais de Antispam para proteção contra malware de ransomware (codificador de arquivos) pode ser baixada e importada a partir do link abaixo.

A política ESET PROTECT está disponível somente para a versão mais recente dos produtos ESET. A compatibilidade com versões anteriores não pode ser garantida.

-

Faça o download da Política ESET PROTECT de Proteção Adicional contra Ransomware.

-

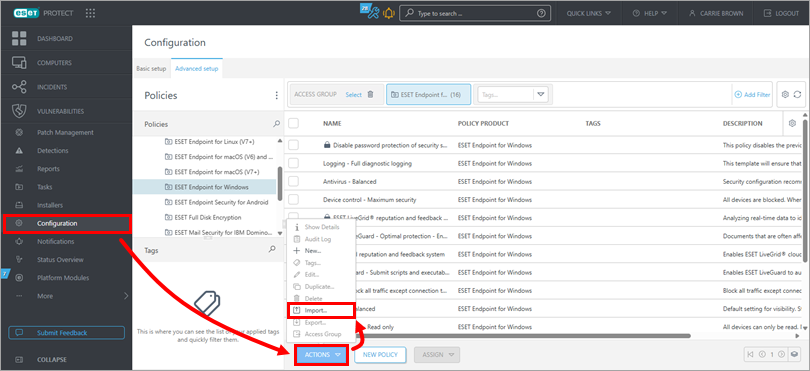

Abra o ESET PROTECT ou ESET PROTECT On-Prem. No menu principal.

-

Clique em Configuração → Ações → Importar.

Figura 2-1 -

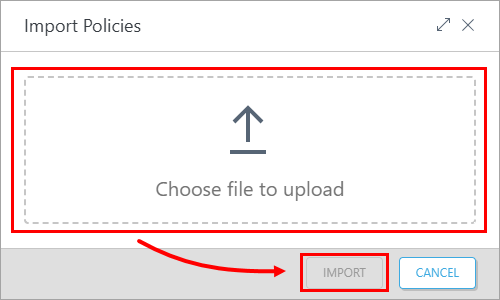

Clique em Escolher arquivo para carregar, selecione a política baixada e clique em Importar.

Figura 2-2 -

Atribua a política a um cliente ou atribua a política a um grupo. As configurações da política serão aplicadas aos grupos-alvo ou computadores clientes quando eles fizerem o check-in no ESET PROTECT.

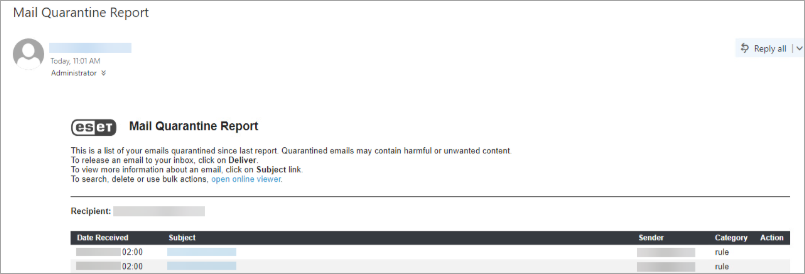

Exemplo de filtragem de conta-gotas de ransomware

A seguir, um exemplo da política do Ransomware dropper filtrando um ransomware dropper, juntamente com um relatório de quarentena de e-mail correspondente: