Ausgabe

Der technische Support von ESET hat eine Kopie einer der folgenden Protokolldateien angefordert:

- Erkennungen

- Ereignisse

- Computer-Scan

- Blockierte Dateien

- Gesendete Dateien

- Audit-Protokolle

- HIPS

- Netzwerkschutz

- Gefilterte Websites

- Antispam-Schutz

- Web-Kontrolle

- Gerätekontrolle

Wenn Sie eine Anleitung zum Einreichen eines Sysinspector-Protokolls suchen, lesen Sie den folgenden Knowledgebase-Artikel:

Einzelheiten

Zum Erweitern klicken

Ihr ESET-Produkt speichert Protokolle aller bisherigen Scans, die auf Ihrem Computer durchgeführt wurden. Diese Scan-Protokolle sind nützlich, um festzustellen, ob frühere Bedrohungen erfolgreich bereinigt oder gelöscht wurden. Im Folgenden finden Sie weitere Informationen zu den einzelnen Arten von Protokolldateien:

- Erkennungen: Detaillierte Informationen über Infiltrationen, die von Ihren ESET-Produktmodulen erkannt wurden

- Ereignisse: Alle wichtigen Aktionen, die von Ihrem ESET-Produkt ausgeführt werden, werden im Ereignisprotokoll aufgezeichnet

- Computer-Scan: Ergebnisse aller abgeschlossenen manuellen oder geplanten Scans

- Blockierte Dateien: Enthält Aufzeichnungen von Dateien, die blockiert wurden und auf die nicht zugegriffen werden konnte

- Gesendete Dateien: Enthält Aufzeichnungen von Dateien, die zur Analyse an ESET LiveGrid® oder ESET LiveGuard Advanced gesendet wurden

- Audit-Protokolle: Jedes Protokoll enthält Informationen über das Datum und die Uhrzeit, zu der die Änderung durchgeführt wurde, die Art der Änderung, die Beschreibung, die Quelle und den Benutzer

- HIPS: Eine Aufzeichnung spezifischer Regeln, die vom Benutzer zur Aufzeichnung markiert wurden

- Netzwerkschutz: Zeigt alle Fernangriffe auf Ihren Computer an, die vom Netzwerkschutz erkannt wurden (nur in ESET Endpoint Security)

- Gefilterte Websites: Liste der Websites, die vom Webzugriffsschutz oder der Webkontrolle blockiert wurden

- Antispam-Schutz: Enthält Einträge zu E-Mail-Nachrichten, die als Spam markiert wurden

- Web-Kontrolle: Zeigt Webseiten an, die von Web Control blockiert oder zugelassen wurden, sowie die Art und Weise, wie die Filterregeln angewendet wurden. Nur in ESET Endpoint Security

- Gerätekontrolle: Enthält Datensätze zu Wechselmedien oder Geräten, die mit dem Computer verbunden waren. Nur Geräte mit einer Gerätekontrollregel werden in der Protokolldatei aufgezeichnet

Lösung

![]() ESET PROTECT On-Prem-Benutzer: Führen Sie diese Schritte in ESET PROTECT On-Prem durch

ESET PROTECT On-Prem-Benutzer: Führen Sie diese Schritte in ESET PROTECT On-Prem durch

- Öffnen Sie das Hauptprogrammfenster Ihres Windows ESET Produkts.

- Klicken Sie auf Extras→ Protokolldateien.

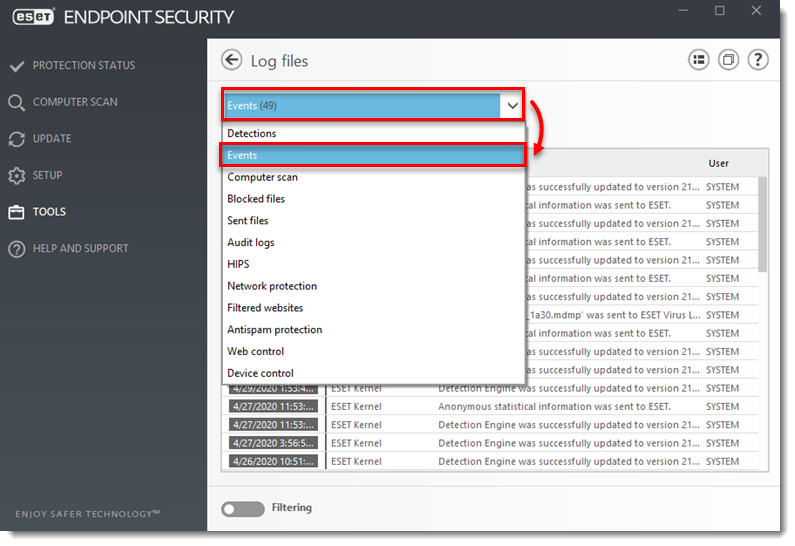

- Wählen Sie die Art des Protokolls, das Sie exportieren möchten, aus dem Dropdown-Menü Protokolldateien. In diesem Beispiel wird das Ereignisprotokoll exportiert.

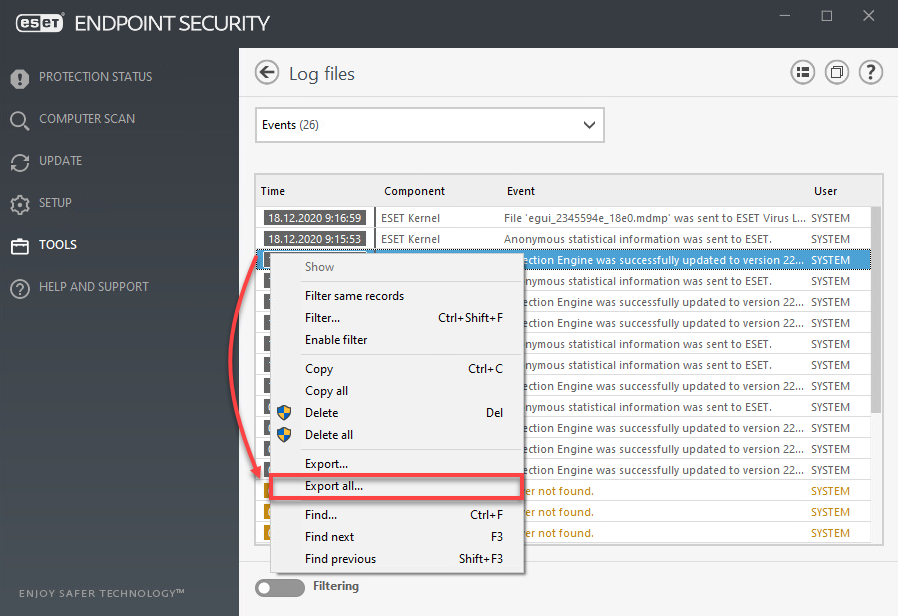

- Klicken Sie mit der rechten Maustaste auf einen beliebigen Protokolleintrag und wählen Sie im Kontextmenü Alle exportieren. ...

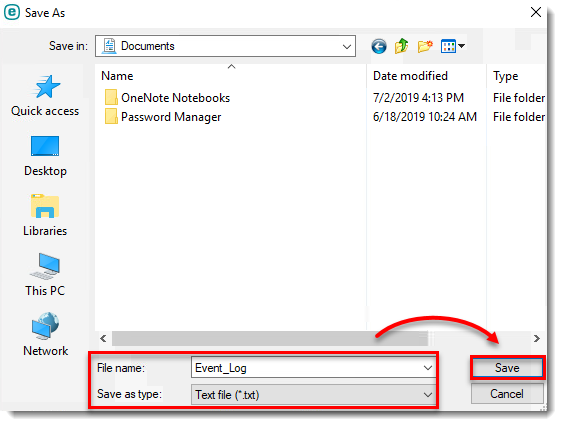

- Legen Sie den Speicherort für Ihre Protokolldatei fest. Geben Sie in das Feld Dateiname einen Namen ein, der den Protokolltyp enthält, wählen Sie im Dropdown-Menü Speichern als Typ die Option Textdatei und klicken Sie auf Speichern.

- Falls Sie dies noch nicht getan haben, öffnen Sie einen Fall beim technischen Support von ESET. Hängen Sie diese Datei an eine E-Mail-Antwort an den Technischen Support von ESET an. Der technische Support von ESET wird das Protokoll prüfen und Ihnen so schnell wie möglich mit den empfohlenen Schritten zur Lösung Ihres Problems antworten.