Problem

- Du fick ett meddelande om "Svagt routerlösenord", "Uppdatera routerns firmware", "Skadlig nätverksomdirigering", "Öppna nätverkstjänster" eller "Skadliga routerinställningar" i din ESET-produkt

- Den primära DNS-servern har ändrats på din router

- Google eller Facebook blockeras av din ESET-produkt

- Du fick meddelandet "Adressen har blockerats", "Åtkomst till IP-adressen blockerades" eller "Hot hittat"

- Din ESET-produkt upptäcker ett Win32/Sality-, Win32/RBrute- eller Win32/Fareit-hot

- Hur kan jag skydda mig själv?

- Min router är infekterad. Vad ska jag göra för att skydda mig?

Detaljer

Klicka för att expandera

Mer information om den här åtgärden finns i följande ESET-resurser:

- Win32/Sality nyaste komponent: en routers primära DNS-växlare med namnet Win32/RBrute

- Wi-Fi-viruset Chameleon infekterar hela städer "som en luftburen sjukdom

- DNS poisoning attack defined

- Säkra din router: Hur man hjälper till att förhindra nästa internetnedtagning

Win32/RBrute.A söker på internet efter routeradministrationssidor för att ändra posten för deras primära DNS-server. Den falska DNS-servern omdirigerar sedan användare till falska webbplatser som är en del av Win32/Sality-operationen.

Vid tidpunkten för vår undersökning har följande routrar varit måltavla för Win32/RBrute.A:

- AirLive WT-2000ARM

- Cisco-routrar som matchar "level_15_" i HTTP-sfärattributet

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Lösning för

Hur kan jag skydda mig själv?

- Håll din ESET-produkt uppdaterad - Specialisterna på ESET:s viruslabb analyserar onlinehot varje dag och släpper regelbundna uppdateringar för att kontinuerligt förbättra skyddsnivån för ESET-användare. Som standard uppdaterar din ESET-produkt modulerna flera gånger om dagen. Dessa uppdateringar möjliggör snabb upptäckt av nya hot och håller din dator skyddad från webbplatser och nedladdade filer som du kan omdirigeras till på grund av DNS-poisoning.

- Håll programvaran på routern uppdaterad - Nya säkerhetsuppdateringar och uppdateringar av den inbyggdaprogramvaran hjälper till att skydda routern från missbruk. Kontrollera regelbundet routerns administrationssida eller konfigurationsverktyg för uppdateringar av firmware.

- Ändra standardanvändarnamn och lösenord - Routrar använder ofta standardinloggningsuppgifterna för en första konfiguration. Standardinloggningsinformation är lätt att gissa och kan hittas på internet. Ändra standardinloggningsinformationen till ett unikt användarnamn och ett starkt lösenord.

- Inaktivera fjärrhantering - Den här funktionen gör det möjligt för en användare att konfigurera, uppgradera och kontrollera routerns status på distans. Vi rekommenderar att du inaktiverar fjärrhanteringen när du inte använder den för att minimera risken för attacker mot routern utanför det lokala nätverket.

- Överväg att ändra namnet på din accesspunkt - Välj ett accesspunktsnamn som inte innehåller enhetsnamn, tillverkarnamn eller annan information som avslöjar vilken typ av router du använder. Det här är en enkel ändring som gör en eventuell attack lite mer utmanande.

- Inaktivera Universal Plug and Play - Om UPnP inte är en tjänst som du använder bör du inaktivera det här alternativet i routerns inställningar. Med UPnP aktiverat är din router mer sårbar och ditt nätverk kan nås utan autentisering.

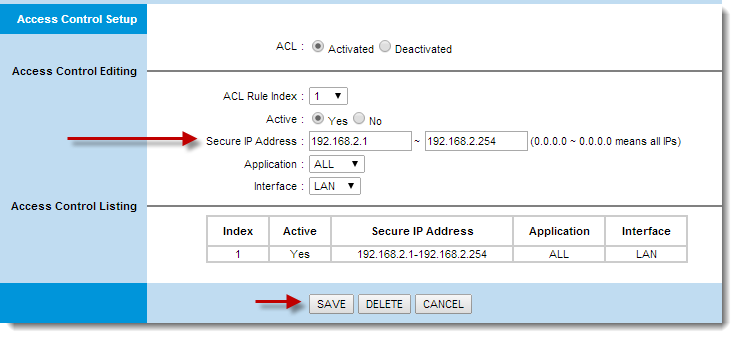

- Begränsa åtkomsten till routerns webbgränssnitt till endast ditt LAN - Tillåt endast ett specifikt intervall av IP-adresser som finns i ditt LAN (lokalt nätverk) att komma åt routerns webbgränssnitt. Om din IP-adress t.ex. är 192.168.2.25 och den ärvs från routerns DHCP-server, tillåter du undernätet/intervallet av IP-adresser från 192.168.2.1 till 192.168.2.254 (Figur 1-2 är ett exempel på en administratörssida för routern - din sida kan se annorlunda ut).

Figur 1-1

Klicka på bilden för att se den i större format i ett nytt fönster

Min router är infekterad. Vad ska jag göra?

- Kontrollera att din ESET-produkt är uppdaterad och får moduluppdateringar.

- Återställ routern så att den använder standardinställningarna.

- Ändra lösenordet för din router.

- Se till att fjärrhantering på din router är inaktiverad.

- Begränsa WAN-åtkomsten (Wide Area Network) till routern.

- Starta om datorn.

- Rensa webbläsarens cache.

- Kör en computer scan för att kontrollera att din dator inte är infekterad.

Om den router du använder inte använder den senaste säkerhetstekniken kan du minska risken för ditt system genom att köpa en nyare router.