問題

-

「ルーターのパスワードが弱い」、「ルーターのファームウェアを更新してください」、「悪意のあるネットワークリダイレクト」、「ネットワークサービスを開いてください」、「悪意のあるルーター設定」などの通知メッセージがESET製品に表示される

-

ルーターのプライマリDNSサーバーが変更されている

-

GoogleまたはFacebookがESET製品によってブロックされている(「アドレスがブロックされました」「IPアドレスへのアクセスがブロックされました」「脅威が見つかりました」の通知が表示される)

-

ESET 製品が次のいずれかの脅威を検出した:Win32/Sality、Win32/RBrute、またはWin32/Fareit

- ルーターのリモート管理と管理用Webインターフェイスへのアクセスを制限する

詳細

この操作の詳細については、次の ESET リソースを参照してください:

- Win32/Sality 最新コンポーネント:Win32/RBrute という名前のルーターのプライマリ DNS チェンジャー

- Wi-FiウイルスChameleonが「空気感染病のように」都市全体を感染させる

- DNS ポイズニング攻撃の定義」 focus=''DNS ポイズニング攻撃の定義

- ルーターを守ろう:次のインターネット・テイクダウンを防ぐには

Win32/RBrute.Aは、プライマリDNSサーバーのエントリを変更するために、インターネット上でルーターの管理ページをスキャンします。不正なDNSサーバーは、ユーザーをWin32/Salityの作戦の一部である偽のウェブサイトにリダイレクトします。

我々の調査時点では、以下のルーターがWin32/RBrute.Aの標的となっています:

- AirLive WT-2000ARM

- HTTPレルム属性で "level_15_"に一致するCiscoルーター

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-リンク

- TP-リンク TD-8816

- TP-リンクTD-8817

- TP-リンクTD-8817 2.0

- TP-リンクTD-8840T

- TP-リンク TD-8840T 2.0

- TP-リンクTD-W8101G

- TP-リンクTD-W8151N

- TP-リンクTD-W8901G

- TP-Link TD-W8901G 3.0

- TP-リンクTD-W8901GB

- TP-リンクTD-W8951ND

- TP-リンクTD-W8961ND

- TP-リンクTD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

ソリューション

どうすれば身を守れますか?

- ESET製品を常に最新の状態に保つ - ESETウイルスラボのスペシャリストが日々オンラインの脅威を分析し、ESETユーザーの保護レベルを継続的に向上させるために定期的なアップデートをリリースしています。デフォルトでは、ESET製品は1日に数回モジュールを更新します。これらのアップデートにより、新たな脅威を迅速に検出し、DNSポイズニングのためにリダイレクトされる可能性のあるサイトやダウンロードしたファイルからコンピュータを保護します。

- ルーターのソフトウェアを常に最新の状態に保つ - 新しいセキュリティパッチやファームウェアの更新は、悪用からルーターを保護するのに役立ちます。ルーターの管理ページまたは設定ツールを定期的にチェックして、ファームウェアのアップデートを確認します。

- デフォルトのユーザー名とパスワードを変更 する - ルーターは初期設定にデフォルトの認証情報を使用することがよくあります。デフォルトのログイン情報は推測しやすく、インターネット上で見つけることができます。デフォルトのログイン情報を、固有のユーザー名と強力なパスワードに変更します。

- リモート管理を無効にする - この機能を使用すると、ユーザーがルーターの設定、アップグレード、およびステータスの確認をリモートで行うことができます。ル ー タ が ロ ー カ ル ネ ッ ト ワ ー ク の 外 か ら ア タ ッ ク さ れ る の を 最 小 限 に す る た め に 、 リ モ ー ト 管 理 を 使 用 し て い な い 時 は 無 効 に す る こ と を お 勧 め し ま す。

- アクセスポイントの名前の変更を検討 する - デバイス名、メーカー名、または使用しているルータのタイプを明らかにするその他の情報を含まないアクセスポイント名を選択します。これは簡単な変更で、最終的な攻撃を少し難しくします。

- ユニバーサル・プラグアンドプレイを無効にする - UPnPが使用しないサービスである場合、ルーター設定でこのオプションを無効にする必要があります。UPnPが有効になっていると、ルーターはより脆弱になり、認証なしでネットワークにアクセスされる可能性があります。

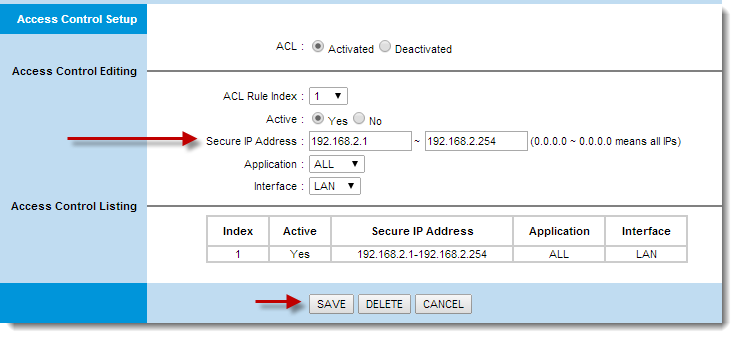

- ルータの Web インターフェイスへのアクセスを LAN だけに制限する - LAN (ローカルエリアネットワーク) にある IP アドレスの特定の範囲だけがルータの Web インターフェイスにアクセスできるようにします。例えば、 IP アドレスが 192.168.2.25 で、 ルータの DHCP サーバーから継承されている場合、 192.168.2.1 から 192.168.2.254 までのサブネ ッ ト / 範囲の IP アドレスを許可します ( 図 1-2 は、 ルータの管理者ページの例です。)

図 1-1

クリックすると新しいウィンドウで拡大表示されます。

ルーターが感染しています。どうすればよいですか?

- ESET製品が最新であることを確認し、モジュールアップデート(旧ウイルスシグネチャデータベースのアップデート)を受信する。

-

ルーターをリセットして、デフォルト設定を使用するようにします。

-

ルーターのパスワードを変更する。

-

ルーターのリモート管理が無効になっていることを確認します。

-

ルータへの WAN (Wide Area Network) アクセスを制限します。こ れ は、 許可 さ れ る 接 続 を 自 分 のLAN 上 の も の だ け に 制 限 す る こ と で 実 現 で き ま す。

-

コンピュータを再起動します。

または、コマンドプロンプト(cmd)で次のコマンドを使用して、コンピュータを再起動する代わりにDNSキャッシュをクリアすることもできます:

ipconfig /flushdns

-

ブラウザのキャッシュをクリアする。手順

*インターネットエクスプローラー

*グーグルクローム

*ファイアフォックス

*サファリ

- コンピュータスキャンを実行して、コンピュータが感染していないことを確認します。コンピュータスキャンを実行するには?

使用しているルーターが最新のセキュリティ技術を使用していない場合は、新しいルーターを購入することで、システムへのリスクを減らすことができます。

Need further assistance? Contact ESET Technical Support.