Kiadvány

- "Gyenge router jelszó", "Frissítse az útválasztó firmware-ét", "Rosszindulatú hálózati átirányítás", "Hálózati szolgáltatások megnyitása" vagy "Rosszindulatú útválasztó beállítások" értesítést kapott az ESET termékében

- Az elsődleges DNS-kiszolgáló megváltozott az útválasztóján

- Az ESET termék blokkolja a Google-t vagy a Facebookot

- "A cím letiltásra került", "Az IP-címhez való hozzáférés letiltásra került" vagy "Fenyegetést találtak" üzenetet kapott

- Az ESET termék Win32/Sality, Win32/RBrute vagy Win32/Fareit fenyegetést észlel

- Hogyan védekezhetek?

- A routerem megfertőződött. Mit tegyek?

Részletek

Kattintson a bővítéshez

A művelettel kapcsolatos további információkért látogasson el a következő ESET-forrásokra:

- Win32/Sality legújabb összetevője: a Win32/RBrute nevű router elsődleges DNS-váltója

- A Chameleon nevű Wi-Fi vírus egész városokat fertőz meg "légfertőzésként

- DNS-mérgezéses támadás meghatározása

- Biztonságosítsd a routered! Így segíthet megelőzni a következő internetes támadást

A Win32/RBrute.A az interneten az útválasztók adminisztrációs oldalait keresi, hogy megváltoztassa az elsődleges DNS-kiszolgálójuk bejegyzését. A csaló DNS-kiszolgáló ezután olyan hamis webhelyekre irányítja át a felhasználókat, amelyek a Win32/Sality művelet részét képezik.

Vizsgálatunk idején a Win32/RBrute.A a következő routereket vette célba:

- AirLive WT-2000ARM

- Cisco útválasztók, amelyek a HTTP realm attribútumban a "level_15__"-re illeszkednek

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Megoldás

Hogyan védekezhetek?

- Tartsa naprakészen ESET termékét - az ESET víruslaboratóriumánakszakemberei naponta elemzik az online fenyegetéseket, és rendszeres frissítéseket adnak ki, hogy folyamatosan javítsák az ESET-felhasználók védelmének szintjét. Alapértelmezés szerint az ESET termék naponta többször frissíti a modulokat. Ezek a frissítések lehetővé teszik az újonnan megjelenő fenyegetések gyors észlelését, és megvédik számítógépét a DNS-mérgezés miatt esetleg átirányított webhelyektől és letöltött fájloktól.

- Tartsa naprakészen az útválasztó szoftverét - Az új biztonsági javítások és firmware-frissítések segítenek megvédeni az útválasztót a visszaélésekkel szemben. Rendszeresen ellenőrizze a router adminisztrációs oldalát vagy konfigurációs eszközét a firmware-frissítésekért.

- Módosítsa az alapértelmezett felhasználónevet és jelszót-A routerek gyakran az alapértelmezett hitelesítő adatokat használják a kezdeti konfigurációhoz. Az alapértelmezett bejelentkezési adatok könnyen kitalálhatók és megtalálhatók az interneten. Módosítsa az alapértelmezett bejelentkezési adatokat egyedi felhasználónévre és erős jelszóra.

- Távoli kezelés letiltása - Ez a funkció lehetővé teszi a felhasználó számára, hogy távolról konfigurálja, frissítse és ellenőrizze az útválasztó állapotát. Javasoljuk, hogy kapcsolja ki a távoli kezelést, amikor nem használja, hogy minimalizálja az útválasztóját a helyi hálózaton kívülről érő támadásoknak való kitettséget.

- Fontolja meg a hozzáférési pont nevének megváltoztatását - Válasszon olyan hozzáférési pontnevet, amely nem tartalmazza az eszköz nevét, a gyártó nevét vagy más olyan információt, amelyből kiderül, hogy milyen típusú routert használ. Ez egy egyszerű változtatás, és egy esetleges támadást egy kicsit nagyobb kihívássá tesz.

- Az Universal Plug and Play letiltása - Ha az UPnP nem olyan szolgáltatás, amelyet használ, akkor ezt az opciót érdemes letiltani az útválasztó beállításaiban. Ha az UPnP engedélyezve van, az útválasztója sebezhetőbb, és a hálózatához hitelesítés nélkül is hozzá lehet férni.

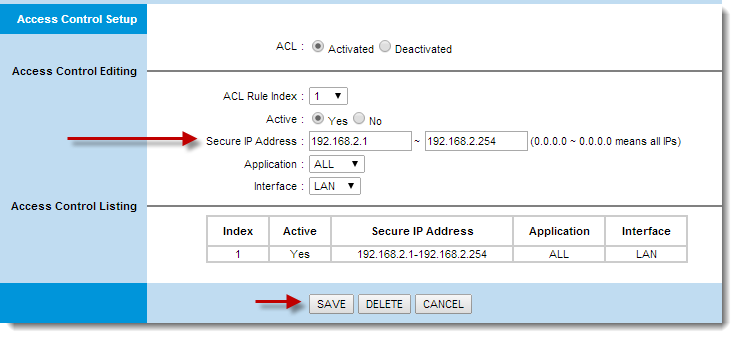

- Az útválasztó webes felületéhez való hozzáférés korlátozása csak a LAN-jára - Csak a LAN-ján (helyi hálózat) található IP-címek egy meghatározott tartománya számáraengedélyezi az útválasztó webes felületének elérését. Ha például az Ön IP-címe 192.168.2.25, és ezt az IP-címet az útválasztó DHCP-kiszolgálójától örökölte, engedélyezze a 192.168.2.1 és 192.168.2.254 közötti alhálózatot/ IP-címtartományt (az 1-2. ábra egy példa az útválasztó rendszergazdai oldalára - az Ön oldala ettől eltérő lehet).

1-1. ábra

Kattintson a képre a nagyobb méretben való megjelenítéshez új ablakban

Az útválasztóm fertőzött. Mit kell tennem?

- Ellenőrizze, hogy a ESET termék naprakész és kapja a modulfrissítéseket.

- Állítsa vissza a routert az alapértelmezett beállítások használatára.

- Módosítsa a router jelszavát.

- Győződjön meg arról, hogy a távoli kezelés az útválasztón ki van kapcsolva.

- Korlátozza a WAN (Wide Area Network) hozzáférést az útválasztóhoz.

- Indítsa újra a számítógépet.

- Törölje a böngésző gyorsítótárát.

- Futtasson le egy computer scan ellenőrzést, hogy a számítógép nem fertőzött-e.

Ha az Ön által használt router nem a jelenlegi biztonsági technológiát használja, akkor egy újabb router megvásárlásával csökkentheti a rendszerét fenyegető kockázatot.