Problem

-

Der Haupt-DNS-Server auf Ihrem Router wurde verändert

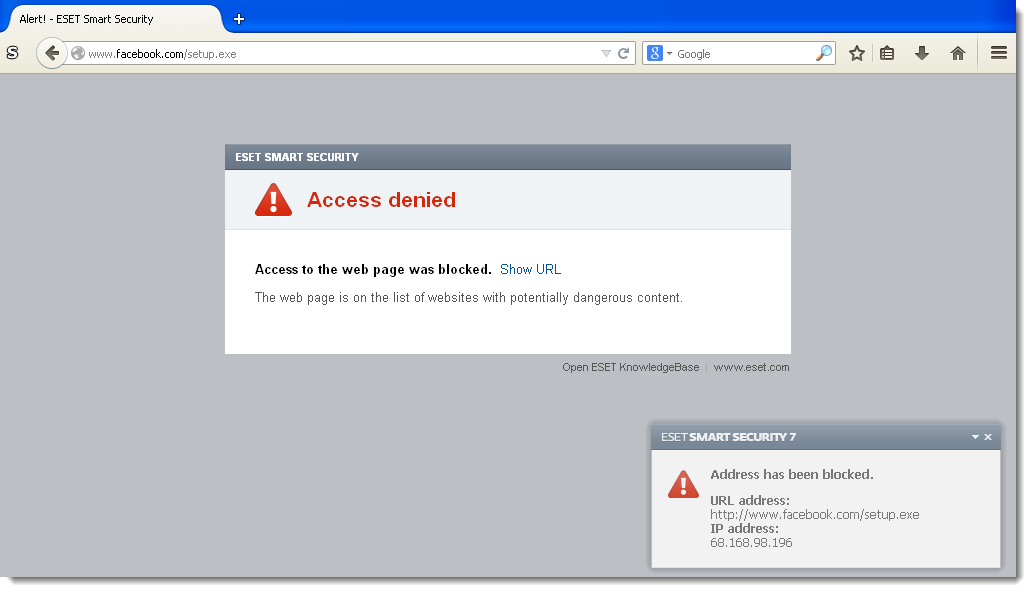

- Google oder Facebook werden durch Ihr ESET-Produkt blockiert (Die Meldung Adresse wurde blockiert, Zugang zur IP-Adresse wurde blockiert oder Bedrohung gefunden wird angezeigt)

Abbildung 1-1

Für die vergrößerte Darstellung in einem neuen Fenster klicken Sie bitte auf das Bild!

Abbildung 1-2

-

Ihr ESET-Produkt entdeckt eine der folgenden Bedrohungen: Win32/Sality, Win32/RBrute oder Win32/Fareit

- Schränken Sie das Remote Management und den Zugriff auf das Administrator-Webinterface Ihres Routers ein

Einzelheiten

Bei unseren Untersuchungen haben wir festgestellt, dass die folgenden Router von Win32/RBrute.A angegriffen wurden:

- AirLive WT-2000ARM

- Cisco routers matching “level_15_” in the HTTP realm attribute

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Lösung

Win32/RBrute.A sucht im Internet nach Router-Administrations-Seiten, um den Eintrag für deren Haupt-DNS-Server zu ändern. Der manipulierte DNS-Server leitet Nutzer dann zu falschen Webseiten um, die Teil der Win32/Sality Operation sind.

Wie kann ich mich schützen?

-

Achten Sie darauf, dass Ihre Virensignaturdatenbank und Ihr ESET-Produkt immer auf dem neuesten Stand sind — Die Experten von ESETs Virenlabor analysieren täglich Online-Bedrohungen und veröffentlichen regelmäßige Updates, um den Schutz für ESET-Nutzer beständig zu verbessern. Ihr ESET-Produkt aktualisiert die Signaturdatenbank standardmäßig mehrmals am Tag. Diese Updates ermöglichen eine schnelle Entdeckung von aufkommenden Bedrohungen und schützen Ihren Computer vor Seiten und Download-Dateien, auf die Sie durch eine DNS-Manipulation umgeleitet werden könnten.

-

Deaktivieren Sie das Remote Management — Mit dieser Funktion können Sie einem Nutzer erlauben, Ihren Router ferngesteuert zu konfigurieren, upzugraden oder dessen Status zu überprüfen. Wir empfehlen Ihnen, das Remote Management zu deaktivieren, wenn Sie es nicht nutzten, um die Gefahr, dass jemand außerhalb Ihres lokalen Netzwerks Ihren Router angreift, zu minimieren.

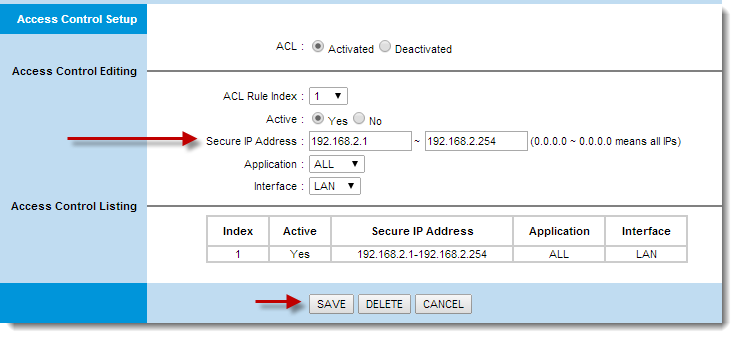

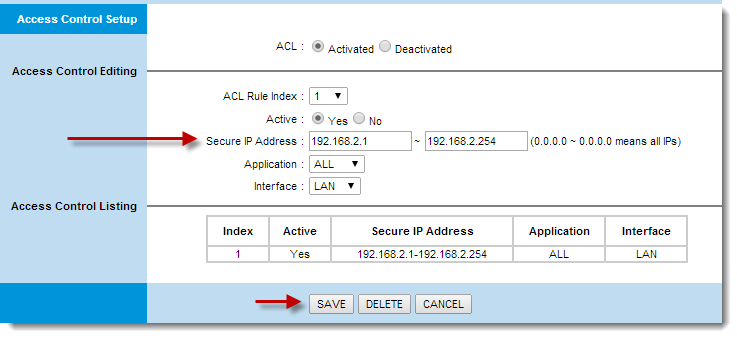

- Beschränken Sie den Zugriff auf das Webinterface Ihres Routers auf Ihr LAN — Erlauben Sie nur einem bestimmten Bereich von IP-Adressen, die sich auf Ihrem LAN (lokales Netzwerk) befinden, den Zugang zum Webinterface Ihres Routers. Wenn Ihre IP-Adresse beispielsweise 192.168.2.25 lautet und vom DHCP-Server des Routers zugeordnet wird, erlauben Sie das Subnetz/den Bereich der IP-Adressen von 192.168.2.1 bis 192.168.2.254 (Abbildung 1-2 ist ein Beispiel für eine Router-Administrations-Seite—ihre Seite sieht eventuell anders aus).

Abbildung 1-3

Für die vergrößerte Darstellung in einem neuen Fenster klicken Sie bitte auf das Bild!

Mein Router ist infiziert. Was soll ich tun?

- Stellen Sie sicher, dass die Virensignarturdatenbank und Ihr ESET-Produkt aktuell sind.

-

Setzen Sie Ihren Router auf die Standardeinstellungen zurück.

-

Ändern Sie das Passwort für Ihren Router.

-

Stellen Sie sicher, dass das Remote Management auf Ihrem Ruter deaktiviert ist.

-

Schränken Sie den WAN (Weitverkehrsnetz) Zugriff auf Ihren Router ein. Dies können Sie tun, indem Sie die erlaubten Verbindungen nur auf Ihr LAN beschränken—sehen Sie weiter oben für Anleitungen.

-

Starten Sie Ihren Computer neu oder leeren Sie das DNS-Cache.

- Führen Sie eine Prüfung Ihres Computers durch, um sicherzustellen, dass er nicht infiziert ist. Wie führe ich eine Prüfung des Computers durch?

Wenn der Router, den Sie nutzen, keine aktuelle Sicherheits-Technologie nutzt, können Sie die Gefahr für Ihr System verringern, indem Sie einen neueren Router kaufen.

Für weitere Informationen über die Bedrohung schauen Sie sich die folgenden Quellen an:

Win32/Sality neueste Komponente: Ein Haupt-DNS-Changer in Routern namens Win32/RBrute

WLAN-Virus Chameleon infiziert ganze Städte wie eine "luftgetragene Krankheit"

Definition von DNS-manipulierenden Angriffen

Wenn Sie das Problem nach wie vor nicht beheben konnten, kontaktieren Sie bitte ESETs Kundenbetreuung.