Problém

- Vo vašom produkte ESET sa zobrazujú nasledujúce alebo iné správy s upozornením: „Slabé heslo routera“, „Aktualizujte firmvér svojho routera“, „Škodlivé sieťové presmerovanie“, „Služby otvorenej siete“, „Škodlivé nastavenia routera“

- Váš router obsahuje zmenený záznam primárneho DNS servera

- Váš produkt ESET blokuje stránky, ako napríklad Google a Facebook (zobrazuje sa vám upozornenie s názvom Adresa bola zablokovaná, Prístup k IP adrese bol zablokovaný alebo Našla sa infiltrácia)

- Váš produkt ESET odhalil jednu z nasledovných hrozieb: Win32/Sality, Win32/RBrute alebo Win32/Fareit

- Zakázanie vzdialenej správy a prístupu do administrátorského webového rozhrania vášho routera

Podrobnosti

Ďalšie informácie o tejto operácii nájdete na nasledujúcich odkazoch (niektoré články sú dostupné len v anglickom jazyku):

- Win32/Sality newest component: a router’s primary DNS changer named Win32/RBrute

- Wi-Fi virus Chameleon infects whole cities ‘like airborne disease’

- Definícia vírusov, škodlivého softvéru a vzdialených útokov

- Secure your router: How to help prevent the next internet takedown

Win32/RBrute.A hľadá administrátorské webové stránky routerov na internete za účelom zmenenia záznamu primárneho DNS servera. Podvodný DNS server potom presmeruje používateľov na podvodné stránky, ktoré patria do skupiny operácie Win32/Sality.

V čase nášho skúmania sme zistili, že nasledovné typy routerov boli terčom útokov infiltrácie Win32/RBrute.A:

- AirLive WT-2000ARM

- Routery Cisco s označením „level_15_“ s atribútom HTTP realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Riešenie

Ako sa môžem chrániť?

- Pravidelne aktualizujte svoj produkt ESET – špecialisti vo vírusovom laboratóriu ESET každodenne analyzujú online hrozby a vydávajú pravidelné aktualizácie s cieľom kontinuálne zlepšovať úroveň ochrany používateľov produktov ESET. Produkt ESET predvolene aktualizuje moduly niekoľkokrát za deň. Tieto aktualizácie umožňujú rýchlu detekciu nových hrozieb a chránia počítač pred stránkami a stiahnutými súbormi, na ktoré môžete byť presmerovaný z dôvodu útoku DNS poisoning.

- Pravidelne aktualizujte softvér routera – nové bezpečnostné záplaty a aktualizácie firmvéru pomáhajú chrániť router pred zneužitím. Periodicky kontrolujte administrátorskú webovú stránku routera alebo konfiguračný nástroj na aktualizácie firmvéru.

- Zmeňte predvolené používateľské meno a heslo – routery pri počiatočnej konfigurácii často používajú predvolené prihlasovacie údaje. Tie sa dajú ľahko uhádnuť a možno ich nájsť na internete. Zmeňte pôvodné používateľské údaje na jedinečné prihlasovacie meno a silné heslo.

- Zakážte vzdialenú správu – táto funkcionalita umožňuje používateľovi routera vzdialenú konfiguráciu, aktualizáciu a kontrolu jeho stavu. Odporúčame, aby ste vypli vzdialenú správu v prípade, že ju nepoužívate. Takto zminimalizujete potenciálne útoky na váš router prichádzajúce mimo vašej lokálnej siete.

- Zvážte zmenu názvu prístupového bodu – zvoľte taký názov prístupového bodu, ktorý neobsahuje názov zariadenia, názov výrobcu ani iné informácie, ktoré by prezrádzali, aký typ routera používate. Ide o jednoduchú zmenu, ktorá útočníkom sťaží potenciálny pokus o útok.

- Zakážte funkciu Universal Plug and Play – ak službu UPnP nepoužívate, mali by ste ju v nastaveniach routera vypnúť. Ak je služba zapnutá, váš router je zraniteľnejší a do vašej siete je možné pristupovať bez overenia.

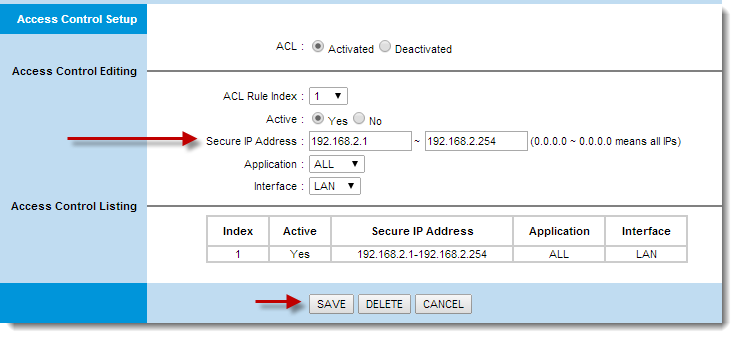

- Obmedzte prístup na webové rozhranie routera iba z vašej siete LAN – v sieti LAN povoľte iba niektoré IP adresy, z ktorých je možné sa dostať na webové rozhranie routera. Napríklad, ak je vaša IP adresa, ktorú ste dostali z DHCP servera, 192.168.2.25, povoľte iba okruh IP adries od 192.168.2.1 do 192.168.2.254 (na obrázku nižšie môžete vidieť príklad administrátorskej stránky routera – vaša stránka routera bude pravdepodobne vyzerať inak).

Obrázok 1-1

Kliknite na obrázok pre jeho zväčšenie v novom okne.

Môj router je infikovaný. Čo mám robiť?

- Uistite sa, že váš produkt ESET je aktuálny a dostáva aktualizácie modulov (predtým aktualizácie vírusovej databázy).

- Resetujte router do predvoleného nastavenia.

- Zmeňte heslo svojho routera.

- Uistite sa, že vzdialená správa na vašom routeri nie je povolená.

- Zakážte WAN prístup na svoj router. Môžete to urobiť tak, že obmedzíte povolené pripojenie len na vlastnú sieť LAN, a to podľa vyššie uvedených inštrukcií.

- Reštartujte počítač.

Ak ste pokročilý používateľ, namiesto reštartu počítača môžete vyčistiť vyrovnávaciu pamäť DNS pomocou nasledujúceho príkazu z príkazového riadka (cmd):

ipconfig /flushdns

- Vymažte vyrovnávaciu pamäť webového prehliadača. Postup pre:

* Internet Explorer

* Google Chrome

* Firefox

* Safari

- Spustite kontrolu počítača a overte si, či počítač nie je infikovaný. Ako spustím kontrolu počítača?

Ak váš router nevyužíva moderné technológie zabezpečenia, odporúčame znížiť riziko pre váš systém zakúpením novšieho routera.

Ak sa vám problém nepodarilo vyriešiť, kontaktujte technickú podporu spoločnosti ESET.