Problema

- Você recebeu uma notificação de "Senha fraca do roteador", "Atualize o firmware do seu roteador", "Redirecionamento de rede malicioso", "Serviços de rede abertos" ou "Configurações maliciosas do roteador" em seu produto ESET

- O servidor DNS primário foi alterado em seu roteador

- O Google ou o Facebook está bloqueado por seu produto ESET

- Você recebeu uma mensagem "O endereço foi bloqueado", "O acesso ao endereço IP foi bloqueado" ou "Ameaça encontrada"

- Seu produto ESET detecta uma ameaça Win32/Sality, Win32/RBrute ou Win32/Fareit

- Como posso me proteger?

- Meu roteador está infectado. O que devo fazer?

Detalhes

Clique para expandir

Para obter mais informações sobre essa operação, visite os seguintes recursos da ESET:

- O mais novo componente do Win32/Sality: o principal alterador de DNS de um roteador chamado Win32/RBrute

- O vírus Wi-Fi Chameleon infecta cidades inteiras "como uma doença transmitida pelo ar

- Ataque de envenenamento de DNS definido

- Proteja seu roteador: Como ajudar a evitar o próximo ataque à Internet

O Win32/RBrute.A vasculha a Internet em busca de páginas de administração de roteadores para alterar a entrada do servidor DNS principal. O servidor DNS desonesto redireciona os usuários para sites falsos que fazem parte da operação do Win32/Sality.

Até o momento de nossa investigação, os seguintes roteadores foram alvo do Win32/RBrute.A:

- AirLive WT-2000ARM

- Roteadores Cisco que correspondem a "level_15_" no atributo HTTP realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Solução

Como posso me proteger?

- Mantenha seu produto ESET atualizado - Os especialistas do laboratório de vírus da ESET analisam as ameaças on-line todos os dias e lançam atualizações regulares para melhorar continuamente o nível de proteção para os usuários da ESET. Por padrão, seu produto ESET atualiza os módulos várias vezes ao dia. Essas atualizações permitem a detecção rápida de ameaças emergentes e mantêm seu computador protegido contra sites e arquivos baixados para os quais você pode ser redirecionado devido ao envenenamento de DNS.

- Mantenha o software de seu roteador atualizado - Novos patches de segurança e atualizações de firmware ajudam a proteger seu roteador contra uso indevido. Verifique regularmente se há atualizações de firmware na página de administração do roteador ou na ferramenta de configuração.

- Altere o nome de usuário e a senha padrão - Os roteadores geralmente usam as credenciais padrão para uma configuração inicial. As informações de login padrão são fáceis de adivinhar e podem ser encontradas na Internet. Altere as informações de login padrão para um nome de usuário exclusivo e uma senha forte.

- Desativeo gerenciamento remoto - Esse recurso permite que um usuário configure, atualize e verifique o status do roteador remotamente. Recomendamos que você desative o gerenciamento remoto quando não o estiver usando para minimizar a exposição a ataques ao roteador de fora da rede local.

- Considere a possibilidade de alterar o nome do seu ponto de acesso - Escolha um nome de ponto de acesso que não contenha o nome do dispositivo, o nome do fabricante ou outras informações que revelem o tipo de roteador que você está usando. Essa é uma alteração simples e torna um eventual ataque um pouco mais desafiador.

- Desativeo Universal Plug and Play - Se o UPnP não for um serviço que você usa, desative essa opção nas configurações do roteador. Com o UPnP ativado, seu roteador fica mais vulnerável e sua rede pode ser acessada sem autenticação.

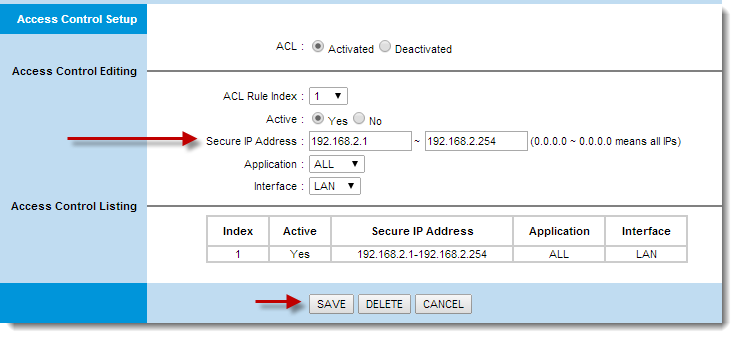

- Restringir o acesso à interface da Web do roteador somente à sua LAN - Permita que apenas um intervalo específico de endereços IP localizados na sua LAN (rede local) acesse a interface da Web do roteador. Por exemplo, se o seu endereço IP for 192.168.2.25 e for herdado do servidor DHCP do roteador, permita a sub-rede/intervalo de endereços IP de 192.168.2.1 a 192.168.2.254 (a Figura 1-2 é um exemplo de uma página de administrador do roteador - a sua página pode ser diferente).

Figura 1-1

Clique na imagem para ampliá-la em uma nova janela

Meu roteador está infectado. O que devo fazer?

- Verifique se seu O produto ESET está atualizado e se recebe as atualizações do módulo.

- Redefina seu roteador para usar as configurações padrão.

- Altere a senha de seu roteador.

- Certifique-se de que o gerenciamento remoto em seu roteador esteja desativado.

- Restrinja o acesso da WAN (Wide Area Network) ao roteador.

- Reinicie o computador.

- Limpe o cache do navegador.

- Execute um computer scan para verificar se o computador não está infectado.

Se o roteador que você está usando não utiliza a tecnologia de segurança atual, você pode diminuir o risco para o seu sistema comprando um roteador mais novo.