Problema

- Nel prodotto ESET è stata ricevuta la notifica "Password del router debole", "Aggiornamento del firmware del router", "Reindirizzamento di rete dannoso", "Servizi di rete aperti" o "Impostazioni del router dannose"

- Il server DNS primario è stato modificato sul router

- Google o Facebook sono bloccati dal prodotto ESET in uso

- È stato ricevuto un messaggio "L'indirizzo è stato bloccato", "L'accesso all'indirizzo IP è stato bloccato" o "Minaccia trovata"

- Il prodotto ESET rileva una minaccia Win32/Sality, Win32/RBrute o Win32/Fareit

- Come posso proteggermi?

- Il mio router è infetto. Cosa devo fare?

Dettagli

Fare clic per espandere

Per ulteriori informazioni su questa operazione, visitare le seguenti risorse ESET:

- Win32/Sality componente più recente: un modificatore DNS primario del router chiamato Win32/RBrute

- Il virus Wi-Fi Chameleon infetta intere città "come una malattia aerea".

- DNS poisoning attack defined

- Proteggi il tuo router: Come aiutare a prevenire il prossimo attacco a Internet

Win32/RBrute.A scansiona Internet alla ricerca di pagine di amministrazione dei router per modificare la voce del loro server DNS primario. Il server DNS rogue reindirizza poi gli utenti verso siti web falsi che fanno parte dell'operazione Win32/Sality.

Al momento della nostra indagine, i seguenti router sono stati presi di mira da Win32/RBrute.A:

- AirLive WT-2000ARM

- Router Cisco che corrispondono a "level_15_" nell'attributo HTTP realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Soluzioni

Come posso proteggermi?

- Mantenete aggiornato il vostro prodotto ESET: gli specialisti del laboratorio antivirus ESET analizzano ogni giorno le minacce online e rilasciano aggiornamenti regolari per migliorare continuamente il livello di protezione degli utenti ESET. Per impostazione predefinita, il prodotto ESET aggiorna i moduli più volte al giorno. Questi aggiornamenti consentono di rilevare rapidamente le minacce emergenti e di proteggere il computer da siti e file scaricati a cui si potrebbe essere reindirizzati a causa dell'avvelenamento del DNS.

- Mantenete aggiornato il software del router: le nuove patch di sicurezza e gli aggiornamenti del firmware contribuiscono a proteggere il router da un uso improprio. Controllate regolarmente la pagina di amministrazione del router o lo strumento di configurazione per verificare la presenza di aggiornamenti del firmware.

- Cambiate il nome utente e la password predefiniti: i router utilizzano spesso le credenziali predefinite per la configurazione iniziale. Le informazioni di accesso predefinite sono facili da indovinare e possono essere trovate su Internet. Cambiate le informazioni di accesso predefinite con un nome utente unico e una password forte.

- Disattivare la gestione remota: questa funzione consente all'utente di configurare, aggiornare e controllare lo stato del router da remoto. Si consiglia di disattivare la gestione remota quando non la si utilizza per ridurre al minimo l'esposizione ad attacchi al router dall'esterno della rete locale.

- Considerate la possibilità di cambiare il nome del punto di accesso: scegliete un nome per il punto di accesso che non contenga il nome del dispositivo, il nome del produttore o altre informazioni che rivelino il tipo di router in uso. Si tratta di una semplice modifica che rende un eventuale attacco un po' più difficile.

- Disattivare Universal Plug and Play: se UPnP non è un servizio che utilizzate, dovreste disattivare questa opzione nelle impostazioni del router. Con l'UPnP abilitato, il router è più vulnerabile e la rete può essere raggiunta senza autenticazione.

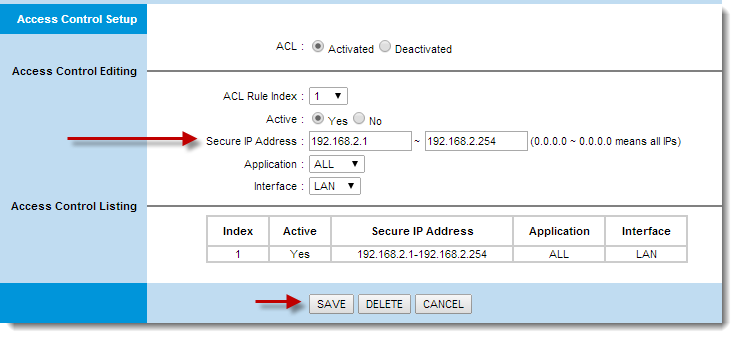

- Limita l'accesso all'interfaccia web del router solo alla propria LAN: consente l'accesso all'interfaccia web del router solo a un intervallo specifico di indirizzi IP situati nella propria LAN (rete locale). Ad esempio, se il vostro indirizzo IP è 192.168.2.25 ed è stato ereditato dal server DHCP del router, consentite la sottorete o l'intervallo di indirizzi IP da 192.168.2.1 a 192.168.2.254 (la Figura 1-2 è un esempio di pagina dell'amministratore del router; la vostra pagina potrebbe essere diversa).

Figura 1-1

Fare clic sull'immagine per ingrandirla in una nuova finestra

Il mio router è infetto. Cosa devo fare?

- Verificare che il prodotto ESET è aggiornato e riceve gli aggiornamenti dei moduli.

- Reimpostare il router per utilizzare le impostazioni predefinite.

- Cambiare la password del router.

- Assicurarsi che la gestione remota del router sia disabilitata.

- Limitare l'accesso WAN (Wide Area Network) al router.

- Riavviare il computer.

- Cancellate la cache del browser.

- Eseguite una computer scan per verificare che il vostro computer non sia infetto.

Se il router in uso non utilizza la tecnologia di sicurezza attuale, è possibile ridurre il rischio per il sistema acquistando un router più recente.