Problem

- W produkcie ESET pojawiło się powiadomienie "Słabe hasło routera", "Zaktualizuj oprogramowanie sprzętowe routera", "Złośliwe przekierowanie sieci", "Otwórz usługi sieciowe" lub "Złośliwe ustawienia routera"

- Główny serwer DNS został zmieniony na routerze

- Google lub Facebook są zablokowane przez produkt ESET

- Otrzymano komunikat "Adres został zablokowany", "Dostęp do adresu IP został zablokowany" lub "Znaleziono zagrożenie"

- Produkt ESET wykrył zagrożenie Win32/Sality, Win32/RBrute lub Win32/Fareit

- Jak mogę się chronić?

- Mój router jest zainfekowany. Co powinienem zrobić?

Szczegóły

Kliknij, aby rozwinąć

Aby uzyskać więcej informacji na temat tej operacji, odwiedź następujące zasoby ESET:

- Win32/Sality najnowszy składnik: główny zmieniacz DNS routera o nazwie Win32/RBrute

- Wirus Wi-Fi Chameleon infekuje całe miasta "jak choroba przenoszona drogą powietrzną

- DNS poisoning attack defined

- Zabezpiecz swój router: Jak zapobiec kolejnemu atakowi internetowemu

Win32/RBrute.A skanuje internet w poszukiwaniu stron administracyjnych routerów w celu zmiany wpisu dla ich głównego serwera DNS. Nieuczciwy serwer DNS przekierowuje następnie użytkowników na fałszywe strony internetowe, które są częścią operacji Win32/Sality.

W czasie naszego dochodzenia, następujące routery były celem Win32/RBrute.A:

- AirLive WT-2000ARM

- Routery Cisco pasujące do "level_15_" w atrybucie HTTP realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Rozwiązanie

Jak mogę się chronić?

- Aktualizuj swój produkt ESET - Specjaliści z laboratorium antywirusowego ESET codziennie analizują zagrożenia internetowe i wydają regularne aktualizacje, aby stale podnosić poziom ochrony użytkowników ESET. Domyślnie produkt ESET aktualizuje moduły kilka razy dziennie. Aktualizacje te umożliwiają szybkie wykrywanie pojawiających się zagrożeń i zapewniają ochronę komputera przed witrynami i pobranymi plikami, do których możesz zostać przekierowany z powodu zatrucia DNS.

- Aktualizuj oprogramowanie routera - nowe poprawki zabezpieczeń i aktualizacje oprogramowania układowego pomagają chronić router przed nadużyciami. Regularnie sprawdzaj stronę administracyjną routera lub narzędzie konfiguracyjne pod kątem aktualizacji oprogramowania układowego.

- Zmień domyślną nazwę użytkownika i hasło - routery często używają domyślnych poświadczeń do początkowej konfiguracji. Domyślne dane logowania są łatwe do odgadnięcia i można je znaleźć w Internecie. Zmień domyślne dane logowania na unikalną nazwę użytkownika i silne hasło.

- Wyłącz zdalne zarządzanie- ta funkcja umożliwia użytkownikowi zdalną konfigurację, aktualizację i sprawdzanie stanu routera. Zalecamy wyłączenie zdalnego zarządzania, gdy z niego nie korzystasz, aby zminimalizować ryzyko ataków na router spoza sieci lokalnej.

- Rozważzmianę nazwy punktu dostępowego - wybierz nazwę punktu dostępowego, która nie zawiera nazwy urządzenia, nazwy producenta ani innych informacji ujawniających typ używanego routera. Jest to prosta zmiana, która sprawia, że ewentualny atak jest nieco trudniejszy.

- Wyłącz Universal Plug and Play - jeśli UPnP nie jest usługą, z której korzystasz, powinieneś wyłączyć tę opcję w ustawieniach routera. Po włączeniu UPnP router jest bardziej podatny na ataki, a dostęp do sieci można uzyskać bez uwierzytelnienia.

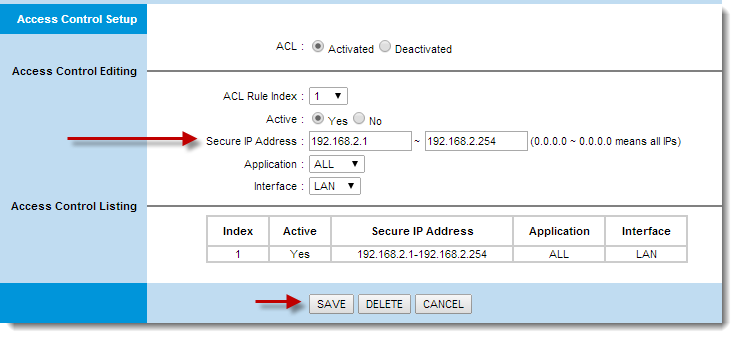

- Ogranicz dostęp do interfejsu internetowego routera tylko do sieci LAN- Zezwól tylko określonemu zakresowi adresów IP znajdujących się w sieci LAN (sieć lokalna) na dostęp do interfejsu internetowego routera. Na przykład, jeśli twój adres IP to 192.168.2.25 i jest on dziedziczony z serwera DHCP routera, zezwól na podsieć/zakres adresów IP od 192.168.2.1 do 192.168.2.254 (Rysunek 1-2 jest przykładem strony administratora routera - twoja strona może być inna).

Rysunek 1-1

Kliknij obraz, aby wyświetlić go w nowym oknie

Mój router jest zainfekowany. Co powinienem zrobić?

- Sprawdź, czy Produkt ESET jest aktualny i otrzymuje aktualizacje modułów.

- Zresetuj router, aby użyć ustawień domyślnych.

- Zmień hasło do routera.

- Upewnij się, że zdalne zarządzanie routerem jest wyłączone.

- Ogranicz dostęp do routera przez sieć WAN (Wide Area Network).

- Uruchom ponownie komputer.

- Wyczyść pamięć podręczną przeglądarki.

- Uruchom computer scan, aby sprawdzić, czy komputer nie jest zainfekowany.

Jeśli router, z którego korzystasz, nie wykorzystuje aktualnej technologii zabezpieczeń, możesz zmniejszyć ryzyko dla swojego systemu, kupując nowszy router.