Problemstilling

- Du har mottatt en melding om "Svakt ruterpassord", "Oppdater ruterens fastvare", "Ondsinnet nettverksomdirigering", "Åpne nettverkstjenester" eller "Ondsinnede ruterinnstillinger" i ESET-produktet ditt

- Den primære DNS-serveren har endret seg på ruteren din

- Google eller Facebook er blokkert av ESET-produktet ditt

- Du har mottatt en melding om at "Adressen er blokkert", "Tilgang til IP-adressen ble blokkert" eller "Trussel funnet"

- ESET-produktet ditt oppdager en Win32/Sality-, Win32/RBrute- eller Win32/Fareit-trussel

- Hvordan kan jeg beskytte meg selv?

- Ruteren min er infisert. Hva bør jeg gjøre?

Detaljer

Klikk for å utvide

For mer informasjon om denne operasjonen, besøk følgende ESET-ressurser:

- Win32/Sality nyeste komponent: en ruters primære DNS-veksler ved navn Win32/RBrute

- Wi-Fi-viruset Chameleon infiserer hele byer "som en luftbåren sykdom

- DNS poisoning attack defined

- Sikre ruteren din: Slik kan du bidra til å forhindre neste internettangrep

Win32/RBrute.A skanner internett etter ruteradministrasjonssider for å endre oppføringen for den primære DNS-serveren. Den falske DNS-serveren omdirigerer deretter brukere til falske nettsteder som er en del av Win32/Sality-operasjonen.

På tidspunktet for vår etterforskning har følgende rutere blitt angrepet av Win32/RBrute.A:

- AirLive WT-2000ARM

- Cisco-rutere som samsvarer med "level_15_" i HTTP-områdeattributtet

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Løsninger

Hvordan kan jeg beskytte meg selv?

- Hold ESET-produktet ditt oppdatert - Spesialister ved ESETs viruslaboratorium analyserer trusler på nettet hver dag og utgir regelmessige oppdateringer for å kontinuerlig forbedre beskyttelsesnivået for ESET-brukere. Som standard oppdaterer ESET-produktet modulene flere ganger om dagen. Disse oppdateringene gjør det mulig å oppdage nye trusler raskt, og beskytter datamaskinen din mot nettsteder og nedlastede filer som du kan bli omdirigert til på grunn av DNS-forgiftning.

- Hold programvaren på ruteren oppdatert - Nye sikkerhetsoppdateringer og fastvareoppdateringer bidrar til å beskytte ruteren mot misbruk. Sjekk ruterens administrasjonsside eller konfigurasjonsverktøy regelmessig for å se etter oppdateringer av fastvaren.

- Endre standard brukernavn og passord - Rutere bruker ofte standard påloggingsinformasjon ved første gangs konfigurasjon. Standard påloggingsinformasjon er lett å gjette og kan finnes på Internett. Endre standard påloggingsinformasjon til et unikt brukernavn og et sterkt passord.

- Deaktiver fjernadministrasjon- Denne funksjonen gjør det mulig for en bruker å konfigurere, oppgradere og kontrollere statusen til ruteren eksternt. Vi anbefaler at du deaktiverer fjernadministrasjon når du ikke bruker den, for å minimere risikoen for angrep på ruteren fra utsiden av det lokale nettverket.

- Vurder å endre navnet på tilgangspunktet - Velg et navn på tilgangspunktet som ikke inneholder enhetsnavn, produsentnavn eller annen informasjon som avslører hvilken type ruter du bruker. Dette er en enkel endring, og det gjør et eventuelt angrep litt mer utfordrende.

- Deaktiver Universal Plug and Play - Hvis UPnP ikke er en tjeneste du bruker, bør du deaktivere dette alternativet i ruterinnstillingene. Når UPnP er aktivert, er ruteren mer sårbar, og du kan få tilgang til nettverket ditt uten autentisering.

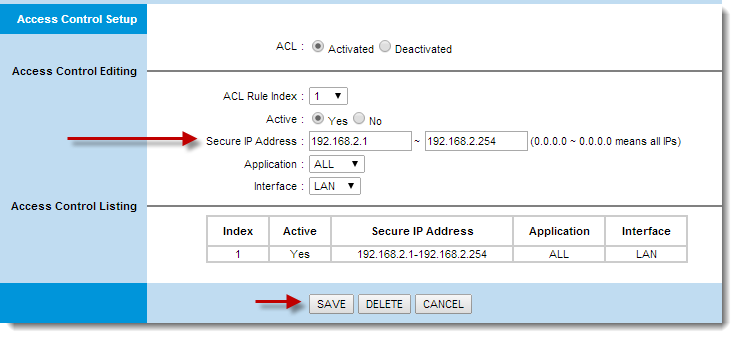

- Begrens tilgangen til ruterens webgrensesnitt til kun ditt LAN - Tillat kun et bestemt utvalg av IP-adresser i ditt LAN (lokalnettverk) å få tilgang til ruterens webgrensesnitt. Hvis IP-adressen din for eksempel er 192.168.2.25 og den er arvet fra ruterens DHCP-server, tillater du undernettet/området med IP-adresser fra 192.168.2.1 til 192.168.2.254 (Figur 1-2 er et eksempel på en ruteradministratorside - din side kan se annerledes ut).

Figur 1-1

Klikk på bildet for å se det i større format i nytt vindu

Ruteren min er infisert. Hva bør jeg gjøre?

- Kontroller at ESET-produktet er oppdatert og mottar moduloppdateringer.

- Tilbakestill ruteren til å bruke standardinnstillingene.

- Endre passordet for ruteren.

- Sørg for at ekstern administrasjon på ruteren er deaktivert.

- Begrens WAN-tilgangen (Wide Area Network) til ruteren.

- Start datamaskinen på nytt.

- Tøm hurtigbufferen i nettleseren.

- Kjør en computer scan for å kontrollere at datamaskinen din ikke er infisert.

Hvis ruteren du bruker, ikke bruker den nyeste sikkerhetsteknologien, kan du redusere risikoen for systemet ditt ved å kjøpe en nyere ruter.