Problème

- Vous avez reçu une notification "Mot de passe faible du routeur", "Mise à jour du micrologiciel de votre routeur", "Redirection réseau malveillante", "Ouverture des services réseau" ou "Paramètres malveillants du routeur" dans votre produit ESET

- Le serveur DNS primaire a changé sur votre routeur

- Google ou Facebook est bloqué par votre produit ESET

- Vous avez reçu un message "L'adresse a été bloquée", "L'accès à l'adresse IP a été bloqué" ou "Menace détectée"

- Votre produit ESET détecte une menace Win32/Sality, Win32/RBrute ou Win32/Fareit

- Comment puis-je me protéger ?

- Mon routeur est infecté. Que dois-je faire ?

Détails

Cliquer pour développer

Pour plus d'informations sur cette opération, consultez les ressources ESET suivantes :

- Win32/Sality : le composant le plus récent est le changeur de DNS principal d'un routeur, nommé Win32/RBrute

- Le virus Wi-Fi Chameleon infecte des villes entières "comme une maladie aéroportée

- DNS poisoning attack defined

- Sécurisez votre routeur : Comment prévenir la prochaine attaque contre l'internet ?

Win32/RBrute.A recherche sur Internet les pages d'administration des routeurs afin de modifier l'entrée de leur serveur DNS principal. Le serveur DNS pirate redirige ensuite les utilisateurs vers de faux sites web qui font partie de l'opération Win32/Sality.

Au moment de notre enquête, les routeurs suivants ont été ciblés par Win32/RBrute.A :

- AirLive WT-2000ARM

- Routeurs Cisco correspondant à "level_15_" dans l'attribut HTTP realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- Edimax AR7084

- Huawei EchoLife

- TP-LINK

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-W8961ND

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Solution

Comment puis-je me protéger ?

- Maintenez votre produit ESET à jour - Les spécialistes du laboratoire antivirus d'ESET analysent les menaces en ligne tous les jours et publient des mises à jour régulières afin d'améliorer continuellement le niveau de protection des utilisateurs d'ESET. Par défaut, votre produit ESET met à jour les modules plusieurs fois par jour. Ces mises à jour permettent une détection rapide des nouvelles menaces et protègent votre ordinateur contre les sites et les fichiers téléchargés vers lesquels vous pourriez être redirigé en raison d'un empoisonnement DNS.

- Maintenez le logiciel de votre routeur à jour - Les nouveaux correctifs de sécurité et les mises à jour du micrologiciel contribuent à protéger votre routeur contre les utilisations abusives. Consultez régulièrement la page d'administration de votre routeur ou l'outil de configuration pour connaître les mises à jour du microprogramme.

- Modifiez le nom d'utilisateur et le mot de passe par défaut - Les routeurs utilisent souvent les informations d'identification par défaut pour la configuration initiale. Les informations de connexion par défaut sont faciles à deviner et peuvent être trouvées sur Internet. Remplacez les informations de connexion par défaut par un nom d'utilisateur unique et un mot de passe fort.

- Désactiver la gestion à distance : cette fonction permet à un utilisateur de configurer, de mettre à niveau et de vérifier l'état de votre routeur à distance. Nous vous recommandons de désactiver la gestion à distance lorsque vous ne l'utilisez pas afin de minimiser les risques d'attaques sur votre routeur depuis l'extérieur de votre réseau local.

- Envisagez de changer le nom de votre point d'accès - Choisissez un nom de point d'accès qui ne contient pas le nom de l'appareil, le nom du fabricant ou d'autres informations qui révèlent le type de routeur que vous utilisez. Il s'agit d'un changement simple qui rendra une éventuelle attaque un peu plus difficile.

- Désactiver Universal Plug and Play - Si l'UPnP n'est pas un service que vous utilisez, vous devez désactiver cette option dans les paramètres du routeur. Si l'UPnP est activé, votre routeur est plus vulnérable et il est possible d'accéder à votre réseau sans authentification.

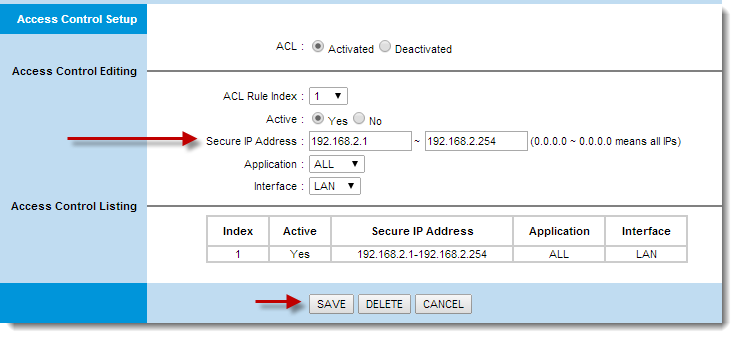

- Restreindre l'accès à l'interface Web du routeur à votre réseau local uniquement : n'autorisez qu'une plage spécifique d'adresses IP situées sur votre réseau local (LAN) à accéder à l'interface Web du routeur. Par exemple, si votre adresse IP est 192.168.2.25 et qu'elle est héritée du serveur DHCP du routeur, autorisez le sous-réseau/la plage d'adresses IP de 192.168.2.1 à 192.168.2.254 (la figure 1-2 est un exemple de page d'administrateur de routeur - votre page peut être différente).

Figure 1-1

Cliquez sur l'image pour l'agrandir dans une nouvelle fenêtre

Mon routeur est infecté. Que dois-je faire ?

- Vérifiez que votre ESET product is up to date et qu'il reçoit les mises à jour des modules.

- Réinitialisez votre routeur pour utiliser les paramètres par défaut.

- Modifiez le mot de passe de votre routeur.

- Assurez-vous que la gestion à distance de votre routeur est désactivée.

- Limitez l'accès WAN (Wide Area Network) à votre routeur.

- Redémarrez votre ordinateur.

- Videz le cache de votre navigateur.

- Exécutez un computer scan pour vérifier que votre ordinateur n'est pas infecté.

Si le routeur que vous utilisez n'utilise pas la technologie de sécurité actuelle, vous pouvez réduire le risque pour votre système en achetant un routeur plus récent.