Problem

- komunikat ostrzegawczy "Atak ICMP" lub "Atak zatrucia pamięci podręcznej DNS" jest wyświetlany w produktach ESET dla użytkowników domowych i małych biur dla systemu Windows

- rekordy "Wykryto atak zatrucia pamięci podręcznej ARP" są rejestrowane w plikach dziennika ochrony sieci

- Pomoc techniczna ESET skierowała Cię do tego artykułu, aby opróżnić pamięć podręczną DNS

- Utwórz wyjątek dla wewnętrznego ruchu IP

- Uruchom narzędzie DNS Flush (tylko zatrucie DNS)

Rozwiązanie

Jeśli Firewall nieprawidłowo wykryje zagrożenie dla systemu, można utworzyć wyjątek dla wewnętrznego ruchu IP. Jeśli problem nie zostanie rozwiązany, uruchom narzędzie DNS flush.

Tworzenie wyjątku dla wewnętrznego ruchu IP

-

Określ, czy adres IP wykryty w powiadomieniu jest liczbą należącą do następującego zakresu (gdzie "x" to 0-255):

- 172.16.x.x-172.31.x.x

- 192.168.x.x

- 10.x.x.x

-

Przejrzyj adresy IP w powiadomieniu:

- Jeśli wykryty adres IP mieści się w bezpiecznym zakresie wymienionym powyżej, otwórz główne okno programu produktu ESET dla systemu Windows i przejdź do kroku 3

- Jeśli wykryty adres IP nie znajduje się w bezpiecznym zakresie wymienionym powyżej lub w sieci nie są obecnie używane żadne sieciowe urządzenia peryferyjne, urządzenie wykryte przez Zaporę znajduje się w sieci publicznej i może stanowić zagrożenie dla systemu. Zapoznaj się z sekcją narzędzia ESET DNS-Flush i użyj go do naprawy wszystkich plików, które mogły zostać uszkodzone przez zatrucie pamięci podręcznej DNS

-

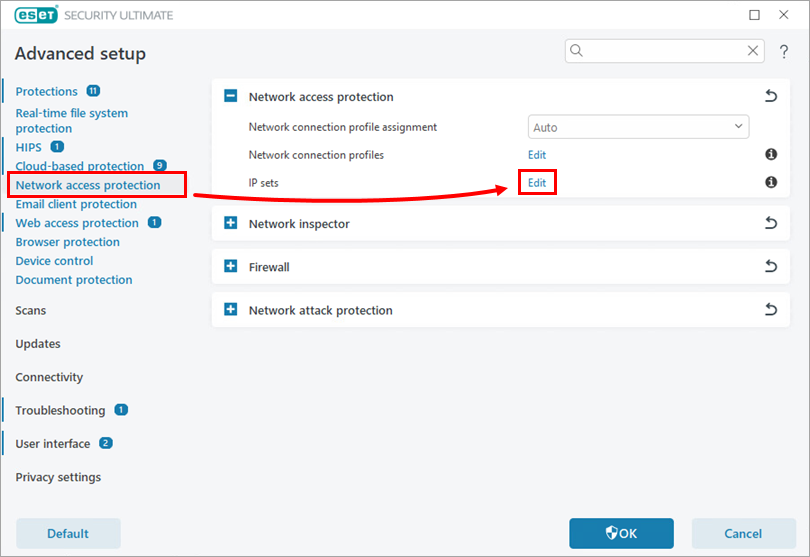

Kliknij Ochrona dostępu do sieci i kliknij Edytuj obok Zestawów IP.

Rysunek 1-1 -

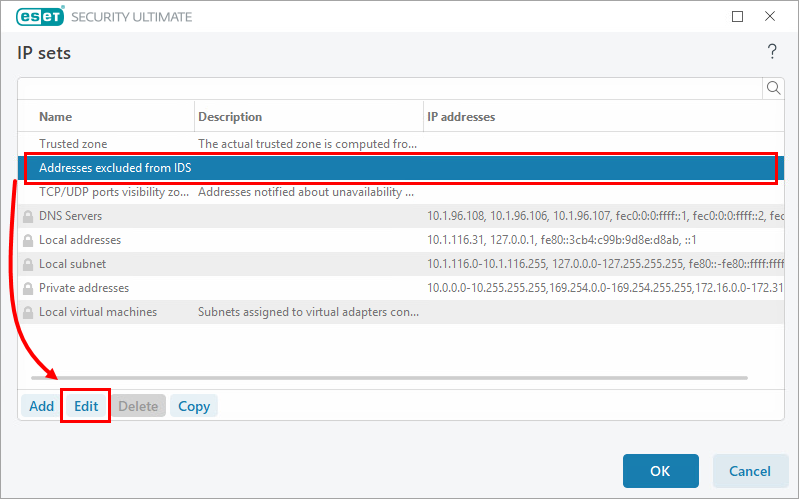

W oknie IP sets wybierz Addresses excluded from IDS i kliknij Edit.

Rysunek 1-2 -

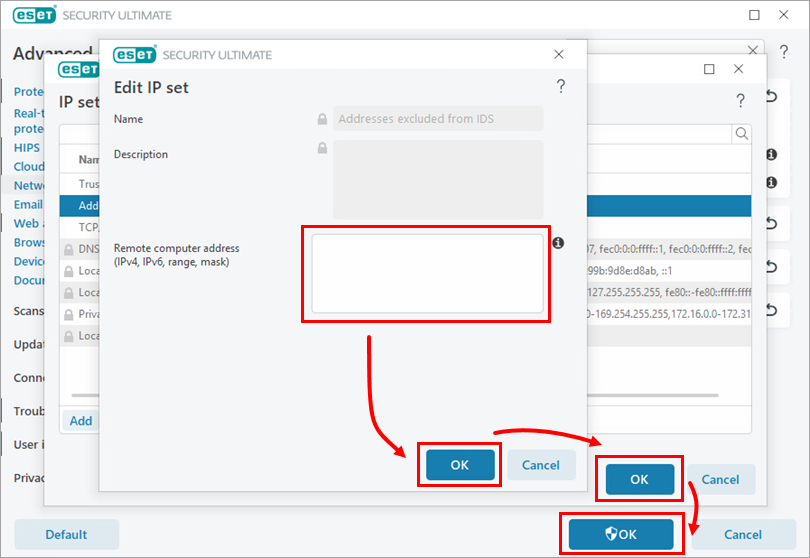

W polu Remote computer address (IPv4, IPv6, range, mask) wpisz adresy IP nieprawidłowo wykryte jako zagrożenie. Kliknij trzykrotnie przycisk OK, aby zapisać zmiany i zakończyć konfigurację zaawansowaną.

Nie powinieneś już widzieć żadnych komunikatów o atakach z wewnętrznego adresu IP, o którym wiesz, że jest bezpieczny. Jeśli problem nie ustąpi, uruchom narzędzie DNS flush.

Rysunek 1-3

Uruchom narzędzie DNS Flush (tylko zatruwanie DNS)

Zamiast wpisywać ipconfig /flushdns w wierszu polecenia, można użyć narzędzia ESET DNS Flush do opróżnienia pamięci podręcznej DNS.

-

Pobierz narzędzieDNS-Flush i zapisz plik na pulpicie.

-

Przejdź do pulpitu, rozpakuj lub otwórz plik Flush DNS.zip i kliknij dwukrotnie Flush DNS.exe. Narzędzie automatycznie opróżni i zarejestruje pamięć podręczną DNS.

-

Po ponownym uruchomieniu komputera otwórz produkt ESET i run a Computer scan.

Skanowanie komputera powinno zakończyć się bez wykrycia infekcji. Jeśli nie zostanie wykryte żadne zagrożenie, dalsze działania nie będą konieczne.

Need further assistance? Contact ESET Technical Support.