Masalah

- pesan peringatan "serangan ICMP" atau "serangan keracunan cache DNS" ditampilkan di produk rumah dan kantor kecil ESET untuk Windows

- catatan "Serangan keracunan cache ARP yang terdeteksi" dicatat dalam file log perlindungan Jaringan

- Dukungan Teknis ESET mengarahkan Anda ke artikel ini untuk membersihkan cache DNS Anda

- Buat pengecualian untuk lalu lintas IP internal

- Jalankan alat Pembilasan DNS (hanya untuk keracunan DNS)

Solusi

Jika Firewall salah mendeteksi ancaman pada sistem Anda, Anda dapat membuat pengecualian untuk lalu lintas IP internal. Jika masalah tidak teratasi, jalankan alat flush DNS.

Membuat pengecualian untuk lalu lintas IP internal

-

Tentukan apakah alamat IP yang terdeteksi dalam notifikasi adalah nomor yang termasuk dalam rentang berikut (di mana "x" adalah 0-255):

- 172.16.x.x-172.31.x.x

- 192.168.x.x

- 10.x.x.x

-

Tinjau alamat IP dalam notifikasi:

- Jika alamat IP yang terdeteksi berada dalam rentang aman yang tercantum di atas, buka jendela program utama produk ESET Windows Anda dan lanjutkan ke langkah 3

- Jika alamat IP yang terdeteksi tidak berada dalam rentang aman yang tercantum di atas, atau tidak ada periferal jaringan yang sedang digunakan di jaringan Anda, perangkat yang terdeteksi oleh Firewall berada di jaringan publik dan dapat menjadi ancaman bagi sistem Anda. Lihat bagian alat ESET DNS-Flush dan gunakan alat ini untuk memperbaiki file apa pun yang mungkin rusak akibat keracunan cache DNS

-

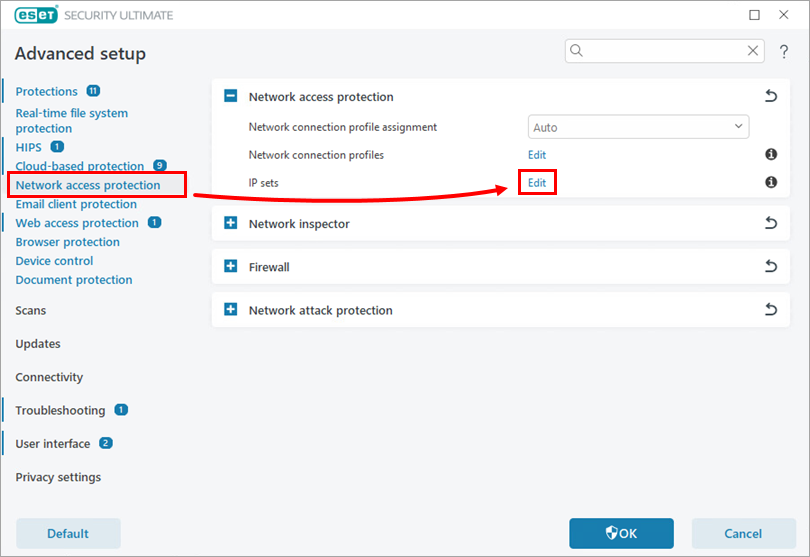

Klik Network access protection (Perlindungan akses jaringan) dan klik Edit di samping IP sets (Set IP).

Gambar 1-1 -

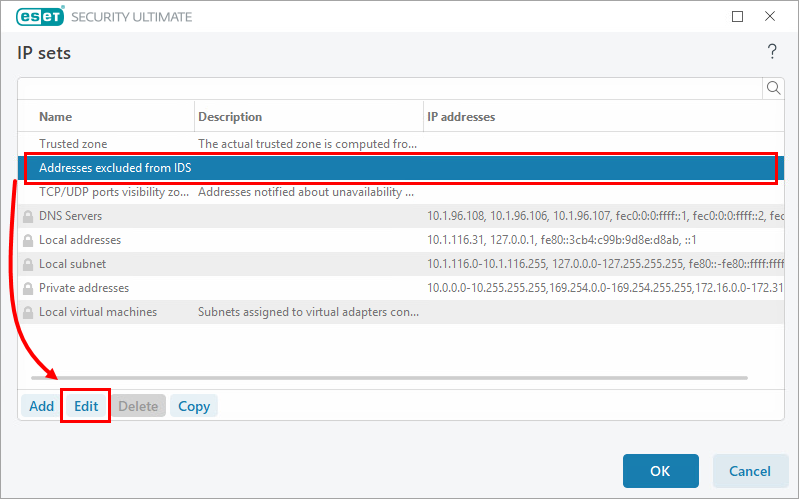

Pada jendela IP sets, pilih Addresses excluded from IDS (Alamat yang dikecualikan dari IDS ), lalu klik Edit.

Gambar 1-2 -

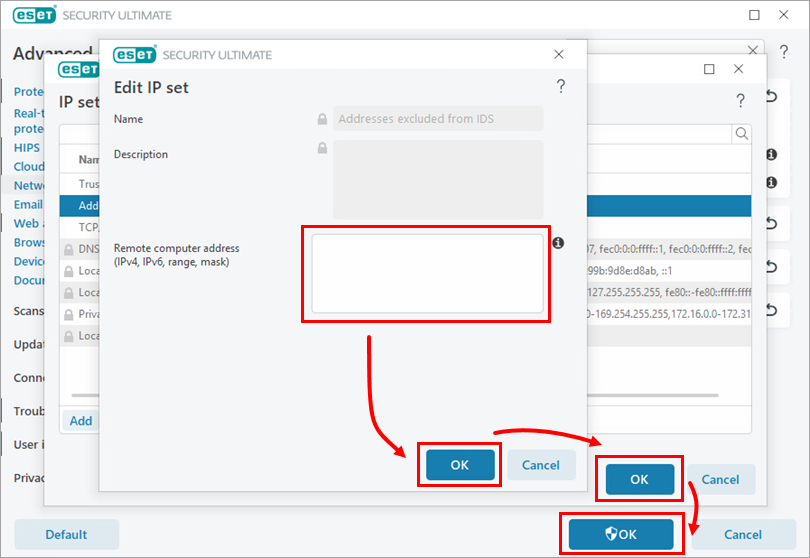

Pada bidang Alamat komputer jarak jauh (IPv4, IPv6, rentang, mask), ketik alamat IP yang terdeteksi secara tidak benar sebagai ancaman. Klik OK tiga kali untuk menyimpan perubahan dan keluar dari Advanced setup.

Seharusnya Anda tidak lagi melihat pesan apa pun tentang serangan dari alamat IP internal yang Anda ketahui aman. Jika masalah masih berlanjut, jalankan alat siram DNS.

Gambar 1-3

Jalankan alat Flush DNS (hanya untuk keracunan DNS)

Daripada memasukkan ipconfig /flushdns pada Command Prompt, Anda bisa menggunakan alat ESET DNS Flush untuk mengosongkan cache DNS Anda.

-

Navigasikan ke Desktop Anda, ekstrak atau buka Flush DNS.zip dan klik dua kali Flush DNS.exe. Alat ini akan secara otomatis mengosongkan dan mendaftarkan cache DNS Anda.

-

Setelah komputer Anda dihidupkan ulang, buka produk ESET Anda dan .

Pemindaian komputer seharusnya selesai tanpa mendeteksi adanya infeksi. Jika tidak ada ancaman yang terdeteksi, tidak ada tindakan lebih lanjut yang diperlukan.