Problemă

- mesajul de avertizare "ICMP attack" sau "DNS Cache poisoning attack" este afișat în produsele ESET home și small office pentru Windows

- înregistrările "Atac detectat de otrăvire a cache-ului ARP" sunt înregistrate în fișierele jurnal de protecție a rețelei

- Asistența tehnică ESET v-a îndrumat către acest articol pentru a vă curăța cache-ul DNS

- Creați o excepție pentru traficul IP intern

- Rulați instrumentul DNS Flush (numai pentru otrăvirea DNS)

Soluție

Dacă Firewall detectează incorect o amenințare la adresa sistemului dvs. puteți crea o excepție pentru traficul IP intern. Dacă problema nu este rezolvată, executați instrumentul DNS flush.

Crearea unei excepții pentru traficul IP intern

-

Determinați dacă adresa IP detectată în notificare este un număr care se încadrează în următorul interval (unde "x" este 0-255):

- 172.16.x.x-172.31.x.x

- 192.168.x.x

- 10.x.x.x

-

Examinați adresele IP din notificare:

- Dacă adresa IP detectată se află în intervalul de siguranță enumerat mai sus, deschideți fereastra principală a programului produsului ESET Windows și treceți la pasul 3

- Dacă adresa IP detectată nu se află în intervalul sigur enumerat mai sus sau nu există periferice de rețea utilizate în prezent în rețea, dispozitivul detectat de Firewall se află într-o rețea publică și ar putea fi o amenințare pentru sistemul dvs. Consultați secțiunea instrumentului ESET DNS-Flush și utilizați-l pentru a repara orice fișiere care ar fi putut fi deteriorate de otrăvirea cache-ului DNS

-

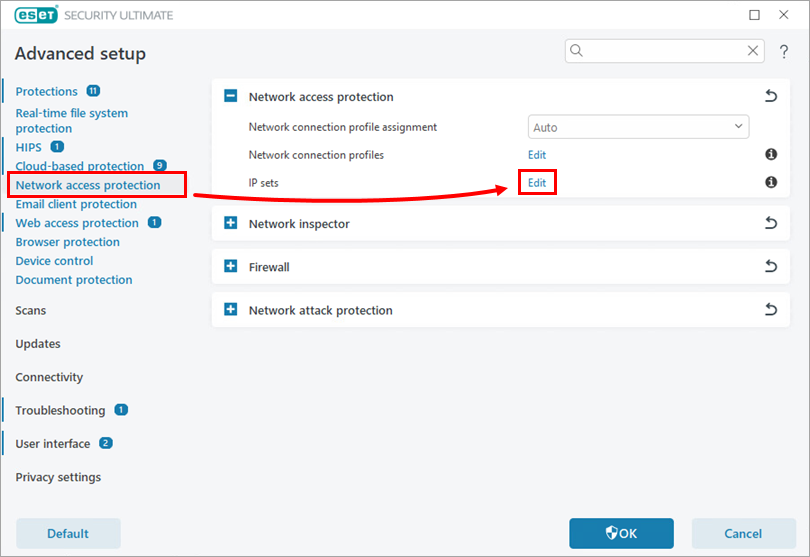

Faceți clic pe Protecția accesului la rețea și faceți clic pe Editare lângă Seturi IP.

Figura 1-1 -

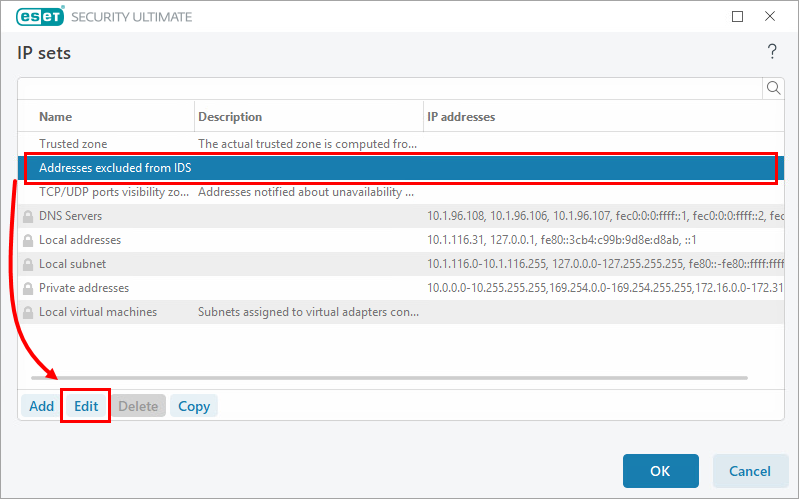

În fereastra IP sets, selectați Addresses excluded from IDS și faceți clic pe Edit (Editare).

Figura 1-2 -

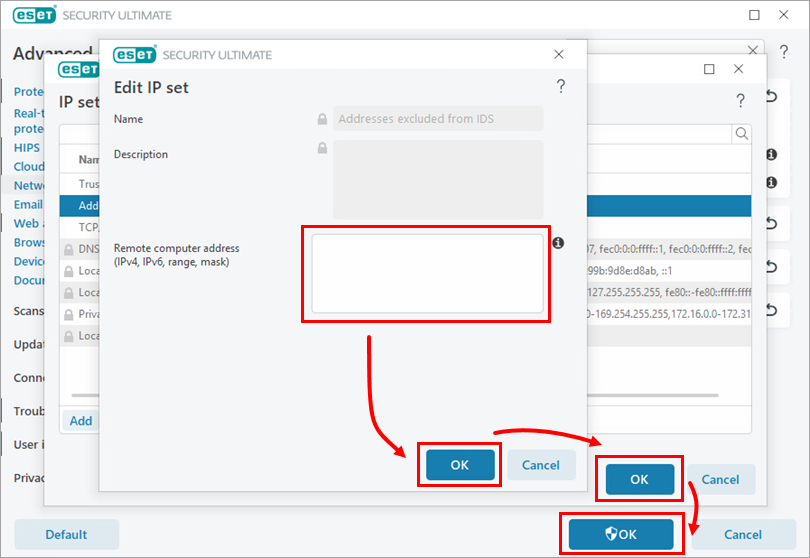

În câmpul Remote computer address (IPv4, IPv6, range, mask), tastați adresele IP detectate incorect ca amenințare. Faceți clic pe OK de trei ori pentru a vă salva modificările și pentru a ieși din Advanced setup.

Nu ar trebui să mai vedeți niciun mesaj despre atacuri de la o adresă IP internă despre care știți că este sigură. Dacă problema persistă, rulați instrumentul DNS flush.

Figura 1-3

Rulați instrumentul DNS Flush (numai otrăvire DNS)

În loc să introduceți ipconfig /flushdns în Prompt-ul de comandă, puteți utiliza instrumentul ESET DNS Flush pentru a vă spăla cache-ul DNS.

-

Descărcați instrumentulDNS-Flush și salvați fișierul pe desktop.

-

Navigați la Desktop, extrageți sau deschideți Flush DNS.zip și faceți dublu clic pe Flush DNS.exe. Instrumentul va curăța și va înregistra automat cache-ul DNS.

-

După repornirea computerului, deschideți produsul ESET și run a Computer scan.

Scanarea computerului ar trebui să se încheie fără detectarea unei infecții. Dacă nu este detectată nicio amenințare, nu este necesară nicio altă acțiune.

Need further assistance? Contact ESET Technical Support.