Выпуск

- Настройте дополнительные правила HIPS в следующих бизнес-приложениях ESET для Windows или создайте политику в ESET PROTECT или ESET PROTECT On-Prem с дополнительными настройками HIPS для защиты от вредоносного ПО с функцией выкупа (filecoder)

- ESET Endpoint Security для Windows

- ESET Endpoint Antivirus для Windows

- ESET Mail Security для Microsoft Exchange Server

- ESET Server Security для Microsoft Windows Server

- Ручное создание политики ESET PROTECT или ESET PROTECT On-Prem / настройка параметров в бизнес-приложениях ESET

- Загрузка и импорт политики ESET PROTECT или ESET PROTECT On-Prem

Подробности

Нажмите для расширения

Система предотвращения вторжений на основе хоста (HIPS) компании ESET входит в состав ESET Endpoint Security, ESET Endpoint Antivirus, ESET Mail Security для Microsoft Exchange Server и ESET Server Security для Microsoft Windows Server. HIPS отслеживает активность системы и использует заранее определенный набор правил для распознавания подозрительного поведения системы.

При выявлении такого рода активности механизм самозащиты HIPS останавливает программу или процесс, совершающий потенциально опасное действие. Запрещая стандартное выполнение JavaScript и других скриптов, вымогательские программы не могут загружаться и исполняться. Чтобы дополнительно предотвратить появление вредоносных программ-вымогателей в системах Windows, создайте следующие правила в новейших бизнес-приложениях ESET с HIPS или создайте и примените политику ESET PROTECT или ESET PROTECT On-Prem.

Решение

Ручное создание политики ESET PROTECT или ESET PROTECT On-Prem / настройка параметров в бизнес-приложениях ESET

-

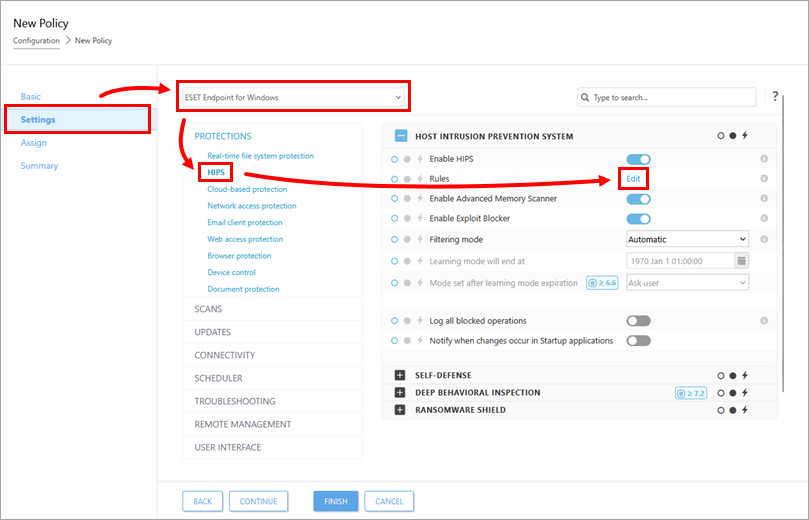

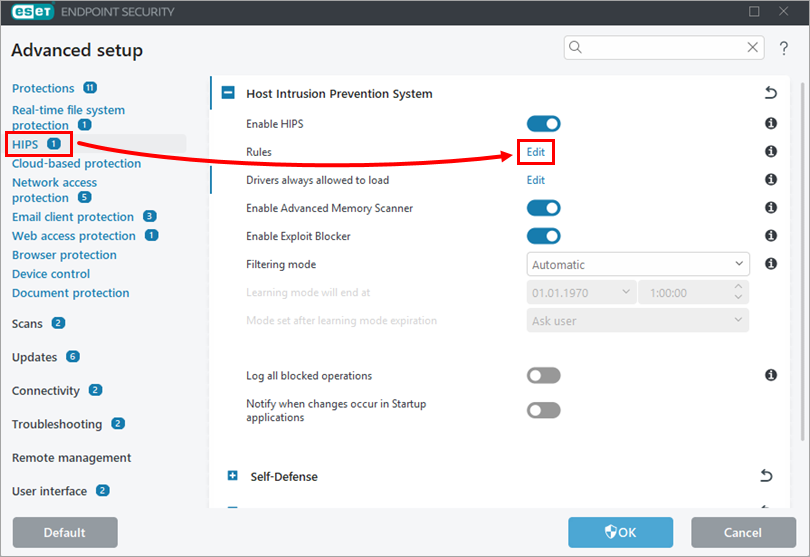

Откройте редактор правил HIPS в мастере создания политики или конфигурации приложения ESET:

ESET PROTECT или ESET PROTECT On-Prem Policy

-

В разделе Настройки выберите ESET Endpoint for Windows из выпадающего меню. Щелкните HIPS и нажмите кнопку Изменить рядом с пунктом Правила.

Приложение ESET

-

Откройте главное окно программы вашего приложения ESET Endpoint для Windows.

-

Нажмите клавишу F5, чтобы перейти к расширенным настройкам.

-

Щелкните HIPS и нажмите кнопку Изменить рядом с пунктом Правила.

-

Выберите вариант (I. - VII.), чтобы развернуть каждый раздел ниже для создания всех дополнительных правил HIPS.

I. Запрет процессов из исполняемых сценариев

-

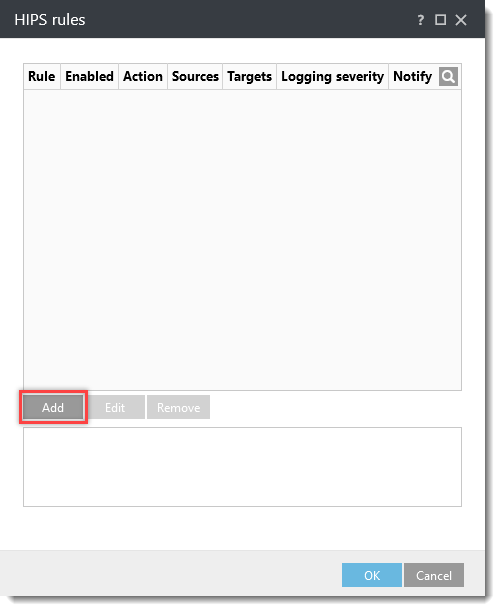

В окне Правила HIPS нажмите Добавить.

-

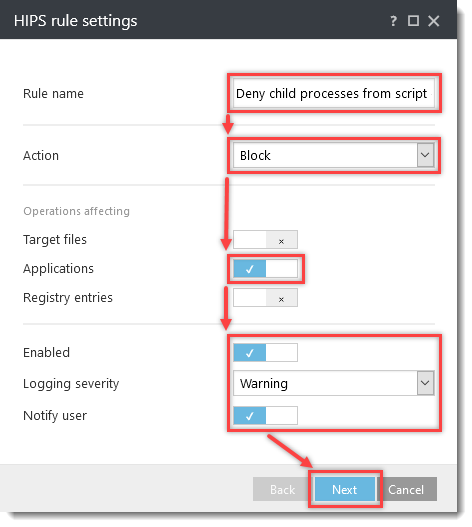

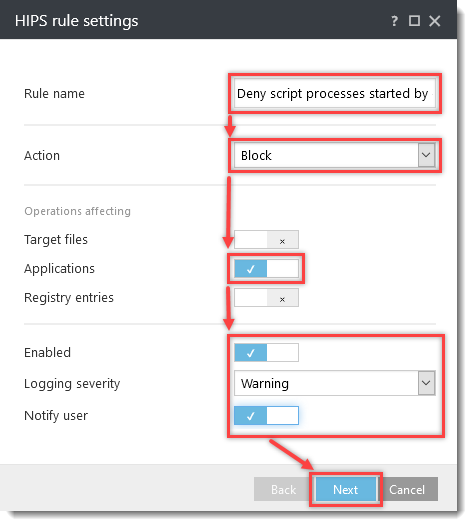

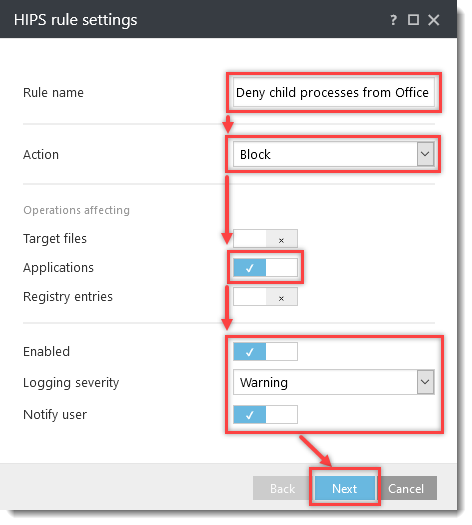

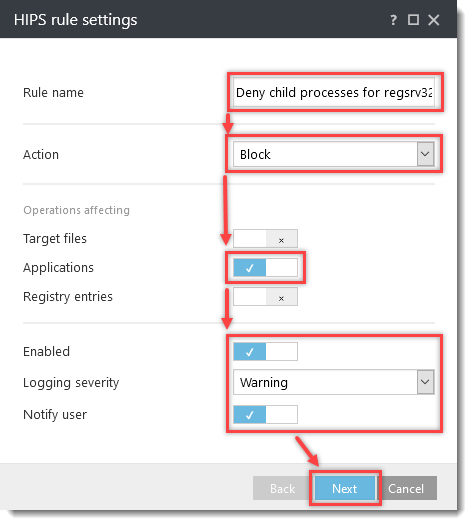

В поле Имя правила введите

Запретить дочерние процессы из исполняемых файлов сценариев. В раскрывающемся меню Действие выберите Блокировать. Щелкните тумблер рядом с пунктами Приложения, Включено и Уведомлять пользователя, чтобы включить эти параметры. В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

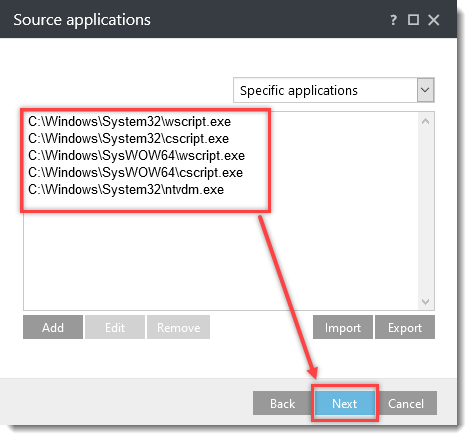

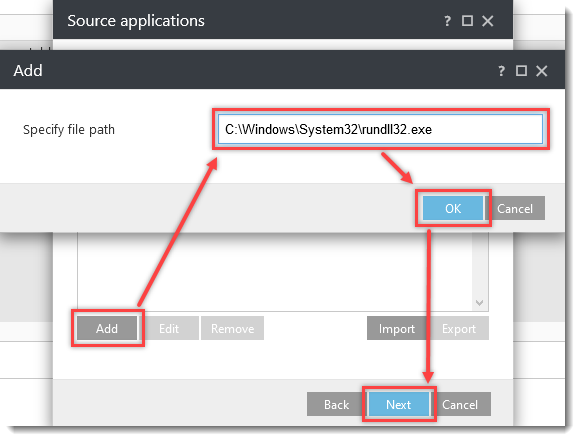

В окне Исходные приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\wscript.exeC:\Windows\System32\cscript.exeC:\Windows\SysWOW64\wscript.exeC:\Windows\SysWOW64\cscript.exeC:\Windows\System32\ntvdm.exe

Нажмите кнопку Далее.

-

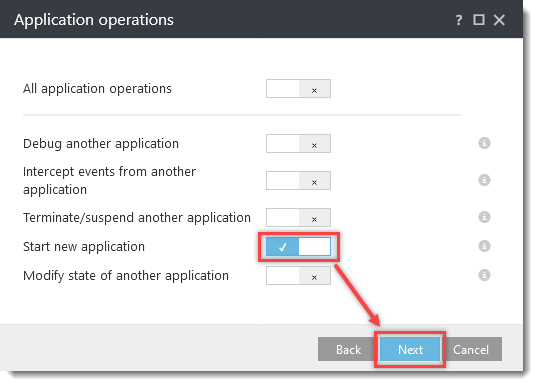

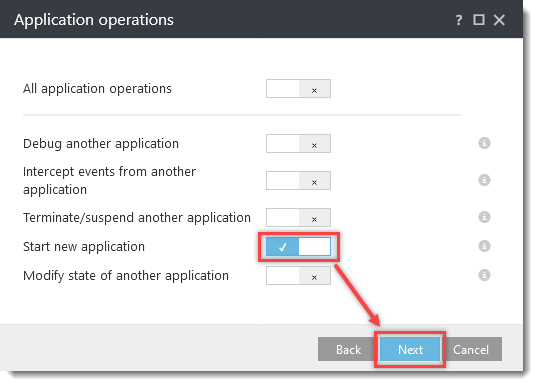

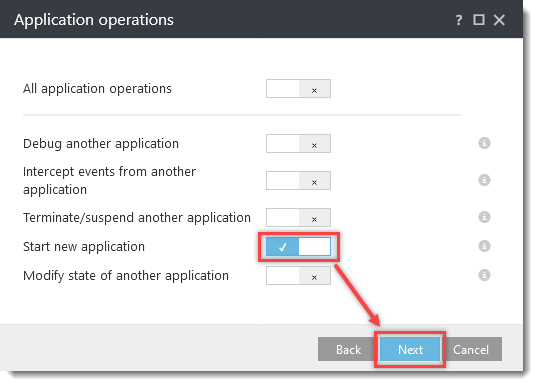

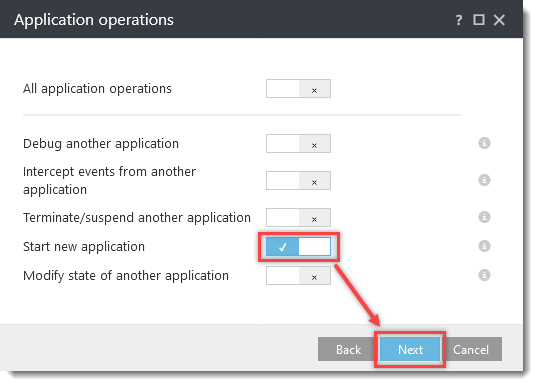

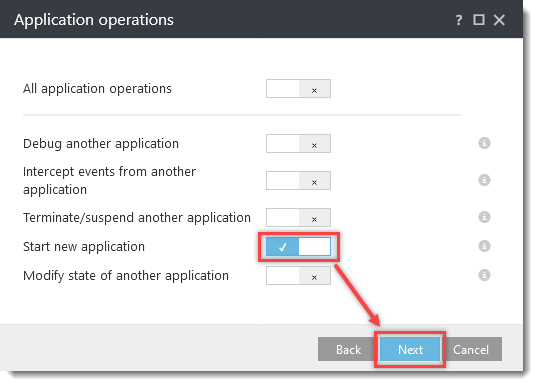

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите Далее.

-

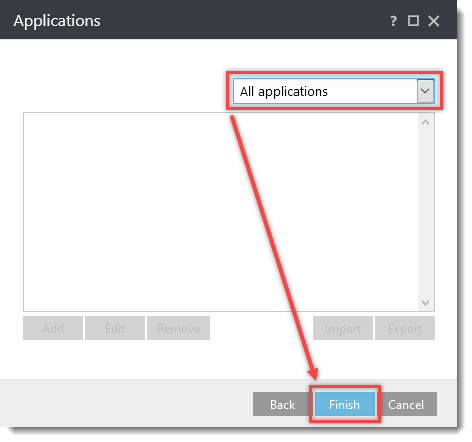

В раскрывающемся меню выберите Все приложения и нажмите Готово.

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

II. Запрет процессов сценариев, запускаемых проводником

-

В окне правил HIPS нажмите кнопку Добавить.

-

Введите

Deny script processes started by explorerв поле Rule name.В раскрывающемся меню Действие выберите Блокировать.

Включите тумблер рядом с пунктом Приложения.

В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

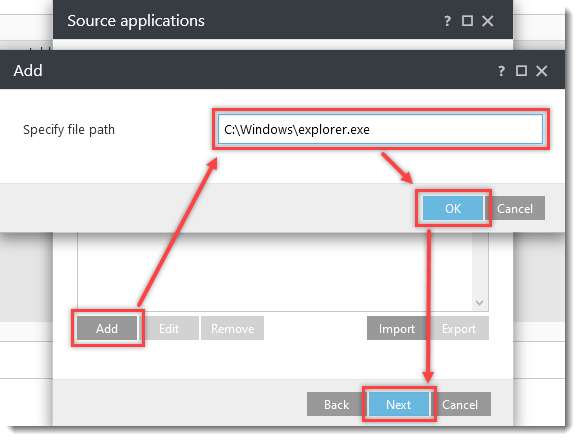

В окне Исходные приложения нажмите Добавить, введите

C:\Windows\explorer.exeв поле Укажите путь к файлу и нажмите OK → Далее.

-

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите кнопку Далее.

-

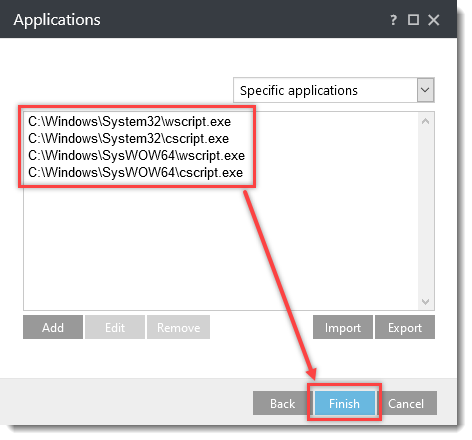

В окне Приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\wscript.exeC:\Windows\System32\cscript.exeC:\Windows\SysWOW64\wscript.exeC:\Windows\SysWOW64\cscript.exe

Нажмите кнопку Готово.

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

III. Запрет дочерних процессов от процессов Office 2024

-

В окне правил HIPS нажмите кнопку Добавить.

-

Введите

Запретить дочерние процессы из процессов Office 2024в поле Имя правила. В раскрывающемся меню Действие выберите Блокировать. Щелкните тумблер рядом с пунктами Приложения, Включено и Уведомлять пользователя, чтобы включить эти параметры. В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

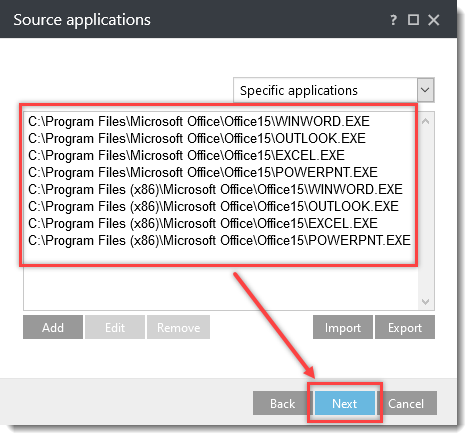

В окне Исходные приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Program Files\Microsoft Office\root\Office16\WINWORD.EXEC:\Program Files\Microsoft Office\root\Office16\OUTLOOK.EXEC:\Program Files\Microsoft Office\root\Office16\EXCEL.EXEC:\Program Files\Microsoft Office\root\Office16\POWERPNT.EXEC:\Program Files (x86)\Microsoft Office\root\Office16\WINWORD.EXEC:\Program Files (x86)\Microsoft Office\root\Office16\OUTLOOK.EXEC:\Program Files (x86)\Microsoft Office\root\Office16\EXCEL.EXEC:\Program Files (x86)\Microsoft Office\root\Office16\POWERPNT.EXE

Нажмите кнопку Далее.

-

В окне Операции с приложениями установите флажок рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите кнопку Далее.

-

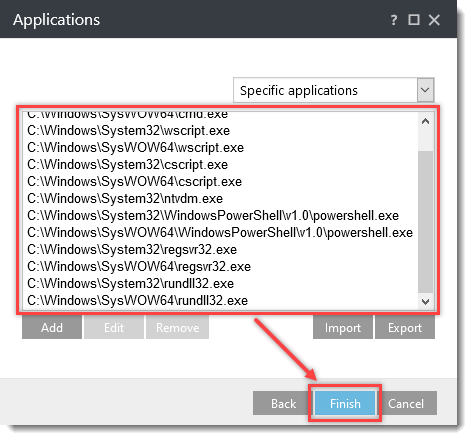

В окне Приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\cmd.exeC:\Windows\SysWOW64\cmd.exeC:\Windows\System32\wscript.exeC:\Windows\SysWOW64\wscript.exeC:\Windows\System32\cscript.exeC:\Windows\SysWOW64\cscript.exeC:\Windows\System32\ntvdm.exeC:\Windows\System32\WindowsPowerShell\v1.0\powershell.exeC:\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exeC:\Windows\System32\regsvr32.exeC:\Windows\SysWOW64\regsvr32.exeC:\Windows\System32\rundll32.exeC:\Windows\SysWOW64\rundll32.exe

Нажмите Готово.

-

Добавьте дополнительные версии Office по мере необходимости, повторив те же инструкции, что и выше.

- 2013 = Office15

(C:\Program Files (x86)\Microsoft Office\Office15\...) - 2010 = Office14

- 2013 = Office15

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

IV. Запрет дочерних процессов для regsrv32.exe

-

В окне правил HIPS нажмите кнопку Добавить.

-

Введите

Запретить дочерние процессы для regsrv32.exeв поле Имя правила.В раскрывающемся меню Действие выберите Блокировать.

Щелкните тумблер рядом со следующими параметрами, чтобы включить их:

- Приложения

- Включено

- Оповещать пользователя

В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

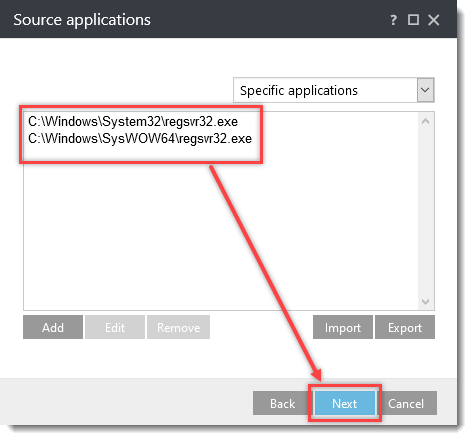

В окне Исходные приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\regsvr32.exeC:\Windows\SysWOW64\regsvr32.exe

Нажмите кнопку Далее.

-

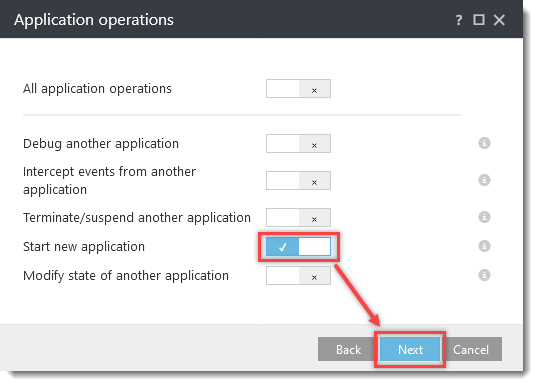

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите Далее.

-

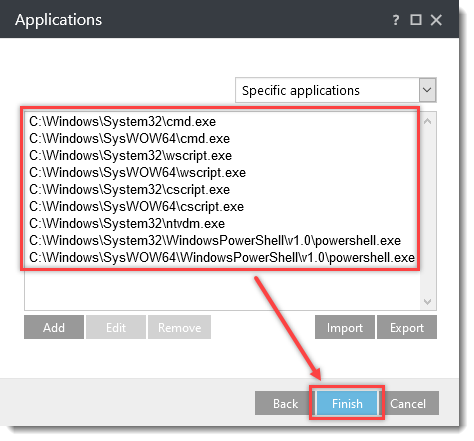

В окне Приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\cmd.exeC:\Windows\SysWOW64\cmd.exeC:\Windows\System32\wscript.exeC:\Windows\SysWOW64\wscript.exeC:\Windows\System32\cscript.exeC:\Windows\SysWOW64\cscript.exeC:\Windows\System32\ntvdm.exeC:\Windows\System32\WindowsPowerShell\v1.0\powershell.exeC:\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exe

Нажмите кнопку Готово.

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

V. Запретить дочерние процессы для mshta.exe

-

В окне правил HIPS нажмите кнопку Добавить.

-

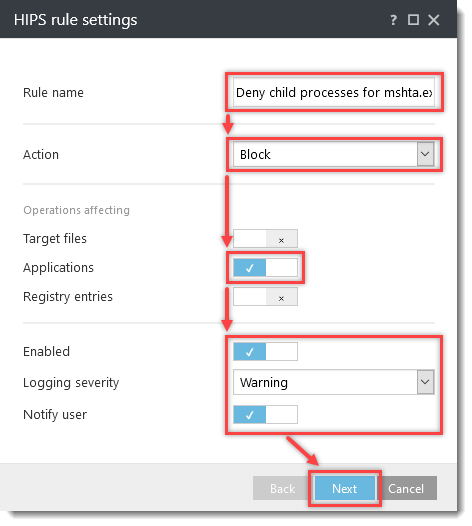

Введите

Запретить дочерние процессы для mshta.exeв поле Имя правила.В раскрывающемся меню Действие выберите Блокировать.

Щелкните тумблер рядом со следующими параметрами, чтобы включить их:

- Приложения

- Включено

- Уведомлять пользователя

В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

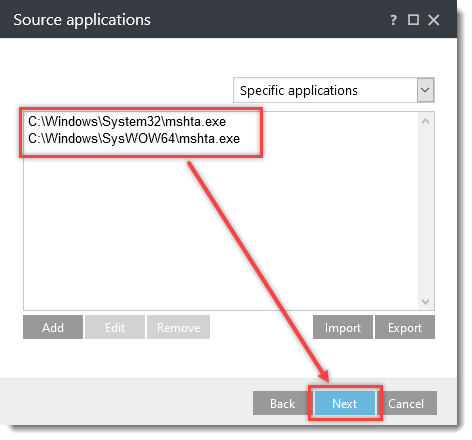

В окне Исходные приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\mshta.exeC:\Windows\SysWOW64\mshta.exe

Нажмите кнопку Далее.

-

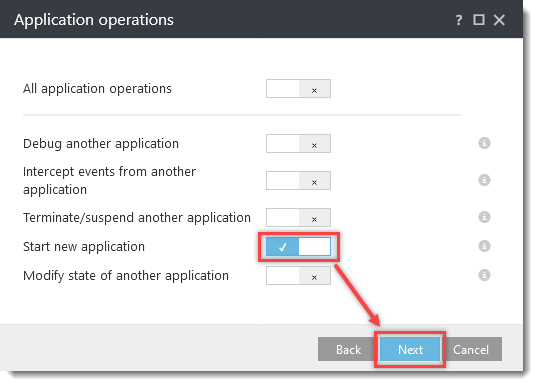

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите Далее.

-

В раскрывающемся меню выберите Все приложения и нажмите Готово.

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

VI. Запрет дочерних процессов для rundll32.exe

-

В окне правил HIPS нажмите кнопку Добавить.

-

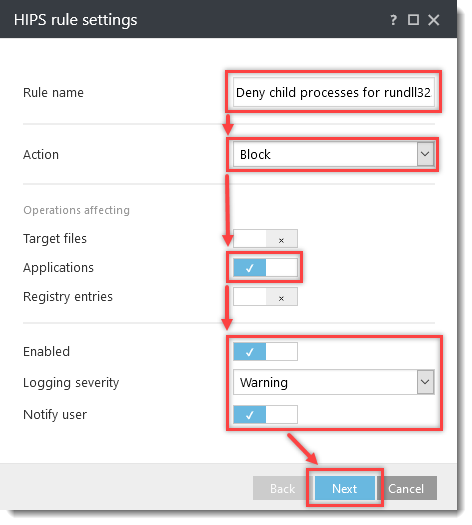

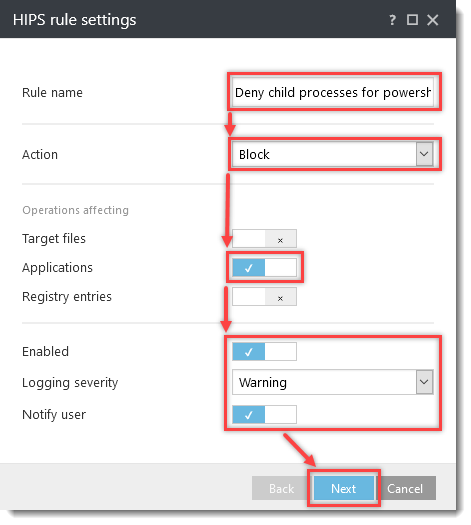

Введите

Запретить дочерние процессы для rundll32.exeв поле Имя правила.В раскрывающемся меню Действие выберите Блокировать.

Щелкните тумблер рядом со следующими параметрами, чтобы включить их:

- Приложения

- Включено

- Уведомлять пользователя

В раскрывающемся меню Строгость ведения журнала выберите Предупреждение и нажмите Далее.

-

В окне Исходные приложения нажмите Добавить, введите

C:\Windows\System32\rundll32.exeв поле Укажите путь к файлу, а затем нажмите OK → Далее.

-

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите кнопку Далее.

-

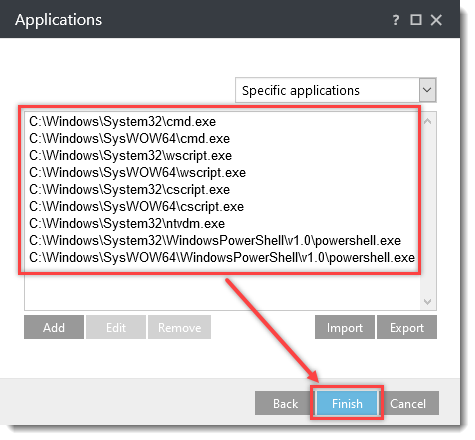

В окне Приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\cmd.exeC:\Windows\SysWOW64\cmd.exeC:\Windows\System32\wscript.exeC:\Windows\SysWOW64\wscript.exeC:\Windows\System32\cscript.exeC:\Windows\SysWOW64\cscript.exeC:\Windows\System32\ntvdm.exeC:\Windows\System32\WindowsPowerShell\v1.0\powershell.exeC:\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exe

Нажмите кнопку Готово.

-

Оставьте окно правил HIPS открытым и перейдите к следующему разделу.

VII. Запрет дочерних процессов для powershell.exe

-

В окне правил HIPS нажмите кнопку Добавить.

-

Введите

Запретить дочерние процессы для powershell.exeв поле Имя правила.В раскрывающемся меню Действие выберите Блокировать.

Щелкните тумблер рядом со следующими параметрами, чтобы включить их:

- Приложения

- Включено

- Уведомлять пользователя

В раскрывающемся меню Строгость регистрации выберите Предупреждение и нажмите Далее.

-

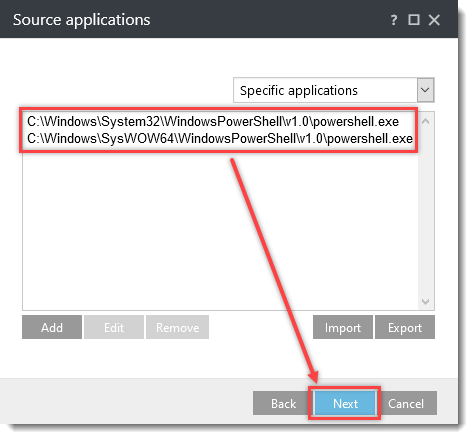

В окне Исходные приложения нажмите Добавить и введите следующие имена, нажимая OK → Добавить после каждого из них:

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exeC:\Windows\SysWOW64\WindowsPowerShell\v1.0\powershell.exe

Нажмите кнопку Далее.

-

В окне Операции с приложениями щелкните тумблер рядом с пунктом Запустить новое приложение, чтобы включить его, и нажмите кнопку Далее.

-

В раскрывающемся меню выберите Все приложения и нажмите Готово.

-

-

Если вы создаете политику, в окне Правила HIPS нажмите OK и завершите работу мастера создания политики.

Если вы настраиваете бизнес-приложение ESET, нажмите OK → OK.

Загрузка и импорт политики ESET PROTECT или ESET PROTECT On-Prem

Политику ESET PROTECT или ESET PROTECT On-Prem для бизнес-приложений ESET с дополнительными настройками HIPS для защиты от вредоносных программ-вымогателей (filecoder) можно загрузить по ссылкам ниже. Политики доступны только для последней версии приложений ESET. Совместимость с более ранними версиями не гарантируется.

-

Загрузите дополнительную политику HIPS-защиты ESET PROTECT или ESET PROTECT On-Prem для:

-

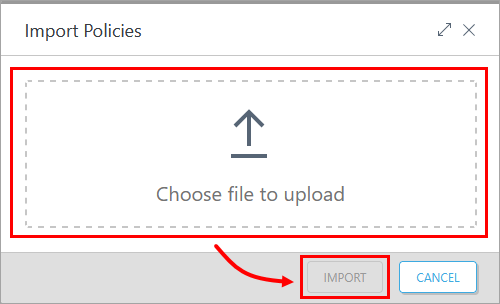

Откройте окно импорта политики:

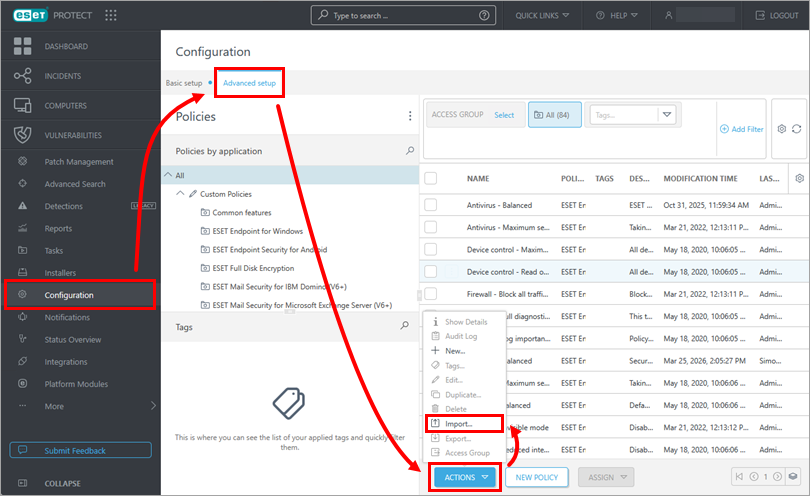

ESET PROTECT

Нажмите Конфигурация → Расширенная настройка → Действия → Импорт.

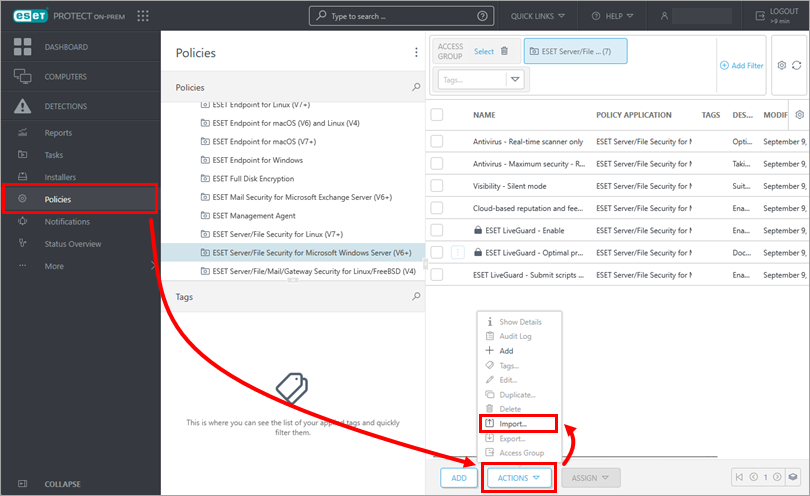

ESET PROTECT On-Prem

Нажмите Политики → Действия → Импорт.

-

Нажмите кнопку Выберите файл для загрузки, выберите загруженную политику и нажмите Импорт.