Uitgave

- Configureer extra HIPS regels in de volgende ESET zakelijke toepassingen voor Windows of maak een beleid in ESET PROTECT of ESET PROTECT On-Prem met extra HIPS instellingen om te beschermen tegen ransomware malware (filecoder)

- ESET Eindpunt Beveiliging voor Windows

- ESET Antivirus voor Windows

- ESET Mail Beveiliging voor Microsoft Exchange Server

- ESET Server Beveiliging voor Microsoft Windows Server

- Maak handmatig een ESET PROTECT of ESET PROTECT On-Prem beleid aan / configureer de instellingen in ESET bedrijfsapplicaties

- ESET PROTECT of ESET PROTECT On-Prem Policy downloaden en importeren

Details

Klik om uit te breiden

ESET's Host-based Intrusion Prevention System (HIPS) is opgenomen in ESET Endpoint Security, ESET Endpoint Antivirus, ESET Mail Security voor Microsoft Exchange Server en ESET Server Security voor Microsoft Windows Server. HIPS controleert systeemactiviteit en gebruikt een vooraf gedefinieerde set regels om verdacht systeemgedrag te herkennen.

Wanneer dit type activiteit wordt geïdentificeerd, stopt het HIPS zelfverdedigingsmechanisme het beledigende programma of proces om een potentieel schadelijke activiteit uit te voeren. Door de standaard uitvoering van JavaScript en andere scripts te verbieden, kan ransomware niet worden gedownload of uitgevoerd. Om verder te helpen bij het voorkomen van ransomware-malware op uw Windows-systemen, maakt u de volgende regels in de nieuwste ESET zakelijke toepassingen met HIPS, of creëert en past u een ESET PROTECT of ESET PROTECT On-Prem Policy toe.

Oplossing

Maak handmatig een ESET PROTECT of ESET PROTECT On-Prem beleid / configureer de instellingen in ESET bedrijfsapplicaties

-

Open de HIPS rules editor in de policy wizard of ESET applicatie configuratie:

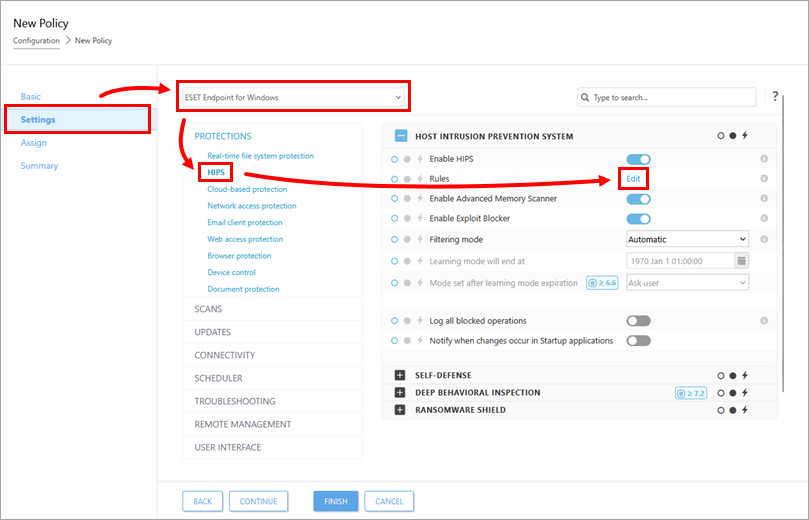

ESET PROTECT of ESET PROTECT On-Prem beleid

-

Een beleid aanmaken in ESET PROTECT of ESET PROTECT On-Prem.

-

Selecteer in het gedeelte Instellingen ESET Endpoint for Windows in het vervolgkeuzemenu. Klik op HIPS en klik op Bewerken naast Regels.

ESET toepassing

-

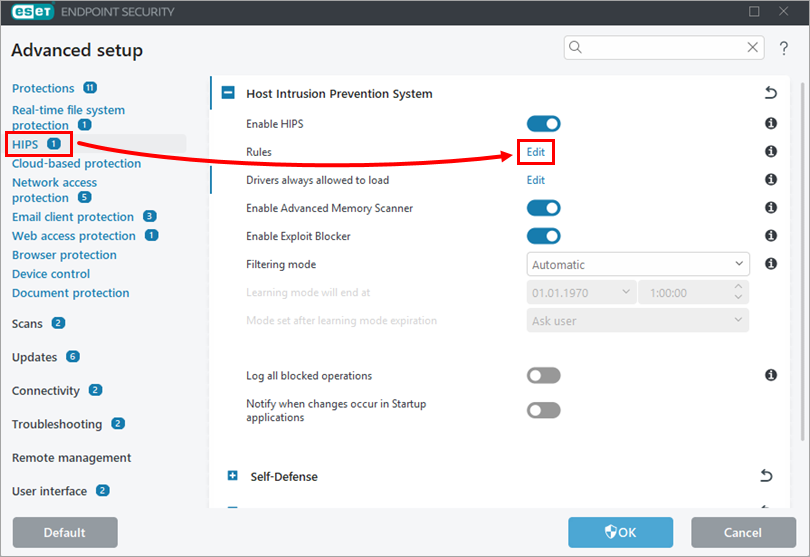

Open het hoofdprogrammavenster van uw ESET Windows endpointtoepassing.

-

Druk op de F5-toets om naar Geavanceerde instellingen te gaan.

-

Klik op HIPS en klik op Bewerken naast Regels.

-

Klik op de optie (I. tot VII.) om elke sectie hieronder uit te breiden om alle extra HIPS regels aan te maken.

I. Processen van scriptuitvoerbare bestanden weigeren

-

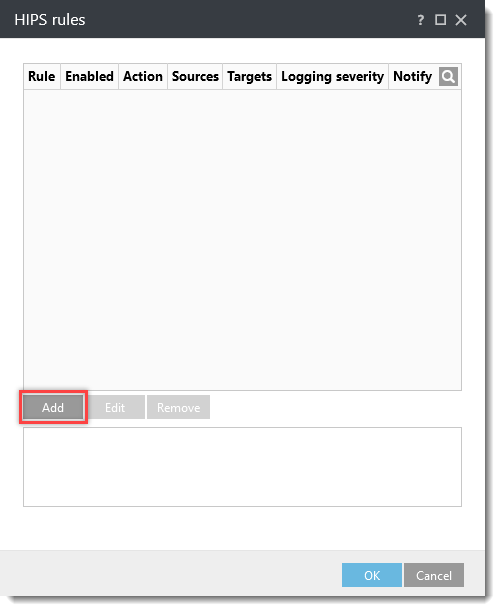

Klik in het venster HIPS-regels op Toevoegen.

-

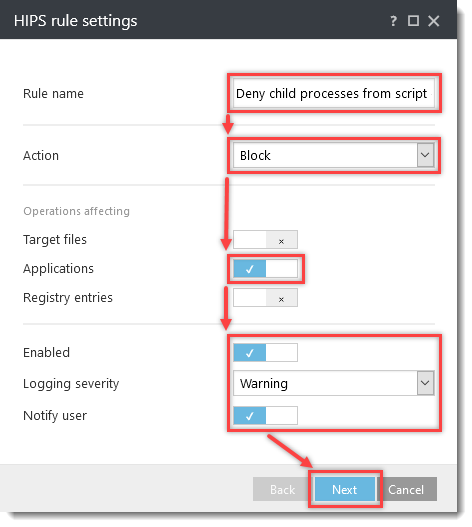

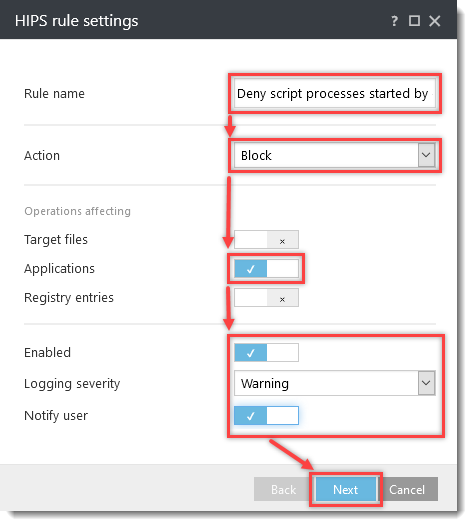

Typ

Kindprocessen van scriptuitvoerbare bestanden weigerenin het veld Regelnaam. Selecteer Blokkeren in het vervolgkeuzemenu Actie . Klik op het schakelaartje naast Toepassingen, Ingeschakeld en Gebruiker op de hoogte stellen om deze instellingen in te schakelen. Selecteer in het vervolgkeuzemenu Logging severity (Ernst loggen) de optie Warning (Waarschuwing) en klik op Next (Volgende).

-

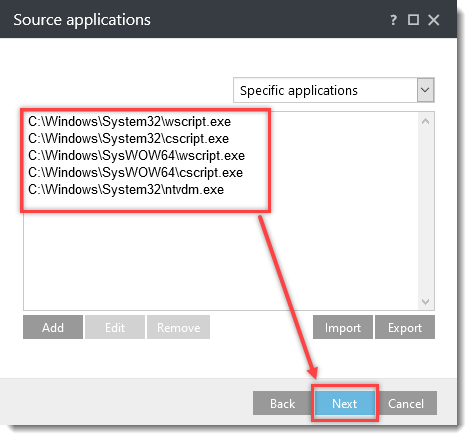

Klik in het venster Bronapplicaties op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows\System32\wscript.exeC:\WindowsSystem32\cscript.exeC:\WindowsSysWOW64\wscript.exeC:\WindowsSysWOW64\cscript.exeC:\WindowsSystem32\ntvdm.exe

Klik op Volgende.

-

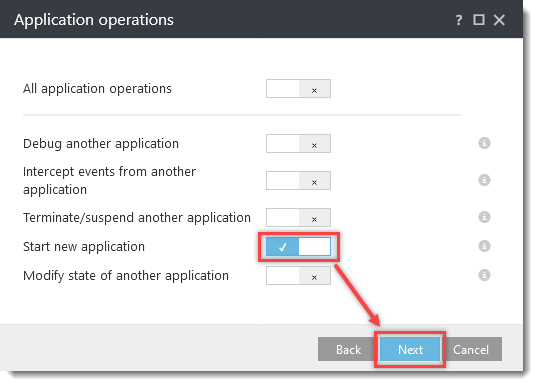

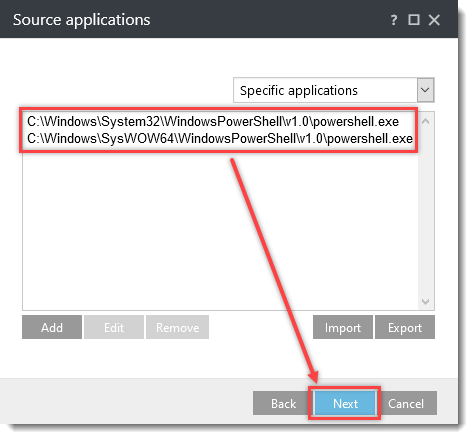

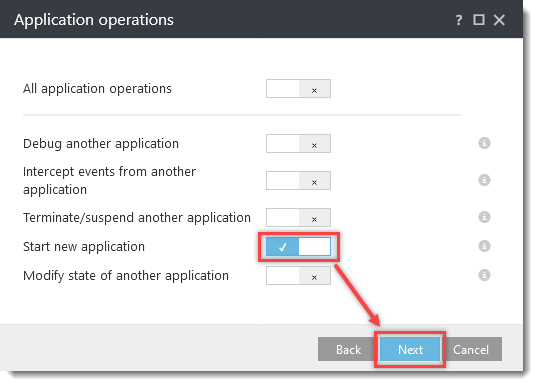

Klik in het venster Toepassingsbewerkingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

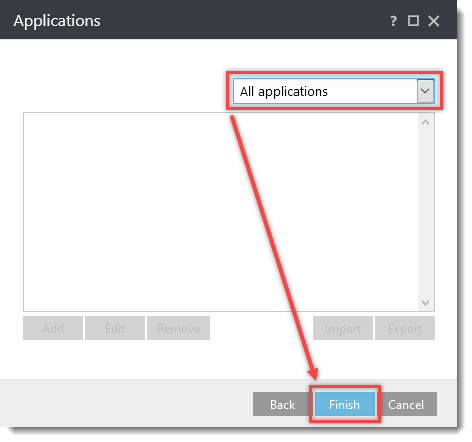

Selecteer Alle toepassingen in het vervolgkeuzemenu en klik op Voltooien.

-

Laat het venster met HIPS-regels open en ga verder met de volgende sectie.

II. Scriptprocessen weigeren die zijn gestart door de verkenner

-

Klik in het venster HIPS-regels op Toevoegen.

-

Typ

Scriptprocessen gestart door verkenner weigerenin het veld Regelnaam.Selecteer Blokkeren in het vervolgkeuzemenu Actie .

Schakel het schakelvlak naast Toepassingen in.

Selecteer Waarschuwing in het vervolgkeuzemenu Ernst logging en klik op Volgende.

-

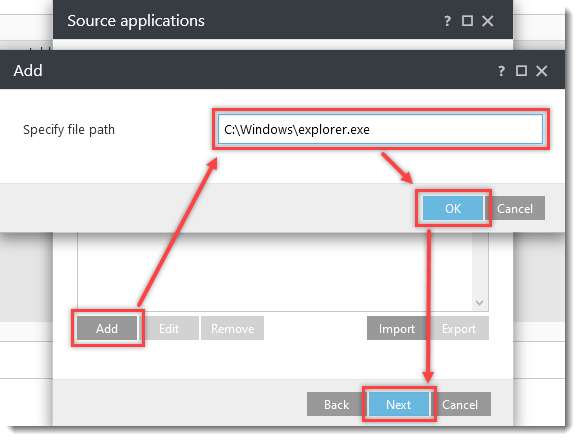

Klik in het venster Brontoepassingen op Toevoegen, typ

C:\Windows\explorer.exein het veld Bestandspad opgeven en klik op OK → Volgende.

-

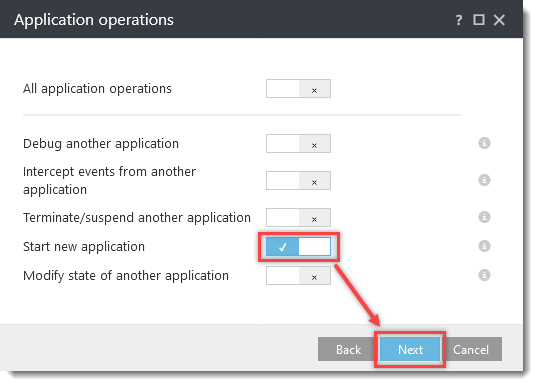

Klik in het venster Toepassingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

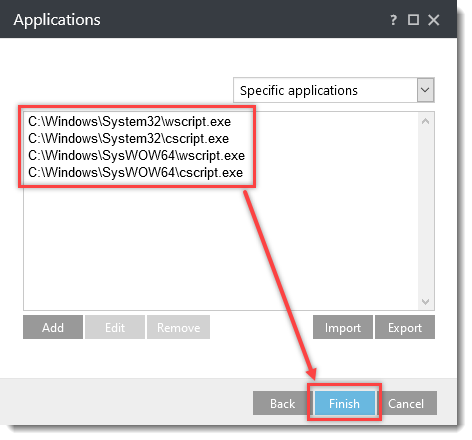

Klik in het venster Toepassingen op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows\System32wscript.exeC:\WindowsSystem32\cscript.exeC:\WindowsSysWOW64\wscript.exeC:\WindowsSysWOW64\cscript.exe

Klik op Voltooien.

-

Laat het venster met HIPS-regels open en ga verder met de volgende sectie.

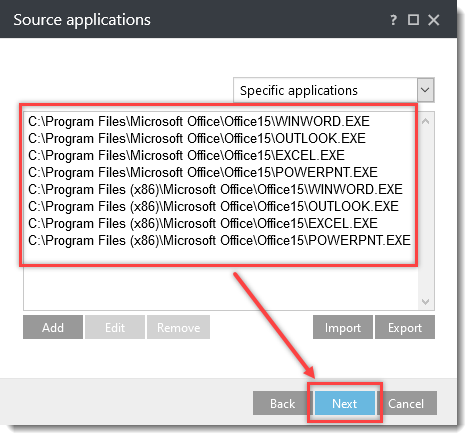

III. Kindprocessen van Office 2024-processen weigeren

-

Klik in het venster HIPS-regels op Toevoegen.

-

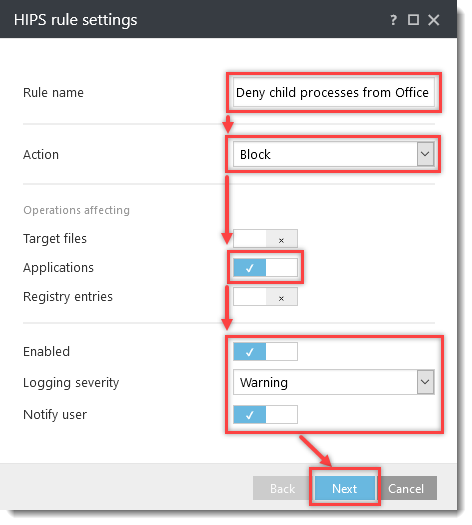

Typ

Kindprocessen van Office 2024-processen weigerenin het veld Regelnaam. Selecteer Blokkeren in het vervolgkeuzemenu Actie . Klik op het schakelaartje naast Toepassingen, Ingeschakeld en Gebruiker op de hoogte stellen om deze instellingen in te schakelen. Selecteer in het vervolgkeuzemenu Logging severity (Ernst loggen) de optie Warning (Waarschuwing) en klik op Next (Volgende).

-

Klik in het venster Bronapplicaties op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Program Files\Microsoft Office16WINWORD.EXEC:\Program Files\Microsoft Office16OUTLOOK.EXEC:icrosoft Office16EXCEL.EXEC:icrosoft Office16POWERPNT.EXEC:icrosoft Office 16WINWORD.EXEC:\Program Files (x86)\Microsoft Office16OUTLOOK.EXEC:\Program Files (x86)\Microsoft Office16EXCEL.EXEC:\Program Files (x86)\Microsoft Office16POWERPNT.EXE

Klik op Volgende.

-

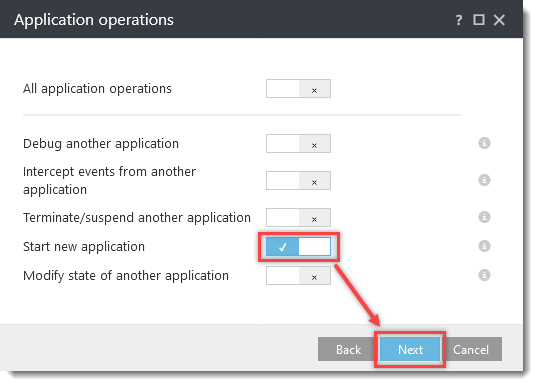

Klik in het venster Toepassingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

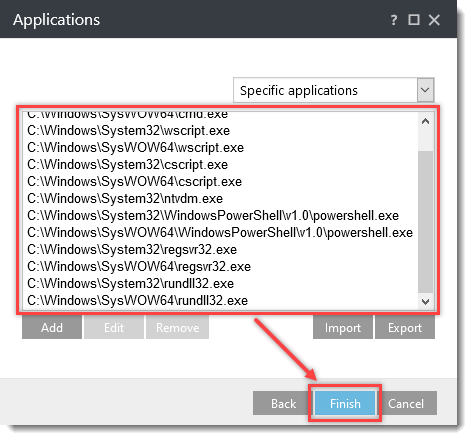

Klik in het venster Toepassingen op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows_systeem32}cmd.exeC:\WindowsSysWOW64.exeC:\WindowsSystem32\wscript.exeC:\WindowsSysWOW64\wscript.exeC:\WindowsSystem32\cscript.exeC:\WindowsSysWOW64\cscript.exeC:\WindowsSystem32\ntvdm.exeC:__WindowsSystem32WindowsPowerShellv1.0}powershell.exeC:\WindowsSysWOW64WindowsPowerShellv1.0\powershell.exeC:\WindowsSysWOW64WindowsPowerShellv1.0.exeC:\WindowsSysWOW64\regsvr32.exeC:\WindowsSystem32\rundll32.exeC:\WindowsSysWOW64\rundll32.exe

Klik op Voltooien.

-

Voeg indien nodig extra Office-versies toe en herhaal dezelfde instructies als hierboven.

- 2013 = Office15

(C:\Program Files (x86)\Microsoft Office\Office15...) - 2010 = Office14

- 2013 = Office15

-

Laat het venster met de HIPS-regels open en ga verder met de volgende sectie.

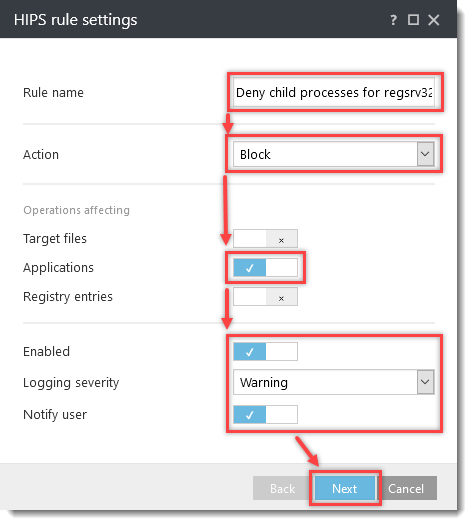

IV. Kindprocessen voor regsrv32.exe weigeren

-

Klik in het venster HIPS-regels op Toevoegen.

-

Typ

Kindprocessen voor regsrv32.exe weigerenin het veld Regelnaam.Selecteer Blokkeren in het vervolgkeuzemenu Actie .

Klik op het schakelaartje naast de volgende instellingen om ze in te schakelen:

- Toepassingen

- Ingeschakeld

- Gebruiker waarschuwen

Selecteer in de vervolgkeuzelijst Logging severity (Ernst loggen ) de optie Warning (Waarschuwing) en klik op Next (Volgende).

-

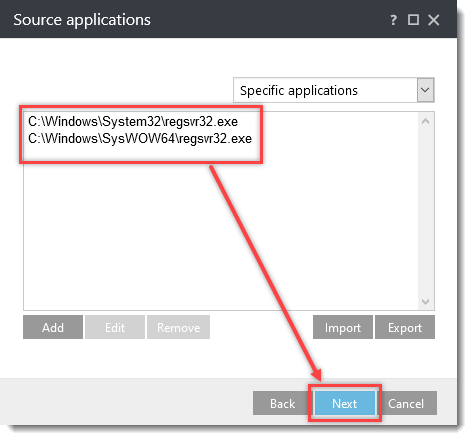

Klik in het venster Bronapplicaties op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows\System32\regsvr32.exeC:\WindowsSysWOW64\regsvr32.exe

Klik op Volgende.

-

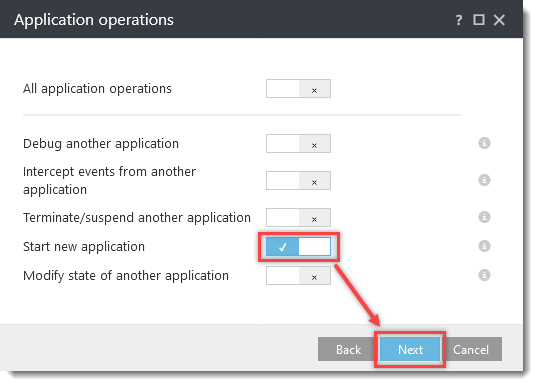

Klik in het venster Toepassingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

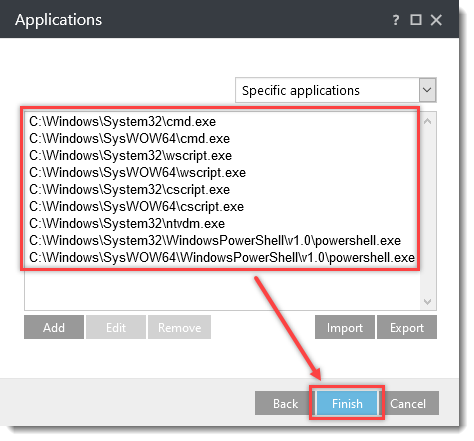

Klik in het venster Toepassingen op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows_systeem32}cmd.exeC:\WindowsSysWOW64.exeC:\WindowsSystem32\wscript.exeC:\WindowsSysWOW64\wscript.exeC:\WindowsSystem32\cscript.exeC:\WindowsSysWOW64\cscript.exeC:\WindowsSystem32\ntvdm.exeC:__WindowsSystem32WindowsPowerShellv1.0}powershell.exeC:\WindowsSysWOW64WindowsPowerShellv1.0\powershell.exe

Klik op Voltooien.

-

Laat het venster met HIPS-regels open en ga verder met de volgende sectie.

V. Kindprocessen voor mshta.exe weigeren

-

Klik in het venster HIPS-regels op Toevoegen.

-

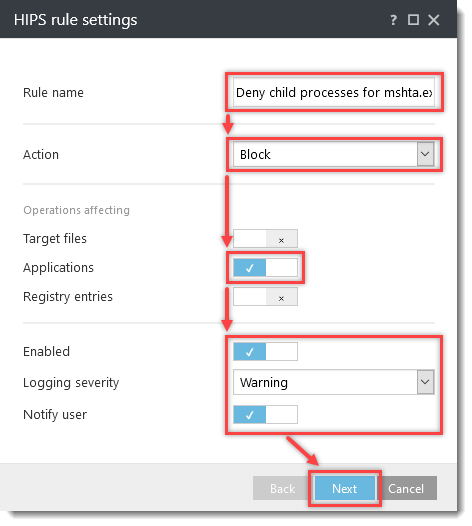

Typ

Kindprocessen voor mshta.exe weigerenin het veld Regelnaam.Selecteer Blokkeren in het vervolgkeuzemenu Actie .

Klik op het schakelaartje naast de volgende instellingen om ze in te schakelen:

- Toepassingen

- Ingeschakeld

- Gebruiker waarschuwen

Selecteer in de vervolgkeuzelijst Logging severity (Ernst loggen ) de optie Warning (Waarschuwing) en klik op Next (Volgende).

-

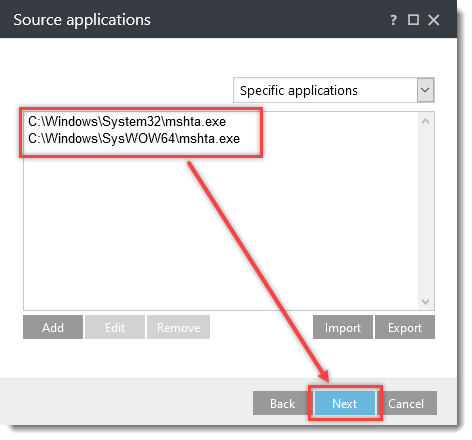

Klik in het venster Brontoepassingen op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows\System32\mshta.exeC:\WindowsSysWOW64.exe

Klik op Volgende.

-

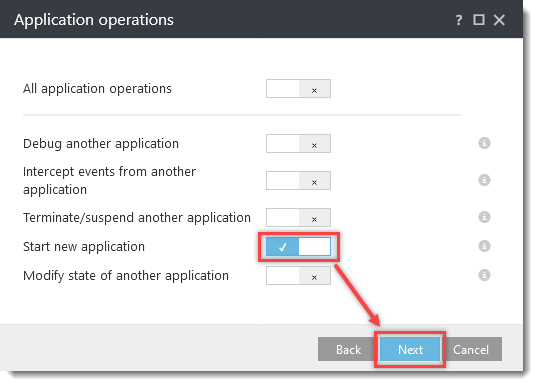

Klik in het venster Toepassingsbewerkingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

Selecteer Alle toepassingen in het vervolgkeuzemenu en klik op Voltooien.

-

Laat het venster met HIPS-regels open en ga verder met de volgende sectie.

VI. Kindprocessen voor rundll32.exe weigeren

-

Klik in het venster HIPS-regels op Toevoegen.

-

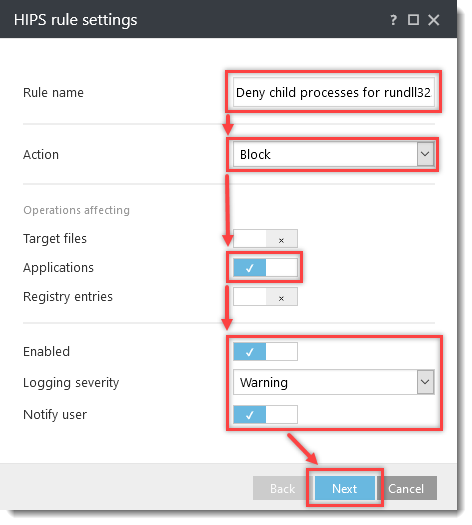

Typ

Kindprocessen voor rundll32.exe weigerenin het veld Regelnaam.Selecteer Blokkeren in het vervolgkeuzemenu Actie .

Klik op het schakelaartje naast de volgende instellingen om ze in te schakelen:

- Toepassingen

- Ingeschakeld

- Gebruiker waarschuwen

Selecteer Waarschuwing in het vervolgkeuzemenu Ernst logging en klik op Volgende.

-

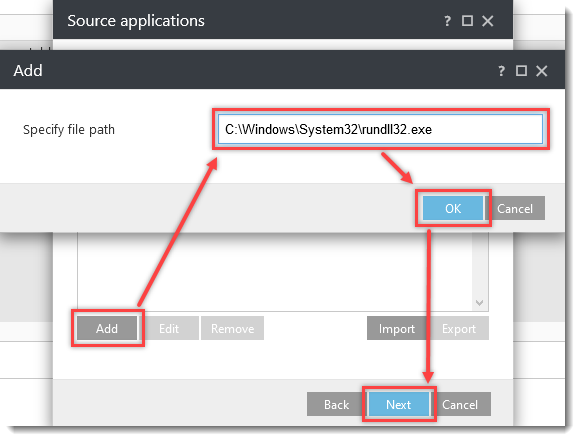

Klik in het venster Brontoepassingen op Toevoegen, typ

C:\Windows\System32\rundll32.exein het veld Bestandspad opgeven en klik op OK → Volgende.

-

Klik in het venster Toepassingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

Klik in het venster Toepassingen op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows_systeem32}cmd.exeC:\WindowsSysWOW64.exeC:\WindowsSystem32\wscript.exeC:\WindowsSysWOW64\wscript.exeC:\WindowsSystem32\cscript.exeC:\WindowsSysWOW64\cscript.exeC:\WindowsSystem32\ntvdm.exeC:__WindowsSystem32WindowsPowerShellv1.0}powershell.exeC:\WindowsSysWOW64WindowsPowerShellv1.0\powershell.exe

Klik op Voltooien.

-

Laat het venster met HIPS-regels open en ga verder met de volgende sectie.

VII. Kindprocessen voor powershell.exe weigeren

-

Klik in het venster HIPS-regels op Toevoegen.

-

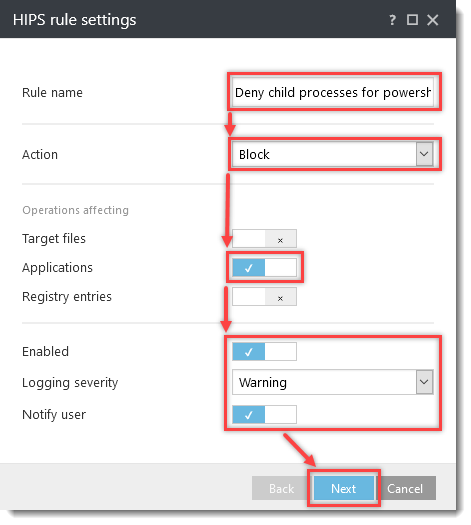

Typ

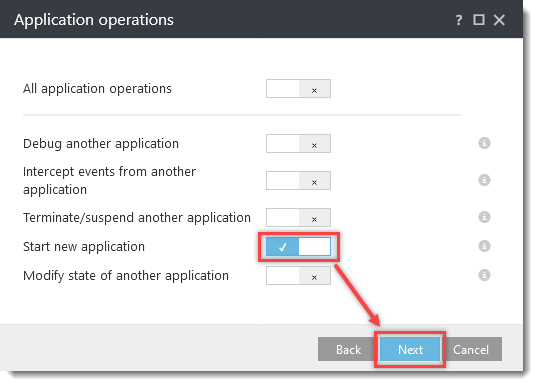

Kindprocessen voor powershell.exe weigerenin het veld Regelnaam.Selecteer Blokkeren in het vervolgkeuzemenu Actie .

Klik op het schakelaartje naast de volgende instellingen om ze in te schakelen:

- Toepassingen

- Ingeschakeld

- Gebruiker waarschuwen

Selecteer in de vervolgkeuzelijst Logging severity (Ernst loggen ) de optie Warning (Waarschuwing) en klik op Next (Volgende).

-

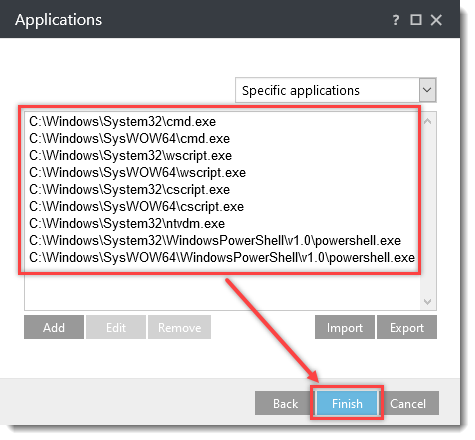

Klik in het venster Bronapplicaties op Toevoegen en typ de volgende namen in. Klik na elke naam op OK → Toevoegen :

C:\Windows\System32{WindowsPowerShell}v1.0}powershell.exeC:\WindowsSystem32WindowsPowerShellv1.0. exe

Klik op Volgende.

-

Klik in het venster Toepassingsbewerkingen op het schakelaartje naast Nieuwe toepassing starten om deze in te schakelen en klik op Volgende.

-

Selecteer Alle toepassingen in het vervolgkeuzemenu en klik op Voltooien.

-

-

Als u een beleid aan het maken bent, klikt u in het venster HIPS-regels op OK en voltooit u de beleidswizard.

Als u een ESET-bedrijfstoepassing configureert, klikt u op OK → OK.

Het ESET PROTECT of ESET PROTECT On-Prem beleid downloaden en importeren

Het ESET PROTECT of ESET PROTECT On-Prem beleid voor ESET zakelijke toepassingen met extra HIPS-instellingen om te beschermen tegen ransomware-malware (filecoder) kan worden gedownload via de onderstaande links. Policies zijn alleen beschikbaar voor de nieuwste versie van ESET applicaties. Compatibiliteit met eerdere versies kan niet worden gegarandeerd.

-

Download het Beleid Extra HIPS-bescherming ESET PROTECT of ESET PROTECT On-Prem voor:

-

Open venster voor het importeren van beleidsregels:

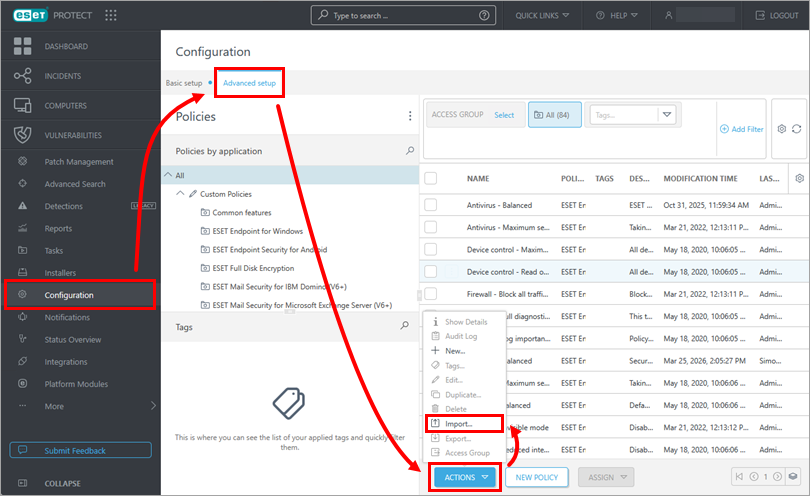

ESET PROTECT

Klik op Configuratie → Geavanceerde instellingen → Acties → Importeren.

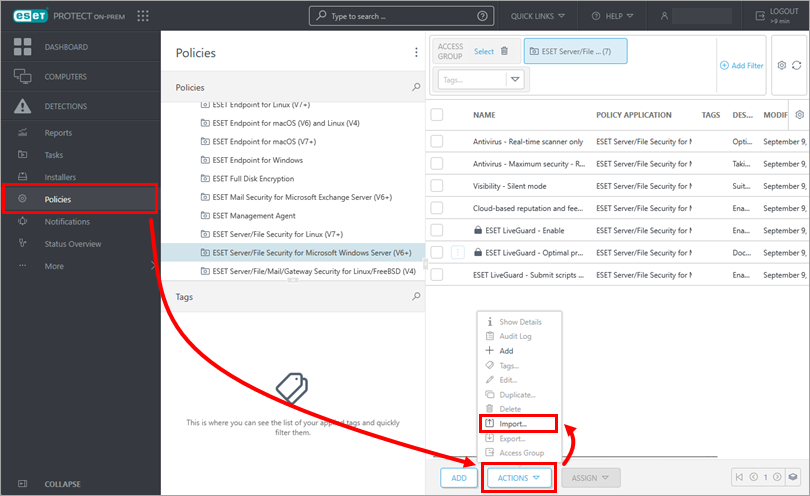

ESET PROTECT On-Prem

Klik op Beleid → Acties → Importeren.

-

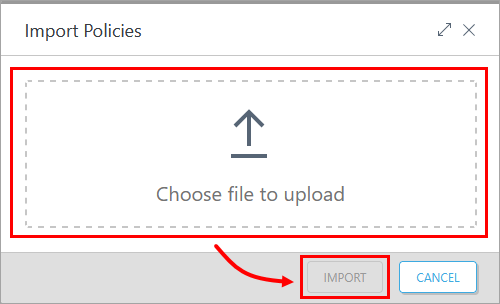

Klik op Bestand kiezen om te uploaden, selecteer het gedownloade beleid en klik op Importeren.

-

Wijs het beleid toe aan een client of wijs het beleid toe aan een groep.