Rozwiązanie

Wprowadzenie

W tym artykule opisano, jak skonfigurować Netasq IPSec VPN Client™ do uwierzytelniania użytkowników na serwerze ESA. Przed kontynuowaniem należy sprawdzić, czy zainstalowano komponent serwera RADIUS ESET Secure Authentication i można uzyskać dostęp do usługi RADIUS, która umożliwia zewnętrznym systemom uwierzytelnianie użytkowników.

Zanim Netasq IPSec VPN Client™ będzie mógł używać serwera ESA do uwierzytelniania użytkowników za pośrednictwem usługi RADIUS, musi zostać skonfigurowany jako klient RADIUS na serwerze ESA. Następnie serwer z uruchomioną usługą ESA RADIUS musi być skonfigurowany jako serwer RADIUS w Netasq IPSec VPN Client™. Po określeniu tych konfiguracji można rozpocząć logowanie do Netasq IPSec VPN™ przy użyciu OTP ESA.

Krok I - Konfiguracja klienta RADIUS

Protokół RADIUS wymaga, aby żądania dostępu do serwerów RADIUS zawierały adres IP klienta RADIUS (na przykład Netasq IPSec VPN Client™).

Aby umożliwić Netasq IPSec VPN Client™ komunikację z serwerem ESA, należy skonfigurować go jako klienta RADIUS na serwerze ESA RADIUS:

- Zaloguj się do ESA Web Console.

- Przejdź do Komponenty > RADIUS i znajdź nazwę hosta serwera z uruchomioną usługą ESA RADIUS.

- Kliknij nazwę hosta, a następnie kliknij przycisk Create New Radius Client.

- W sekcji Ustawienia podstawowe

- Nadaj klientowi RADIUS łatwą do zapamiętania nazwę.

- Skonfiguruj adres IP i wspólny klucz tajny dla klienta tak, aby odpowiadały konfiguracji urządzenia VPN. Adres IP to wewnętrzny adres IP urządzenia. Jeśli urządzenie komunikuje się za pośrednictwem protokołu IPv6, należy użyć tego adresu IP wraz z powiązanym identyfikatorem zakresu (identyfikatorem interfejsu).

- Współdzielony klucz tajny to współdzielony klucz tajny usługi RADIUS dla zewnętrznego uwierzytelniacza, który zostanie skonfigurowany na urządzeniu.

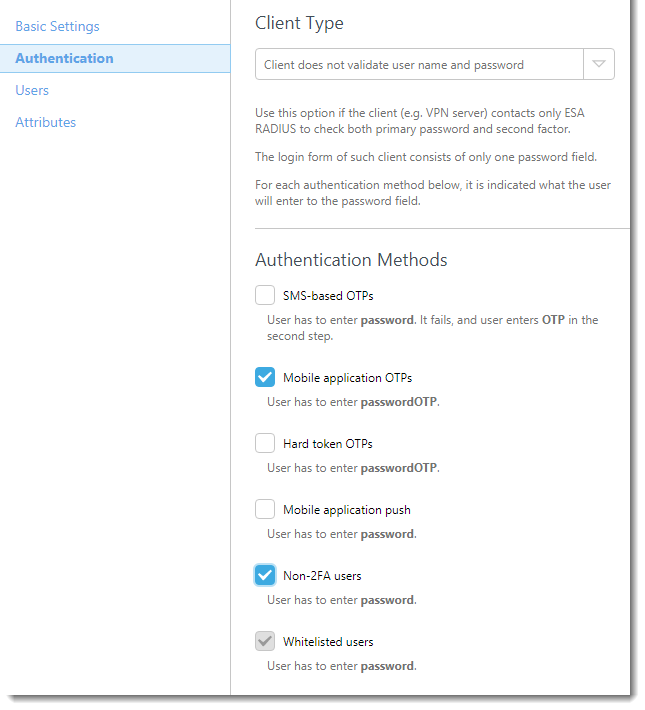

- W sekcji Uwierzytelnianie zastosuj ustawienia pokazane na rysunku 1-1 poniżej.

Rysunek 1-1

ESA została teraz skonfigurowana do komunikacji z Netasq IPSec VPN Client™. Teraz należy skonfigurować Netasq IPSec VPN Client™ do komunikacji z serwerem ESA. Najpierw należy utworzyć nowy schemat uwierzytelniania, a następnie skonfigurować ustawienia serwera RADIUS.

- Otwórz Netasq Web GUI i przejdź do Użytkownicy→Portal autoryzacji → dostępne metody. Dodaj metodę Radius i ustaw adres serwera na adres IP serwera, na którym zainstalowana jest aplikacja ESET Secure Authentication.

- Przejdź do Użytkownicy → Uprawnienia dostępu VPN → Domyślna metoda uwierzytelniania i wybierz opcję Radius. Parametr ten można ustawić dla poszczególnych użytkowników w sekcji Użytkownicy → Uprawnienia dostępu VPN → Reguły dla użytkowników.

Krok II - Konfiguracja tunelu VPN

Użyj hasła Active Directory i Token ID, bez spacji, aby wykonać następujące kroki:

Utwórz nowy urząd certyfikacji (CA)

- Przejdź do Obiekty → Certyfikaty i kliknij Dodaj → Dodaj główny urząd certyfikacji.

- Postępuj zgodnie z instrukcjami kreatora, aby utworzyć urząd certyfikacji.

- Przejdź do Obiekty→ Certyfikaty → Dodaj →Dodaj certyfikat serwera i wybierz nowo utworzony urząd certyfikacji jako domyślny certyfikat serwera dla Netasq.

- Przejdź do VPN→IPSec VPN→Peers, wybierz Add→ New anonymous (mobile) peer.

- Wybierz Certyfikat → Xauth (iPhone), a następnie wybierz nowy urząd certyfikacji.

Definiowanie ustawień tunelu

- Przejdź do VPN → IPSec VPN → Polityka szyfrowania → Tunele → Dodaj → Nowa polityka

- Wybierz Mobile peer w polu Mobile peer used i wybierz obiekty, do których użytkownik ma dostęp w polu Local resources . Po zakończeniu kliknij Aktywuj.

- Przejdź do User → VPN → IPSec VPN → Peers i kliknij Add→ New anonymous (mobile) peer.

- Wybierz Certyfikat → Xauth (iPhone), a następnie wybierz nowy urząd certyfikacji.

- Przejdź do VPN → IPSec VPN → Polityka szyfrowania → Dodaj → Nowa polityka.

- Wybierz Mobile peer w polu Mobile peer used i wybierz obiekty, do których użytkownik ma dostęp w polu Local resources . Po zakończeniu kliknij Aktywuj.

- Przejdź do VPN → Uprawnienia dostępu VPN → Dostęp VPN i dodaj regułę, aby zezwolić na dostęp dla użytkownika.

Aktywacja powiadomień

- Przejdź do Powiadomienia → Alerty e-mail → Konfiguracja.

- Wybierz opcję Włącz powiadomienia e-mail i wprowadź odpowiednie parametry dla aplikacji e-mail.

- Kliknij opcję Dodaj nową grupę odbiorców w obszarze Odbiorcy, a następnie dodaj użytkowników, którzy mają otrzymywać powiadomienia e-mail.

Rejestracja użytkowników

- Przejdź do Użytkownicy → Uwierzytelnianie → Captive Portal.

- Włącz Captive Portal i zaznacz pole wyboru obok interfejsów zewnętrznych.

- W sekcji Certificate options wprowadź klucz prywatny dla utworzonego wcześniej certyfikatu.

- W sekcji Interfejsy zewnętrzne wybierz opcję Zezwalaj na rejestrację w sieci Web dla użytkowników. Utwórz nowe certyfikaty dla użytkowników w sekcji Właściwości zaawansowane i określ grupę użytkowników, do której ma zostać przypisany certyfikat.

Przypisywanie certyfikatu

- Przejdź do Captive Portal (https://netasq_IP_address/auth).

- Zaloguj się na konto użytkownika, dla którego chcesz uzyskać certyfikat.

- Przejdź do sekcji Certyfikat i uzyskaj certyfikat dla swojego użytkownika.

- Przejdź do sekcji Użytkownicy → Rejestracja i zatwierdź wszelkie zaległe żądania.

- W Captive Portal przejdź do sekcji Certificate i kliknij Download Certificate.

- Po zakończeniu pobierania certyfikatu kliknij Eksportuj , aby zapisać go w pliku.

Krok III - Testowanie połączenia

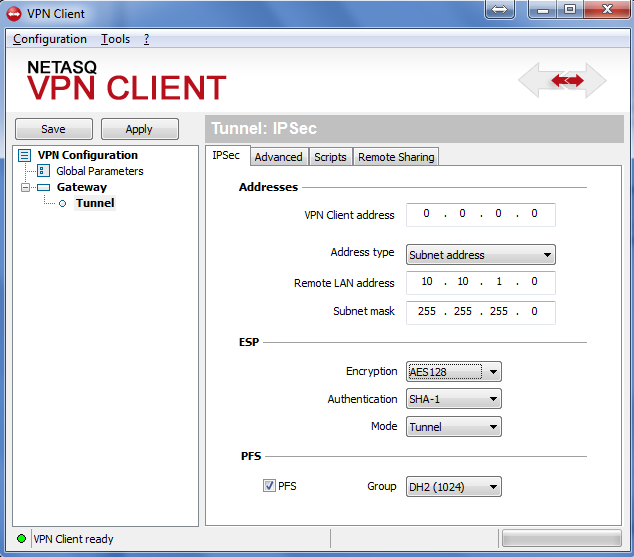

Skonfiguruj klienta VPN zgodnie z poniższymi zrzutami ekranu, aby przetestować połączenie:

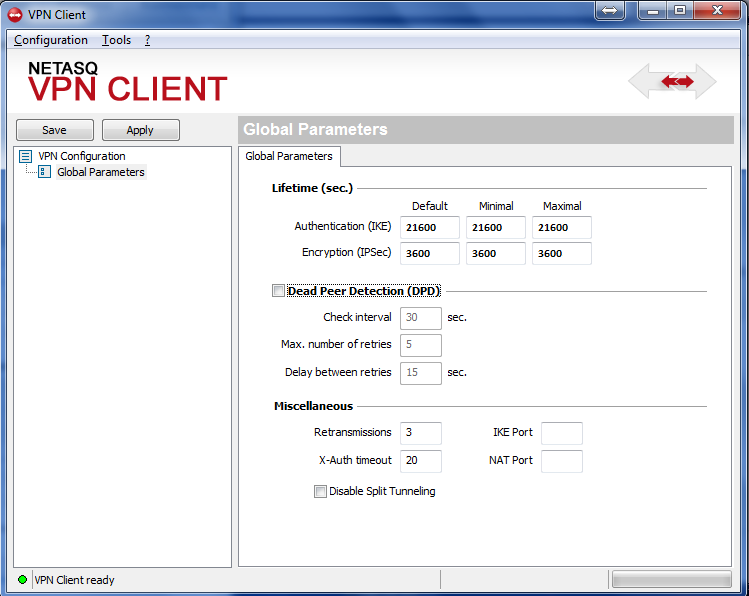

Rysunek 3-1

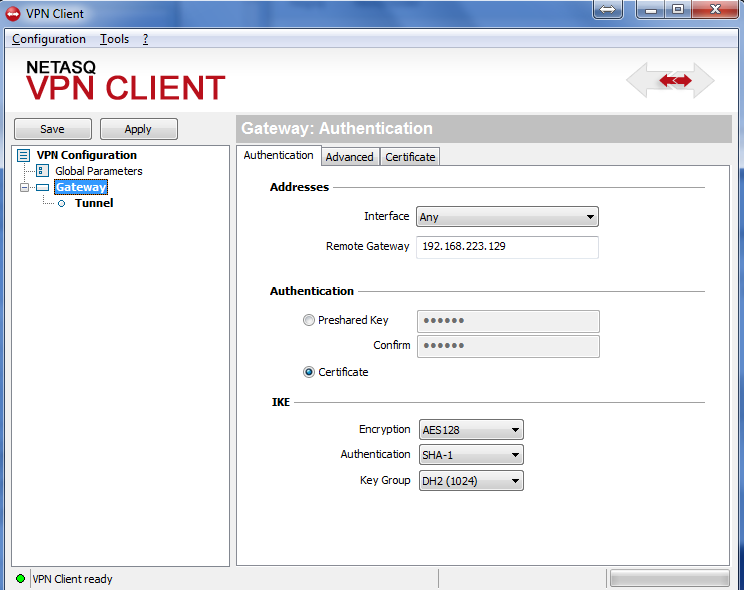

Rysunek 3-2

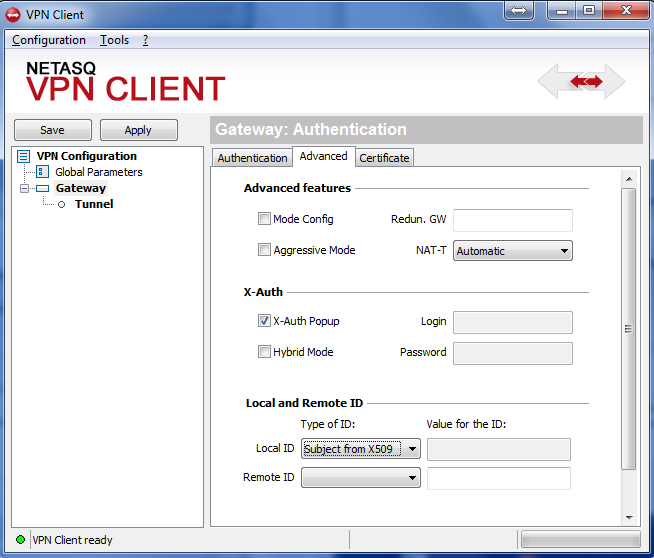

Rysunek 3-3

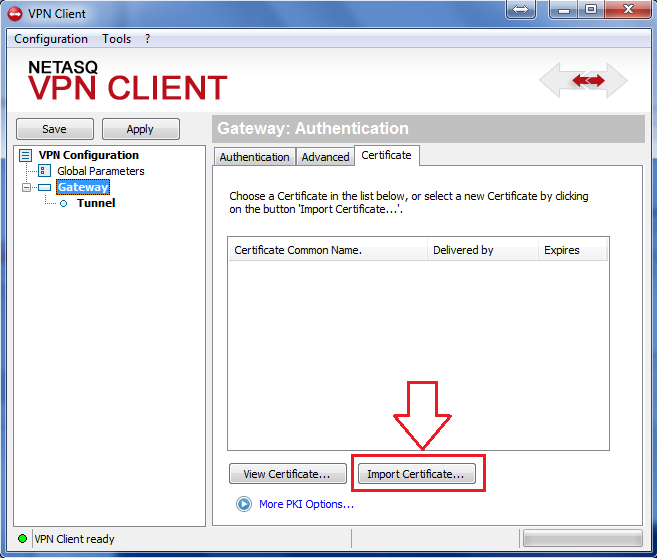

Rysunek 3-4

Rysunek 3-5

Rozwiązywanie problemów

Jeśli nie można uwierzytelnić się za pośrednictwem serwera ESA RADIUS, należy wykonać następujące czynności:

- Uruchom test dymu na serwerze RADIUS, zgodnie z dokumentem Weryfikacja funkcjonalności ESA RADIUS.

- Jeśli nie naprawiono żadnych błędów i nadal nie można się połączyć, należy powrócić do istniejącej konfiguracji logowania (która nie korzysta z 2FA) i sprawdzić, czy można się połączyć

- Jeśli nadal nie można nawiązać połączenia przy użyciu starych ustawień, przywróć nowe ustawienia i sprawdź, czy zapora sieciowa nie blokuje protokołu UDP 1812 między urządzeniem VPN a serwerem RADIUS

- Jeśli nadal nie możesz się połączyć, skontaktuj się z pomocą techniczną ESET.