Solución

Introducción

Este artículo describe cómo configurar Netasq IPSec VPN Client™ para autenticar usuarios contra un ESA Server. Antes de continuar, verifique que ha instalado el componente RADIUS Server de ESET Secure Authentication y que puede acceder al servicio RADIUS que permite a los sistemas externos autenticar usuarios.

Antes de que Netasq IPSec VPN Client™ pueda utilizar el ESA Server para autenticar usuarios mediante RADIUS, debe configurarse como cliente RADIUS en el ESA Server. A continuación, su servidor que ejecuta el servicio ESA RADIUS debe configurarse como un Servidor RADIUS en el Netasq IPSec VPN Client™. Una vez especificadas estas configuraciones, puede comenzar a iniciar sesión en su Netasq IPSec VPN™ utilizando ESA OTPs.

Paso I - Configuración del cliente RADIUS

El protocolo RADIUS requiere que las solicitudes de acceso a los servidores RADIUS incluyan la dirección IP del cliente RADIUS (por ejemplo, el Netasq IPSec VPN Client™).

Para permitir que Netasq IPSec VPN Client™ se comunique con su servidor ESA, debe configurarlo como cliente RADIUS en su servidor ESA RADIUS:

- Inicie sesión en ESA Web Console.

- Navegue hasta Componentes > RADIUS y localice el nombre de host del servidor que ejecuta el servicio ESA RADIUS.

- Haga clic en el nombre de host y, a continuación, en Crear nuevo cliente Radius.

- En la sección Configuración básica

- Asigne al cliente RADIUS un nombre fácil de recordar.

- Configure la Dirección IP y el Secreto compartido para el Cliente de forma que se correspondan con la configuración de su dispositivo VPN. La dirección IP es la dirección IP interna de su dispositivo. Si su dispositivo se comunica a través de IPv6, utilice esa dirección IP junto con el ID de ámbito (ID de interfaz) correspondiente.

- El secreto compartido es el secreto compartido RADIUS para el autenticador externo que configurará en su dispositivo.

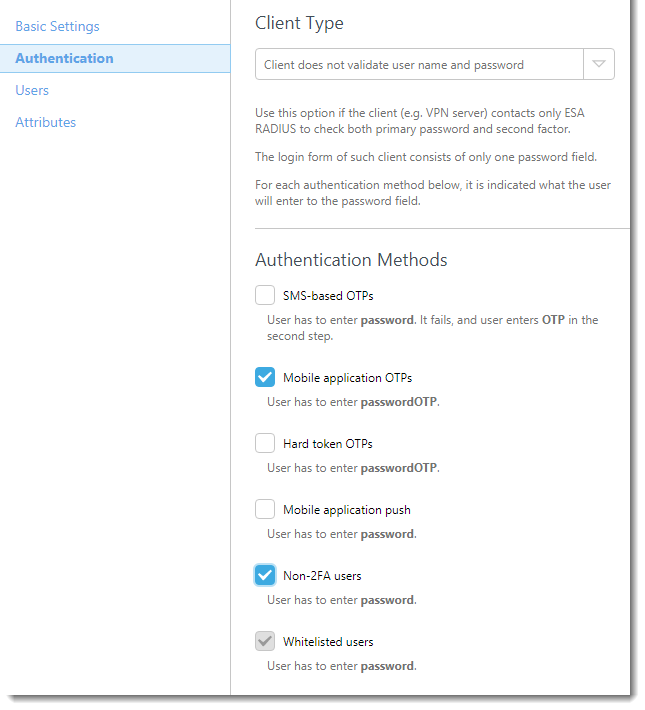

- En la sección Autenticación, aplique la configuración que se muestra en la Figura 1-1.

Figura 1-1

ESA ha sido ahora configurado para comunicarse con el Netasq IPSec VPN Client™. Ahora debe configurar el Netasq IPSec VPN Client™ para comunicarse con el servidor ESA. Primero, cree un nuevo esquema de autenticación, luego configure los ajustes para su servidor RADIUS.

- Abra la GUI Web de Netasq y navegue hasta Users→Authorization Portal → available methods. Añada el método Radius y establezca la dirección del servidor en la dirección IP del servidor donde está instalado ESET Secure Authentication.

- Vaya a Usuarios → Privilegios de acceso VPN → Método de autenticación predeterminado y seleccione Radius. Puede configurar este parámetro para usuarios individuales en Usuarios → Privilegios de acceso VPN → Reglas para usuarios.

Paso II - Configuración del túnel VPN

Utilice su contraseña de Active Directory y Token ID, sin espacios, para completar los siguientes pasos:

Cree una nueva autoridad de certificación (CA)

- Vaya a Objetos → Certificados y haga clic en Agregar → Agregar CA raíz.

- Siga las instrucciones del Asistente para crear una CA.

- Navegue hasta Objects→ Certificates → Add→Add a server certificate y seleccione la CA recién creada como certificado de servidor predeterminado para Netasq.

- Vaya a VPN→IPSec VPN→Peers, seleccione Add→ New anonymous (mobile) peer.

- Seleccione Certificado → Xauth (iPhone) y, a continuación, seleccione su nueva CA.

Defina la configuración del túnel

- Navegue hasta VPN → VPN IPSec → Política de cifrado → Túneles → Añadir → Nueva política

- Seleccione Par móvil en el campo Par móvil utilizado y seleccione los objetos a los que tiene acceso el usuario en el campo Recursos locales . Cuando haya terminado, haga clic en Activar.

- Vaya a Usuario → VPN → VPN IPSec → Peers y haga clic en Añadir→ Nuevo peeranónimo (móvil).

- Seleccione Certificado → Xauth (iPhone) y, a continuación, seleccione su nueva CA.

- Vaya a VPN → VPN IPSec → Política de cifrado → Añadir → Nueva política.

- Seleccione Mobile peer en el campo Mobile peer used y seleccione los objetos a los que tiene acceso el usuario en el campo Local resources . Cuando haya terminado, haga clic en Activar.

- Vaya a VPN → Privilegios de acceso a VPN → Acceso a VPN y añada una regla para permitir el acceso al usuario.

Activar las notificaciones

- Navegue hasta Notificaciones → Alertas por correo electrónico → Configuración.

- Seleccione Activar notificación por correo electrónico e introduzca los parámetros adecuados para su aplicación de correo electrónico.

- Haga clic en Añadir nuevo grupo de destinatarios en Destinatarios y, a continuación, añada los usuarios que desee que reciban notificaciones por correo electrónico.

Inscripción de usuarios

- Vaya a Usuarios → Autenticación → Portal cautivo.

- Active el portal cautivo y marque la casilla de verificación situada junto a las interfaces externas.

- En Opciones de certificado, introduzca la clave privada del certificado que creó anteriormente.

- En Interfaces externas, seleccione Permitir inscripción web para usuarios. Cree nuevos certificados para usuarios en Propiedades avanzadas y especifique el grupo de usuarios al que se asignará el certificado.

Asignación de certificados

- Vaya al portal cautivo (https://netasq_IP_address/auth).

- Inicie sesión en la cuenta de usuario para la que desea obtener un certificado.

- Navegue hasta la sección Certificados y obtenga el certificado para su usuario.

- Navegue hasta Usuarios → Inscripción y apruebe las solicitudes pendientes.

- En el portal cautivo, vaya a la sección Certificados y haga clic en Descargar certificado.

- Una vez que el certificado haya terminado de descargarse, haga clic en Exportar para guardarlo en un archivo.

Paso III - Prueba de la conexión

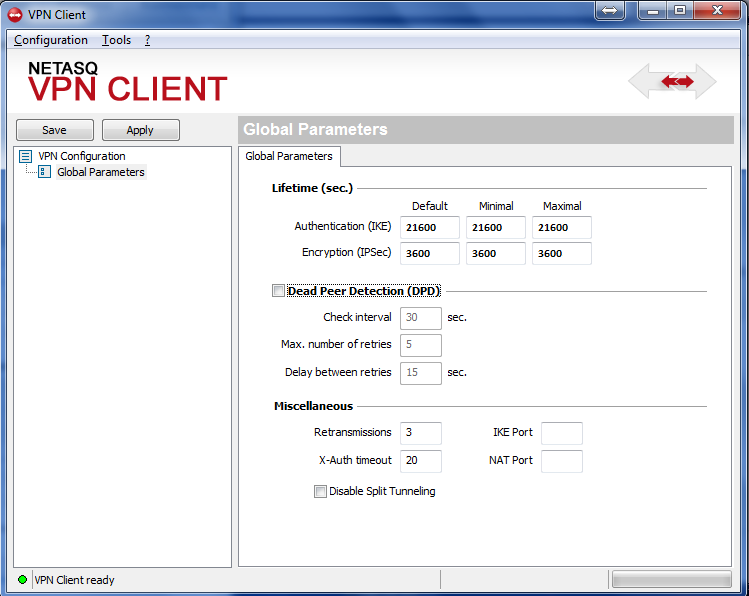

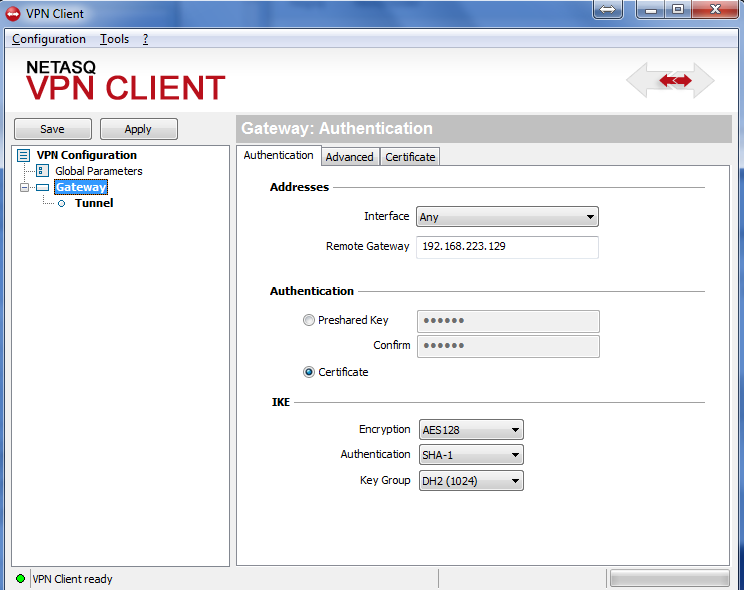

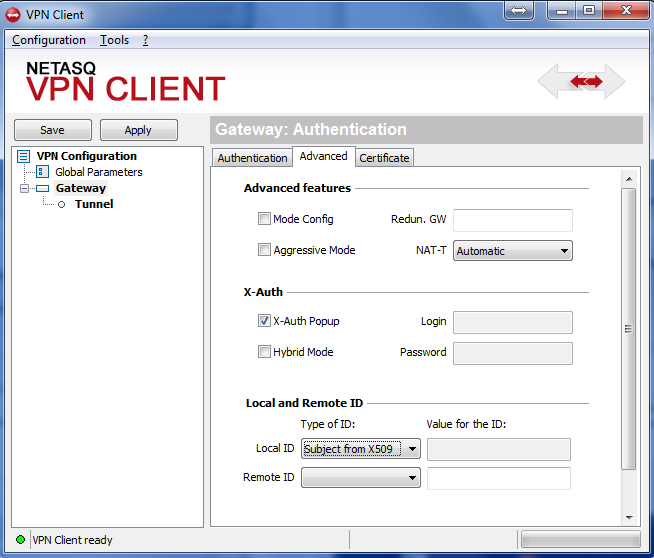

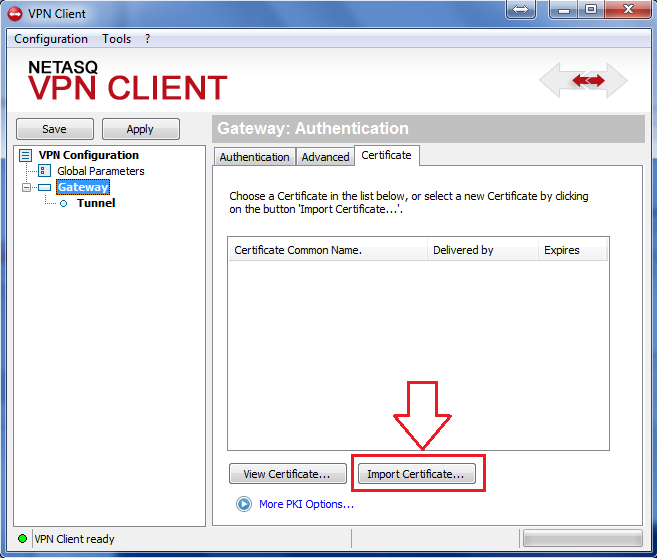

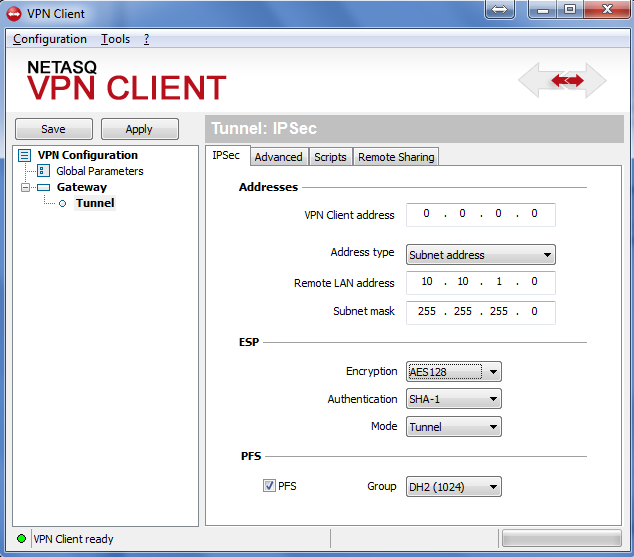

Configure su cliente VPN según las capturas de pantalla siguientes para probar la conexión:

Figura 3-1

Figura 3-2

Figura 3-3

Ilustración 3-4

Ilustración 3-5

Solución de problemas

Si no puede autenticarse a través del servidor ESA RADIUS, asegúrese de haber realizado los siguientes pasos:

- Ejecute una prueba de humo contra su servidor RADIUS, según el documento Verificación de la funcionalidad de ESA RADIUS.

- Si no se ha corregido ningún fallo y sigue sin poder conectarse, vuelva a una configuración de inicio de sesión existente (que no utilice 2FA) y compruebe que puede conectarse

- Si sigue sin poder conectarse con la configuración anterior, restaure la nueva configuración y compruebe que no hay ningún cortafuegos bloqueando UDP 1812 entre su dispositivo VPN y su servidor RADIUS

- Si sigue sin poder conectarse, póngase en contacto con el soporte técnico de ESET.