솔루션

소개

이 문서에서는 ESA 서버에 대해 사용자를 인증하도록 Netasq IPSec VPN 클라이언트™를 구성하는 방법에 대해 설명합니다. 계속하기 전에 ESET 보안 인증의 RADIUS 서버 구성 요소를 설치했으며 외부 시스템이 사용자를 인증할 수 있도록 허용하는 RADIUS 서비스에 액세스할 수 있는지 확인하십시오.

Netasq IPSec VPN Client™가 ESA 서버를 사용하여 RADIUS를 통해 사용자를 인증하려면 먼저 ESA 서버에서 RADIUS 클라이언트로 설정해야 합니다. 다음으로, ESA RADIUS 서비스를 실행하는 서버를 Netasq IPSec VPN Client™에서 RADIUS 서버로 설정해야 합니다. 이러한 구성이 지정되면 ESA OTP를 사용하여 Netasq IPSec VPN™에 로그인을 시작할 수 있습니다.

1단계 - RADIUS 클라이언트 구성

RADIUS 프로토콜은 RADIUS 서버에 대한 액세스 요청에 RADIUS 클라이언트(예: Netasq IPSec VPN 클라이언트™)의 IP 주소를 포함하도록 요구합니다.

Netasq IPSec VPN Client™가 ESA 서버와 통신할 수 있도록 하려면, ESA RADIUS 서버에서 RADIUS 클라이언트로 구성해야 합니다:

- ESA 웹 콘솔에 로그인합니다.

- 구성 요소 > RADIUS로 이동하여 ESA RADIUS 서비스를 실행하는 서버의 호스트 이름을 찾습니다.

- 호스트 이름을 클릭한 다음 새 Radius 클라이언트 만들기를 클릭합니다.

- 기본 설정 섹션에서

- 쉽게 참조할 수 있도록 기억하기 쉬운 이름을 RADIUS 클라이언트에 부여합니다.

- VPN 어플라이언스의 구성과 일치하도록 클라이언트의 IP 주소 및 공유 암호를 구성합니다. IP 주소는 어플라이언스의 내부 IP 주소입니다. 어플라이언스가 IPv6를 통해 통신하는 경우, 해당 IP 주소를 관련 범위 ID (인터페이스 ID)와 함께 사용하세요.

- 공유 암호는 어플라이언스에서 구성할 외부 인증자에 대한 RADIUS 공유 암호입니다.

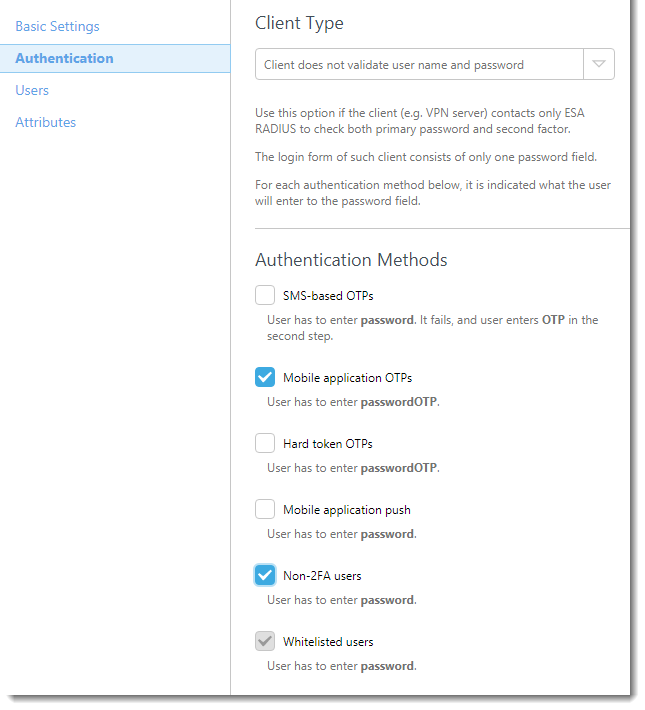

- 인증 섹션에서 아래 그림 1-1에 표시된 설정을 적용합니다.

그림 1-1

이제 ESA가 Netasq IPSec VPN Client™와 통신하도록 구성되었습니다. 이제 ESA 서버와 통신하도록 Netasq IPSec VPN Client™를 구성해야 합니다. 먼저 새 인증 체계를 생성한 다음 RADIUS 서버에 대한 설정을 구성합니다.

- Netasq 웹 GUI를 열고 사용자 →인증 포털 → 사용 가능한 방법으로 이동합니다. Radius 방법을 추가하고 서버 주소를 ESET 보안 인증이 설치된 서버의 IP 주소로 설정합니다.

- 사용자 → VPN 액세스 권한 → 기본 인증 방법으로 이동하여 반경을 선택합니다. 사용자 → VPN 액세스 권한 → 사용자에 대한 규칙에서 개별 사용자에 대해 이 매개변수를 설정할 수 있습니다.

2단계 - VPN 터널 구성

공백 없이 Active Directory 비밀번호와 토큰 ID를 사용하여 다음 단계를 완료하세요:

새 CA(인증 기관) 만들기

- 개체 → 인증서로 이동한 후 추가 → 루트 CA 추가를 클릭합니다.

- 마법사의 지시에 따라 CA를 만듭니다.

- 개체 → 인증서 → 추가 →서버 인증서 추가로 이동하여 새로 만든 CA를 Netasq의 기본 서버 인증서로 선택합니다.

- VPN→IPSec VPN→피어로 이동하여 추가→ 새 익명(모바일) 피어를 선택합니다.

- 인증서 → Xauth (iPhone) 를 선택한 다음 새 CA를 선택합니다.

터널 설정 정의하기

- VPN → IPSec VPN → 암호화 정책 → 터널 → 추가 → 새 정책으로이동합니다

- 모바일 피어 사용 필드에서 모바일 피 어를 선택하고 로컬 리소스 필드에서 사용자가 액세스할 수 있는 개체를 선택합니다. 완료했으면 활성화를 클릭합니다.

- 사용자 → VPN → IPSec VPN → 피어로 이동한 후 추가 →새 익명(모바일) 피어를 클릭합니다.

- 인증서 → Xauth (iPhone)를 선택한 다음 새 CA를 선택합니다.

- VPN → IPSec VPN → 암호화 정책 → 추가 → 새 정책으로 이동합니다.

- 모바일 피어 사용 필드에서 모바일 피어를 선택하고 로컬 리소스 필드에서 사용자가 액세스할 수 있는 개체를 선택합니다. 완료했으면 활성화를 클릭합니다.

- VPN → VPN 액세스 권한 → VPN 액세스로 이동하여 사용자에 대한 액세스를 허용하는 규칙을 추가합니다.

알림 활성화하기

- 알림 → 이메일 알림 → 구성으로 이동합니다.

- 이메일 알림 사용을 선택하고 이메일 애플리케이션에 적합한 매개변수를 입력합니다.

- 수신자 아래에서 새 수신자 그룹 추가를 클릭한 다음 이메일 알림을 받으려는 사용자를 추가합니다.

사용자 등록

- 사용자 → 인증 → 캡티브 포털로 이동합니다.

- 캡티브 포털을 사용 설정하고 외부 인터페이스 옆의 확인란을 선택합니다.

- 인증서 옵션에서 이전에 만든 인증서의 비공개 키를 입력합니다.

- 외부 인터페이스 아래에서 사용자에 대한 웹 등록 허용을 선택합니다. 고급 속성에서 사용자에 대한 새 인증서를 만들고 인증서를 할당할 사용자 그룹을 지정합니다.

인증서 할당

- Captive 포털(https://netasq_IP_address/auth)로 이동합니다.

- 인증서를 받으려는 사용자 계정에 로그인합니다.

- 인증서 섹션으로 이동하여 사용자에 대한 인증서를 받습니다.

- 사용자 → 등록으로 이동하여 미결 요청을 승인합니다.

- Captive 포털에서 인증서 섹션으로 이동하여 인증서 다운로드를 클릭합니다.

- 인증서 다운로드가 완료되면 내보내기를 클릭하여 파일에 저장합니다.

3단계 - 연결 테스트

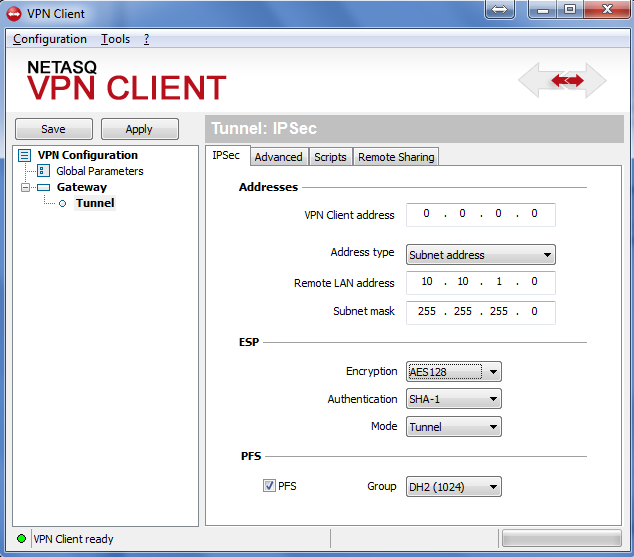

연결을 테스트하기 위해 아래 스크린샷에 따라 VPN 클라이언트를 구성하세요:

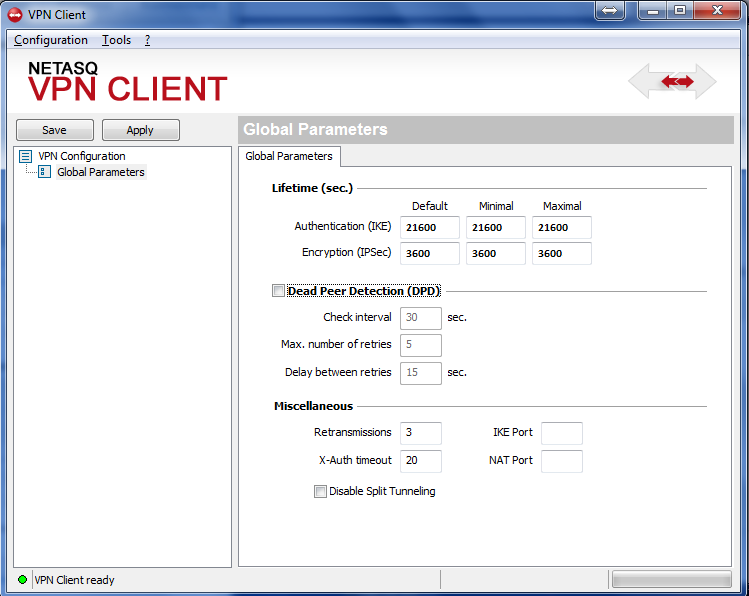

그림 3-1

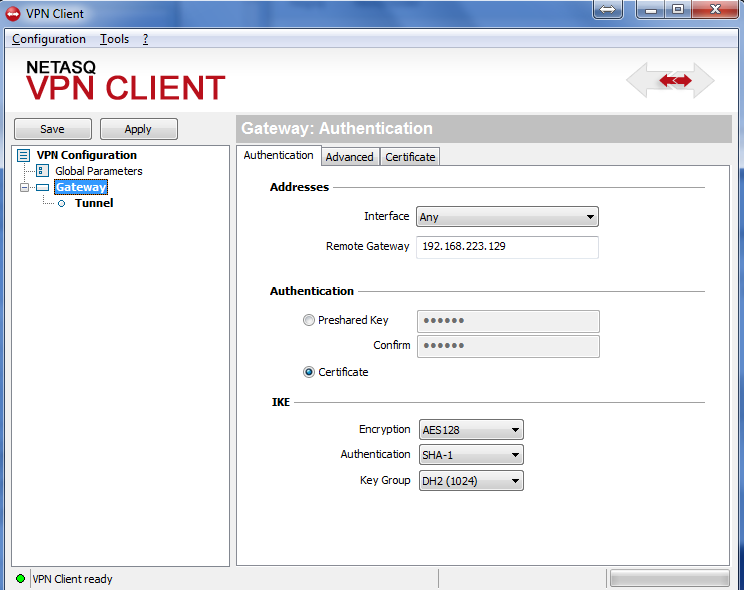

그림 3-2

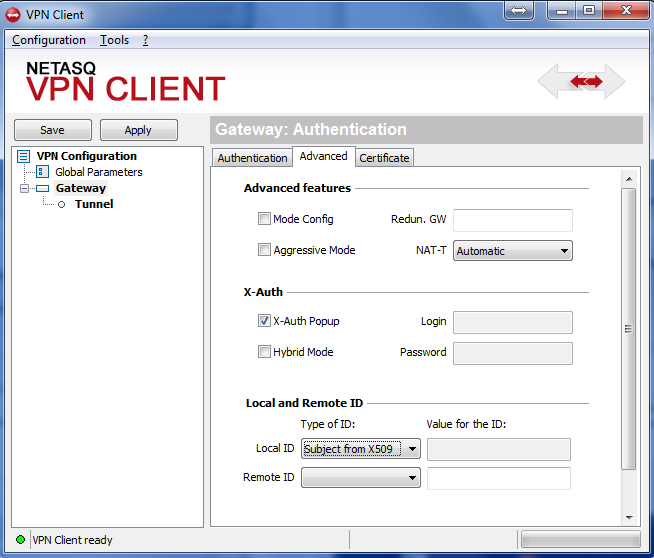

그림 3-3

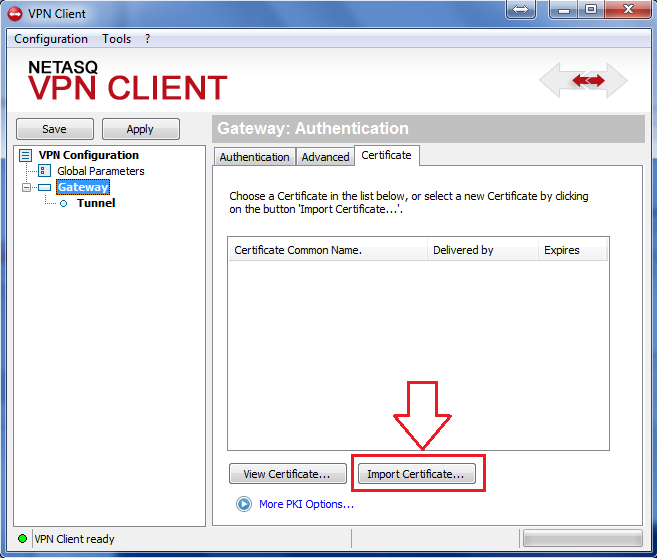

그림 3-4

그림 3-5

문제 해결

ESA RADIUS 서버를 통해 인증할 수 없는 경우 다음 단계를 수행했는지 확인하세요:

- ESA RADIUS 기능 확인 문서에 따라 RADIUS 서버에 대해 스모크 테스트를 실행합니다.

- 오류가 수정되지 않고 여전히 연결할 수 없는 경우, 2FA를 사용하지 않는 기존 로그인 구성으로 되돌려서 연결할 수 있는지 확인합니다

- 여전히 이전 설정을 사용하여 연결할 수 있는 경우, 새 설정으로 복원하고 VPN 장치와 RADIUS 서버 사이에 UDP 1812를 차단하는 방화벽이 없는지 확인하세요

- 그래도 연결할 수 없는 경우, ESET 기술 지원팀에 문의하세요.