Solução

Introdução

Este artigo descreve como configurar o Netasq IPSec VPN Client™ para autenticar usuários em um servidor ESA. Antes de continuar, verifique se você instalou o componente Servidor RADIUS do ESET Secure Authentication e se pode acessar o serviço RADIUS que permite que sistemas externos autentiquem usuários.

Antes que o Netasq IPSec VPN Client™ possa utilizar o Servidor ESA para autenticar usuários via RADIUS, ele deve ser configurado como um cliente RADIUS no Servidor ESA. Em seguida, seu servidor que executa o serviço ESA RADIUS deve ser configurado como um servidor RADIUS no Netasq IPSec VPN Client™. Depois que essas configurações tiverem sido especificadas, você poderá começar a fazer login no Netasq IPSec VPN™ usando OTPs da ESA.

Etapa I - Configuração do cliente RADIUS

O protocolo RADIUS exige que as solicitações de acesso aos servidores RADIUS incluam o endereço IP do cliente RADIUS (por exemplo, o Netasq IPSec VPN Client™).

Para permitir que o Netasq IPSec VPN Client™ se comunique com o servidor ESA, você deve configurá-lo como um cliente RADIUS no servidor ESA RADIUS:

- Faça login no Console da Web do ESA.

- Navegue até Components > RADIUS e localize o nome do host do servidor que está executando o serviço ESA RADIUS.

- Clique no nome do host e, em seguida, clique em Create New Radius Client (Criar novo cliente Radius).

- Na seção Basic Settings (Configurações básicas)

- Dê ao cliente RADIUS um nome memorável para facilitar a referência.

- Configure o endereço IP e o segredo compartilhado para o cliente de modo que correspondam à configuração do seu dispositivo VPN. O endereço IP é o endereço IP interno de seu dispositivo. Se o seu dispositivo se comunicar via IPv6, use esse endereço IP junto com o ID de escopo relacionado (ID de interface).

- O segredo compartilhado é o segredo compartilhado RADIUS para o autenticador externo que você configurará no seu dispositivo.

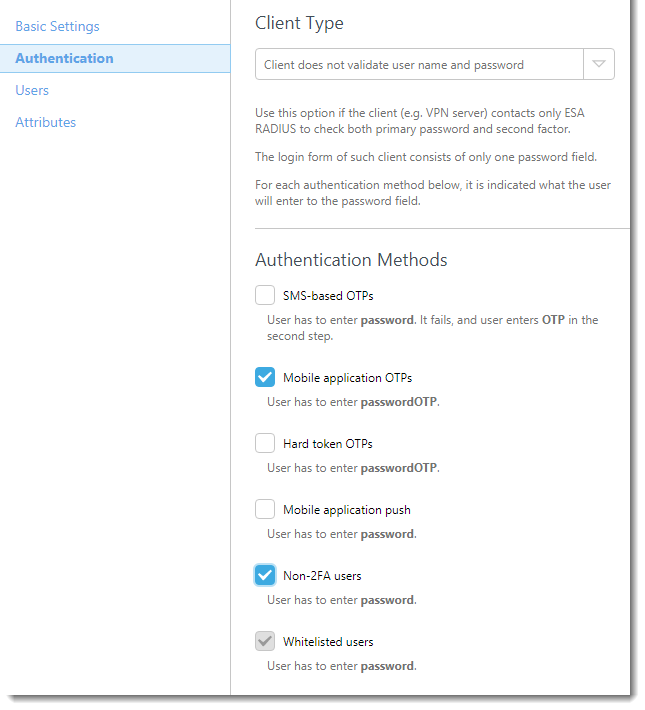

- Na seção Authentication (Autenticação ), aplique as configurações mostradas na Figura 1-1 abaixo.

Figura 1-1

O ESA foi configurado para se comunicar com o Netasq IPSec VPN Client™. Agora você deve configurar o Netasq IPSec VPN Client™ para se comunicar com o servidor ESA. Primeiro, crie um novo esquema de autenticação e, em seguida, defina as configurações do seu servidor RADIUS.

- Abra a GUI da Web do Netasq e navegue até Usuários →Portal de autorização → métodos disponíveis. Adicione o método Radius e defina o endereço do servidor como o endereço IP do servidor onde o ESET Secure Authentication está instalado.

- Navegue até Usuários → Privilégios de acesso à VPN → Método de autenticação padrão e selecione Radius. Você pode definir esse parâmetro para usuários individuais em Usuários → Privilégios de acesso à VPN → Regras para usuários.

Etapa II - Configuração do túnel VPN

Use sua senha do Active Directory e o ID do token, sem espaços, para concluir as etapas a seguir:

Criar uma nova autoridade de certificação (CA)

- Navegue até Objetos → Certificados e clique em Adicionar → Adicionar CA raiz.

- Siga as instruções do assistente para criar uma CA.

- Navegue até Objetos → Certificados → Adicionar → Adicionarum certificado de servidor e selecione a CA recém-criada como o certificado de servidor padrão para o Netasq.

- Navegue até VPN→IPSec VPN→Pares, selecione Adicionar→ Novo par anônimo (móvel).

- Selecione Certificado → Xauth (iPhone) e, em seguida, selecione sua nova CA.

Definir as configurações do túnel

- Navegue até VPN → IPSec VPN → Política de criptografia → Túneis → Adicionar → Nova política

- Selecione Par móvel no campo Par móvel usado e selecione os objetos aos quais o usuário tem acesso no campo Recursos locais . Quando terminar, clique em Activate (Ativar).

- Navegue até User → VPN → IPSec VPN → Peers e clique em Add→ New anonymous (mobile) peer.

- Selecione Certificado → Xauth (iPhone) e, em seguida, selecione sua nova CA.

- Navegue até VPN → IPSec VPN → Política de criptografia → Adicionar → Nova política.

- Selecione Par móvel no campo Par móvel usado e selecione os objetos aos quais o usuário tem acesso no campo Recursos locais . Quando terminar, clique em Activate (Ativar).

- Navegue até VPN → Privilégios de acesso à VPN → Acesso à VPN e adicione uma regra para permitir o acesso do usuário.

Ativar notificações

- Navegue até Notifications → Email alerts → Configuration.

- Selecione Ativar notificação por e-mail e insira os parâmetros apropriados para seu aplicativo de e-mail.

- Clique em Add new recipient group (Adicionar novo grupo de destinatários ) em Recipients (Destinatários ) e, em seguida, adicione os usuários que você deseja que recebam notificações por e-mail.

Registro de usuários

- Navegue até Usuários → Autenticação → Captive Portal.

- Ative o Captive Portal e marque a caixa de seleção ao lado de interfaces externas.

- Em Opções de certificado, insira a chave privada do certificado que você criou anteriormente.

- Em External Interfaces, selecione Allow Web enrollment for users. Crie novos certificados para usuários em Propriedades avançadas e especifique o grupo de usuários ao qual atribuir o certificado.

Atribuição de certificados

- Navegue até o Captive Portal (https://netasq_IP_address/auth).

- Faça login na conta de usuário para a qual deseja obter um certificado.

- Navegue até a seção Certificate (Certificado) e obtenha o certificado para o seu usuário.

- Navegue até Usuários → Inscrição e aprove as solicitações pendentes.

- No Captive Portal, navegue até a seção Certificate (Certificado) e clique em Download Certificate (Baixar certificado).

- Quando o download do certificado estiver concluído, clique em Exportar para salvá-lo em um arquivo.

Etapa III - Testando a conexão

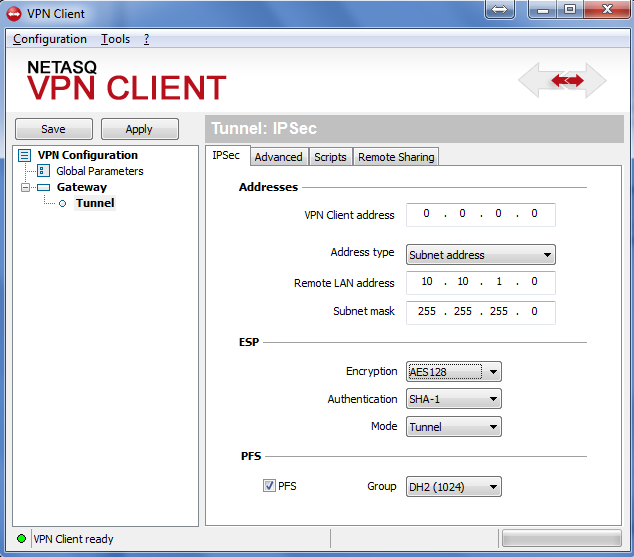

Configure seu cliente VPN de acordo com as capturas de tela abaixo para testar sua conexão:

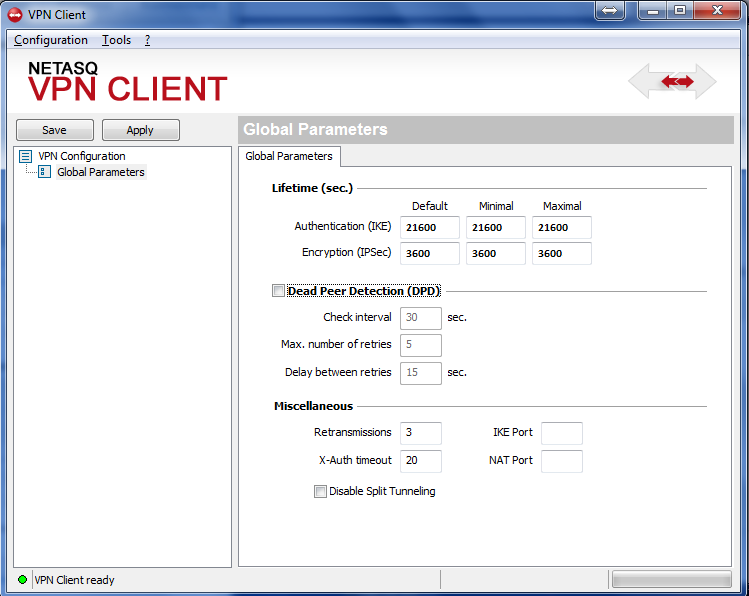

Figura 3-1

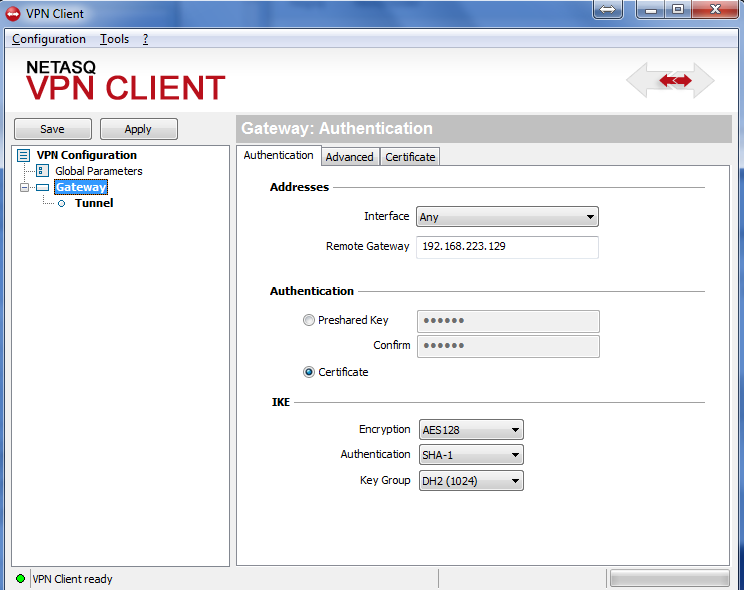

Figura 3-2

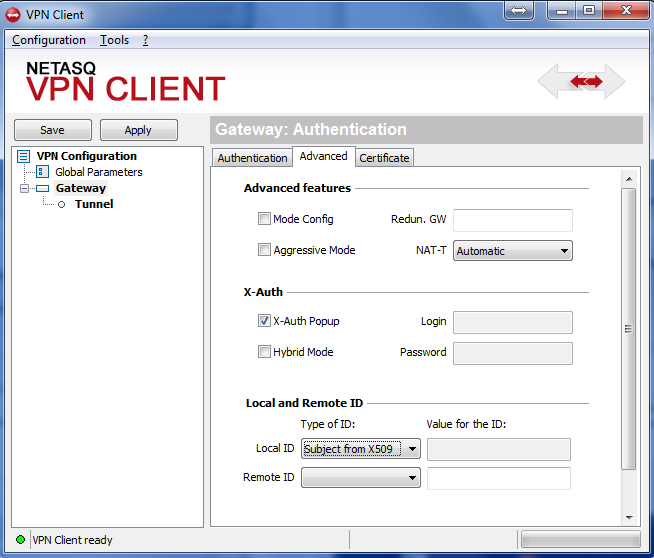

Figura 3-3

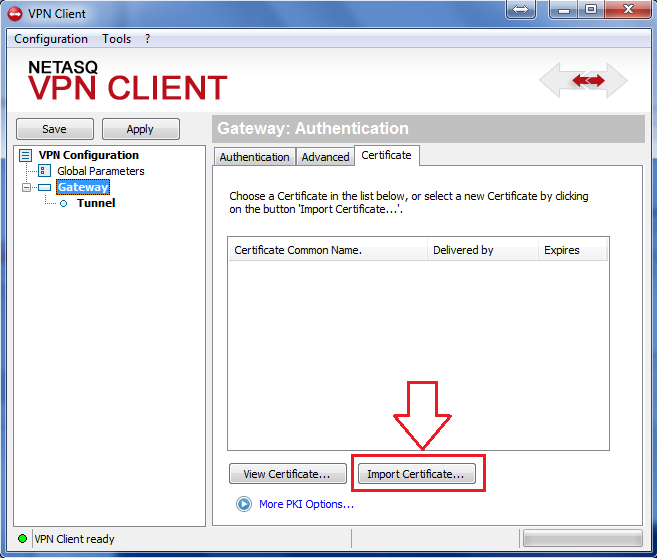

Figura 3-4

Figura 3-5

Solução de problemas

Se você não conseguir se autenticar por meio do servidor ESA RADIUS, verifique se executou as etapas a seguir:

- Execute um teste de fumaça em seu servidor RADIUS, conforme o documento Verificação da funcionalidade do ESA RADIUS.

- Se nenhuma falha tiver sido corrigida e você ainda não conseguir se conectar, reverta para uma configuração de login existente (que não use 2FA) e verifique se você consegue se conectar

- Se você ainda conseguir se conectar usando as configurações antigas, restaure as novas configurações e verifique se não há nenhum firewall bloqueando o UDP 1812 entre o dispositivo VPN e o servidor RADIUS

- Se ainda não conseguir se conectar, entre em contato com o suporte técnico da ESET.