Solution

Introduction

Cet article décrit comment configurer le Netasq IPSec VPN Client™ pour authentifier les utilisateurs par rapport à un serveur ESA. Avant de poursuivre, vérifiez que vous avez installé le composant Serveur RADIUS d'ESET Secure Authentication et que vous pouvez accéder au service RADIUS qui permet aux systèmes externes d'authentifier les utilisateurs.

Avant que Netasq IPSec VPN Client™ puisse utiliser le serveur ESA pour authentifier les utilisateurs via RADIUS, il doit être configuré en tant que client RADIUS sur le serveur ESA. Ensuite, votre serveur exécutant le service RADIUS ESA doit être configuré en tant que serveur RADIUS sur le Netasq IPSec VPN Client™. Une fois ces configurations spécifiées, vous pouvez commencer à vous connecter à votre Netasq IPSec VPN™ à l'aide des OTP ESA.

Étape I - Configuration du client RADIUS

Le protocole RADIUS exige que les demandes d'accès aux serveurs RADIUS incluent l'adresse IP du client RADIUS (par exemple, le Netasq IPSec VPN Client™).

Pour permettre au Netasq IPSec VPN Client™ de communiquer avec votre serveur ESA, vous devez le configurer en tant que client RADIUS sur votre serveur RADIUS ESA :

- Connectez-vous à la console Web ESA.

- Naviguez vers Composants > RADIUS et localisez le nom d'hôte du serveur exécutant le service RADIUS ESA.

- Cliquez sur le nom d'hôte, puis sur Create New Radius Client (Créer un nouveau client Radius).

- Dans la section Basic Settings (Paramètres de base)

- Donnez au client RADIUS un nom mémorable pour faciliter les références.

- Configurez l'adresse IP et le secret partagé pour le client afin qu'ils correspondent à la configuration de votre appareil VPN. L'adresse IP est l'adresse IP interne de votre appareil. Si votre appareil communique via IPv6, utilisez cette adresse IP ainsi que l'ID de portée (ID d'interface) correspondant.

- Le secret partagé est le secret partagé RADIUS pour l'authentificateur externe que vous configurerez sur votre appliance.

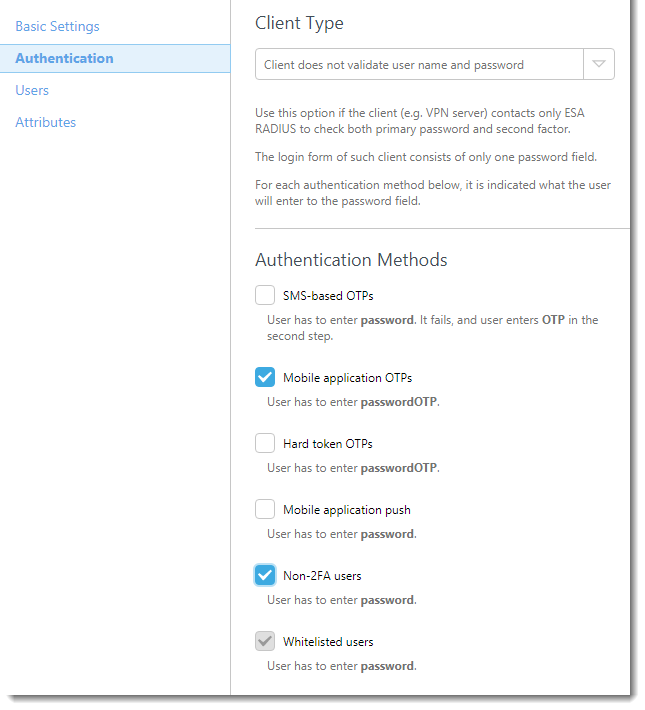

- Dans la section Authentification, appliquez les paramètres indiqués dans la figure 1-1 ci-dessous.

Figure 1-1

L'ESA a maintenant été configuré pour communiquer avec le Netasq IPSec VPN Client™. Vous devez maintenant configurer le Netasq IPSec VPN Client™ pour qu'il communique avec le serveur ESA. Tout d'abord, créez un nouveau schéma d'authentification, puis configurez les paramètres de votre serveur RADIUS.

- Ouvrez l'interface graphique Web de Netasq et naviguez vers Utilisateurs→Portail d'autorisation →méthodes disponibles. Ajoutez la méthode Radius et définissez l'adresse du serveur sur l'adresse IP du serveur sur lequel ESET Secure Authentication est installé.

- Naviguez vers Utilisateurs → Privilèges d'accès VPN →Méthode d'authentification par défaut et sélectionnez Radius. Vous pouvez définir ce paramètre pour des utilisateurs individuels sous Utilisateurs → Privilèges d'accès VPN → Règles pour les utilisateurs.

Étape II - Configuration du tunnel VPN

Utilisez votre mot de passe Active Directory et votre Token ID, sans espace, pour effectuer les étapes suivantes :

Créer une nouvelle autorité de certification (CA)

- Naviguez vers Objets → Certificats et cliquez sur Ajouter → Ajouter une autorité de certification racine.

- Suivez les instructions de l'assistant pour créer une autorité de certification.

- Naviguez vers Objets→ Certificats → Ajouter→Ajouter un certificat de serveur et sélectionnez l'autorité de certification que vous venez de créer comme certificat de serveur par défaut pour Netasq.

- Naviguez vers VPN→IPSec VPN→Peers, sélectionnez Add→ New anonymous (mobile) peer.

- Sélectionnez Certificat → Xauth (iPhone), puis sélectionnez votre nouvelle autorité de certification.

Définir les paramètres du tunnel

- Naviguer vers VPN →VPN IPSec → Politique de chiffrement → Tunnels → Ajouter → Nouvelle politique

- Sélectionnez Mobile peer dans le champ Mobile peer used et sélectionnez les objets auxquels l'utilisateur a accès dans le champ Local resources . Lorsque vous avez terminé, cliquez sur Activer.

- Naviguez vers Utilisateur →VPN →VPN IPSec → Pairs et cliquez sur Ajouter→ Nouveau pairanonyme (mobile).

- Sélectionnez Certificat → Xauth (iPhone), puis sélectionnez votre nouvelle autorité de certification.

- Naviguez vers VPN → VPN IPSec → Politique de chiffrement → Ajouter → Nouvelle politique.

- Sélectionnez l'homologue mobile dans le champ Homologue mobile utilisé et sélectionnez les objets auxquels l'utilisateur a accès dans le champ Ressources locales . Lorsque vous avez terminé, cliquez sur Activer.

- Naviguez vers VPN → Privilèges d'accès VPN → Accès VPN et ajoutez une règle pour autoriser l'accès de l'utilisateur.

Activer les notifications

- Naviguer vers Notifications → Alertes par courriel → Configuration.

- Sélectionnez Activer la notification par courriel et entrez les paramètres appropriés pour votre application de messagerie.

- Cliquez sur Ajouter un nouveau groupe de destinataires sous Destinataires, puis ajoutez les utilisateurs que vous souhaitez voir recevoir des notifications par courriel.

Inscription des utilisateurs

- Naviguez vers Utilisateurs → Authentification → Portail Captif.

- Activez le portail captif et cochez la case située à côté des interfaces externes.

- Sous Options de certificat, entrez la clé privée du certificat que vous avez créé précédemment.

- Sous Interfaces externes, sélectionnez Autoriser l'inscription Web pour les utilisateurs. Sous Propriétés avancées, créez de nouveaux certificats pour les utilisateurs et indiquez le groupe d'utilisateurs auquel le certificat doit être attribué.

Attribution du certificat

- Accédez au portail captif (https://netasq_IP_address/auth).

- Connectez-vous au compte utilisateur pour lequel vous souhaitez obtenir un certificat.

- Naviguez jusqu'à la section Certificat et obtenez le certificat pour votre utilisateur.

- Naviguez vers Utilisateurs → Inscription et approuvez toute demande en suspens.

- Dans le portail captif, accédez à la section Certificat et cliquez sur Télécharger le certificat.

- Une fois le téléchargement du certificat terminé, cliquez sur Exporter pour l'enregistrer dans un fichier.

Étape III - Test de la connexion

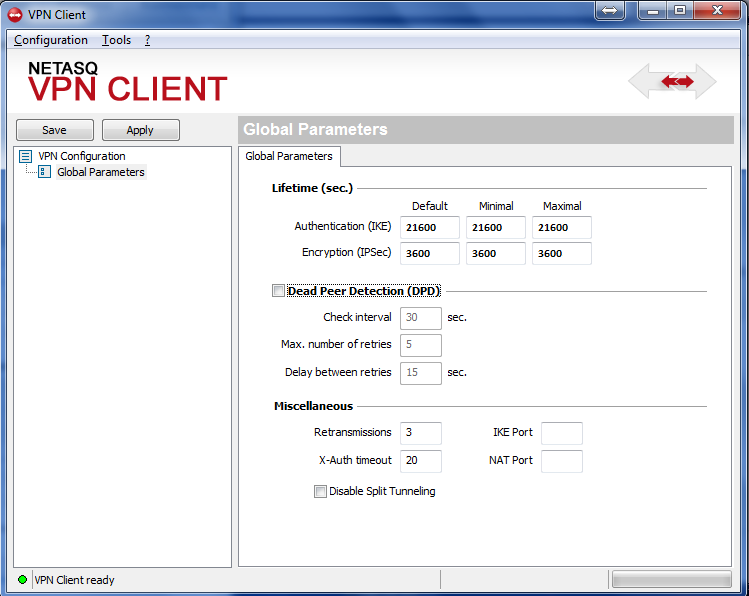

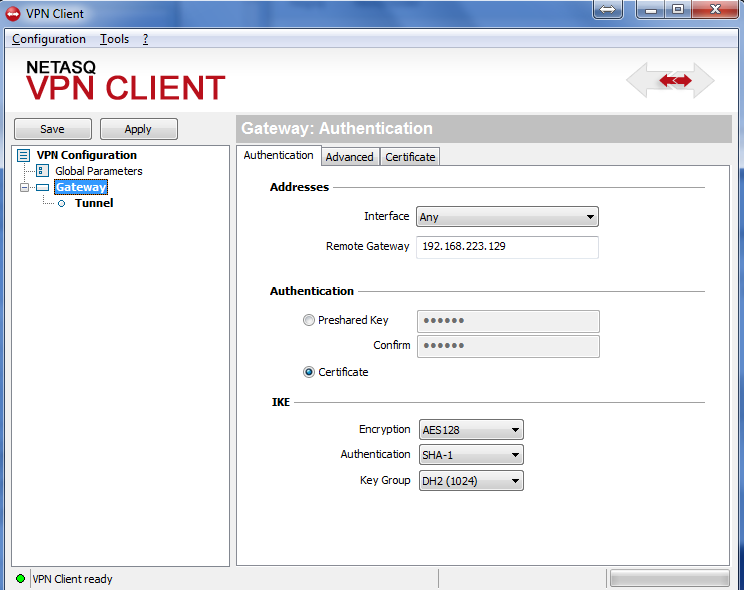

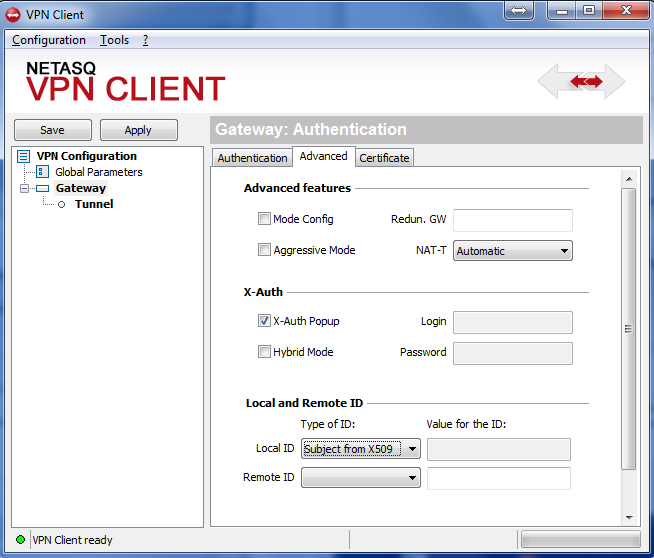

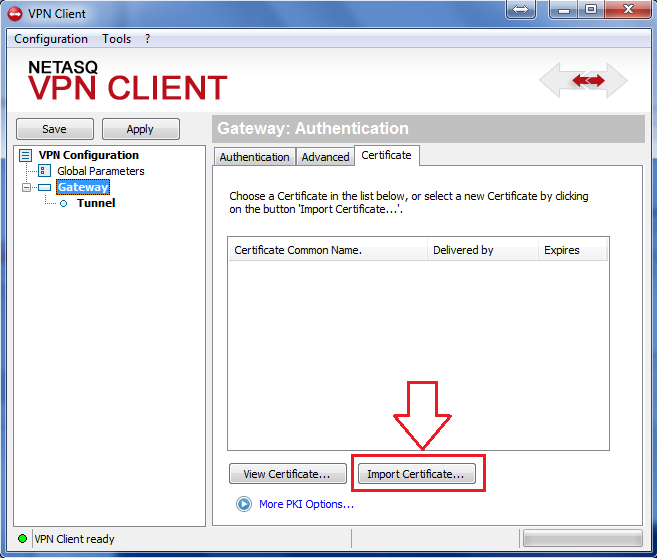

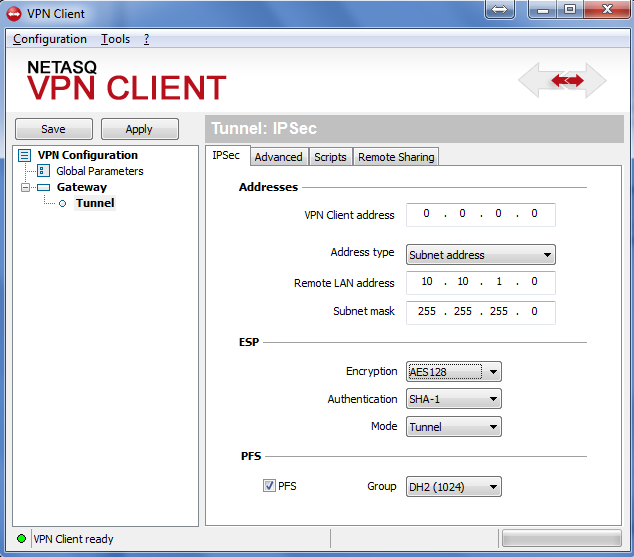

Configurez votre client VPN conformément aux captures d'écran ci-dessous afin de tester votre connexion :

Figure 3-1

Figure 3-1

Figure 3-3

Figure 3-4

Figure 3-5

Résolution des problèmes

Si vous ne parvenez pas à vous authentifier via le serveur RADIUS ESA, assurez-vous d'avoir effectué les étapes suivantes :

- Exécutez un test de fumée sur votre serveur RADIUS, conformément au document intitulé " Verifying ESA RADIUS Functionality" (vérification de la fonctionnalité du serveur RADIUS ESA ).

- Si aucune erreur n'a été corrigée et que vous ne parvenez toujours pas à vous connecter, revenez à une configuration d'ouverture de session existante (qui n'utilise pas 2FA) et vérifiez que vous pouvez vous connecter

- Si vous pouvez toujours vous connecter en utilisant les anciens paramètres, restaurez les nouveaux paramètres et vérifiez qu'aucun pare-feu ne bloque le protocole UDP 1812 entre votre appareil VPN et votre serveur RADIUS

- Si vous ne parvenez toujours pas à vous connecter, contactez le support technique d'ESET.