문제

- "암호화되지 않은 연결을 사용 중입니다!"라는 경고 메시지가 표시됩니다 웹 서버가 HTTPS를 사용하도록 구성하십시오."라는 경고 메시지가 표시됩니다(ESET PROTECT On-Prem 웹 콘솔에 액세스할 때)

- 통합 설치 관리자를 사용하여 ESET PROTECT On-Prem 웹 콘솔을 재설치하고 자동으로 생성된 인증서를 사용합니다

- 통합 설치 관리자를 사용하여 ESET PROTECT On-Prem Web Console을 재설치하고 사용자 지정 인증서를 사용합니다

- 새 인증서를 생성하고 ESET PROTECT 온프레미스 웹 콘솔에 대한 HTTPS 연결을 구성합니다

- 사용자 지정 인증서를 사용하여 ESET PROTECT On-Prem Web Console에 대한 HTTPS 연결 구성

세부 정보

클릭하여 확장

수동으로 설치된 ESET PROTECT On-Prem Web Console은 기본적으로 HTTP를 사용합니다. 보안상의 이유로 HTTPS를 사용하도록 ESET PROTECT On-Prem을 설정하는 것이 좋습니다.

HTTPS를 사용하려면 통합 설치 관리자를 사용하여 ESET PROTECT On-Prem 웹 콘솔을 다시 설치하거나 HTTPS 연결을 사용하도록 Apache Tomcat을 구성할 수 있습니다.

솔루션

관련 솔루션 Linux 사용자

통합 설치 관리자를 사용하여 ESET PROTECT 온-프레미스 웹 콘솔을 다시 설치하고 자동으로 생성된 인증서를 사용합니다

통합 설치 관리자를 사용하여 ESET PROTECT On-Prem 웹 콘솔을 다시 설치하여 보안 연결(HTTPS) 인증서를 자동으로 생성합니다.

-

아파치 톰캣이 ESET PROTECT 온-프레미스 웹 콘솔에서만 사용되는지 확인하십시오.

-

아파치 톰캣을 제거합니다. 이렇게 하면 ESET PROTECT On-Prem 웹 콘솔도 제거됩니다.

-

ESET PROTECT On-Prem 올인원 설치 관리자를 다운로드합니다. ESET PROTECT On-Prem 서버와 동일한 버전을 사용합니다. ESET PROTECT On-Prem 및 관련 구성 요소의 버전 확인.

-

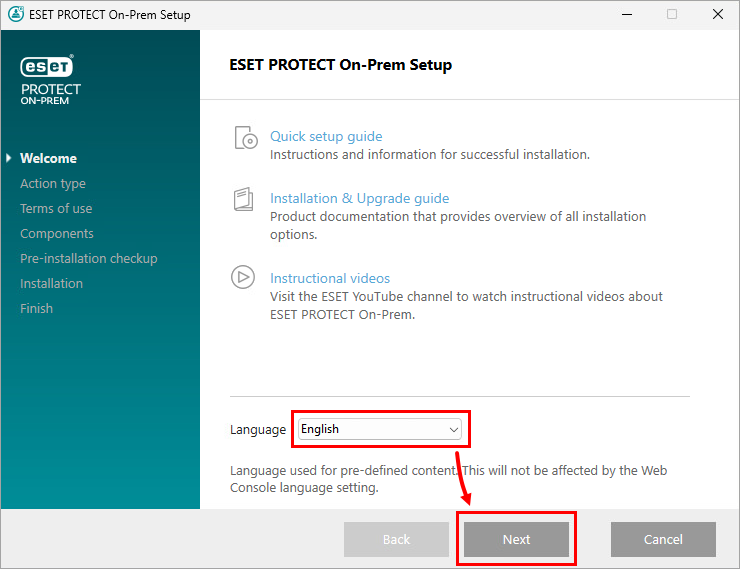

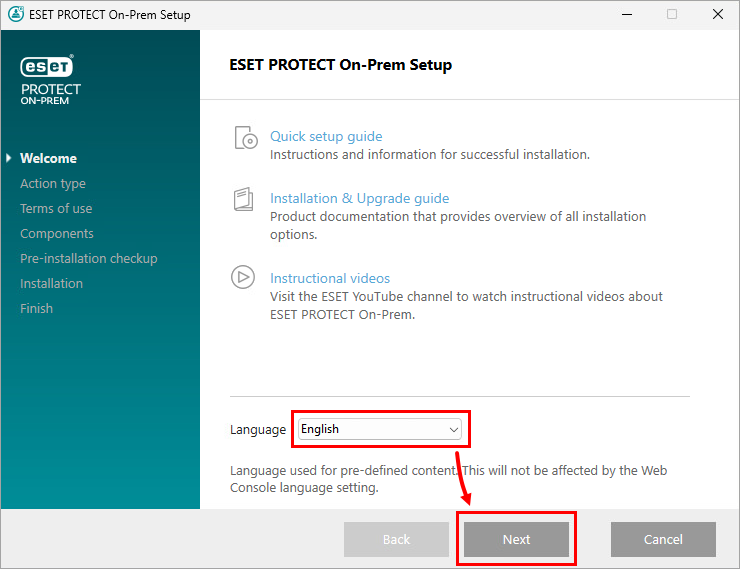

ESET PROTECT On-Prem 올인원 설치 관리자를 실행합니다. 언어를 선택하고 다음을 클릭합니다.

-

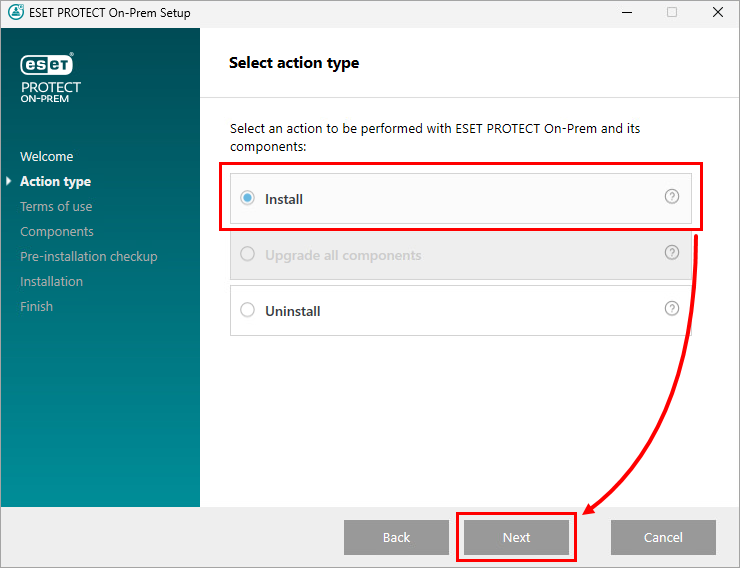

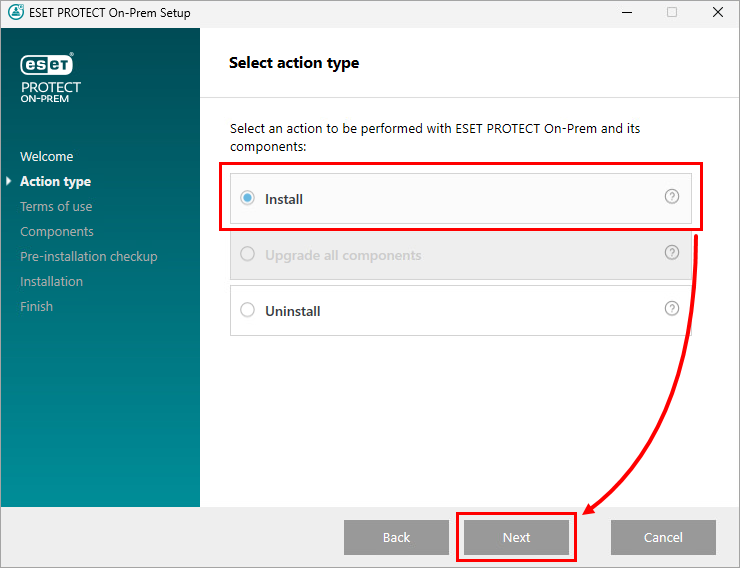

설치를 선택하고 다음을 클릭합니다.

-

사용 약관을 검토하고 사용 약관에 동의합니다 옆의 확인란을 선택한 후 다음을 누르십시오.

-

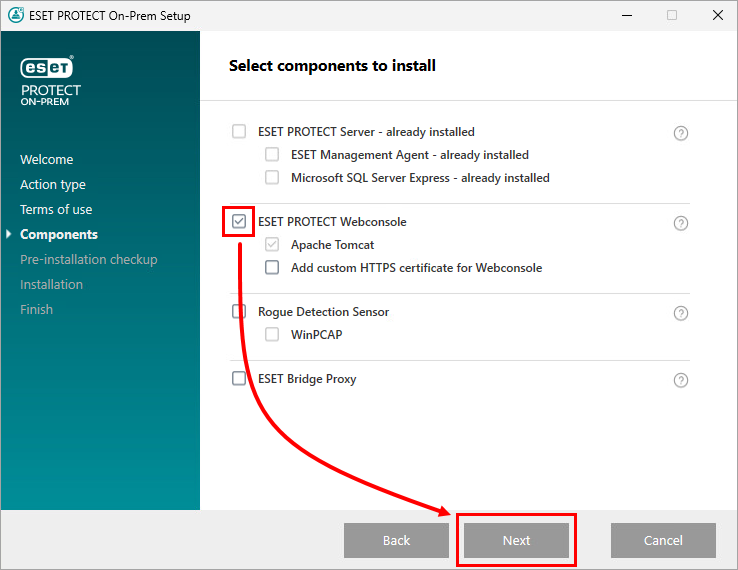

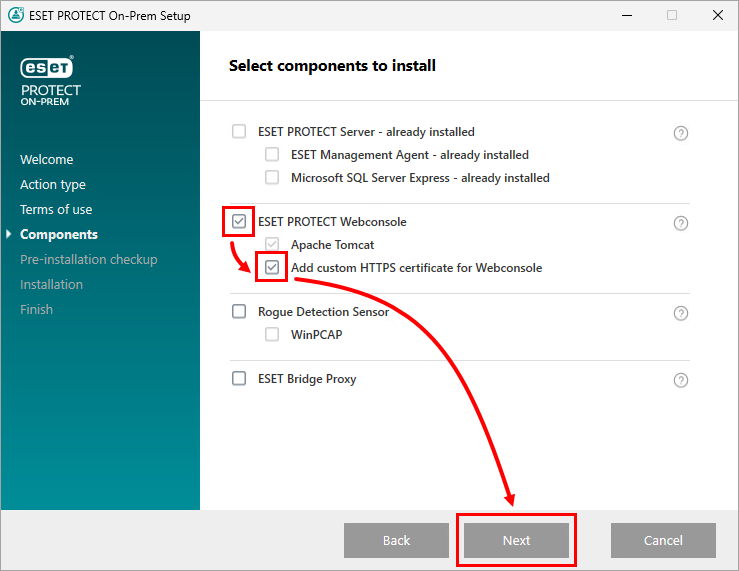

ESET 보호 웹 콘솔 옆의 확인란을 선택하고 다음을 누르십시오.

-

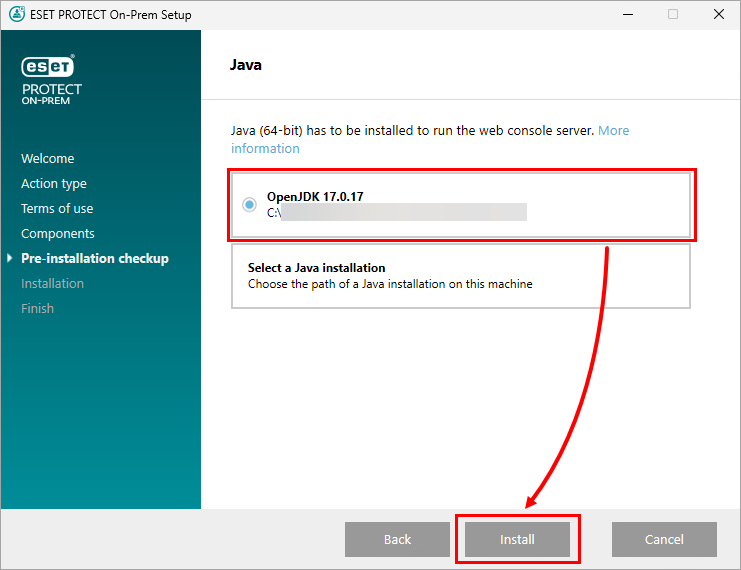

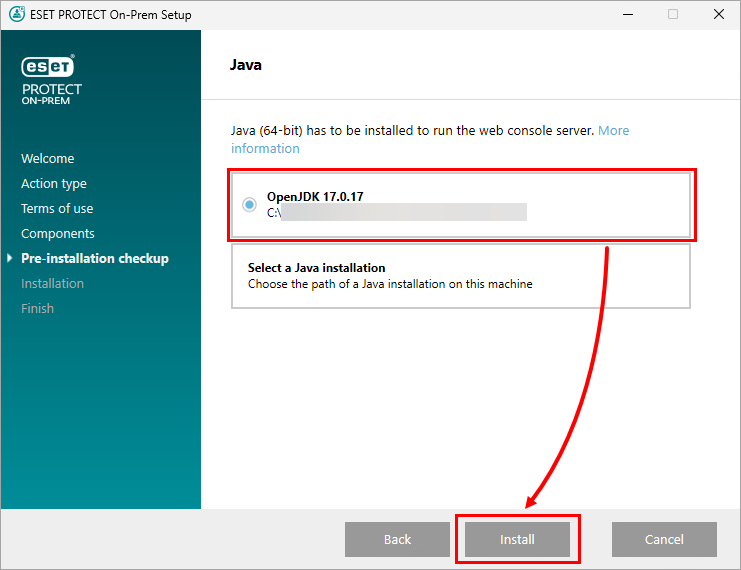

Java 설치를 선택하고 설치를 누르십시오.

-

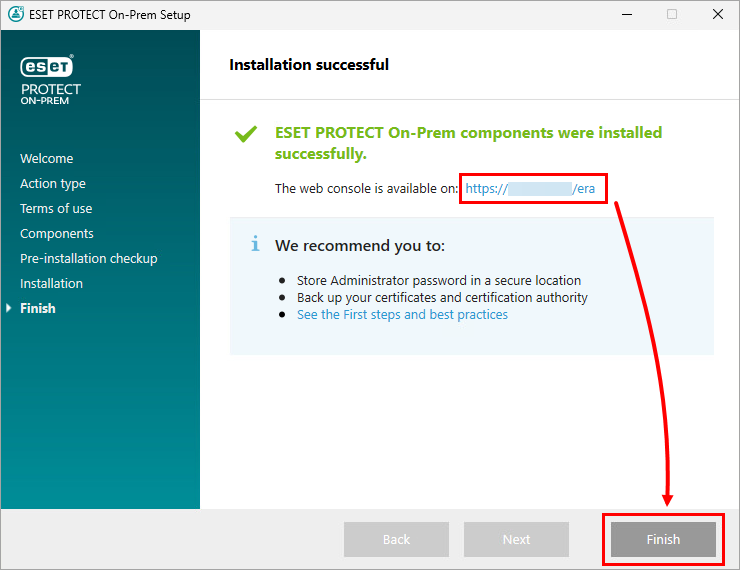

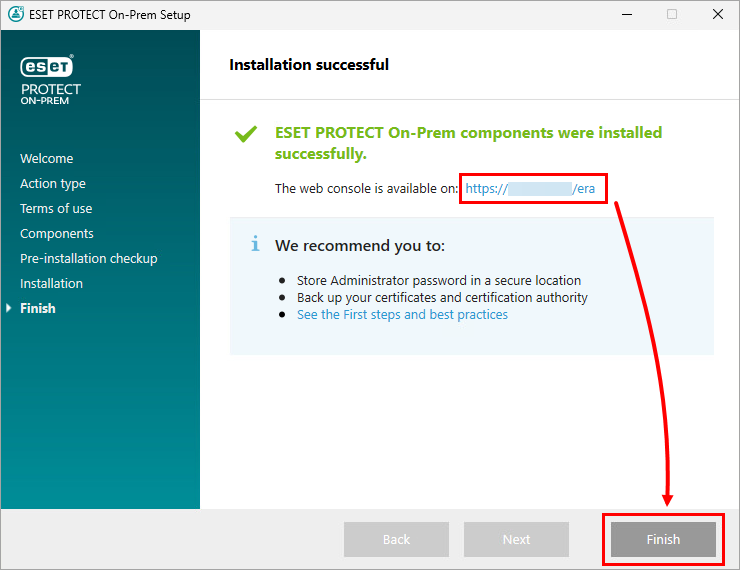

설치하는 동안 HTTPS 인증서가 자동으로 생성됩니다. 설치가 완료되면 보안 연결을 사용하여 ESET PROTECT 온프레미스 웹 콘솔에 액세스할 수 있습니다. 마침을 누르십시오.

통합 설치 관리자를 사용하여 ESET PROTECT On-Prem 웹 콘솔을 재설치하고 사용자 지정 인증서를 사용합니다

통합 설치 관리자를 사용하여 ESET PROTECT 온-프레미스 웹 콘솔을 다시 설치하고 사용자 지정 HTTPS 인증서를 추가합니다.

-

아파치 톰캣이 ESET PROTECT 온-프레미스 웹 콘솔에서만 사용되도록 합니다.

-

Apache Tomcat을 제거합니다. 이렇게 하면 ESET PROTECT On-Prem 웹 콘솔도 제거됩니다.

-

ESET PROTECT On-Prem 올인원 설치 관리자를 다운로드합니다. ESET PROTECT On-Prem 서버와 동일한 버전을 사용합니다. ESET PROTECT On-Prem 및 관련 구성 요소의 버전 확인.

-

ESET PROTECT On-Prem 올인원 설치 관리자를 실행합니다. 언어를 선택하고 다음을 클릭합니다.

-

설치를 선택하고 다음을 클릭합니다.

-

사용 약관을 검토하고 사용 약관에 동의합니다 옆의 확인란을 선택한 후 다음을 누르십시오.

-

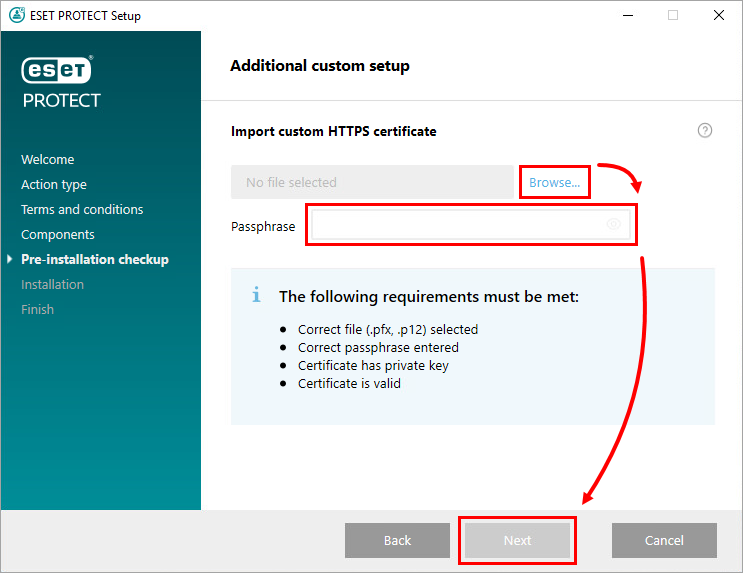

ESET 보호 웹콘솔 및 웹콘솔용 사용자 지정 HTTPS 인증서 추가 옆의 확인란을 선택하고 다음을 누르십시오.

-

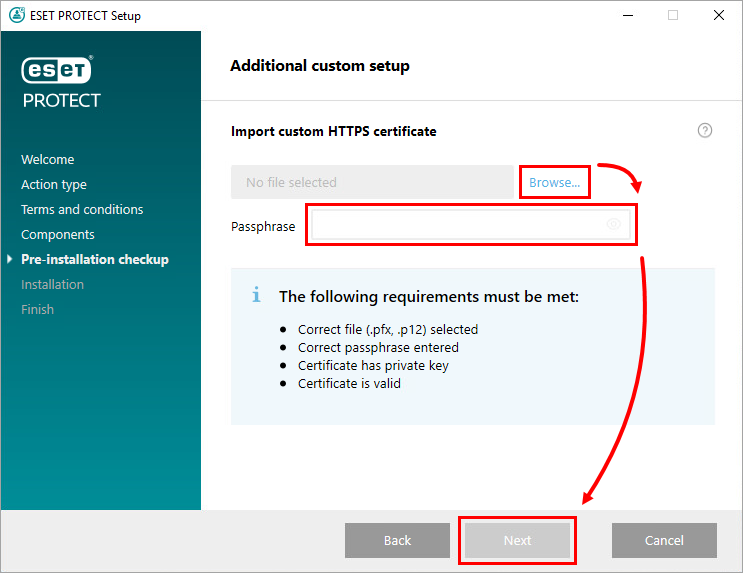

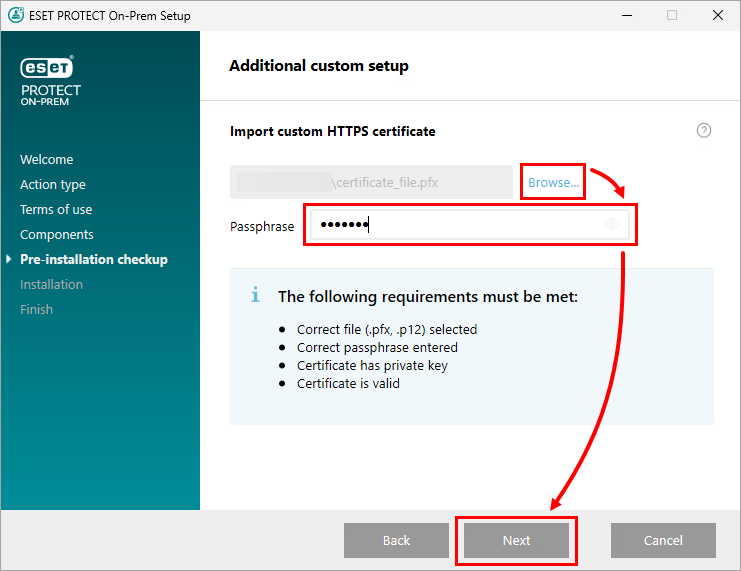

찾아보기를 클릭하고 사용자 지정 인증서로 이동하여 선택하고 암호를 입력한 후 다음을 클릭합니다.

-

Java 설치를 선택하고 설치를 클릭합니다.

-

설치 중에 사용자 지정 인증서가 사용됩니다. 설치가 완료되면 보안 연결을 사용하여 ESET PROTECT 온프레미스 웹 콘솔에 액세스할 수 있습니다. 마침을 누르십시오.

새 인증서 생성 및 ESET PROTECT 온-프레미스 웹 콘솔에 대한 HTTPS 연결 구성

Java 키 저장소를 통해 새 인증서를 생성하고 Apache Tomcat에서 ESET PROTECT On-Premise Web Console용 HTTPS 연결을 구성합니다.

-

SSL 인증서로 키 저장소를 생성합니다.

Java에는 명령줄을 통해 인증서를 생성할 수 있는 keytool.exe가 포함되어 있습니다. 하나의 인증서가 손상된 경우 다른 Tomcat 인스턴스가 안전하게 유지되도록 하려면 각 Tomcat 인스턴스(여러 Tomcat 인스턴스가 있는 경우)에 대해 새 인증서를 생성해야 합니다.

Keytool.exe 파일의 정확한 위치로 이동합니다. 경로는 OS 및 Java 버전에 따라 다르며, 아래 예를 참조하세요:

C:\Program Files\Java\jre1.8.0_201\bin -

Keytool.exe 위치에서 명령줄/터미널을 엽니다.

-

다음 명령을 편집하고 실행합니다. 환경에 따라 -keystore, -storepass 및 -keypass 매개변수를 편집합니다.

keytool.exe -genkeypair -alias "tomcat" -keyalg RSA -keysize 4096 -validity 3650 -keystore "C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" -storepass "yourpassword" -keypass "yourpassword" -dname "CN=Unknown, OU=Unknown, O=Unknown, L=Unknown, ST=Unknown, C=Unknown" -

다음 명령을 편집하고 실행합니다. 파일 및 -ext 매개변수를 편집하여 키스토어에서 인증서 서명 요청을 내보냅니다.

keytool.exe -certreq -alias tomcat -file "C:\Install\Tomcat\tomcat.csr" -keystore "C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" -ext san=dns:ESETPROTECT -

선택한 루트 CA(인증 기관)로 서명된 SSL 인증서를 받습니다.

나중에 루트 인증 기관을 가져오려는 경우 8단계로 진행할 수 있습니다. 이 방법으로 계속 진행하면 웹 브라우저에 자체 서명된 인증서에 대한 경고가 표시될 수 있으며 HTTPS를 통해 ESET PROTECT On-Prem 웹 콘솔에 연결하려면 예외를 추가해야 합니다.

-

CA의 루트 인증서 및 중간 인증서를 키 저장소로 가져옵니다. 일반적으로 인증서를 서명한 엔터티에서 이러한 인증서를 사용할 수 있도록 합니다. 인증서 응답은 키스토어의 신뢰할 수 있는 인증서를 사용하여 유효성을 검사하기 때문에 이 작업이 필요합니다.

다음 명령을 편집하고 실행합니다. 환경에 따라 -keystore 및 -file 매개변수를 편집합니다.

keytool.exe -import -alias root -keystore "C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" -trustcacerts -file "C:\root.crt"keytool.exe -import -alias intermediate -keystore "C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" -trustcacerts -file "C:\intermediate.crt.pem" -

루트 CA로 서명된 인증서를 받으면 CA의 공개 키를 가져온 다음 인증서 tomcat.cer을 키 저장소로 가져옵니다.

다음 명령을 편집하고 실행합니다. 파일 및 -keystore 매개변수를 편집합니다.

keytool.exe -import -alias tomcat -file "C:\Install\Tomcat\tomcat.cer" -keystore "C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" -

Apache Tomcat 구성 폴더로 이동합니다. 경로는 OS 및 Apache Tomcat 버전에 따라 다르며, 아래 예시를 참조하세요:

C:\프로그램 파일\아파치 소프트웨어 재단\apache-tomcat-9.0.112\conf -

텍스트 편집기(예: 메모장)를 사용하여 server.xml 파일을 열고 </Engine> 태그 뒤에 다음 코드를 추가합니다(이미 <Connector 태그가 있는 경우, 아래 예제대로 코드를 편집합니다).

환경에 따라 keystoreFile 및 keystorePass 매개변수를 편집합니다.

<커넥터 서버="기타웹서버" 포트="443" 프로토콜="org.apache.coyote.http11.Http11NioProtocol" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" clientAuth="false" sslProtocol="TLS" keystoreFile="C:\Program Files\Apache Software Foundation\Tomcat_folder\tomcat.keystore" keystorePass="yourpassword"/> -

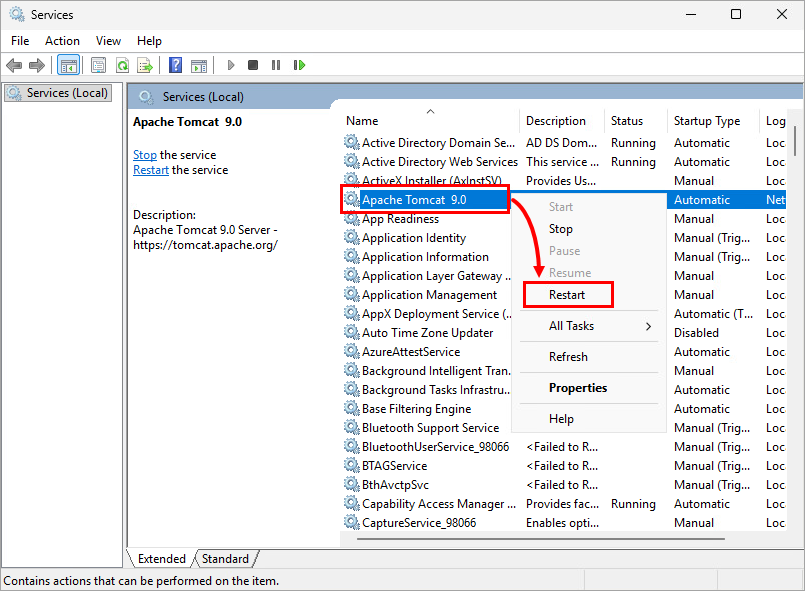

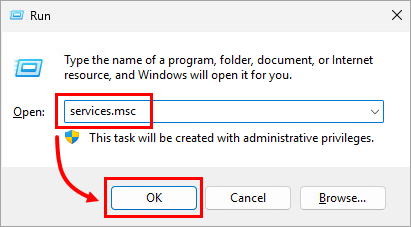

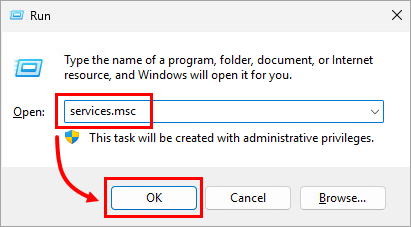

Windows 키 + R을 누르고 services.msc를 입력한 다음 확인을 클릭합니다.

-

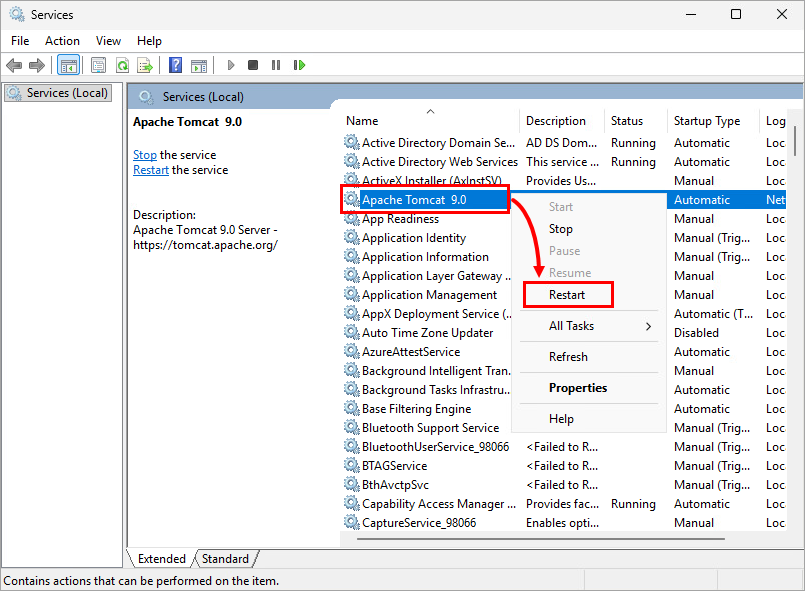

Apache Tomcat 9.0 서비스를 마우스 오른쪽 버튼으로 클릭하고 컨텍스트 메뉴에서 다시 시작을 선택합니다.

사용자 지정 인증서를 사용하여 ESET PROTECT On-Prem 웹 콘솔에 대한 HTTPS 연결 구성

사용자 지정 인증서를 사용하여 ESET PROTECT On-Prem 웹 콘솔용 Apache Tomcat에서 HTTPS 연결을 구성합니다.

- 인증서.pfx 파일을 Apache Tomcat 설치 폴더로 이동합니다. 경로는 OS 및 Apache Tomcat 버전에 따라 다릅니다(아래 예:

참조)C:\Program Files\Apache Software Foundation\apache-tomcat-9.0.112\ -

Apache Tomcat 구성 폴더로 이동합니다. 경로는 OS 및 Apache Tomcat 버전에 따라 다르며, 아래 예시를 참조하세요:

C:\프로그램 파일\아파치 소프트웨어 재단\apache-tomcat-9.0.112\conf\ -

텍스트 편집기(예: 메모장)를 사용하여 server.xml 파일을 엽니다.

-

</Engine> 태그 뒤에 <Connector 태그가 없는 경우(예: Apache Tomcat을 새로 설치하는 경우), </Engine> 태그 뒤에 다음 문자열을 Server.xml에 복사합니다.

환경에 따라 keystoreFile, keystorePass 및 keystoreTag 매개변수를 편집합니다.

<Connector server="OtherWebServer" port="443" protocol="org.apache.coyote.http11.Http11NioProtocol" SSLEnabled="true" maxThreads="150" scheme="https" secure="true" clientAuth="false" sslProtocol="TLS" keystoreFile="C:\Program Files\Apache Software Foundation\Tomcat_folder\certificate_file.pfx" keystorePass="Secret_Password_123" keystoreType="PKCS12" sslEnabledProtocols="TLSv1.2,TLSv1.3" ciphers="TLS_AES_256_GCM_SHA384, TLS_CHACHA20_POLY1305_SHA256, TLS_AES_128_GCM_SHA256, TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256, TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256, TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA, TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384, TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384, TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA, TLS_RSA_WITH_AES_128_CBC_SHA256, TLS_RSA_WITH_AES_128_GCM_SHA256, TLS_RSA_WITH_AES_128_CBC_SHA, TLS_RSA_WITH_AES_256_CBC_SHA256, TLS_RSA_WITH_AES_256_GCM_SHA384, TLS_RSA_WITH_AES_256_CBC_SHA" />? -

<Engine> 태그 뒤에 <Connector> 태그가 있는 경우(예: Apache Tomcat 업그레이드 후 server.xml 파일을 복원하는 경우) 아래 나열된 매개변수 값을 사용자 값으로 바꿉니다.

- keystoreFile - 인증서 파일의 전체 경로(.pfx, .keystore 또는 기타)를 입력합니다. JKS가 아닌 인증서(예: .pfx 파일)를 사용하는 경우, keyAlias(기본적으로 Server.xml에 있음)를 삭제하고 적절한 keystoreType을 추가합니다.

- 키스토어패스 - 인증서 암호를입력합니다.

- keystoreType - 인증서 유형을지정합니다.

-

-

Windows 키 + R을 누르고 services.msc를 입력한 후 확인을 클릭합니다.

-

Apache Tomcat 9.0 서비스를 마우스 오른쪽 버튼으로 클릭하고 컨텍스트 메뉴에서 다시 시작을 선택합니다.