문제

- "ICMP 공격" 또는 "DNS 캐시 중독 공격" 경고 메시지가 Windows용 ESET 홈 및 소규모 사무실 제품에 표시됩니다

- 네트워크 보호 로그 파일에 "탐지된 ARP 캐시 중독 공격" 레코드가 기록됩니다

- ESET 기술 지원에서 DNS 캐시를 플러시하기 위해 이 문서로 안내했습니다

- 내부 IP 트래픽에 대한 예외를 생성합니다

- DNS 플러시 도구 실행(DNS 중독에만 해당)

솔루션

방화벽이 시스템에 대한 위협을 잘못 감지하는 경우 내부 IP 트래픽에 대한 예외를 만들 수 있습니다. 문제가 해결되지 않으면 DNS 플러시 도구를 실행하세요.

내부 IP 트래픽에 대한 예외 만들기

-

알림에서 감지된 IP 주소가 다음 범위(여기서 "x"는 0~255)에 속하는 번호인지 확인합니다:

- 172.16.x.x-172.31.x.x

- 192.168.x.x

- 10.x.x.x

-

알림에서 IP 주소를 검토합니다:

- 탐지된 IP 주소가 위에 나열된 안전 범위 내에 있는 경우 ESET Windows 제품의 기본 프로그램 창을 열고 3단계로 건너뜁니다

- 탐지된 IP 주소가 위에 나열된 안전 범위 내에 있지 않거나 현재 네트워크에서 사용 중인 네트워크 주변 장치가 없는 경우 방화벽이 탐지한 장치가 공용 네트워크에 있으며 시스템에 위협이 될 수 있습니다. DNS 캐시 중독으로 인해 손상되었을 수 있는 파일을 복구하려면 ESET DNS-Flush 도구 섹션을 참조하세요

-

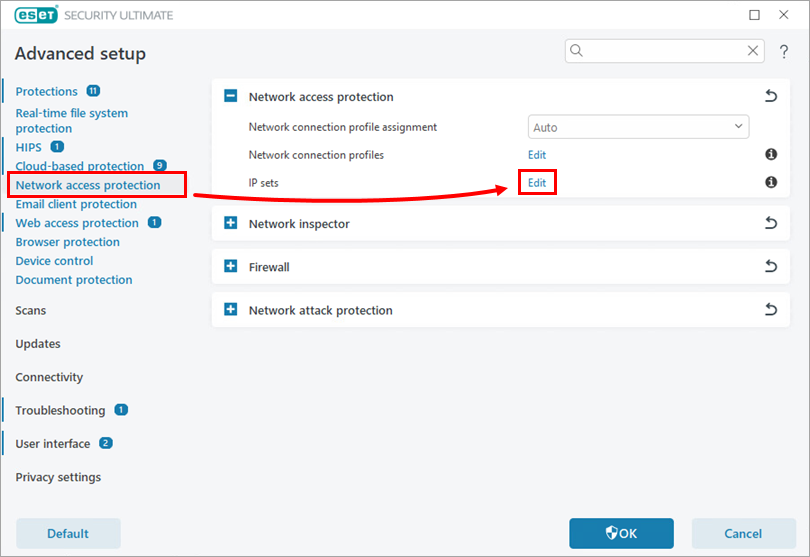

네트워크 액세스 보호를 클릭하고 IP 세트 옆의 편집을 클릭합니다.

그림 1-1 -

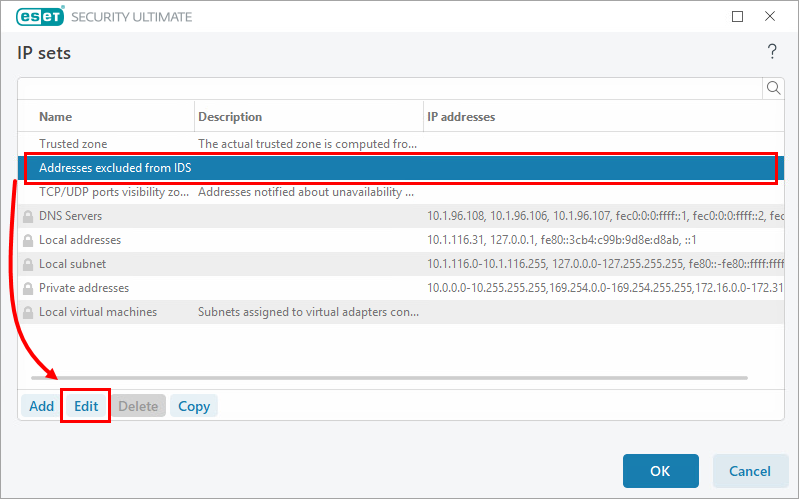

IP 세트 창에서 IDS에서 제외된 주소를 선택하고 편집을 클릭합니다.

그림 1-2 -

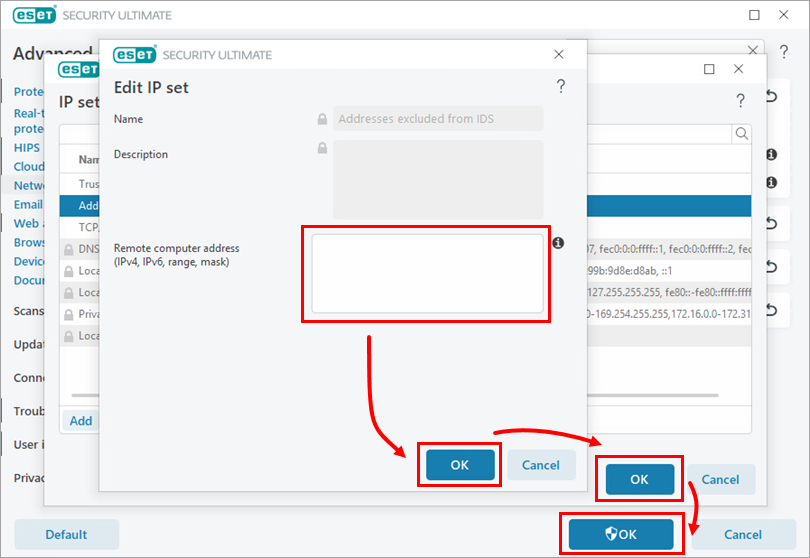

원격 컴퓨터 주소(IPv4, IPv6, 범위, 마스크) 필드에 위협으로 잘못 탐지된 IP 주소를 입력합니다. 확인을 세 번 클릭하여 변경 사항을 저장하고 고급 설정을 종료합니다.

이제 더 이상 안전한 것으로 확인된 내부 IP 주소로부터의 공격에 대한 메시지가 표시되지 않아야 합니다. 문제가 지속되면 DNS 플러시 도구를 실행하세요.

그림 1-3

DNS 플러시 도구 실행(DNS 포이즈닝에만 해당)

명령 프롬프트에 ipconfig /flushdns를 입력하는 대신 ESET DNS 플러시 도구를 사용하여 DNS 캐시를 플러시할 수 있습니다.

-

데스크탑으로 이동하여 Flush DNS.zip을 압축을 풀거나 열고 Flush DNS.exe를 더블클릭합니다. 이 도구가 자동으로 DNS 캐시를 플러시하고 등록합니다.

-

컴퓨터가 재시작된 후 ESET 제품을 열고 컴퓨터 검사 실행을 클릭합니다.

컴퓨터 검사가 감염을 감지하지 않고 완료되어야 합니다. 위협이 감지되지 않으면 추가 조치가 필요하지 않습니다.

#@#플레이스홀더 id='1281' 언어='1'#@#