Solução

Introdução

Este artigo descreve como configurar um dispositivo Check Point Software SSL VPN para autenticar usuários em um servidor ESA. Antes de continuar, verifique se você instalou o componente Servidor RADIUS do ESET Secure Authentication e se pode acessar o serviço RADIUS que permite que sistemas externos autentiquem usuários.

Antes que o dispositivo Check Point Software SSL VPN possa utilizar o Servidor ESA para autenticar usuários via RADIUS, ele deve ser configurado como um cliente RADIUS no Servidor ESA. Em seguida, seu servidor que executa o serviço ESA RADIUS deve ser configurado como um servidor RADIUS no dispositivo Check Point Software SSL VPN. Quando essas configurações tiverem sido especificadas, você poderá iniciar o login no dispositivo Check Point Software SSL VPN usando OTPs da ESA.

Etapa I - Configuração do cliente RADIUS

Para permitir que o dispositivo Check Point Software SSL VPN se comunique com seu servidor ESA, você deve configurar o dispositivo Check Point Software SSL VPN como um cliente RADIUS em seu servidor ESA:

-

Faça login no Console Web da ESA.

-

Navegue até Components → RADIUS e localize o nome do host do servidor que está executando o serviço ESA RADIUS.

-

Clique no nome do host e, em seguida, clique em Create New Radius Client (Criar novo cliente Radius).

-

Na seção Basic Settings (Configurações básicas):

-

Dê ao cliente RADIUS um nome memorável para facilitar a referência.

-

Configure o endereço IP e o segredo compartilhado para o cliente de modo que correspondam à configuração do seu dispositivo VPN. O endereço IP é o endereço IP interno de seu dispositivo. Se o seu dispositivo se comunicar via IPv6, use esse endereço IP junto com o ID de escopo relacionado (ID de interface).

-

O segredo compartilhado é o segredo compartilhado RADIUS para o autenticador externo que você configurará no seu dispositivo.

-

-

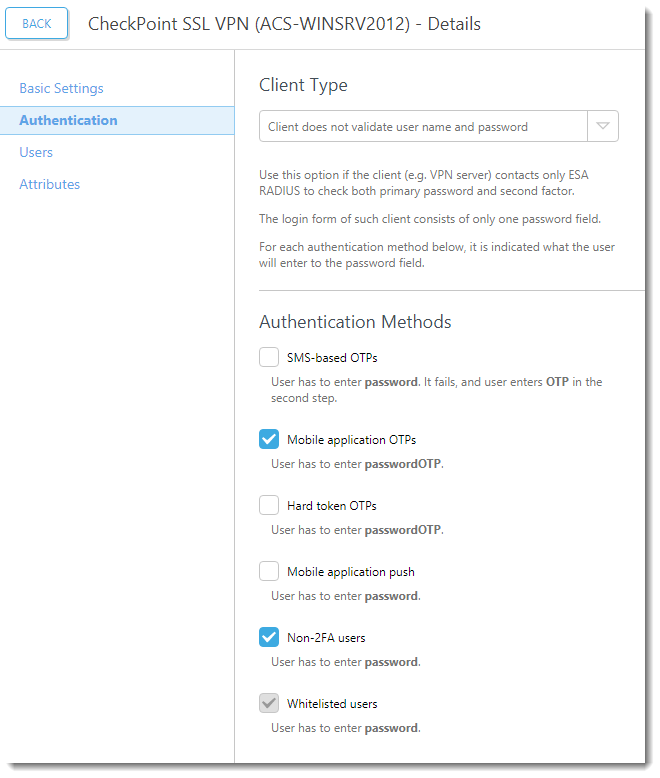

Na seção Authentication (Autenticação ), aplique as configurações mostradas na Figura 1-1 abaixo

Figura 1-1

O ESA agora foi configurado para se comunicar com o dispositivo Check Point Software SSL VPN . Agora você deve configurar o dispositivo Check Point Software SSL VPN para se comunicar com o servidor ESA.

Etapa II - Configure seu dispositivo Check Point Software SSL VPN

Siga as etapas abaixo:

- Abra o Check Point SmartDashboard.

- Expanda a página Servers and OPSEC Applications (Servidores e aplicativos OPSEC ).

- Clique com o botão direito do mouse em Servers e selecione New → RADIUS.

- Dê um nome ao seu novo servidor (por exemplo, ESA).

- Clique em New (Novo ) ao lado do campo Host.

- Selecione General Properties (Propriedades gerais ) à esquerda.

- Adicione um nome para o servidor (por exemplo, ESAradserv).

- Digite o endereço IPv4 do servidor ESA RADIUS.

- Clique em OK.

- Selecione New Radius (para a porta 1812) no menu suspenso Service (Serviço ).

- Digite seu segredo compartilhado, conforme mostrado na Figura 1-1.

- Selecione PAP como o protocolo.

- Clique em OK.

Etapa III - Criar um usuário de teste

- Navegue até Usuários e Administradores e expanda-os.

- Clique com o botão direito do mouse em Users (Usuários ) e selecione New User (Novo usuário ) → Default (Padrão).

- Digite o nome de usuário do AD do seu usuário de teste (por exemplo, Alice) na guia geral em User Properties (Propriedades do usuário).

- Na guia Authentication (Autenticação )

- Defina o esquema de autenticação como RADIUS.

- Selecione o servidor criado na seção II.

- Clique em OK.

Etapa IV - Teste a conexão

Para testar a conexão recém-configurada:

- Inicie seu Check Point Software SecureClient.

- Insira as credenciais de seu usuário de teste. Certifique-se de que esteja usando uma conta com o aplicativo móvel 2FA usando ESA ativado. Quando for solicitada uma senha, anexe o OTP gerado pelo aplicativo móvel à sua senha do AD. Por exemplo, se o usuário tiver uma senha do AD de Esa123 e uma OTP de 999111, você deverá digitar Esa123999111.

Solução de problemas

Se você não conseguir se autenticar por meio do servidor ESA RADIUS, verifique se executou as etapas a seguir:

- Execute um teste de fumaça em seu servidor RADIUS, conforme o documento "Verificação da funcionalidade do ESA RADIUS".

- Se nenhuma falha tiver sido corrigida e você ainda não conseguir se conectar, reverta para uma configuração de login existente que não use a 2FA e verifique se você consegue se conectar.

- Se você conseguir se conectar usando as configurações antigas, restaure as novas configurações e verifique se não há nenhum firewall bloqueando o UDP 1812 entre o dispositivo VPN e o servidor RADIUS.

- Se ainda não conseguir se conectar, entre em contato com o suporte técnico da ESET.