Питання

- Вимоги до створення сертифікатів ESET Inspect Web Console в ESET PROTECT On-Prem

- Імпортуйте сертифікат ESET Inspect Web Console з файлу під час інсталяції ESET Inspect Server

Докладні відомості

Клацніть, щоб розгорнути

Для успішної інсталяції ESET Inspect Server потрібен сертифікат для з'єднання HTTPS/SSL між веб-консоллю ESET Inspect Web Console і веб-браузером. Під час інсталяції з'явиться запит на використання сертифіката. Ви можете імпортувати сертифікат з файлу або use one from ESET PROTECT On-Prem.

Після налаштування HTTPS/SSL-сертифіката веб-консолі ESET Inspect продовжуйте налаштовувати сертифікат на стороні коннектора ESET Inspect. Ви можете вибрати один із наступних варіантів:

- Отримати сертифікат з ESET PROTECT On-Prem

- Імпортувати сертифікат з файлу

- Не використовуйте сертифікат на стороні роз'єму

Рішення

Вимоги до створення сертифікатів ESET Inspect Web Console в ESET PROTECT On-Prem

За замовчуванням, коли ви створюєте рівноправний сертифікат в ESET PROTECT On-Prem, поле Хост має значення *, що робить загальне ім'я (CN) та альтернативне ім'я суб'єкта (SAN) сертифіката рівними одній зірочці. ESET Inspect не підтримує сертифікати, у яких загальне ім'я (CN) або альтернативне ім'я суб'єкта (SAN) просто *. Замість цього в полі Host ( Хост ) потрібно використовувати фактичне ім'я хоста або IP-адресу сервера ESET Inspect Server.

Формат

- Сертифікати повинні бути у форматі PKCS #12. PKCS #12 - це формат файлів для зберігання декількох криптографічних об'єктів в одному файлі, наприклад, сертифікатів. Файли у форматі PKCS #12 зазвичай мають розширення

.pfxабо.p12. - Центри сертифікації зберігаються у форматі X.509 (тобто у файлах з розширенням

.der), який є ще одним форматом файлів, що часто використовується в криптографії.

Правила загального імені (CN) та альтернативного імені суб'єкта (SAN)

Ці правила застосовуються до загального імені (CN) в основному сертифікаті, записів альтернативного імені суб'єкта (SAN), а також до загального імені (CN) та альтернативного імені суб'єкта (SAN) в будь-яких додаткових сертифікатах, включених до файлу PKCS #12.

- Загальне ім'я (CN) та альтернативне ім'я суб'єкта (SAN) повинні містити реальне ім'я хоста або IP-адресу

- Не дозволено: * (лише одна зірочка)

- Дозволено: : *

.yourcompany.comабоyourcompany.*.hq.com

(Підстановочні знаки дозволено використовувати лише як частину доменного імені, а не як повне ім'я хоста)

Обов'язкові параметри для створення Peer-сертифіката

- Компонент: Консоль ESET Inspect Console

- Хост: реальна IP-адреса сервера ESET Inspect Server

Щоб дозволити підключення з інших мереж, додайте кілька IP-адрес або імен хостів, розділених пробілом, комою або крапкою з комою. Example:192.168.20.22;10.1.183.88 - Відсутність крапки з комою (

;) в іменах файлів або папок для шляхів до сертифікатів (крапка з комою використовується як роздільник для кількох сертифікатів)

Імпортуйте сертифікат ESET Inspect Web Console з файлу під час інсталяції ESET Inspect Server

-

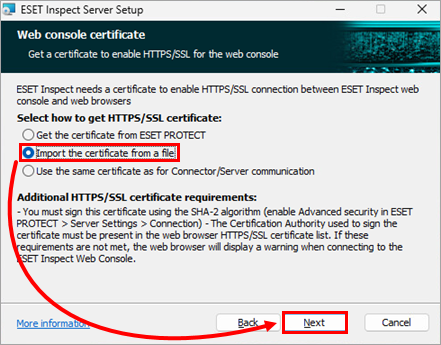

На першому екрані сертифіката веб-консолі в інсталяторі ESET Inspect Server виберіть пункт Імпортувати сертифікат із файлу та натисніть кнопку Далі.

Малюнок 1-1 -

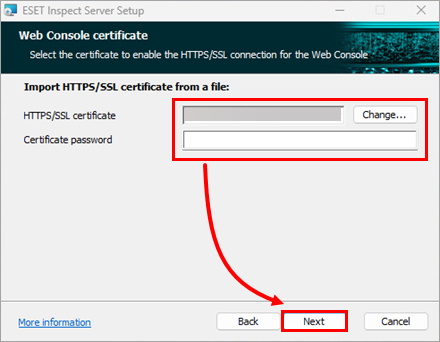

У полі Сертифікат HTTPS/SSL вкажіть шлях до файлу з сертифікатом веб-консолі ESET Inspect (файл

.pfx): введіть або вставте шлях до файлу або натисніть Змінити, щоб перейти до місця розташування файлу та вибрати його вручну. Якщо потрібно, у полі Пароль сертифіката введіть пароль сертифіката. Натисніть кнопку Далі.

Малюнок 1-2