問題

- ESET PROTECT On-Prem で ESET Inspect Web Console 証明書を作成するための要件

- ESET Inspect Server のインストール中に ESET Inspect Web Console 証明書をファイルからインポートする

詳細

クリックして拡大

ESET Inspect Server を正常にインストールするには、ESET Inspect Web Console と Web ブラウザ間の HTTPS/SSL 接続用の証明書が必要です。インストール中に、証明書を使用するよう求められます。証明書をファイルからインポートするか、ESET PROTECT On-Premのものを使用するのいずれかを選択します。

ESET Inspect Web Console HTTPS/SSL証明書を設定したら、引き続きESET Inspect Connector側証明書を設定します。以下のオプションのいずれかを選択できます:

- ESET PROTECT On-Prem から証明書を取得する

- 証明書をファイルからインポートする

- コネクタ側の証明書を使用しない

解決方法

ESET PROTECT On-Prem で ESET Inspect Web Console 証明書を作成するための要件

デフォルトでは、ESET PROTECT On-Premでピア証明書を作成する場合、ホストフィールドは*に設定され、証明書のコモンネーム(CN)とサブジェクト代替名(SAN)は1つのアスタリスクに等しくなります。ESET Inspectは、コモンネーム(CN)またはサブジェクト代替名(SAN)が*だけの証明書をサポートしていません。代わりに、ホストフィールドに ESET Inspect サーバーの実際のホスト名または IP アドレスを使用する必要があります。

形式

- 証明書は PKCS #12 形式でなければなりません。PKCS #12 は、証明書などの複数の暗号化オブジェクトを 1 つのファイルに格納するためのファイル形式です。PKCS #12形式のファイルには、通常、

.pfxまたは.p12の拡張子が付きます。 - 認証局はX.509形式(つまり、拡張子が

.derのファイル)で格納される。これも暗号で頻繁に使用されるファイル形式である。

コモンネーム(CN)およびサブジェクト代替名(SAN)の規則

これらのルールは、メイン証明書のコモンネーム(CN)、サブジェクト代替名(SAN)エントリ、および PKCS #12 ファイルに含まれる追加証明書のコモンネーム(CN)とサブジェクト代替名(SAN)に適用される。

- コモンネーム(CN)およびサブジェクト代替名(SAN)には、実際のホスト名または IP アドレスを含める必要がある。

- 不可: * (単一のアスタリスク)

- 許可される *

.yourcompany.comまたはyourcompany.*.hq.com

(ワイルドカードは、ホスト名全体ではなく、ドメイン名の一部としてのみ許可される)。

ピア証明書を作成するための必須パラメータ

- コンポーネント:ESET Inspect コンソール

- ホスト: ESET Inspect サーバーの実際の IP アドレス

他のネットワークからの接続を許可するには、複数のIPアドレスまたはホスト名をスペース、カンマ、セミコロンで区切って追加します。Example:192.168.20.22;10.1.183.88 - 証明書パスのファイル名またはフォルダ名にセミコロン(

;)を使用しない(セミコロンは複数の証明書のセパレータとして使用されます)。

ESET Inspect サーバーのインストール中に、ESET Inspect Web コンソール証明書をファイルからインポートします。

-

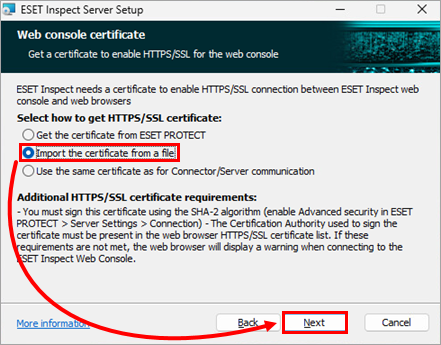

ESET Inspect Server インストーラの最初のWeb コンソール証明書画面で、「Import the certificate from a file(証明書をファイルからインポートする)」を選択し、「Next(次へ)」をクリックします。

図1-1 -

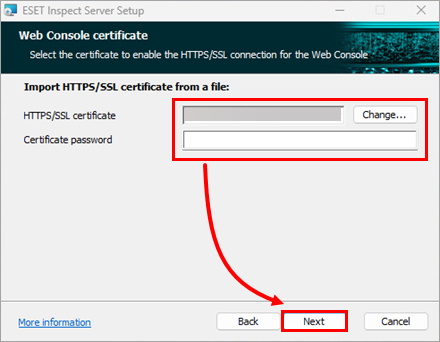

HTTPS/SSL証明書フィールドで、ESET Inspect Webコンソール証明書(

.pfxファイル)を含むファイルへのパスを定義します:ファイルへのパスを入力または貼り付けるか、「変更」をクリックしてファイルの場所に移動し、ファイルを手動で選択します。必要に応じて、証明書のパスワードフィールドに証明書のパスワードを入力します。 Next をクリックする。

図1-2