Ausgabe

- Anforderungen für die Erstellung von ESET Inspect Web Console-Zertifikaten in ESET PROTECT On-Prem

- Importieren des ESET Inspect Web Console-Zertifikats aus einer Datei während der ESET Inspect Server-Installation

Einzelheiten

Zum Erweitern klicken

Ein Zertifikat für die HTTPS/SSL-Verbindung zwischen der ESET Inspect Web Console und dem Webbrowser ist für eine erfolgreiche Installation des ESET Inspect Servers erforderlich. Während der Installation werden Sie aufgefordert, ein solches zu verwenden. Sie können das Zertifikat entweder aus einer Datei importieren oder use one from ESET PROTECT On-Prem.

Nachdem Sie das HTTPS/SSL-Zertifikat der ESET Inspect Web Console eingerichtet haben, fahren Sie mit der Konfiguration des ESET Inspect Connector-seitigen Zertifikats fort. Sie können eine der folgenden Optionen wählen:

- Abrufen des Zertifikats von ESET PROTECT On-Prem

- Importiere das Zertifikat aus einer Datei

- Verwenden Sie nicht das connector-seitige Zertifikat

Lösung

Anforderungen für die Erstellung von ESET Inspect Web Console-Zertifikaten in ESET PROTECT On-Prem

Wenn Sie ein Peer-Zertifikat in ESET PROTECT On-Prem erstellen, ist das Feld Host standardmäßig auf * gesetzt, wodurch der Common Name (CN) und der Subject Alternative Name (SAN) des Zertifikats einem einzelnen Sternchen entsprechen. ESET Inspect unterstützt keine Zertifikate, bei denen der Common Name (CN) oder Subject Alternative Name (SAN) einfach nur * ist. Stattdessen müssen Sie den tatsächlichen Hostnamen oder die IP-Adresse des ESET Inspect-Servers im Feld " Host" verwenden.

Format

- Zertifikate müssen im PKCS #12-Format vorliegen. PKCS #12 ist ein Dateiformat für die Speicherung mehrerer kryptografischer Objekte in einer einzigen Datei, wie z. B. Zertifikate. Dateien im PKCS #12-Format haben normalerweise die Erweiterung

.pfxoder.p12. - Zertifizierungsstellen werden im X.509-Format gespeichert (d. h. in Dateien mit der Erweiterung

.der), einem weiteren in der Kryptografie häufig verwendeten Dateiformat.

Regeln für Common Name (CN) und Subject Alternative Name (SAN)

Diese Regeln gelten für den Common Name (CN) im Hauptzertifikat, die Subject Alternative Name (SAN)-Einträge und den Common Name (CN) und Subject Alternative Name (SAN) in allen zusätzlichen Zertifikaten, die in der PKCS #12-Datei enthalten sind.

- Common Name (CN) und Subject Alternative Name (SAN) müssen einen echten Hostnamen oder eine IP-Adresse enthalten

- Nicht erlaubt: * (nur ein einzelnes Sternchen)

- Erlaubt: *

.ihrunternehmen.deoderihrunternehmen.*.hq.de

(Wildcards sind nur als Teil eines Domänennamens zulässig, nicht als gesamter Hostname)

Obligatorische Parameter für die Erstellung eines Peer-Zertifikats

- Komponente: ESET Inspect-Konsole

- Host: echte IP-Adresse des ESET Inspect-Servers

Um Verbindungen aus anderen Netzwerken zuzulassen, fügen Sie mehrere IP-Adressen oder Hostnamen durch ein Leerzeichen, Komma oder Semikolon getrennt hinzu. Example:192.168.20.22;10.1.183.88 - Keine Semikolons (

;) in Datei- oder Ordnernamen für Zertifikatspfade (Semikolons werden als Trennzeichen für mehrere Zertifikate verwendet)

Importieren Sie das ESET Inspect Web Console-Zertifikat aus einer Datei während der ESET Inspect Server-Installation

-

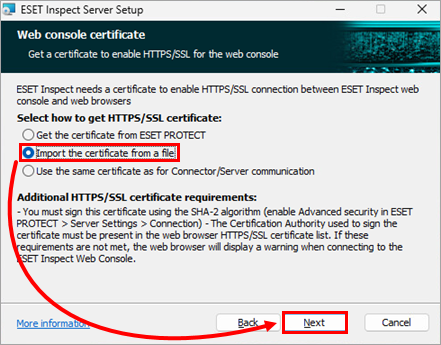

Wählen Sie auf dem ersten Bildschirm des Webkonsolenzertifikats im ESET Inspect Server-Installationsprogramm die Option Zertifikat aus einer Datei importieren und klicken Sie auf Weiter.

Abbildung 1-1 -

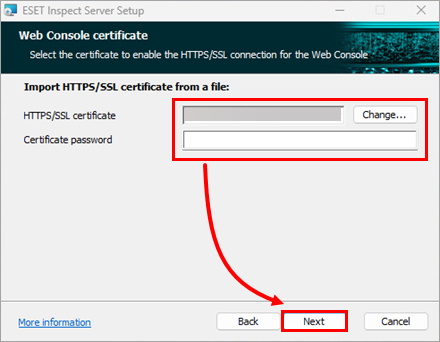

Geben Sie im Feld HTTPS/SSL-Zertifikat den Pfad zur Datei mit dem ESET Inspect Webkonsolenzertifikat (

.pfx-Datei) an: Geben Sie den Pfad zur Datei ein oder klicken Sie auf Ändern, um zum Speicherort der Datei zu navigieren und die Datei manuell auszuwählen. Geben Sie, falls erforderlich, im Feld Zertifikatspasswort das Zertifikatspasswort ein. Klicken Sie auf Weiter.

Abbildung 1-2