Рішення

Вступ

У цій статті описано, як налаштувати пристрій Cisco® ASA SSL VPN для автентифікації користувачів на сервері ESA. Перш ніж продовжити, переконайтеся, що ви встановили компонент RADIUS Server в ESET Secure Authentication і маєте доступ до служби RADIUS, яка дозволяє зовнішнім системам автентифікувати користувачів.

Перш ніж пристрій Cisco® ASA SSL VPN зможе використовувати сервер ESA для автентифікації користувачів за допомогою RADIUS, його потрібно налаштувати як клієнта RADIUS на сервері ESA. Потім ваш сервер, на якому запущено службу ESA RADIUS, потрібно налаштувати як сервер RADIUS на пристрої Cisco® ASA SSL VPN. Після того, як ці конфігурації будуть вказані, ви можете почати вхід на пристрій Cisco® ASA SSL VPN за допомогою OTP-серверів ESA.

Крок I - Налаштування клієнта RADIUS

Щоб дозволити пристрою Cisco® ASA SSL VPN взаємодіяти з вашим сервером ESA Server, ви повинні налаштувати пристрій Cisco® ASA SSL VPN як RADIUS-клієнт на вашому сервері ESA Server:

- Увійдіть до веб-консолі ESA.

- Перейдіть до Компоненти > RADIUS і знайдіть ім'я хоста сервера, на якому запущено службу ESA RADIUS.

- Клацніть ім'я хоста, а потім натисніть Створити нового клієнта радіуса.

- У розділі Основні параметри

- Дайте клієнту RADIUS ім'я, яке легко запам'ятовується.

- Налаштуйте IP-адресу і спільний секрет для клієнта так, щоб вони відповідали конфігурації вашого VPN-пристрою. IP-адреса - це внутрішня IP-адреса вашого пристрою. Якщо ваш пристрій взаємодіє через IPv6, використовуйте цю IP-адресу разом із відповідним ідентифікатором діапазону (ідентифікатором інтерфейсу).

- Спільний секрет - це спільний секрет RADIUS для зовнішнього автентифікатора, який ви налаштуєте на своєму пристрої.

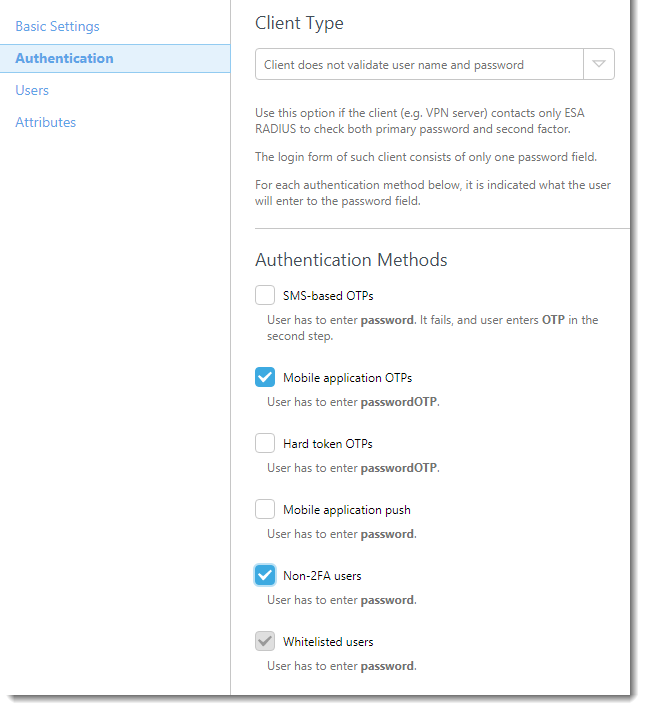

- У розділі Автентифікація застосуйте налаштування, показані на Рисунку 1-1 нижче.

Малюнок 1-1

Тепер ESA налаштовано на зв'язок із пристроєм Cisco® ASA SSL VPN. Тепер вам потрібно налаштувати пристрій Cisco® ASA SSL VPN для зв'язку з сервером ESA.

Крок II - Налаштування пристрою Cisco® ASA

Виконайте наведені нижче кроки:

- Увійдіть до диспетчера пристроїв Adaptime Services.

- Перейдіть до Конфігурація → Віддалений доступ VPN.

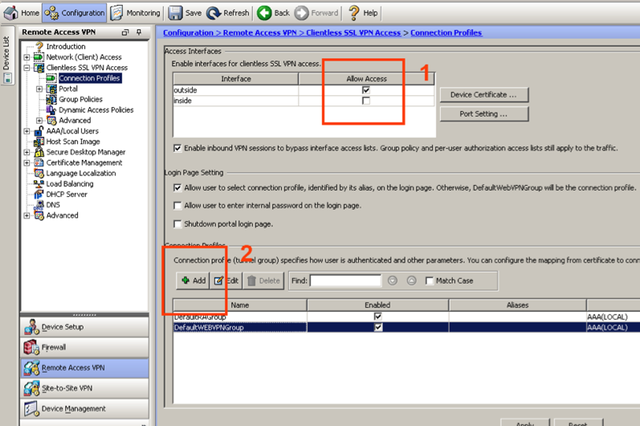

- Клацніть Безклієнтська SSL VPN → Профілі підключень і переконайтеся, що прапорець під Дозволити доступ встановлений на відповідному інтерфейсі (див. Рисунок 2-1, крок 1).

- Натисніть Додати в розділі Профілі підключення (див. Рисунок 2-1, крок 2)

- Перейдіть на вкладку Основні у вікні Додавання профілю підключення віддаленого доступу без клієнта.

- Введіть назву профілю підключення (наприклад, ESA).

- Переконайтеся, що метод автентифікації встановлено лише на AAA.

- Натисніть Керування в розділі Автентифікація і визначте нову групу обслуговування

- Натисніть Додати в розділі Групи обслуговування AAA.

- Введіть назву нової групи (наприклад, ESA-RADIUS), переконайтеся, що протокол встановлено на RADIUS, і натисніть OK.

- Виберіть групу серверів і натисніть кнопку Додати на панелі Сервери у вибраній групі.

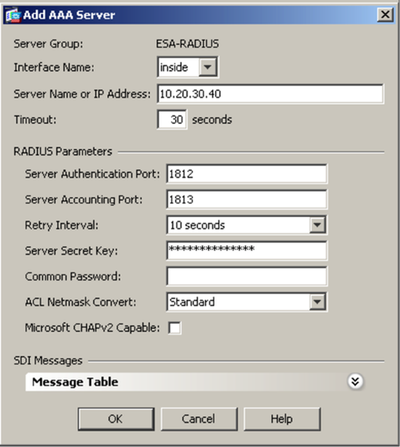

- Встановіть для наступних параметрів значення, показані нижче (див. Рисунок 2-2)

- Ім'я інтерфейсу: Інтерфейс ASA, через який можна отримати доступ до сервера ESA RADIUS

- Ім'я сервера або IP-адреса: Ім'я хоста/IP-адреса вашого сервера ESA RADIUS

- Таймаут: 30 секунд

- Порт автентифікації сервера: 1812

- Порт облікового запису сервера: не вказано, оскільки ESA не підтримує RADIUS accountint, але встановлено на 1813

- Інтервал повторних спроб: 10 секунд

- Секретний ключ сервера: Загальний секретний ключ вашого сервера RADIUS (див. Рисунок 1-1)

- Підтримка Microsoft CHAPv2: Не вибрано

- Натисніть OK

- Натисніть OK

Малюнок 2-1

Малюнок 2-2

Крок III - Тестування з'єднання

Щоб протестувати щойно налаштоване з'єднання:

- Підключіться до вашої ASA VPN за допомогою облікового запису з мобільного додатку 2FA з увімкненим ESA. Коли з'явиться запит на введення пароля, додайте OTP, згенерований мобільним додатком, до вашого пароля AD. Наприклад, якщо користувач має пароль AD Esa123 і OTP 999111, введіть Esa123999111.

Вирішення проблем

Якщо вам не вдається автентифікуватися через сервер ESA RADIUS, переконайтеся, що ви виконали наведені нижче кроки:

- Запустіть димовий тест на сервері RADIUS, як описано в розділі Перевірка функціональності ESA RADIUS.

- Якщо несправності не було виправлено, але ви все одно не можете підключитися, поверніться до існуючої конфігурації входу (яка не використовує 2FA) і перевірте, чи можете ви підключитися

- Якщо ви все ще можете підключитися, використовуючи старі налаштування, відновіть нові налаштування і переконайтеся, що брандмауер не блокує UDP 1812 між вашим VPN-пристроєм і RADIUS-сервером

- Якщо вам все одно не вдається підключитися, зверніться до служби технічної підтримки ESET.