Rozwiązanie

Wprowadzenie

W tym artykule opisano, jak skonfigurować urządzenie Cisco® ASA SSL VPN do uwierzytelniania użytkowników na serwerze ESA. Przed kontynuowaniem należy upewnić się, że zainstalowano komponent serwera RADIUS programu ESET Secure Authentication i można uzyskać dostęp do usługi RADIUS, która umożliwia zewnętrznym systemom uwierzytelnianie użytkowników.

Zanim urządzenie Cisco® ASA SSL VPN będzie mogło używać serwera ESA do uwierzytelniania użytkowników za pośrednictwem usługi RADIUS, musi zostać skonfigurowane jako klient usługi RADIUS na serwerze ESA. Następnie serwer z uruchomioną usługą ESA RADIUS musi zostać skonfigurowany jako serwer RADIUS na urządzeniu Cisco® ASA SSL VPN. Po określeniu tych konfiguracji można rozpocząć logowanie do urządzenia Cisco® ASA SSL VPN przy użyciu OTP ESA.

Krok I - Konfiguracja klienta RADIUS

Aby umożliwić urządzeniu Cisco® ASA SSL VPN komunikację z serwerem ESA, należy skonfigurować urządzenie Cisco® ASA SSL VPN jako klienta RADIUS na serwerze ESA:

- Zaloguj się do ESA Web Console.

- Przejdź do sekcji Komponenty > RADIUS i znajdź nazwę hosta serwera, na którym uruchomiona jest usługa ESA RADIUS.

- Kliknij nazwę hosta, a następnie kliknij przycisk Create New Radius Client.

- W sekcji Ustawienia podstawowe

- Nadaj klientowi RADIUS łatwą do zapamiętania nazwę.

- Skonfiguruj adres IP i wspólny klucz tajny dla klienta tak, aby odpowiadały konfiguracji urządzenia VPN. Adres IP to wewnętrzny adres IP urządzenia. Jeśli urządzenie komunikuje się za pośrednictwem protokołu IPv6, należy użyć tego adresu IP wraz z powiązanym identyfikatorem zakresu (identyfikatorem interfejsu).

- Współdzielony klucz tajny to współdzielony klucz tajny usługi RADIUS dla zewnętrznego uwierzytelniacza, który zostanie skonfigurowany na urządzeniu.

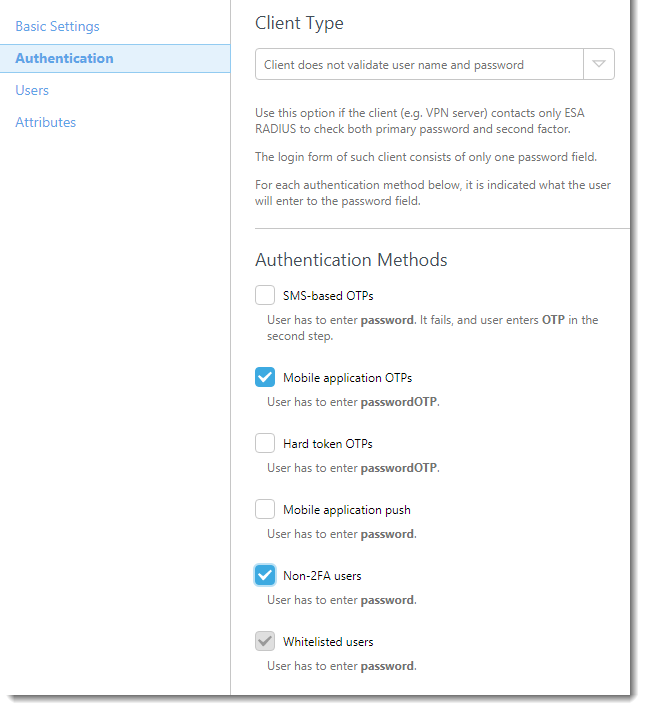

- W sekcji Uwierzytelnianie zastosuj ustawienia pokazane na rysunku 1-1 poniżej.

Rysunek 1-1

ESA została skonfigurowana do komunikacji z urządzeniem Cisco® ASA SSL VPN. Teraz należy skonfigurować urządzenie Cisco® ASA SSL VPN do komunikacji z serwerem ESA.

Krok II - Konfiguracja urządzenia Cisco® ASA

Wykonaj poniższe kroki:

- Zaloguj się do Menedżera urządzeń Adaptime Services.

- Przejdź do Configuration → Remote Access VPN.

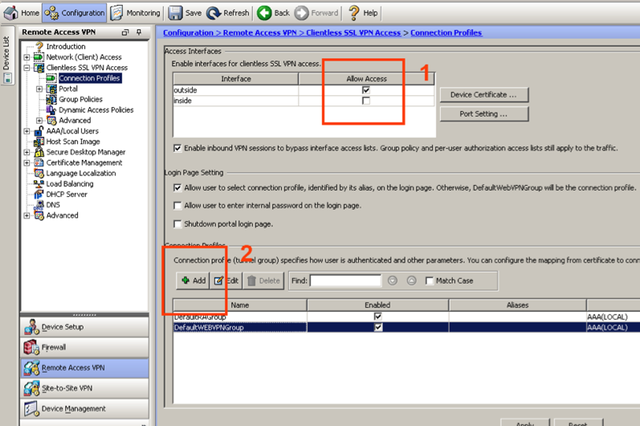

- Kliknij Clientless SSL VPN → Connection Profiles i upewnij się, że pole wyboru poniżej Allow access jest zaznaczone na odpowiednim interfejsie (patrz Rysunek 2-1, krok 1).

- Kliknij przycisk Dodaj w sekcji Profile połączeń (patrz Rysunek 2-1, krok 2)

- Przejdź do zakładki Basic w oknie Add Clientless Remote Access Connection Profile.

- Wpisz nazwę profilu połączenia (na przykład ESA).

- Upewnij się, że metoda uwierzytelniania jest ustawiona tylko na AAA.

- Kliknij przycisk Zarządzaj w sekcji Uwierzytelnianie i zdefiniuj nową grupę usług

- Kliknij przycisk Dodaj w sekcji Grupy usług AAA.

- Wprowadź nazwę nowej grupy (na przykład ESA-RADIUS), upewnij się, że protokół jest ustawiony na RADIUS i kliknij OK.

- Wybierz grupę serwerów i kliknij przycisk Dodaj w panelu Serwery w wybranej grupie.

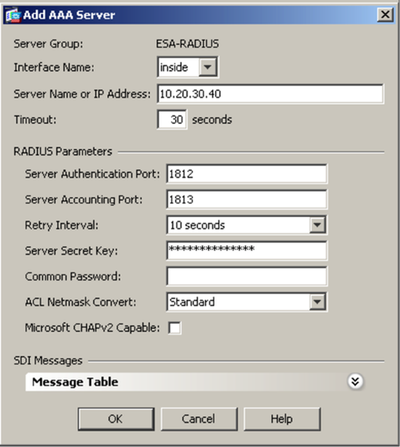

- Ustaw następujące parametry na wartości pokazane poniżej (patrz Rysunek 2-2)

- Interface Name: Interfejs ASA, na którym można uzyskać dostęp do serwera ESA RADIUS

- Server Name or IP Address: Nazwa hosta/adres IP serwera ESA RADIUS

- Limit czasu: 30 sekund

- Port uwierzytelniania serwera: 1812

- Port konta serwera: Nie dotyczy, ponieważ ESA nie obsługuje konta RADIUS, ale ustawiony na 1813

- Interwał ponawiania próby: 10 sekund

- Server Secret Key: Współdzielony klucz tajny serwera RADIUS (patrz Rysunek 1-1)

- Microsoft CHAPv2 Capable: Nie wybrano

- Kliknij OK

- Kliknij OK

Rysunek 2-1

Rysunek 2-2

Krok III - Przetestuj połączenie

Aby przetestować nowo skonfigurowane połączenie:

- Połącz się z ASA VPN przy użyciu konta z włączoną funkcją 2FA aplikacji mobilnej przy użyciu ESA. Po wyświetleniu monitu o hasło dodaj OTP wygenerowane przez aplikację mobilną do hasła AD. Na przykład, jeśli użytkownik ma hasło AD Esa123 i OTP 999111, wpisz Esa123999111.

Rozwiązywanie problemów

Jeśli nie możesz uwierzytelnić się za pośrednictwem serwera ESA RADIUS, upewnij się, że wykonałeś następujące kroki:

- Przeprowadź test dymu na serwerze RADIUS, jak opisano w punkcie Weryfikacja funkcjonalności ESA RADIUS.

- Jeśli nie naprawiono żadnych błędów i nadal nie można się połączyć, należy powrócić do istniejącej konfiguracji logowania (która nie korzysta z 2FA) i sprawdzić, czy można się połączyć

- Jeśli nadal nie można nawiązać połączenia przy użyciu starych ustawień, przywróć nowe ustawienia i sprawdź, czy zapora sieciowa nie blokuje protokołu UDP 1812 między urządzeniem VPN a serwerem RADIUS

- Jeśli nadal nie możesz się połączyć, skontaktuj się z pomocą techniczną ESET.