Problem

- Integrera ESET Secure Authentication med OWA

- Bästa praxis för att säkra åtkomst till Microsoft Exchange-tjänster

Lösning för problemet

Förutsättningar

Instruktionerna nedan kräver följande förkunskaper:

- En fungerande OWA-miljö

- Tillgång till ett konto med behörigheten "Domänadministratör"

- En giltig licens för ESET Secure Authentication

Mer information finns i ESET Secure Authentication (ESA) Setup Checklist och installationshandboken för ESET Secure Authentication.

Installera

-

På systemet som tillhandahåller OWA-miljön kör du installationsfilen med Admin-rättigheter.

-

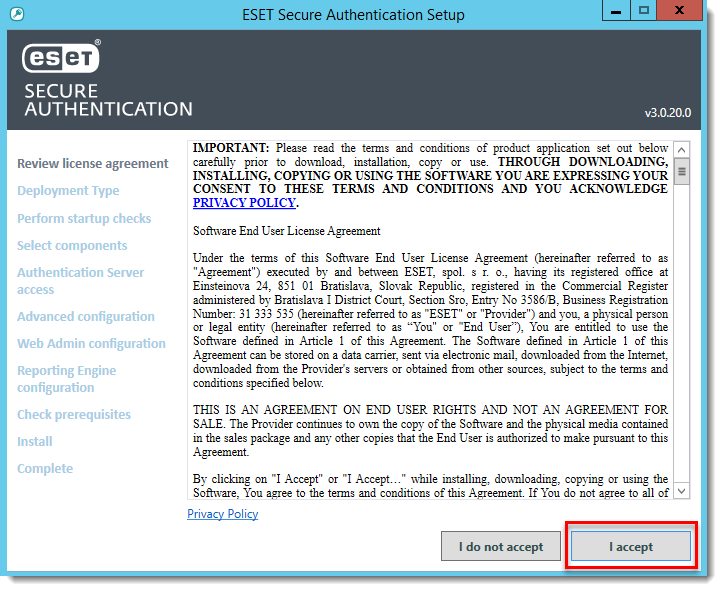

Läs igenom licensavtalet och klicka på Jag accepterar.

Bild 1-1

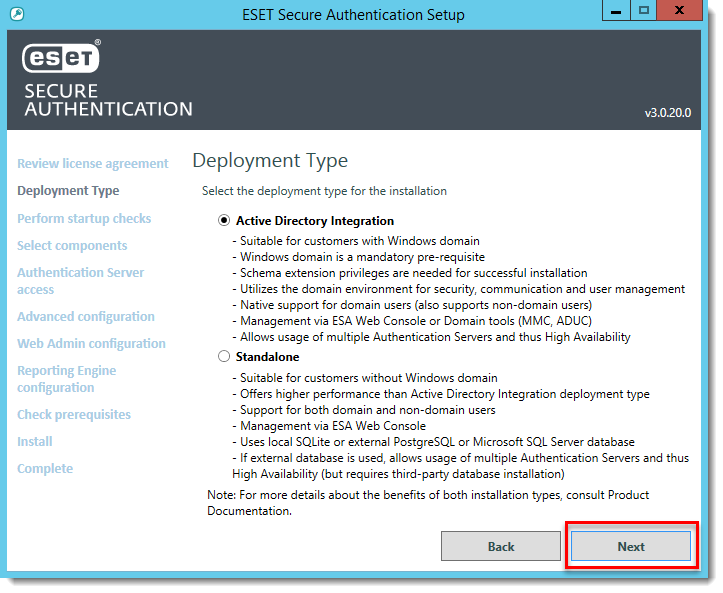

- Välj lämplig distributionstyp för installationen och klicka på Nästa.

Bild 1-2

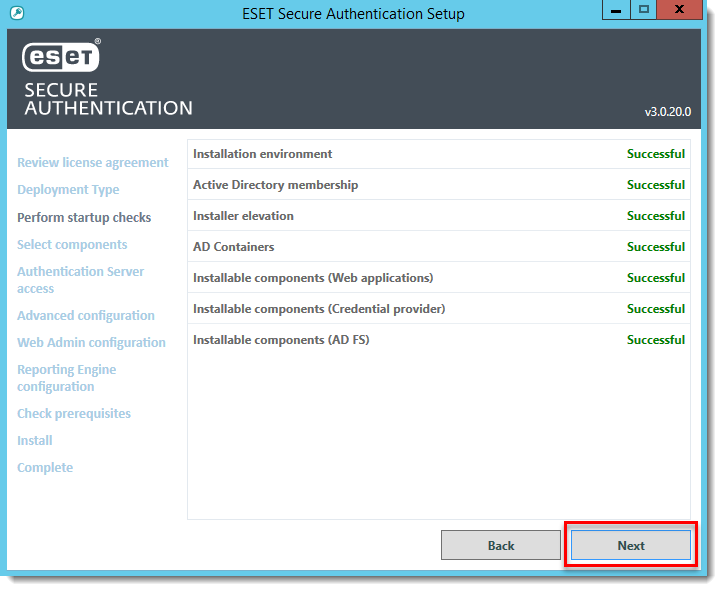

- Kontrollera att alla startkontroller är Successful och klicka sedan på Next.

Bild 1-3

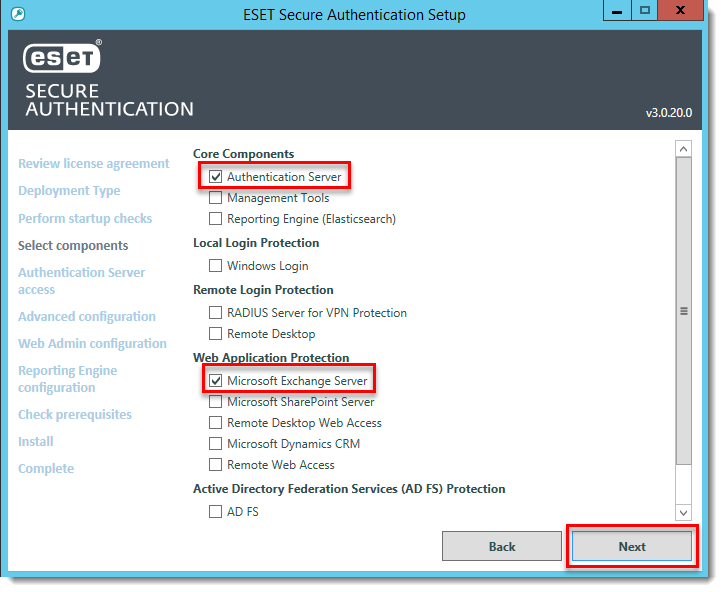

- Välj vilka komponenter du vill installera och klicka på Next (Nästa). Följande komponenter är obligatoriska:

- Server för autentisering

- Microsoft Exchange-server

- Server för autentisering

Bild 1-4

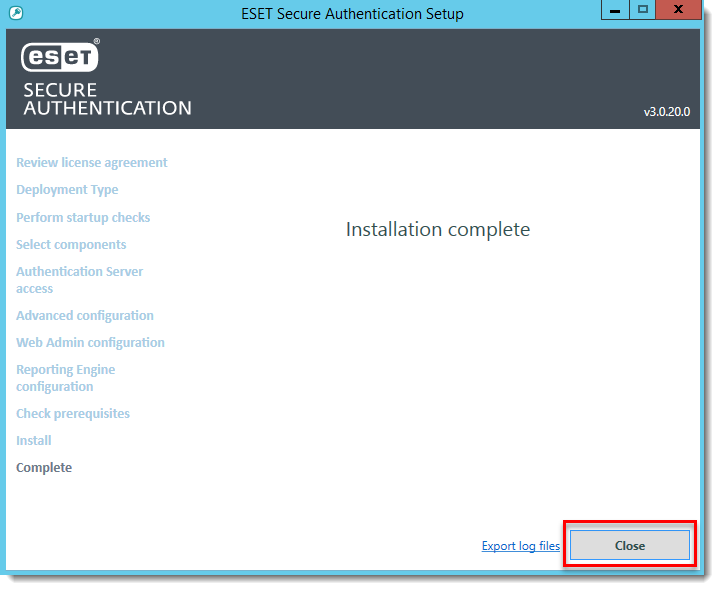

- Klicka på Close när installationen är klar.

Bild 1-5

Konfigurera

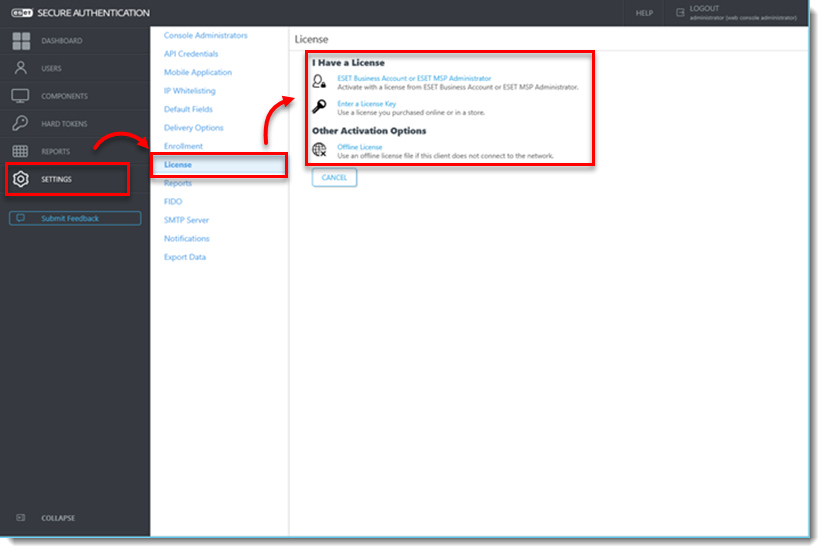

- Öppna webbkonsolen för ESET Secure Authentication.

- Klicka på Inställningar > Licens och välj sedan tillämplig licenstyp.

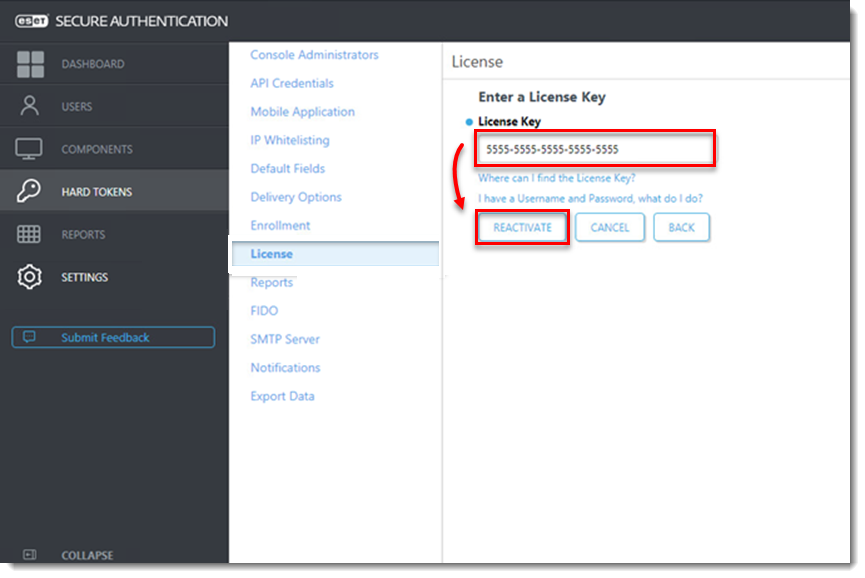

- Ange licensnyckeln och klicka på Aktivera (eller Återaktivera).

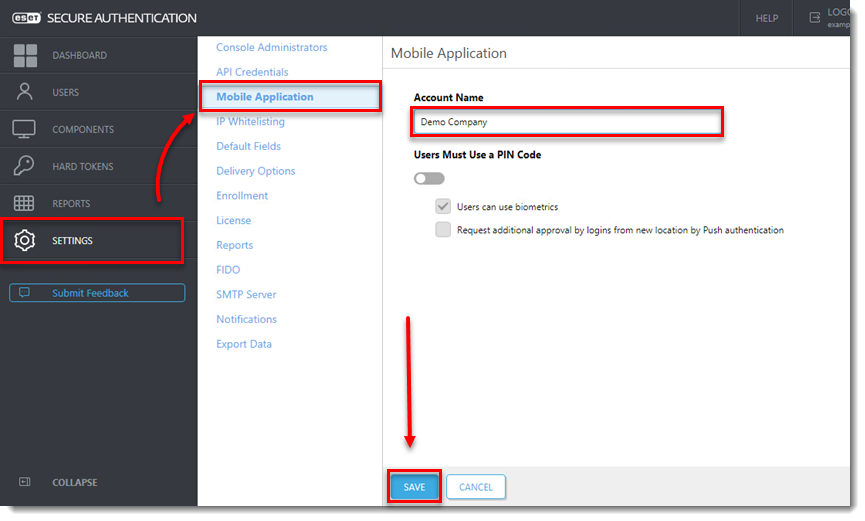

- Klicka på Inställningar > Mobilapplikation, ange ett tokennamn och klicka på Spara.

Bild 2-3

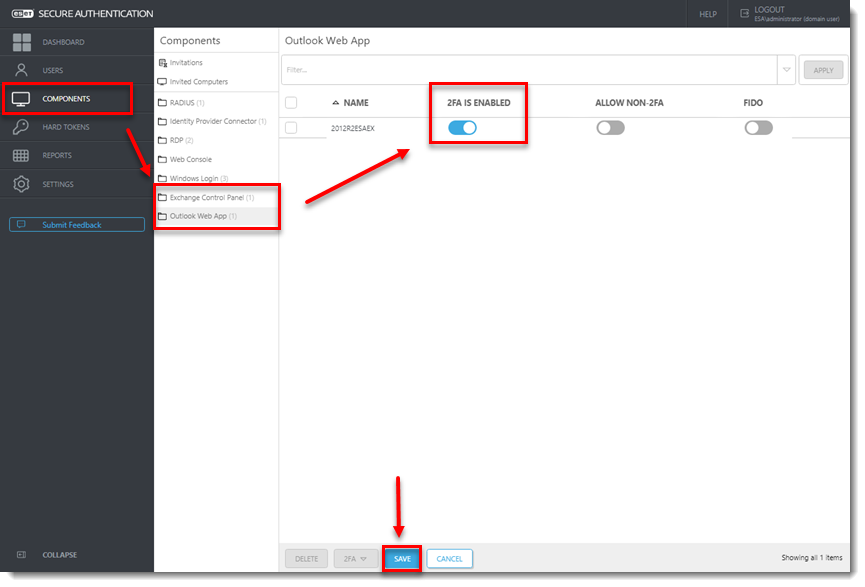

- Klicka på Komponenter och kontrollera att växeln bredvid 2FA är aktiver ad är aktiverad för både Exchange Control Panel och Outlook Web App.

För ökad säkerhet rekommenderar vi att du avmarkerar kryssrutan bredvid Allow NON-2FA för både Exchange Control Panel och Outlook Web App.

Bild 2-4

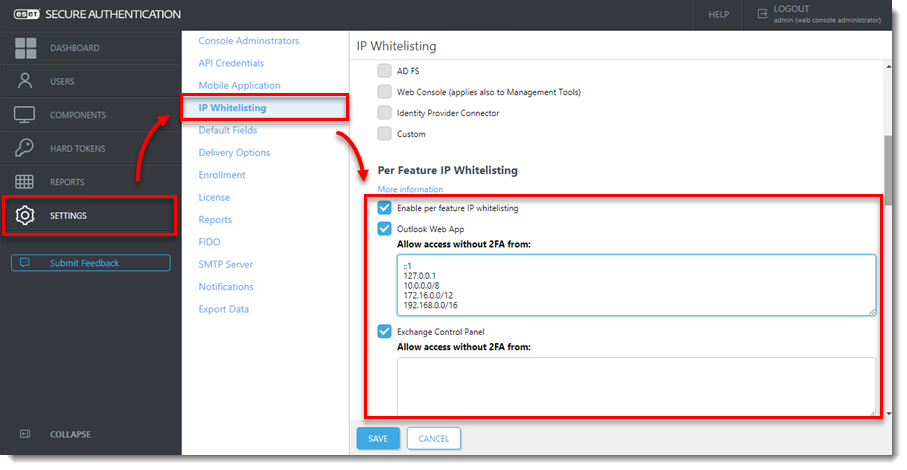

- Klicka på Inställningar > IP-vitlistning och markera kryssrutan bredvid Aktivera IP-vitlistning per funktion och Outlook Web App. Skriv följande två adresser (för IPv6 och IPv4) för att säkerställa att IT-administratörer inte kan bli helt utestängda från systemet om de inte kan använda MFA

- ::1

- 127.0.0.1

- Markera kryssrutan bredvid Exchange Control Panel för att aktivera den.

Bild 2-5

Registrera användare

För att ge åtkomst till ESET Secure Authentication måste användarna konfigureras för en av de tillgängliga token-typerna. Den mest grundläggande token-typen är SMS-baserad OTP. För att aktivera denna token måste du se till att alla användare har ett mobiltelefonnummer konfigurerat för sitt konto.

Om alla användare har sitt mobilnummer inställt följer du instruktionerna nedan.

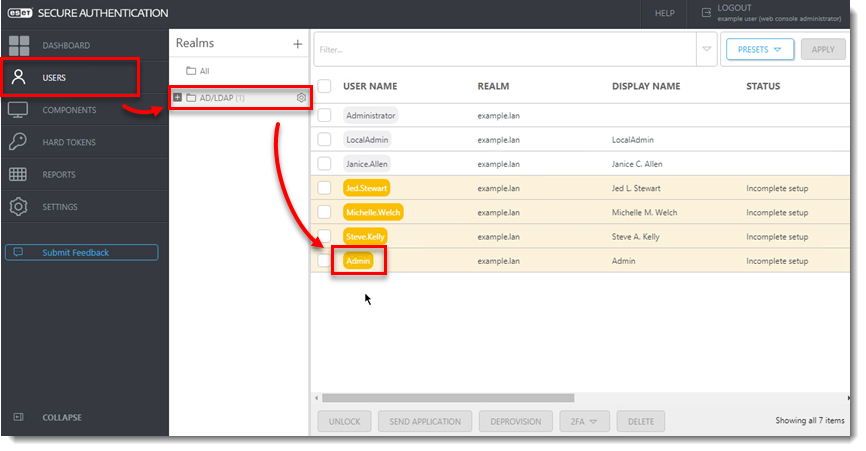

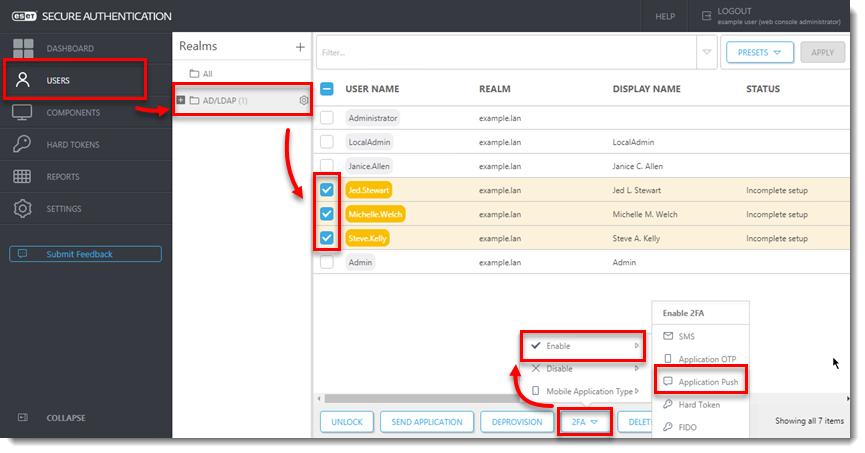

- Klicka på Users och välj tillämplig Realm.

- Klicka på det användarnamn som du vill registrera.

Bild 3-1

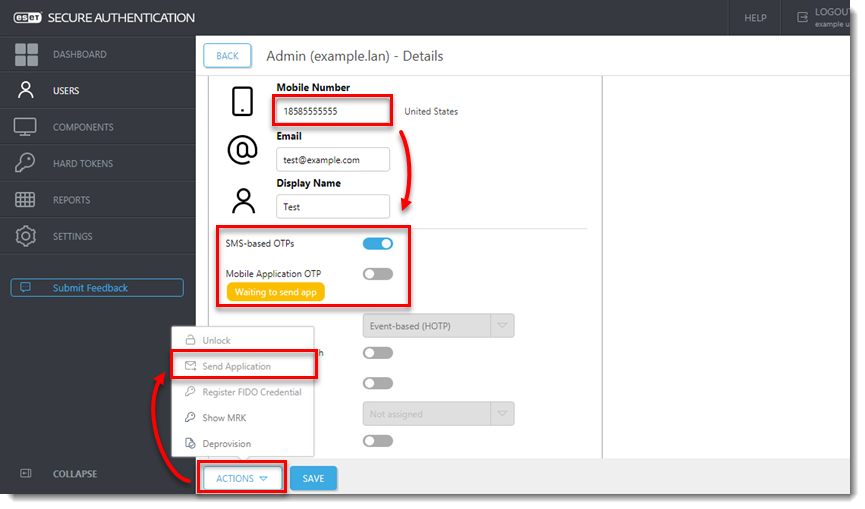

- Bekräfta att ett giltigt telefonnummer har angetts, klicka på vippan bredvid den token-typ som du vill skicka för att aktivera den, klicka sedan på Åtgärder och välj Skicka ansökan.

Bild 3-2

Den här användaren är nu konfigurerad att använda den tilldelade OTP:n. När användaren försöker logga in på OWA kommer ESET Secure Authentication att begära användarens OTP.

Aktivera push-token på mobila Android-enheter

Om du vill använda en push-token i stället för SMS-baserad OTP följer du instruktionerna nedan.

- Klicka på Users och välj tillämplig Realm.

- Markera kryssrutan bredvid varje användarnamn som du vill aktivera push-token för.

- Klicka på 2FA och välj Aktivera > Application Push.

Bild 4-1

ESET Secure Authentication visar ett slumpmässigt genererat inloggnings-ID och på den aktuella registrerade enheten får användaren ett push-meddelande där han eller hon ombeds godkänna eller avvisa autentiseringsförsöket.

Skydda Exchange-tjänster

I det här avsnittet beskrivs bästa praxis för säkerhet.

En standardinstallation av Microsoft Exchange Server kommer också att tillhandahålla ett antal andra tjänster till internet, inklusive ActiveSync och Exchange Web Services (EWS). Forskning visar att vissa av dessa tjänster kan användas för att kringgå MFA-lösningar som ESET Secure Authentication. För att förhindra detta rekommenderar vi starkt att du begränsar åtkomsten till dessa tjänster från utanför företagets nätverk.

ActiveSync

Microsoft ActiveSync gör att mobila enheter enkelt kan ansluta till Microsoft Exchange. ESET Secure Authentication stöder inte Microsoft ActiveSync och därför rekommenderar vi att du begränsar åtkomsten till den här tjänsten.

Vi rekommenderar att du anger att endast vissa enheter (t.ex. företagstelefoner) ska kunna ansluta via ActiveSync. Detta kan göras via Exchange Control Panel samt Exchange Management Shell.

Exchange-tjänster

För alla allmänt tillgängliga tjänster rekommenderar vi att du begränsar åtkomsten till följande tjänster baserat på IP-adresser:

- Autodiscover

- EWS

- mapi

- Microsoft-server-ActiveSync

- OAB

- PowerShell

- Rpc

- Du anger dessa begränsningar genom att öppna OWA-webbplatsen i IIS-hanteraren (Internet Information Services) och navigera till IP-adress- och domänbegränsningar för var och en av de tjänster som anges ovan.

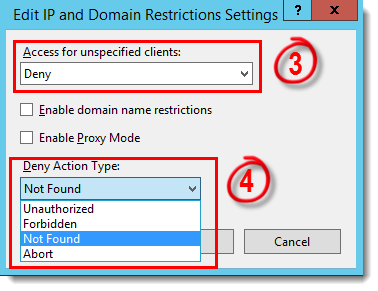

- Klicka på Redigera funktionsinställningar i fönstret Åtgärder .

- Välj Neka i rullgardinsmenyn Åtkomst för ospecificerade klienter.

- Välj Inte hittad i rullgardinsmenyn Åtgärdstyp för nekande .

Bild 5-1

-

Klicka på Add Allow Entry och i fältet Specific IP address lägger du till följande adresser (för att förhindra att systemet självt inte kan komma åt vissa resurser som det kan behöva under drift):

- ::1

- 127.0.0.1

-

Upprepa steg 1- 5 för alla tjänster.