Detaljer

Barracuda SSL VPN™ är en integrerad hårdvaru- och mjukvarulösning som möjliggör säker, klientlös fjärråtkomst till interna nätverksresurser från vilken webbläsare som helst, och med ESET Secure Authentication (ESA) kan den enkelt göras säkrare med en andra autentiseringsfaktor.

Lösning

Introduktion till lösningen

Den här artikeln beskriver hur du konfigurerar en Barracuda SSL VPN™ för att autentisera användare mot en ESA-server. Innan du fortsätter bör du kontrollera att du har installerat RADIUS Server-komponenten i ESET Secure Authentication och har åtkomst till RADIUS-tjänsten som gör det möjligt för externa system att autentisera användare.

Innan din Barracuda SSL VPN™-enhet kan använda ESA-servern för att autentisera användare via RADIUS måste den konfigureras som en RADIUS-klient på ESA-servern. Därefter måste din server som kör ESA RADIUS-tjänsten konfigureras som en RADIUS-server på Barracuda SSL VPN™-enheten. När dessa konfigurationer har specificerats kan du börja logga in på din Barracuda SSL VPN™ med ESA OTP:er.

Steg I - Konfiguration av RADIUS-klient

RADIUS-protokollet kräver att åtkomstförfrågningar till RADIUS-servrar inkluderar IP-adressen för RADIUS-klienten (t.ex. Barracuda SSL VPN™-enheten).

Om du vill att Barracuda SSL VPN™-enheten ska kunna kommunicera med ESA-servern måste du konfigurera enheten som en RADIUS-klient på ESA:s RADIUS-server:

- Logga in på ESA: s webbkonsol.

- Navigera till Komponenter > RADIUS och leta reda på värdnamnet för den server som kör ESA RADIUS-tjänsten.

- Klicka på värdnamnet och klicka sedan på Create New Radius Client.

- I avsnittet Grundläggande inställningar

- Ge RADIUS-klienten ett minnesvärt namn så att den blir lätt att hitta.

- Konfigurera IP-adressen och den delade hemligheten för klienten så att de motsvarar konfigurationen för din VPN-appliance. IP-adressen är den interna IP-adressen för din enhet. Om apparaten kommunicerar via IPv6 använder du den IP-adressen tillsammans med det relaterade scope-ID:t (gränssnitts-ID).

- Den delade hemligheten är den delade RADIUS-hemligheten för den externa autentiseraren som du kommer att konfigurera på din enhet.

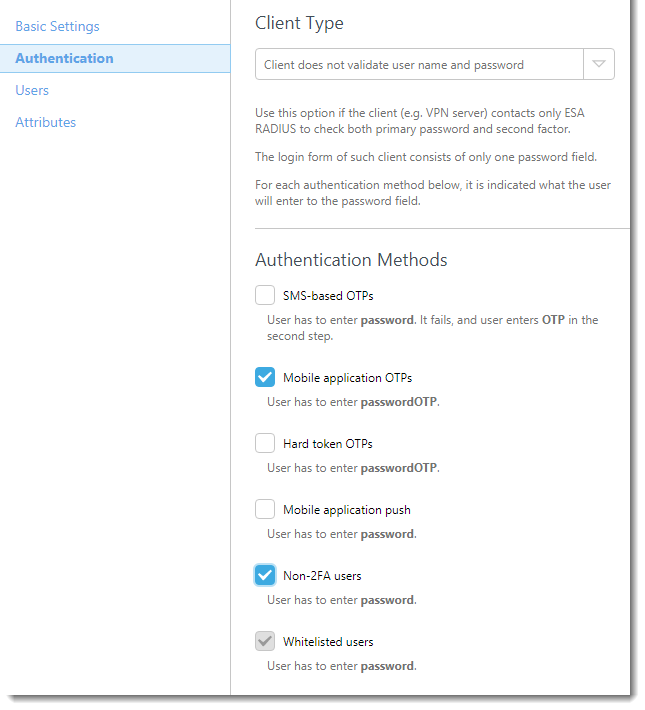

- I avsnittet Authentication gör du de inställningar som visas i Figur 1-1 nedan.

Bild 1-1

ESA har nu konfigurerats för att kommunicera med Barracuda SSL VPN™-enheten. Du måste nu konfigurera Barracuda SSL VPN™-enheten för att kommunicera med ESA-servern. Först skapar du ett nytt autentiseringsschema och sedan konfigurerar du inställningarna för din RADIUS-server.

Steg II - Skapa ett nytt autentiseringsschema

Följ stegen nedan för att skapa den delade hemligheten för det nya autentiseringsschemat:

- Logga in på ditt Barracuda admin-gränssnitt

- Navigera till Hantera system → Åtkomstkontroll → Autentiseringsscheman

- Skapa ett nytt schema med hjälp av följande värden:

Namn: "ESA RADIUS"

Valda moduler: Lägg till "RADIUS" i listan "Tillgängliga moduler"

Valda policyer: Lägg till dina tillämpliga policyer från listan "Tillgängliga policyer" - Klicka på Add (Lägg till).

Steg III - Konfigurera inställningarna för din RADIUS-server

Följ stegen nedan medan du fortfarande befinner dig i administratörsgränssnittet:

- Navigera till Hantera system → Åtkomstkontroll → Konfiguration

- I avsnittet RADIUS ställer du in parametrarna som visas nedan till följande värden:

RADIUS-server: IP-adressen till ESA:s RADIUS-server

RADIUS-servrar för säkerhetskopiering: Lägg till eventuella redundanta ESA-RADIUS-servrar som du har konfigurerat, eller lämna tom annars

Authentication Port :1812

Shared Secret: Samma delade hemlighet som du definierade i del I

Autentiseringsmetod: PAP

Time out: 30

Försök med autentisering: 2

Avvisa utmaning: Nej - Klicka på Spara ändringar

- Testa installationen genom att navigera till den URL som du normalt använder för SSL VPN-inloggningar. Ange autentiseringsuppgifterna för din testanvändare:

- Se till att du använder en användare som har aktiverats för Mobile Application 2FA med hjälp av ESA

- I lösenordsfältet lägger du till OTP:n som genereras av Mobile Application till ditt AD-lösenord. Om användaren till exempel har ett AD-lösenord på "Blink182" och en OTP på 999111, skriver du in Blink182999111

Felsökning

Om du inte kan autentisera via ESA RADIUS-servern ska du kontrollera att du har utfört följande steg:

- Kör ett rökprov mot din RADIUS-server, enligt avsnittet Verifiera ESA RADIUS-funktionalitet.

- Om inga fel har åtgärdats och du fortfarande inte kan ansluta, återgå till en befintlig inloggningskonfiguration (som inte använder 2FA) och kontrollera att du kan ansluta

- Om du fortfarande kan ansluta med de gamla inställningarna återställer du de nya inställningarna och kontrollerar att det inte finns någon brandvägg som blockerar UDP 1812 mellan VPN-enheten och RADIUS-servern

- Om du fortfarande inte kan ansluta kontaktar du ESET:s tekniska support.