Detaljer

Barracuda SSL VPN™ er en integreret hardware- og softwareløsning, der giver sikker, klientløs fjernadgang til interne netværksressourcer fra enhver webbrowser, og som med ESET Secure Authentication (ESA) nemt kan gøres mere sikker med en anden autentificeringsfaktor.

Løsning

Introduktion til løsningen

Denne artikel beskriver, hvordan man konfigurerer en Barracuda SSL VPN™ til at godkende brugere mod en ESA-server. Før du fortsætter, skal du kontrollere, at du har installeret RADIUS Server-komponenten i ESET Secure Authentication og kan få adgang til RADIUS-tjenesten, der gør det muligt for eksterne systemer at godkende brugere.

Før din Barracuda SSL VPN™-enhed kan bruge ESA-serveren til at godkende brugere via RADIUS, skal den konfigureres som en RADIUS-klient på ESA-serveren. Dernæst skal din server, der kører ESA RADIUS-tjenesten, konfigureres som en RADIUS-server på Barracuda SSL VPN™-enheden. Når disse konfigurationer er angivet, kan du begynde at logge ind på din Barracuda SSL VPN™ ved hjælp af ESA OTP'er.

Trin I - Konfiguration af RADIUS-klient

RADIUS-protokollen kræver, at adgangsanmodninger til RADIUS-servere inkluderer IP-adressen for RADIUS-klienten (f.eks. Barracuda SSL VPN™-enheden).

For at Barracuda SSL VPN™-enheden kan kommunikere med din ESA-server, skal du konfigurere enheden som en RADIUS-klient på din ESA-RADIUS-server:

- Log ind på ESA Web Console.

- Naviger til Components > RADIUS, og find værtsnavnet på den server, der kører ESA RADIUS-tjenesten.

- Klik på værtsnavnet, og klik derefter på Create New Radius Client.

- I afsnittet Grundlæggende indstillinger

- Giv RADIUS-klienten et mindeværdigt navn, så den er nem at finde.

- Konfigurer IP-adressen og den delte hemmelighed for klienten, så de svarer til konfigurationen af dit VPN-apparat. IP-adressen er den interne IP-adresse på dit apparat. Hvis dit apparat kommunikerer via IPv6, skal du bruge den IP-adresse sammen med det relaterede scope-ID (interface-ID).

- Den delte hemmelighed er den delte RADIUS-hemmelighed for den eksterne autentificering, som du vil konfigurere på dit apparat.

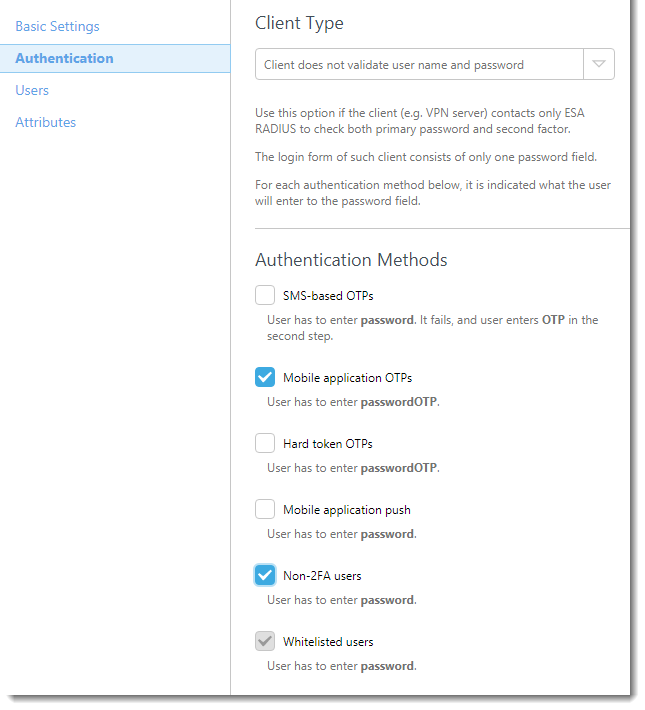

- I sektionen Authentication skal du anvende de indstillinger, der er vist i Figur 1-1 nedenfor.

Figur 1-1

ESA er nu blevet konfigureret til at kommunikere med Barracuda SSL VPN™-enheden. Du skal nu konfigurere Barracuda SSL VPN™-enheden til at kommunikere med ESA-serveren. Opret først et nyt godkendelsesskema, og konfigurer derefter indstillingerne for din RADIUS-server.

Trin II - Opret et nyt godkendelsesskema

Følg nedenstående trin for at oprette den delte hemmelighed for det nye godkendelsesskema:

- Log ind på din Barracuda-administratorgrænseflade

- Naviger til Administrer system → Adgangskontrol → Godkendelsesordninger

- Opret et nyt skema med følgende værdier:

Navn: "ESA RADIUS"

Valgte moduler: Tilføj "RADIUS" fra listen "Tilgængelige moduler"

Valgte politikker: Tilføj dine relevante politikker fra listen "Tilgængelige politikker" - Klik på Tilføj.

Trin III - Konfigurer indstillingerne for din RADIUS-server

Følg nedenstående trin, mens du stadig er i admin-grænsefladen:

- Naviger til Administrer system → Adgangskontrol → Konfiguration

- I afsnittet RADIUS skal du indstille de parametre, der vises nedenfor, til følgende værdier:

RADIUS-server: IP-adressen på din ESA-RADIUS-server

Backup-RADIUS-servere: Tilføj eventuelle overflødige ESA-RADIUS-servere, du har sat op, eller lad det være tomt

Authentication Port :1812

Shared Secret: Den samme delte hemmelighed , som du definerede i del I

Godkendelsesmetode: PAP

Time out: 30

Godkendelsesforsøg: 2

Afvis udfordring: Nej - Klik på Gem ændringer

- Test opsætningen ved at navigere til den URL, som du normalt bruger til SSL VPN-login. Indtast legitimationsoplysningerne for din testbruger:

- Sørg for, at du bruger en bruger, der er blevet aktiveret til Mobile Application 2FA ved hjælp af ESA

- I adgangskodefeltet skal du tilføje den OTP, der er genereret af mobilapplikationen, til din AD-adgangskode. Hvis brugeren f.eks. har en AD-adgangskode på "Blink182" og en OTP på 999111, skal du skrive Blink182999111

Fejlfinding

Hvis du ikke kan godkende via ESA RADIUS-serveren, skal du sikre dig, at du har udført følgende trin:

- Kør en røgprøve mod din RADIUS-server i henhold til Verificering af ESA RADIUS-funktionalitet.

- Hvis ingen fejl blev rettet, og du stadig ikke kan oprette forbindelse, skal du vende tilbage til en eksisterende login-konfiguration (som ikke bruger 2FA) og kontrollere, at du kan oprette forbindelse

- Hvis du stadig kan oprette forbindelse med de gamle indstillinger, skal du gendanne de nye indstillinger og kontrollere, at der ikke er nogen firewall, der blokerer UDP 1812 mellem din VPN-enhed og din RADIUS-server

- Hvis du stadig ikke kan oprette forbindelse, skal du kontakte ESET's tekniske support.