Problema

- Su producto ESET lo notifica acerca de una detección UEFI (por ejemplo, EFI/CompuTrace, Win32/CompuTrace, EFI/Lenovo, Win32/Lenovo)

- Qué es el código malicioso UEFI y cómo evitarlo

- Cómo resolver las detecciones de aplicaciones en UEFI

Detalles

UEFI es un firmware que se carga en la memoria al comenzar el proceso de inicio. El código se encuentra en el chip de memoria soldado en la placa base. Al infectarlo, los atacantes pueden implantar malware que sobrevive a las reinstalaciones del sistema y los reinicios. El código malicioso puede permanecer fácilmente oculto de las soluciones antimalware ya que la mayoría de ellas no exploran esa capa.

- ESET Mail Security para Microsoft Exchange Server (versión 7)

- ESET File Security para Microsoft Windows Server (versión 7)

- ESET Security para Microsoft SharePoint Server (versión 7)

- ESET Mail Security para IBM Domino (versión 7)

- ESET File Security para Azure

- ESET Smart Security Premium (versión 11 y posterior)

- ESET Internet Security (versión 11 y posterior)

- ESET NOD32 Antivirus (versión 11 y posterior)

- ESET Endpoint Security/Antivirus (versión 7 solamente o posterior)

Solución

ESET detecta malware UEFI o aplicaciones

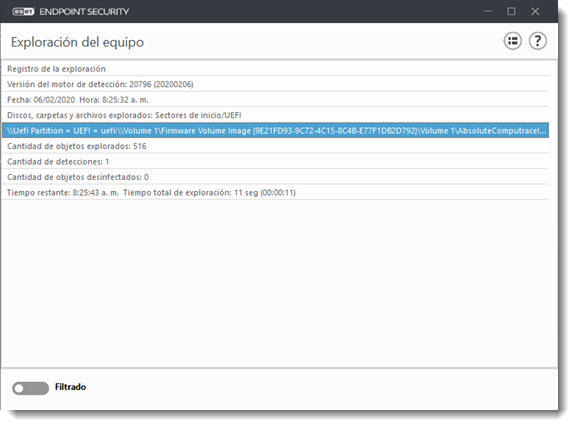

La Exploración UEFI se encuentra disponible en las últimas versiones de los productos ESET. Vea detalles en la sección previa para conocer cuáles son los productos que poseen la funcionalidad.

De manera predeterminada, la detección de aplicaciones potencialmente no deseadas o no seguras se encuentra deshabilitada en los productos ESET. Debido a que las infecciones UEFI son muy específicas al firmware del hardware que infectan, ESET solo puede detectar y notificarlo acerca de la infección en cuestión. UEFI solo es explorado durante el análisis inicial o durante una Exploración bajo demanda cuando se encuentra seleccionada "Sectores de inicio/UEFI".

¿Cómo proteger su equipo del malware UEFI?

- Use un equipo con un chipset más moderno

Verifique que todos sus equipos posean un sistema moderno de chipsets con Platform Controller Hub (comenzando con los chipsets de Intel Series 5 en adelante). - Asegúrese de que su equipo posea activado el Inicio seguro

Usualmente, el malware UEFI no se encuentra apropiadamente firmado y mantener activado el Inicio seguro evitará que se cargue e infecte el sistema. - Actualice el firmware de UEFI en su equipo

Recomendamos que realice la actualización del firmware de UEFI aun si el equipo no se encuentra infectado. Como media preventiva, le ayudará a minimizar las posibilidades de que se desarrolle este tipo de infección.

¿Cómo resolver las detecciones de ESET UEFI?

- Actualice el firmware provisto por el fabricante de su computadora y realice una exploración con el producto ESET. Si la detección UEFI permanece, sugerimos solicitar al fabricante que actualice el firmware para remover la detección en cuestión.

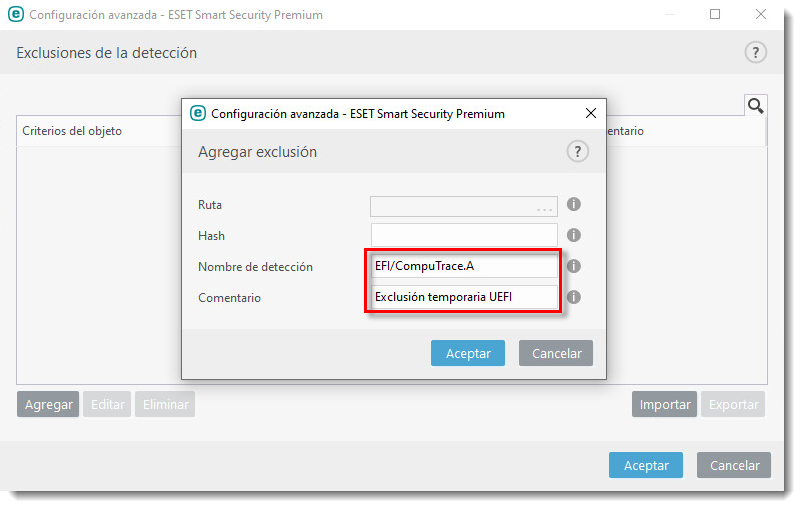

- Excluya la detección de esta amenaza en su producto ESET. Si ha activado la detección de aplicaciones potencialmente no seguras y el fabricante de su equipo no remueve la aplicación de su firmware, puede excluir la detección en futuras exploraciones.

Usuarios hogareños: Excluir de la exploración una aplicación por su nombre en los productos ESET para Windows

Usuarios de la versión 8 de los productos corporativos: Agregar o editar exclusiones de la detección (8.x)

Usuarios de la versión 7 de los productos corporativos: Agregar o editar exclusiones de la detección (7.x)

Por ejemplo, utilice el nombre de amenaza: @NAME=EFI/CompuTrace.variant@TYPE=ApplicUnsaf

- Deshabilite la opción "Detección de aplicaciones potencialmente no seguras" en su producto ESET.

Usuarios hogareños: Configurar mi producto de seguridad ESET para Windows para que detecte o ignore aplicaciones inseguras, sospechosas o no deseadas.

Usuarios corporativos: Configurar mi producto de seguridad ESET para que detecte o ignore aplicaciones inseguras, sospechosas o no deseadas (8.x).

- Remplace el firmware de la memoria SPI Flash donde se aloja UEFI. Se trata de un procedimiento complejo y delicado que es diferente para cada placa madre. El fabricante de su equipo podrá confirmarle si el proceso es posible.

- Si cree que la detección es incorrecta, envíe la detección al laboratorio de ESET para que sea analizada.

Para obtener información detallada acerca del malware UEFI, incluyendo la prevención y remediación, vea el siguiente post de WeLiveSecurity.com: LoJax: primer rootkit de UEFI en uso que se descubre, cortesía del grupo Sednit.

Si no logra resolver el inconveniente podrá contactar a nuestro Equipo de soporte.