Escenario

- El Equipo de ESET le ha solicitado una copia de alguno de los archivos de registro generados por su producto

- Productos hogareños ESET para Windows

- ESET Cyber Security Pro / ESET Cyber Security

- Enviar un registro de SysInspector

Detalles

Los productos ESET conservan los registros de todas las exploraciones previas que han sido realizados en su equipo. Tales registros resultan de utilidad para determinar si las amenazas anteriores han sido eliminadas o desinfectadas exitosamente. Debajo encontrará mayor información acerca de cada tipo de archivo de registro:

•Sucesos: todas las acciones importantes que ESET Smart Security Premium lleva a cabo se registran en el registro de sucesos. El registro de sucesos contiene información sobre los sucesos y errores que se produjeron en el programa. Se diseñó para que los administradores de sistemas y los usuarios puedan solucionar problemas. Con frecuencia, la información aquí incluida puede ayudarlo a encontrar una solución a un problema que ocurra en el programa.

•Detecciones: este registro ofrece información detallada sobre las detecciones e infiltraciones detectadas por ESET Smart Security Premium. La información de registro incluye la hora de la detección, el tipo de exploración, el tipo de objeto, el nombre de la detección, la acción realizada y el nombre del usuario registrado cuando se detectó la infiltración, el hash y la primera ocurrencia. Las infiltraciones no limpiadas se marcan siempre con texto rojo sobre un fondo rojo claro, mientras que las infiltraciones limpiadas se marcan con texto amarillo sobre un fondo blanco. Las aplicaciones no deseadas o potencialmente no seguras no limpiadas se marcan con texto amarillo sobre fondo blanco.

•Exploración del equipo: en esta ventana se muestran los resultados de todas las exploraciones completadas, tanto las ejecutadas manualmente como las planificadas. Cada línea corresponde a un único exploración del equipo. Haga doble clic en cualquier entrada para visualizar los detalles de la exploración respectiva.

•Archivos enviados: contiene registros de muestras que se enviaron a LiveGuard.

•HIPS: contiene historiales de las reglas HIPS específicas que están marcadas para incluirse en el registro. El protocolo muestra la aplicación que desencadenó la operación, el resultado (si la regla se permitió o prohibió) y el nombre de la regla.

•Protección de red: el registro de protección de red muestra todos los ataques remotos detectados por el firewall, la protección de ataques de red (IDS) y la protección contra botnets. Aquí encontrará información sobre todos los ataques a su equipo. En la columna Evento se muestra una lista de los ataques detectados. La columna Origen da más información sobre el atacante. La columna Protocolo revela el protocolo de comunicación utilizado en el ataque. Un análisis del registro de protección de red puede ayudarlo a detectar a tiempo los intentos de infiltraciones en el sistema para prevenir el acceso no autorizado. Para obtener más información sobre los ataques de red, consulte IDS y opciones avanzadas.

•Sitios Web filtrados – Esta lista es útil si quiere consultar los sitios Web bloqueados por la Protección del acceso a la Web o el Control parental. Cada registro incluye la hora, la dirección URL, el usuario y la aplicación de creación de conexión con un sitio Web en particular.

•Protección antispam: contiene historiales relacionados con los mensajes de correo electrónico que se marcaron como spam.

•Control parental: muestra las páginas Web bloqueadas o permitidas por el control parental. Las columnas Coincidir tipo y Coincidir valores le indican cómo se aplicaron las reglas de filtrado.

•Control del dispositivo :contiene registros de medios o dispositivos extraíbles que se conectaron al equipo. Solo los dispositivos con reglas de control del dispositivo respectivo se registrarán en el archivo de registro. Si la regla no coincide con un dispositivo conectado, se creará una entrada del registro para un dispositivo conectado. También puede ver detalles tales como el tipo de dispositivo, número de serie, nombre del proveedor y tamaño del medio (si está disponible).

•Protección de cámara web: contiene registros de aplicaciones bloqueadas por la protección de cámara web.

Solución

En los productos hogareños ESET para Windows

- Abra la ventana principal de su producto ESET para Windows

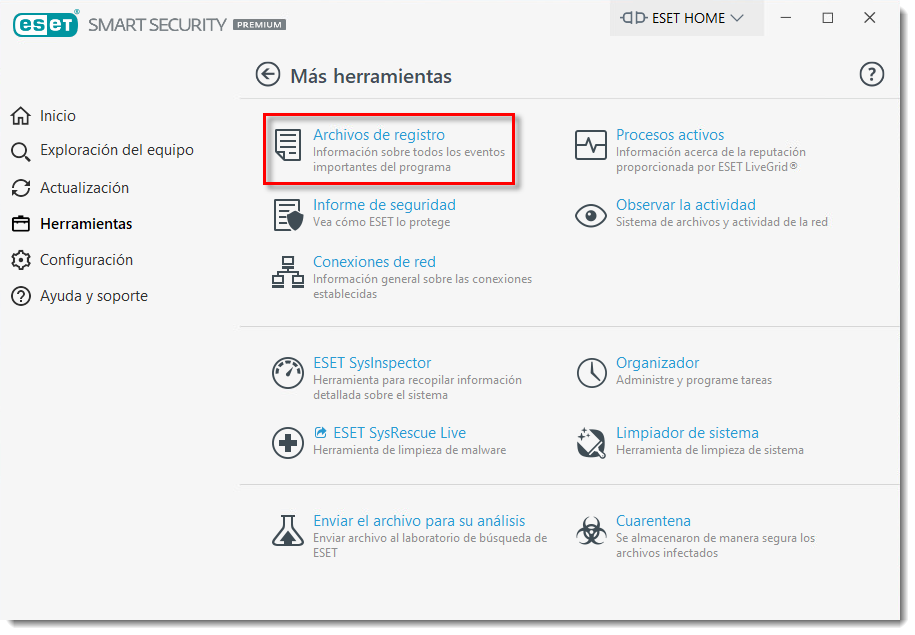

- Haga clic en Herramientas → Más herramientas.

Figura 1-1

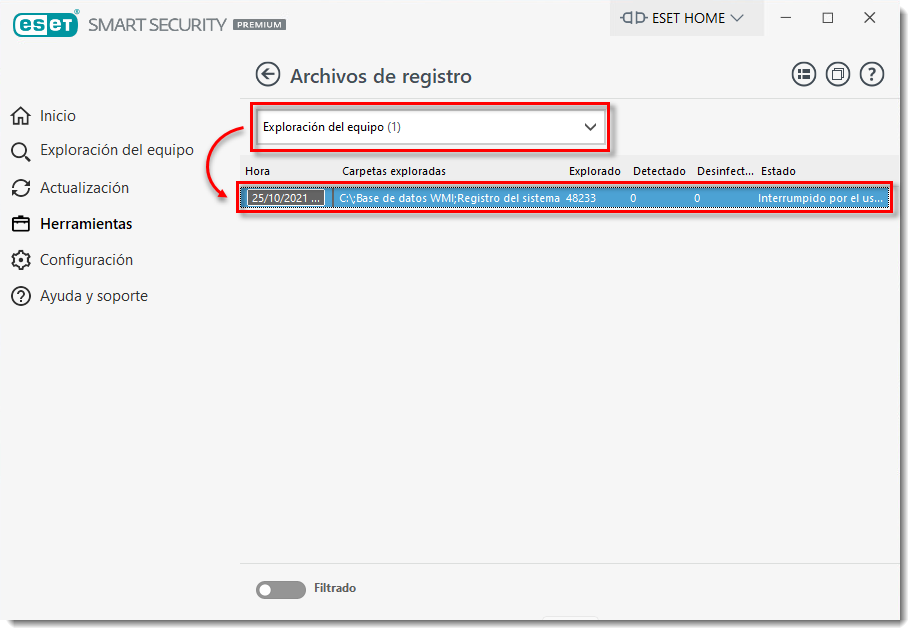

- Haga clic en Archivos de registro.

Figura 1-2

- Seleccione el tipo de registro deseado dentro del menú desplegable (en este ejemplo se ha seleccionado Exploración del equipo). Para enviar este registro al Equipo de soporte de ESET, continúe con el paso 5.

Figura 1-3

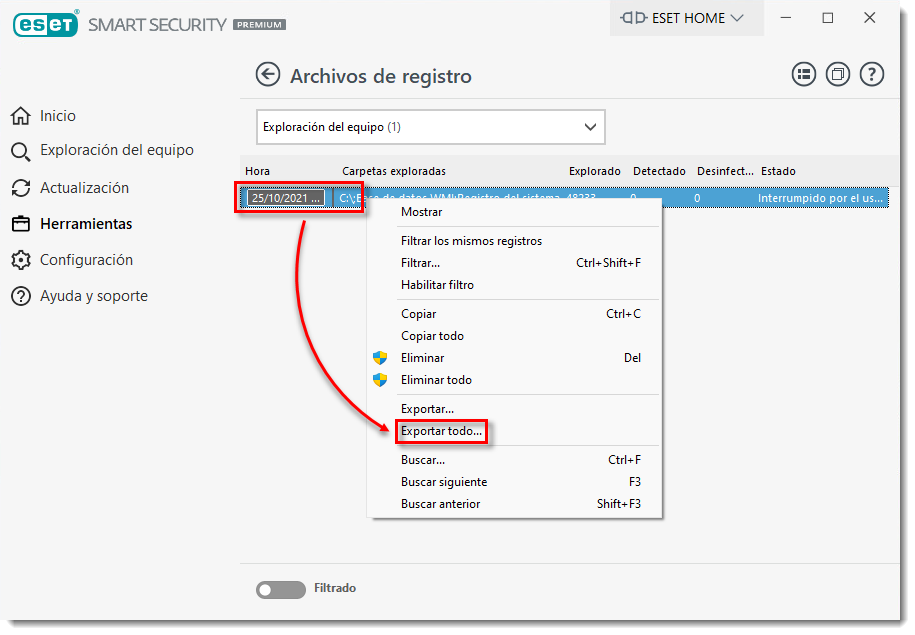

- Haga clic derecho sobre la lista de elementos y seleccione Exportar todo. Antes de hacerlo asegúrese de que la entrada de registro deseada haya sido seleccionada (se encontrará resaltada en color azul).

Figura 1-4

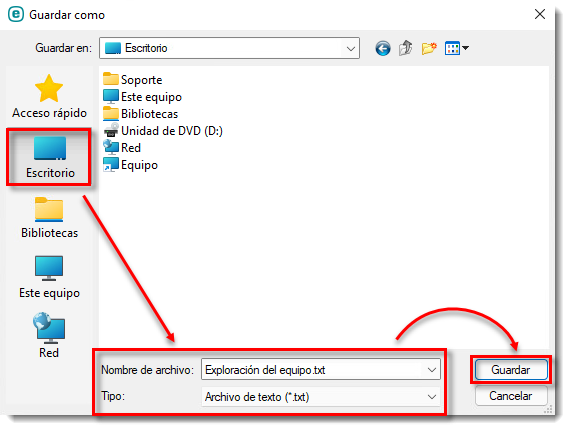

- En la ventana Guardar como, seleccione Escritorio como ubicación de destino.

- Escriba Exploración del equipo dentro del campo Nombre de archivo, seleccione Archivo de texto (*.txt) dentro del menú desplegable Tipo y haga clic en Guardar. Es importante que envíe el registro en formato de texto para que el Equipo de soporte responda lo más pronto posible.

Figura 1-5

- Adjunte el archivo al correo electrónico de respuesta al Equipo de soporte de ESET. Nuestros representantes examinarán el archivo y responderán con la mayor celeridad posible indicando los pasos recomendados para solucionar el suceso (si planea enviar un registro a nuestro equipo de Soporte primero debe abrir un caso).

ESET Cyber Security Pro / ESET Cyber Security

- Abra ESET Cyber Security Pro o ESET Cyber Security. ¿Cómo abro mi producto ESET?

- Haga clic en Herramientas y luego en Archivos de registro.

Figura 2-1

- Seleccione el tipo de archivo de registro deseado dentro del menú desplegable Registro (en este ejemplo se seleccionó Exploración del equipo). Para enviar este archivo al Equipo de soporte de ESET continúe con el paso 4.

Figure 2-2

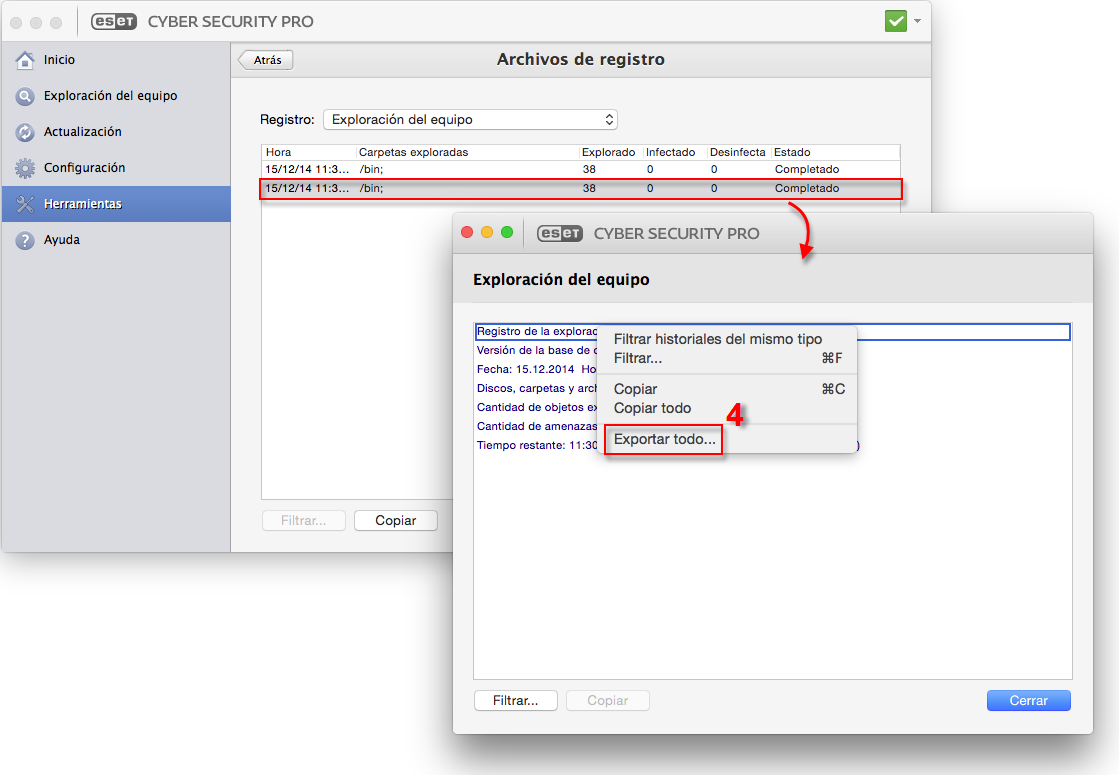

- En la ventana de Registro, haga doble clic sobre la entrada que desea visualizar para abrir el archivo de registro. Haga clic derecho sobre la ventana de registro y seleccione Exportar todo dentro del menú contextual.

Figura 2-3

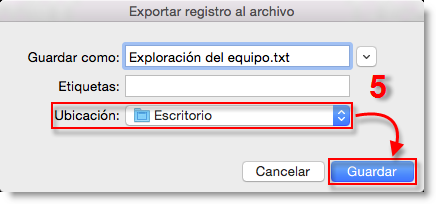

- En la ventana Exportar registro del archivo, seleccione Escritorio como ubicación de destino y haga clic en Guardar.

Figura 2-4

- Adjunte el archivo al correo electrónico de respuesta al Equipo de soporte de ESET. Nuestros representantes examinarán el archivo y responderán con la mayor celeridad posible indicando los pasos recomendados para solucionar el suceso (si planea enviar un registro a nuestro equipo de Soporte primero debe abrir un caso).