Решение

Введение

В этой статье описывается, как настроить устройство Cyberoam® UTM для аутентификации пользователей на сервере ESA. Поддерживаются приложения Cyberoam® SSL VPN, Captive Portal и IPsec VPN. Прежде чем приступить к работе, убедитесь, что вы установили компонент RADIUS Server в ESET Secure Authentication и можете получить доступ к службе RADIUS, которая позволяет внешним системам аутентифицировать пользователей.

Прежде чем устройство Cyberoam® сможет использовать ESA Server для аутентификации пользователей через RADIUS, оно должно быть настроено как клиент RADIUS на ESA Server. Затем ваш сервер, на котором запущена служба ESA RADIUS, должен быть настроен как сервер RADIUS на устройстве Cyberoam®. После выполнения этих настроек можно приступать к входу в устройство Cyberoam® с помощью ОТР ESA.

Шаг I - Настройка клиента RADIUS

Чтобы позволить устройству Cyberoam® взаимодействовать с вашим ESA Server, необходимо настроить устройство как RADIUS-клиент на вашем ESA Server:

- Войдите в веб-консоль ESA.

- Перейдите в раздел Компоненты > RADIUS и найдите имя хоста сервера, на котором запущена служба ESA RADIUS.

- Щелкните имя хоста, а затем нажмите кнопку Создать новый клиент Radius.

- В разделе Основные параметры

- Дайте клиенту RADIUS запоминающееся имя для удобства использования.

- Настройте IP-адрес и общий секрет клиента так, чтобы они соответствовали конфигурации вашего VPN-устройства. IP-адрес - это внутренний IP-адрес вашего устройства. Если устройство работает по протоколу IPv6, используйте этот IP-адрес вместе с соответствующим идентификатором диапазона (идентификатором интерфейса).

- Общий секрет - это общий секрет RADIUS для внешнего аутентификатора, который вы настроите на своем устройстве.

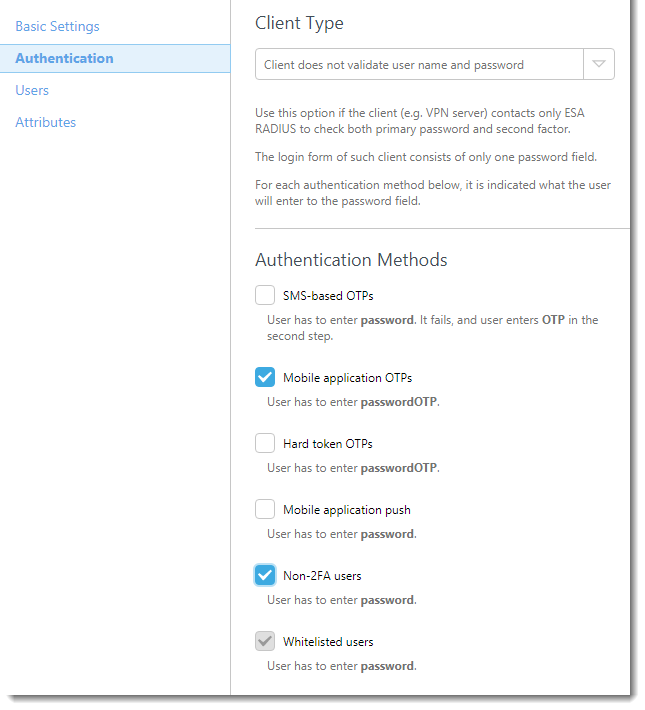

- В разделе Аутентификация примените настройки, показанные на рисунке 1-1 ниже.

Рисунок 1-1

Теперь ESA настроена на взаимодействие с устройством Cyberoam® . Теперь необходимо настроить устройство Cyberoam® на взаимодействие с сервером ESA.

Шаг II - Настройте параметры сервера RADIUS для устройства Cyberoam®

Выполните следующие действия:

- Войдите в Cyberoam® Web Admin Console в качестве администратора.

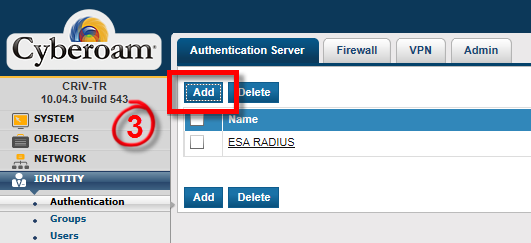

- Перейдите в раздел Identity → Authentication → Authentication Server.

- Нажмите Добавить (см. Рисунок 2-1).

Рисунок 2-1

- Введите следующие данные

- Выберите RADIUS Server из выпадающего списка Server Type.

- Имя сервера: Имя для этого сервера (например, ESA-RADIUS).

- IP-адрес сервера: IP-адрес вашего сервера ESA RADIUS.

- Порт аутентификации: 1812

- Общий секрет: общий секрет вашего сервера RADIUS (см. Рисунок 1-1)

- Тип интеграции: Свободная интеграция

- Нажмите кнопку Проверить подключение. Введите учетные данные тестового пользователя. Убедитесь, что вы используете пользователя с включенной функцией 2FA с помощью мобильного приложения ESA. Когда появится запрос на ввод пароля, добавьте OTP, сгенерированный мобильным приложением ESA, к паролю AD. Например, если у пользователя пароль AD - Esa123, а OTP - 999111, введите Esa123999111.

- Нажмите кнопку Проверить соединение. В левом нижнем углу должно появиться сообщение о состоянии успеха (см. Рисунок 2-2). Не переходите к шагу III до тех пор, пока проверка подключения не будет успешной.

![]()

Рисунок 2-2

Шаг III - Включение аутентификации ESA

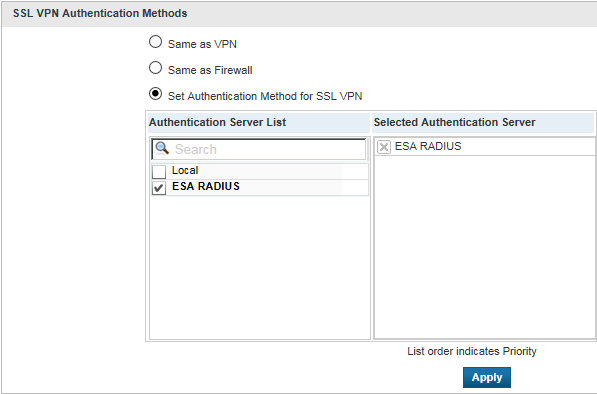

- На левой панели перейдите в раздел Identity → Authentication → VPN.

- Настройте соответствующие методы аутентификации VPN. Например, для аутентификации SSL VPN выберите "ESA RADIUS" в качестве метода аутентификации, как показано на рисунке 3-1.

- Нажмите кнопку Применить, а затем OK.

Рисунок 3-1

Шаг IV - Проверка соединения

Чтобы протестировать только что настроенное соединение:

- Перейдите на страницу входа в систему.

- Введите следующие учетные данные, используя тестовую учетную запись

- Имя пользователя AD в поле Имя пользователя.

- Пароль AD, скомбинированный с OTP из мобильного приложения ESA Mobile, в поле Password (Пароль ).

Устранение неполадок

Если вам не удается пройти аутентификацию через сервер ESA RADIUS, убедитесь, что вы выполнили следующие действия:

- Проведите дымовой тест на сервере RADIUS в соответствии с разделом Проверка функциональности ESA RADIUS.

- Если неисправности не были устранены и вы по-прежнему не можете подключиться, вернитесь к существующей конфигурации входа, в которой не используется 2FA, и проверьте, сможете ли вы подключиться.

- Если вы смогли подключиться, используя старые настройки, восстановите новые настройки и убедитесь, что между вашим VPN-устройством и сервером RADIUS нет брандмауэра, блокирующего UDP 1812.

- Если вы по-прежнему не можете подключиться, обратитесь в службу технической поддержки ESET.