Detalhes

Você pode adicionar um segundo fator ao seu Microsoft® TMG Server para recursos da Web publicados ou conexões VPN usando o ESET Secure Authentication.

Solução

Introdução

Este artigo descreve como configurar um servidor Microsoft® Forefront Threat Management Gateway para autenticar usuários em um servidor ESA. Antes de continuar, verifique se você instalou o componente Servidor RADIUS do ESET Secure Authentication e se pode acessar o serviço RADIUS que permite que sistemas externos autentiquem usuários.

Antes que o servidor TMG possa usar o servidor ESA para autenticar usuários via RADIUS, ele deve ser configurado como um cliente RADIUS no servidor ESA. Em seguida, o seu servidor que executa o serviço ESA RADIUS deve ser configurado como um servidor RADIUS no servidor TMG. Depois que essas configurações forem especificadas, você poderá começar a fazer login no seu TMG VPN ou recurso da Web usando OTPs do ESA.

Etapa I - Configuração do cliente RADIUS

O protocolo RADIUS exige que as solicitações de acesso aos servidores RADIUS incluam o endereço IP do cliente RADIUS (por exemplo, o Microsoft® TMG Server).

Para permitir que o servidor Microsoft® TMG se comunique com o servidor ESA, você deve configurar o servidor TMG como um cliente RADIUS no servidor ESA RADIUS:

- Faça login no Console da Web do ESA.

- Navegue até Components > RADIUS e localize o nome do host do servidor que está executando o serviço ESA RADIUS.

- Clique no nome do host e, em seguida, clique em Create New Radius Client (Criar novo cliente Radius).

- Na seção Basic Settings (Configurações básicas)

- Dê ao cliente RADIUS um nome memorável para facilitar a referência.

- Configure o endereço IP e o segredo compartilhado para o cliente de modo que correspondam à configuração do seu dispositivo VPN. O endereço IP é o endereço IP interno de seu dispositivo. Se o seu dispositivo se comunicar via IPv6, use esse endereço IP junto com o ID de escopo relacionado (ID de interface).

- O segredo compartilhado é o segredo compartilhado RADIUS para o autenticador externo que você configurará no seu dispositivo.

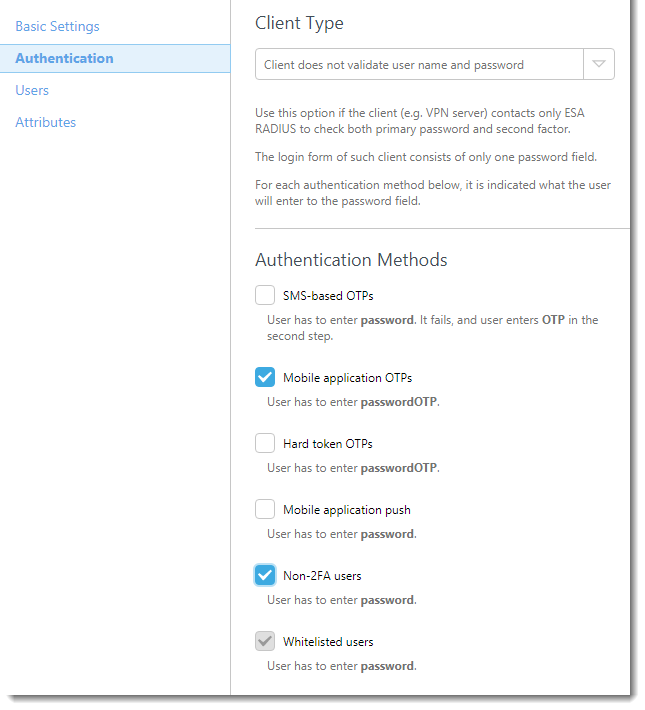

- Na seção Authentication (Autenticação ), aplique as configurações mostradas na Figura 1-1 abaixo.

Figura 1-1

O ESA foi configurado para se comunicar com o Microsoft® Forefront TMG Server. Agora você deve configurar um Microsoft® TMG Server Web Listener para se comunicar com o servidor ESA ou deve configurar o Microsoft® TMG Server VPN Client Access para se comunicar com o servidor ESA.

Para obter instruções sobre como configurar um web listener, consulte a Etapa II abaixo.

Para obter instruções sobre como configurar o acesso do cliente VPN, consulte a Etapa III abaixo.

Etapa II - Configurar um Web Listener

Para configurar seu Web Listener, siga as etapas abaixo:

- Inicie o gerenciador do Forefront TMG.

- Expanda o Forefront TMG e navegue até a Política de Firewall.

- Clique com o botão direito do mouse na regra de firewall relevante (a regra associada a esse Web Listener) e selecione Propriedades no menu de contexto.

- Navegue até a guia Listener, selecione este Web Listener no menu suspenso e clique em Properties.

- Navegue até a guia Authentication (Autenticação ) e selecione HTML Form Authentication (Autenticação de formulário HTML ) na lista suspensa da seção Client Authentication Method (Método de autenticação do cliente ).

- Selecione o botão de opção RADIUS na seção Authentication Validation Method (Método de validação de autenticação ) e clique em"Configure Validation Servers..." (Configurar servidores de validação)

- Clique em Add (Adicionar ) para configurar o servidor RADIUS do ESA de acordo com o seguinte:

Nome do servidor: o nome do host ou o endereço IP do servidor ESA RADIUS

Descrição do servidor: um nome amigável para seu servidor

Shared secret (segredo compartilhado ): o segredo compartilhado que você configurou na Etapa I

Porta de autenticação: 1812

Tempo limite: 30 segundos - Clique em OK e, em seguida, clique novamente em OK para salvar as alterações.

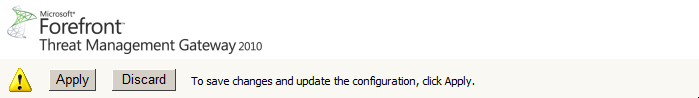

- Clique em Apply (Aplicar ) para atualizar a configuração do servidor (consulte a Figura 2-1)

Figura 2-1

Navegue até o URL que você usa para fazer login e insira suas credenciais de teste para verificar se o listner foi configurado:

- Certifique-se de que esteja usando um usuário que tenha sido ativado para a 2FA do aplicativo móvel usando ESA.

- No campo de senha, acrescente a OTP gerada pelo aplicativo móvel à sua senha do AD. Por exemplo, se o usuário tiver uma senha do AD de "ABCD" e uma OTP de 111999, digite ABCD111999.

Etapa III - Configurar o acesso do cliente VPN

Para configurar o acesso do cliente VPN, siga as etapas abaixo:

- Inicie o gerenciador do Forefront TMG

- Expanda o Forefront TMG e navegue até a Política de acesso remoto (VPN)

- Clique em Select Authentication Methods (Selecionar métodos de autenticação ) no painel mais à direita

- Navegue até a guia Authentication (Autenticação ). Selecione PAP ou MS-CHAPv2, conforme a Figura 3-1.

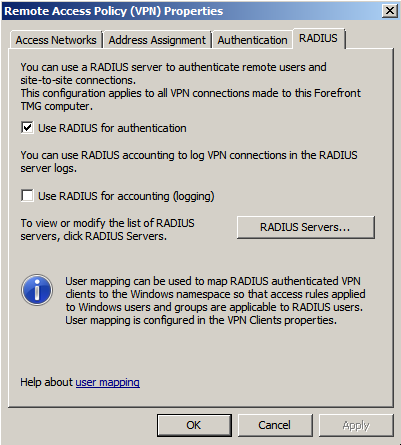

- Navegue até a guia RADIUS e verifique se a caixa de seleção Use RADIUS for authentication está ativada, conforme a Figura 3-2

Figura 3-1

- Clique em RADIUS Servers... (Servidores RADIUS...) e selecione o servidor RADIUS do ESA configurado anteriormente ou clique em Add... (Adicionar...) para configurar o servidor RADIUS do ESA conforme descrito a seguir:

Nome do servidor: o nome do host ou o endereço IP do servidor ESA RADIUS

Descrição do servidor: um nome amigável para seu servidor

Shared secret (segredo compartilhado ): o segredo compartilhado que você configurou na Etapa I

Porta de autenticação: 1812

Tempo limite: 30 segundos - Clique em OK e clique novamente em OK .

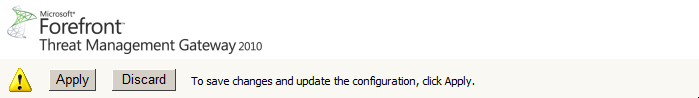

Depois que todas as alterações forem salvas, clique em Apply (Aplicar ) novamente para atualizar a configuração do servidor (consulte a Figura 3-3)

Figura 3-2

Teste a configuração iniciando o cliente VPN que você normalmente usa para se conectar ao TMG. Digite as credenciais do seu usuário de teste:

- Certifique-se de que esteja usando um usuário que tenha sido ativado para o aplicativo móvel 2FA usando ESA.

- No campo de senha, acrescente a OTP gerada pelo aplicativo móvel à sua senha do AD. Por exemplo, se o usuário tiver uma senha do AD de "ABCD" e uma OTP de 111999, digite ABCD111999.

Solução de problemas

Se você não conseguir se autenticar por meio do servidor ESA RADIUS, verifique se executou as etapas a seguir:

- Execute um teste de fumaça no servidor RADIUS, conforme descrito em Verificação da funcionalidade do ESA RADIUS.

- Se nenhuma falha tiver sido corrigida e você ainda não conseguir se conectar, reverta para uma configuração de login existente (que não use 2FA) e verifique se você consegue se conectar

- Se você ainda conseguir se conectar usando as configurações antigas, restaure as novas configurações e verifique se não há nenhum firewall bloqueando o UDP 1812 entre o dispositivo VPN e o servidor RADIUS

- Se ainda não conseguir se conectar, entre em contato com o suporte técnico da ESET.