Zagadnienie

- Wymagania dotyczące tworzenia certyfikatów ESET Inspect Server w programie ESET PROTECT On-Prem

- Importowanie certyfikatu ESET Inspect Server z pliku podczas instalacji ESET Inspect Server

Szczegóły

Kliknij, aby rozwinąć

Certyfikat Inspect Server jest wymagany do pomyślnej instalacji ESET Inspect Server. Podczas instalacji zostanie wyświetlony monit o jego użycie. Można zaimportować certyfikat z pliku lub użyć certyfikatu z ESET PROTECT On-Prem.

Po skonfigurowaniu certyfikatu serwera ESET Inspect należy kontynuować konfigurację certyfikatu dla połączenia HTTPS/SSL między konsolą ESET Inspect Web Console a przeglądarką internetową. Można wybrać jedną z następujących opcji:

- Get the ESET Inspect Web Console certificate from ESET PROTECT On-Prem

- Zaimportuj certyfikat ESET Inspect Web Console z pliku

- Użyj certyfikatu ESET Inspect Server (certyfikatu wybranego w poprzednim kroku instalacji)

Rozwiązanie

Wymagania dotyczące tworzenia certyfikatów ESET Inspect Server w ESET PROTECT On-Prem

Domyślnie podczas tworzenia certyfikatu równorzędnego w programie ESET PROTECT On-Prem pole Host jest ustawione na *, co powoduje, że nazwa pospolita (CN) i alternatywna nazwa podmiotu (SAN) certyfikatu są równe pojedynczej gwiazdce. ESET Inspect nie obsługuje certyfikatów, w których Common Name (CN) lub Subject Alternative Name (SAN) to tylko *. Zamiast tego należy użyć rzeczywistej nazwy hosta lub adresu IP serwera ESET Inspect w polu Host.

Format

- Certyfikaty muszą być w formacie PKCS #12. PKCS #12 to format pliku służący do przechowywania wielu obiektów kryptograficznych w jednym pliku, takich jak certyfikaty. Pliki w formacie PKCS #12 mają zazwyczaj rozszerzenie

.pfxlub.p12. - Urzędy certyfikacji są przechowywane w formacie X.509 (czyli w plikach z rozszerzeniem

.der), który jest kolejnym formatem plików często używanym w kryptografii.

Zasady dotyczące nazwy zwyczajowej (CN) i alternatywnej nazwy podmiotu (SAN)

Reguły te mają zastosowanie do Common Name (CN) w głównym certyfikacie, wpisów Subject Alternative Name (SAN) oraz Common Name (CN) i Subject Alternative Name (SAN) we wszystkich dodatkowych certyfikatach zawartych w pliku PKCS #12.

- Common Name (CN) i Subject Alternative Name (SAN) muszą zawierać prawdziwą nazwę hosta lub adres IP

- Niedozwolone: * (tylko pojedyncza gwiazdka)

- Dozwolone: *

.yourcompany.comlubyourcompany.*.hq.com

(Symbole wieloznaczne są dozwolone tylko jako część nazwy domeny, a nie jako cała nazwa hosta)

Obowiązkowe parametry tworzenia certyfikatu peer

- Składnik: ESET Inspect Server

- Host: rzeczywisty adres IP serwera ESET Inspect Server

Aby zezwolić na połączenia z innych sieci, dodaj wiele adresów IP lub nazw hostów oddzielonych spacją, przecinkiem lub średnikiem. Example:192.168.20.22;10.1.183.88 - Brak średników (

;) w nazwach plików lub folderów dla ścieżek certyfikatów (średniki są używane jako separatory dla wielu certyfikatów)

Importowanie certyfikatu ESET Inspect Server z pliku podczas instalacji ESET Inspect Server

-

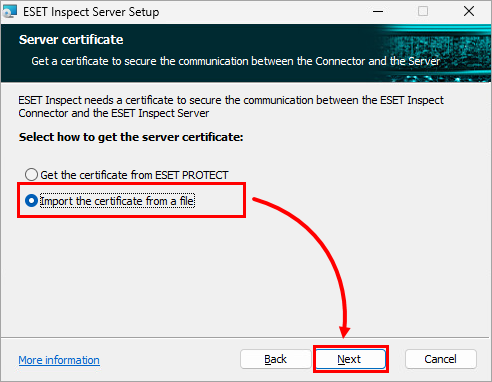

Na pierwszym ekranie certyfikatu serwera w instalatorze programu ESET Inspect Server wybierz opcję Importuj certyfikat z pliku i kliknij przycisk Dalej.

Rysunek 1-1 -

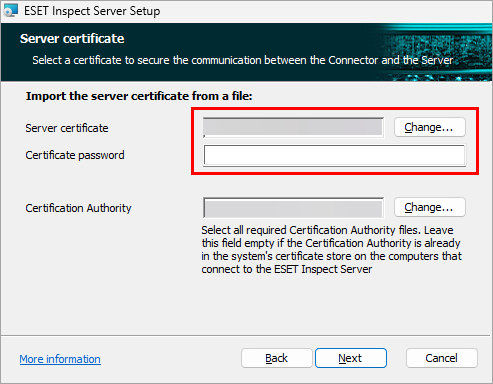

W polu Certyfikat serwera określ ścieżkę do pliku z certyfikatem ESET Inspect Server (plik

.pfx): wpisz lub wklej ścieżkę do pliku lub kliknij przycisk Zmień, aby przejść do lokalizacji pliku i wybrać plik ręcznie. W razie potrzeby w polu Hasło certyfikatu wpisz hasło certyfikatu.

Rysunek 1-2 -

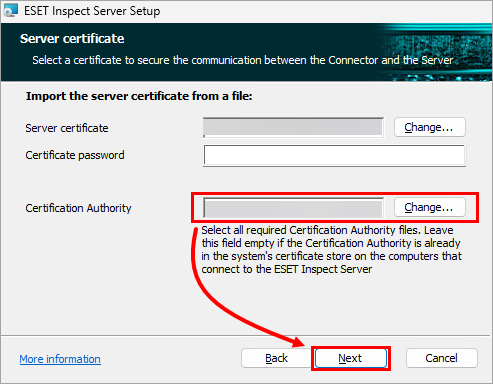

W polu Certification Authority zdefiniuj ścieżkę do pliku z urzędem certyfikacji (plik

.der): wpisz lub wklej ścieżkę do pliku lub kliknij przycisk Change, aby przejść do lokalizacji pliku i wybrać plik ręcznie. Kliknij Next (Dalej).

Rysunek 1-3